Esercitazione: Creare e configurare un dominio gestito di Microsoft Entra Domain Services con opzioni di configurazione avanzate

Microsoft Entra Domain Services offre servizi di dominio gestiti, ad esempio aggiunta a un dominio, Criteri di gruppo, LDAP e autenticazione Kerberos/NTLM, completamente compatibili con Windows Server Active Directory. È possibile utilizzare questi servizi di dominio senza distribuire, gestire e applicare patch manualmente ai controller di dominio. Domain Services si integra con il tenant di Microsoft Entra esistente. Questa integrazione consente agli utenti di accedere con le proprie credenziali aziendali ed è possibile usare i gruppi e gli account utente esistenti per proteggere l'accesso alle risorse.

È possibile creare un dominio gestito usando le opzioni di configurazione predefinite per la connessione di rete e la sincronizzazione oppure definire manualmente queste impostazioni. Questa esercitazione illustra come definire tali opzioni di configurazione avanzate per creare e configurare un dominio gestito di Domain Services tramite l'interfaccia di amministrazione di Microsoft Entra.

In questa esercitazione apprenderai a:

- Configurare le impostazioni di DNS e della rete virtuale per un dominio gestito

- Creare un dominio gestito

- Aggiungere utenti amministrativi alla gestione del dominio

- Abilitare la sincronizzazione dell'hash delle password

Se non si ha una sottoscrizione di Azure, creare un account prima di iniziare.

Prerequisiti

Per completare l'esercitazione, sono necessari i privilegi e le risorse seguenti:

- Una sottoscrizione di Azure attiva.

- Se non si ha una sottoscrizione di Azure, creare un account.

- Un tenant di Microsoft Entra associato alla sottoscrizione, sincronizzato con una directory locale o con una directory solo cloud.

- Sono necessari i ruoli Amministratore applicazioni e Amministratore di gruppi di Microsoft Entra nel tenant per abilitare Domain Services.

- È necessario il ruolo di Azure Collaboratore per Domain Services per creare le risorse Domain Services necessarie.

Nonostante non sia necessario per Domain Services, è consigliabile configurare la reimpostazione della password self-service per il tenant di Microsoft Entra. Gli utenti possono modificare la password senza questa funzionalità, ma la reimpostazione della password self-service è utile se dimenticano la password e devono reimpostarla.

Importante

Dopo aver creato un dominio gestito, non è possibile spostarlo in una sottoscrizione, un gruppo di risorse o un'area diversa dopo averlo creato. Quando si distribuisce il dominio gestito, assicurarsi di selezionare le opzioni più appropriate per sottoscrizione, gruppo di risorse e area.

Accedere all'interfaccia di amministrazione di Microsoft Entra

In questa esercitazione viene creato e configurato un dominio gestito tramite l'interfaccia di amministrazione di Microsoft Entra. Per iniziare, accedere all'interfaccia di amministrazione di Microsoft Entra.

Creare un dominio gestito e configurare le impostazioni di base

Per avviare la procedura guidata Abilita Microsoft Entra Domain Services, seguire questi passaggi:

- Nel menu dell'interfaccia di amministrazione di Microsoft Entra o dalla pagina Home selezionare Crea una risorsa.

- Immettere Domain Services nella barra di ricerca, quindi scegliere Microsoft Entra Domain Services nei suggerimenti per la ricerca.

- Nella pagina Microsoft Entra Domain Services selezionare Crea. Verrà avviata la procedura guidata Abilita Microsoft Entra Domain Services.

- Selezionare la Sottoscrizione di Azure in cui si vuole creare il dominio gestito.

- Selezionare il Gruppo di risorse a cui deve appartenere il dominio gestito. Scegliere Crea nuovo oppure selezionare un gruppo di risorse esistente.

Quando si crea un dominio gestito, si specifica un nome DNS. Di seguito sono riportate alcune considerazioni per la scelta di questo nome DNS:

- Nome di dominio predefinito: per impostazione predefinita, viene usato il nome di dominio predefinito della directory, con il suffisso .onmicrosoft.com. Se si vuole abilitare l'accesso LDAP sicuro al dominio gestito tramite Internet, non è possibile creare un certificato digitale per proteggere la connessione con il dominio predefinito. Microsoft è proprietaria del dominio .onmicrosoft.com, quindi un'autorità di certificazione (CA) pubblica non emetterà un certificato.

- Nomi di dominio personalizzati: l'approccio più comune è quello di specificare un nome di dominio personalizzato, in genere uno di cui si è già proprietari e che sia instradabile. Se si usa un dominio personalizzato instradabile, il traffico può fluire correttamente in base alle esigenze per supportare le applicazioni.

- Suffissi di dominio non instradabili: è in genere consigliabile evitare un suffisso del nome di dominio non instradabile, ad esempio contoso.local. Il suffisso .local non è instradabile e può causare problemi con la risoluzione DNS.

Suggerimento

Se si crea un nome di dominio personalizzato, prestare attenzione agli spazi dei nomi DNS esistenti. È consigliabile usare un nome di dominio separato da uno spazio dei nomi DNS locale o di Azure esistente.

Se ad esempio lo spazio dei nomi DNS esistente è contoso.com, creare un dominio gestito con il nome di dominio personalizzato aaddscontoso.com. Se occorre usare il protocollo LDAP sicuro, è necessario eseguire la registrazione ed essere il proprietario del nome di dominio personalizzato per generare i certificati necessari.

Potrebbe essere necessario creare alcuni record DNS aggiuntivi per altri servizi nell'ambiente in uso o server di inoltro DNS condizionali tra gli spazi dei nomi DNS esistenti nell'ambiente corrente. Ad esempio, se si esegue un server Web che ospita un sito con il nome DNS radice, possono essere presenti conflitti di denominazione che richiedono voci DNS aggiuntive.

In queste esercitazioni e guide pratiche viene usato il dominio personalizzato aadds.contoso.com a titolo di esempio. In tutti i comandi specificare il proprio nome di dominio.

Si applicano anche le seguenti restrizioni relative ai nomi DNS:

- Limitazioni dei prefissi di dominio: non è possibile creare un dominio gestito con un prefisso più lungo di 15 caratteri. Il prefisso del nome di dominio specificato (ad esempio, aaddscontoso nel nome di dominio aaddscontoso.com) deve contenere un massimo di 15 caratteri.

- Conflitti tra nomi di rete: il nome di dominio DNS per il dominio gestito non deve essere già presente nella rete virtuale. In particolare, verificare i seguenti scenari che potrebbero causare un conflitto di nomi:

- È già presente un dominio di Active Directory con lo stesso nome di dominio DNS nella rete virtuale.

- La rete virtuale in cui si intende abilitare il dominio gestito ha una connessione VPN alla rete locale. In questo caso, verificare che non sia presente un dominio con lo stesso nome di dominio DNS nella rete locale.

- Esiste un servizio cloud di Azure con lo stesso nome della rete virtuale di Azure.

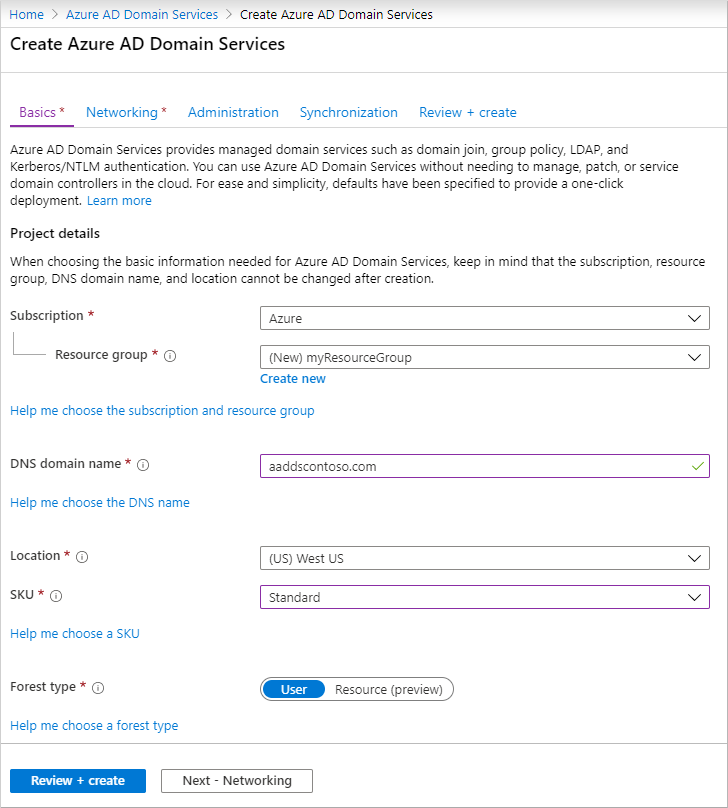

Compilare i campi nella finestra Informazioni di base dell'interfaccia di amministrazione di Microsoft Entra per creare un dominio gestito:

Immettere un nome di dominio DNS per il dominio gestito, prendendo in considerazione i punti precedenti.

Scegliere la Località di Azure in cui deve essere creato il dominio gestito. Se si sceglie un'area che supporta le zone di disponibilità, le risorse di Domain Services vengono distribuite in più zone per garantire maggiore ridondanza.

Suggerimento

Le zone di disponibilità sono posizioni fisiche univoche all'interno di un'area di Azure. Ogni zona è costituita da uno o più data center dotati di impianti indipendenti per l'alimentazione, il raffreddamento e la connettività di rete. Per offrire la resilienza, devono essere presenti almeno tre zone separate in tutte le aree abilitate.

Non è necessario eseguire alcuna operazione di configurazione per distribuire Domain Services in più zone. La piattaforma Azure gestisce automaticamente la distribuzione delle risorse nelle zone. Per altre informazioni e per consultare la disponibilità delle zone, vedere Informazioni sulle zone di disponibilità di Azure.

Lo SKU determina le prestazioni e la frequenza di backup. È possibile modificare lo SKU dopo che è stato creato il dominio gestito se le esigenze aziendali o i requisiti cambiano. Per altre informazioni, vedere Concetti di base sugli SKU di Domain Services.

Per questa esercitazione, selezionare lo SKU Standard.

Una foresta è un costrutto logico usato da Active Directory Domain Services per raggruppare uno o più domini.

Per configurare manualmente opzioni aggiuntive, scegliere Avanti: Rete. In caso contrario, selezionare Rivedi e crea per accettare le opzioni di configurazione predefinite e quindi passare alla sezione per distribuire il dominio gestito. Quando si sceglie questa opzione di creazione, vengono configurate le impostazioni predefinite seguenti:

- Crea una rete virtuale denominata aadds-vnet che usa l'intervallo di indirizzi IP 10.0.1.0/24.

- Crea una subnet denominata aadds-subnet che usa l'intervallo di indirizzi IP 10.0.1.0/24.

- Sincronizza Tutti gli utenti da Microsoft Entra ID nel dominio gestito.

Creare e configurare la rete virtuale

Per fornire connettività, sono necessarie una rete virtuale di Azure e una subnet dedicata. Domain Services è abilitato in questa subnet di rete virtuale. In questa esercitazione viene creata una rete virtuale, ma è anche possibile scegliere di usarne una esistente. In entrambi gli approcci è necessario creare una subnet dedicata che verrà usata da Domain Services.

Di seguito sono riportate alcune considerazioni relative alla subnet della rete virtuale dedicata:

- Per supportare le risorse di Domain Services, la subnet deve avere almeno 3-5 indirizzi IP disponibili nel relativo intervallo di indirizzi.

- Non selezionare la subnet Gateway per la distribuzione di Domain Services. La distribuzione di Domain Services in una subnet Gateway non è supportata.

- Non distribuire eventuali altre macchine virtuali in questa subnet. Le applicazioni e le macchine virtuali usano spesso gruppi di sicurezza di rete per proteggere la connettività. L'esecuzione di questi carichi di lavoro in una subnet separata consente di applicare tali gruppi di sicurezza di rete senza compromettere la connettività al dominio gestito.

Per altre informazioni su come pianificare e configurare la rete virtuale, vedere le Considerazioni sulla rete per Microsoft Entra Domain Services.

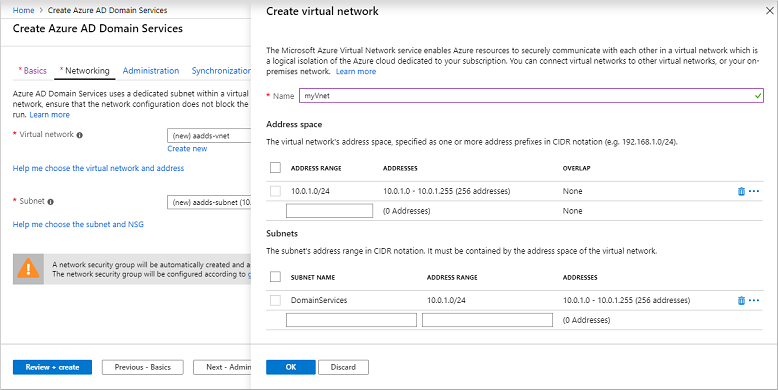

Completare i campi della finestra Rete come indicato di seguito:

Nella pagina Rete scegliere una rete virtuale per distribuire Domain Services nel menu a discesa oppure selezionare Crea nuova.

- Se si sceglie di creare una rete virtuale, immettere un nome per la rete virtuale, ad esempio myVnet, quindi specificare un intervallo di indirizzi, ad esempio 10.0.1.0/24.

- Creare una subnet dedicata con un nome chiaro, ad esempio DomainServices. Specificare un intervallo di indirizzi, ad esempio 10.0.1.0/24.

Assicurarsi di scegliere un intervallo di indirizzi all'interno del proprio intervallo di indirizzi IP privato. Gli intervalli di indirizzi IP di cui non si è proprietari che si trovano nello spazio di indirizzi pubblici generano errori all'interno di Domain Services.

Selezionare una subnet della rete virtuale, ad esempio DomainServices.

Quando si è pronti, scegliere Avanti: Amministrazione.

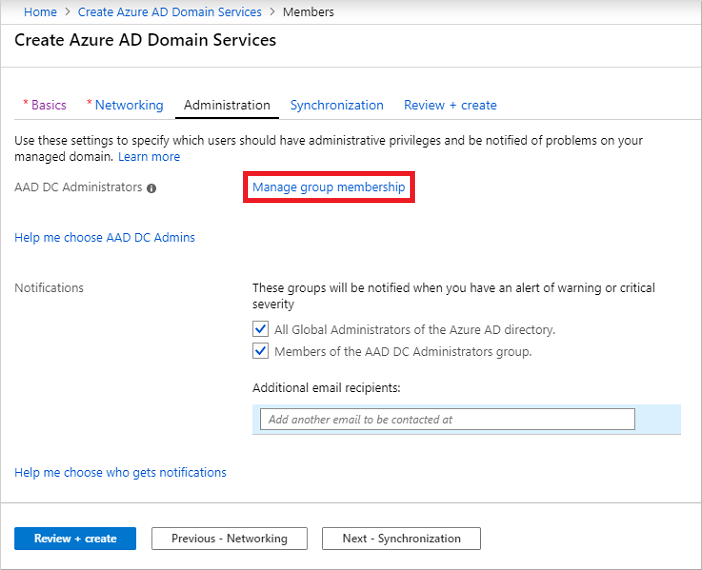

Configurare un gruppo amministrativo

Per la gestione del dominio di Domain Services viene usato un gruppo amministrativo speciale denominato AAD DC Administrators. Ai membri di questo gruppo vengono concesse autorizzazioni amministrative per le VM aggiunte al dominio gestito. Nelle VM aggiunte al dominio questo gruppo viene aggiunto al gruppo di amministratori locali. Inoltre, i membri di questo gruppo possono usare Desktop remoto per connettersi in remoto alle VM aggiunte al dominio.

Importante

Per i domini gestiti tramite Domain Services non vengono concesse autorizzazioni di Amministratore di dominio o Amministratore dell'organizzazione. Queste autorizzazioni sono riservate dal servizio e non vengono rese disponibili per gli utenti all'interno del tenant.

Al contrario, il gruppo Amministratori di AAD DC consente di eseguire alcune operazioni con privilegi. Queste operazioni includono l'appartenenza al gruppo di amministrazione nelle VM aggiunte al dominio e la configurazione di Criteri di gruppo.

La procedura guidata crea automaticamente il gruppo AAD DC Administrators nella directory di Microsoft Entra. Se è presente un gruppo esistente con questo nome nella directory di Microsoft Entra, la procedura guidata seleziona questo gruppo. Facoltativamente, è possibile scegliere di aggiungere altri utenti al gruppo Amministratori di AAD DC durante il processo di distribuzione. Questi passaggi possono essere completati in un secondo momento.

Per aggiungere altri utenti al gruppo Amministratori di AAD DC, selezionare Gestisci l'appartenenza ai gruppi.

Selezionare il pulsante Aggiungi membri, quindi cercare e selezionare gli utenti dalla directory di Microsoft Entra. Ad esempio, cercare il proprio account e aggiungerlo al gruppo Amministratori di AAD DC.

Se necessario, cambiare o aggiungere altri destinatari per le notifiche quando nel dominio gestito sono presenti avvisi che richiedono attenzione.

Quando si è pronti, scegliere Avanti: Sincronizzazione.

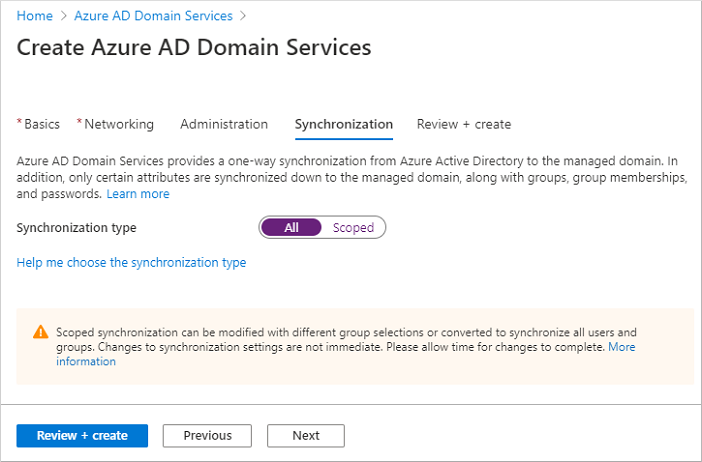

Configurare la sincronizzazione

Domain Services consente di sincronizzare tutti gli utenti e i gruppi disponibili in Microsoft Entra ID oppure di eseguire una sincronizzazione con ambito limitato a gruppi specifici. È possibile modificare l'ambito di sincronizzazione ora o dopo aver distribuito il dominio gestito. Per altre informazioni, vedere Sincronizzazione con ambito in Microsoft Entra Domain Services.

Per questa esercitazione, scegliere di sincronizzare tutti gli utenti e i gruppi. Questa scelta di sincronizzazione è l'opzione predefinita.

Selezionare Rivedi e crea.

Distribuire il dominio gestito

Nella pagina Riepilogo della procedura guidata controllare le impostazioni di configurazione per il dominio gestito. È possibile tornare in qualsiasi passaggio precedente della procedura guidata per apportare modifiche. Per ridistribuire un dominio gestito in un tenant diverso di Microsoft Entra in modo coerente usando queste opzioni di configurazione, è anche possibile scaricare un modello per l'automazione.

Per creare il dominio gestito, selezionare Crea. Viene visualizzata una nota in cui si specifica che alcune opzioni di configurazione, ad esempio il nome DNS o la rete virtuale, non possono essere modificate dopo la creazione del dominio gestito di Domain Services. Per continuare, selezionare OK.

Il processo di provisioning del dominio gestito può richiedere fino a un'ora. Nel portale viene visualizzata una notifica che mostra lo stato di avanzamento della distribuzione di Domain Services. Selezionare la notifica per visualizzare lo stato di avanzamento dettagliato del processo di distribuzione.

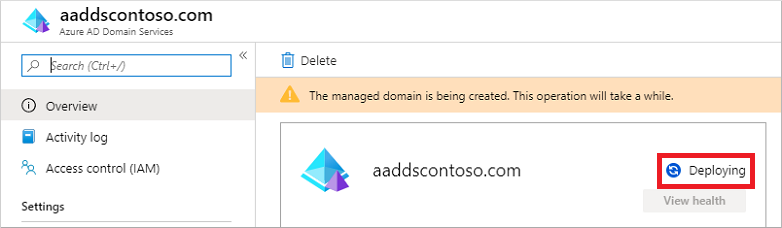

Selezionare il gruppo di risorse, ad esempio myResourceGroup, quindi scegliere il dominio gestito nell'elenco di risorse di Azure, ad esempio aaddscontoso.com. La scheda Panoramica indica che il dominio gestito è attualmente in fase di Distribuzione. Non è possibile configurare il dominio gestito fino a quando non ne è stato completato il provisioning.

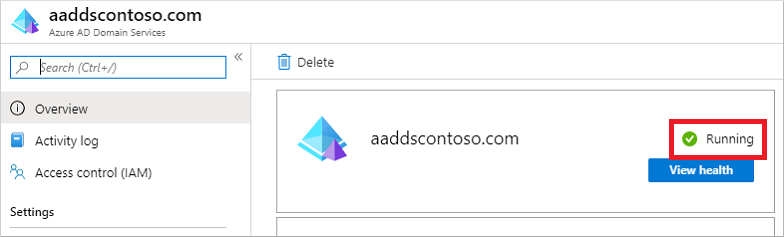

Al termine del provisioning del dominio gestito, nella scheda Panoramica il dominio gestito è impostato su In esecuzione.

Importante

Il dominio gestito è associato al tenant di Microsoft Entra in uso. Durante il processo di provisioning, Domain Services crea due applicazioni aziendali denominate Domain Controller Services e AzureActiveDirectoryDomainControllerServices all'interno del tenant di Microsoft Entra. Queste applicazioni aziendali sono necessarie per gestire il dominio gestito Non eliminare queste applicazioni.

Aggiornare le impostazioni DNS per la rete virtuale di Azure

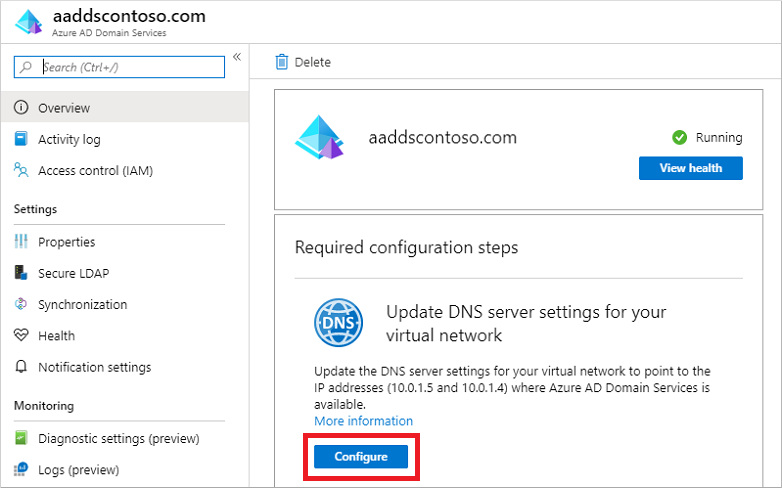

Al termine della corretta distribuzione di Domain Services, si configurerà la rete virtuale in modo da consentire ad altre macchine virtuali e applicazioni connesse di usare il dominio gestito. Per fornire questa connettività, aggiornare le impostazioni del server DNS per la rete virtuale in modo che puntino ai due indirizzi IP in cui è stato distribuito il dominio gestito.

La scheda Panoramica per il dominio gestito mostra alcuni passaggi di configurazione necessari. Il primo passaggio di configurazione consiste nell'aggiornare le impostazioni del server DNS per la rete virtuale. Una volta configurate correttamente le impostazioni DNS, questo passaggio non viene più visualizzato.

Gli indirizzi elencati sono i controller di dominio da usare nella rete virtuale. In questo esempio gli indirizzi sono 10.0.1.4 e 10.0.1.5. In seguito questi indirizzi IP si possono trovare nella scheda Proprietà.

Per aggiornare le impostazioni del server DNS per la rete virtuale, selezionare il pulsante Configura. Le impostazioni DNS vengono configurate automaticamente per la rete virtuale.

Suggerimento

Se è stata selezionata una rete virtuale esistente nei passaggi precedenti, le macchine virtuali connesse alla rete ottengono le nuove impostazioni DNS solo dopo un riavvio. È possibile riavviare le macchine virtuali usando l'interfaccia di amministrazione di Microsoft Entra, Microsoft Graph PowerShell o l'interfaccia della riga di comando di Azure.

Abilitare gli account utente per Domain Services

Per autenticare gli utenti nel dominio gestito, Domain Services necessita degli hash delle password in un formato idoneo per l'autenticazione NTLM (NT LAN Manager) e Kerberos. Microsoft Entra ID non genera né archivia gli hash delle password nel formato necessario per l'autenticazione NTLM o Kerberos finché non si abilita Domain Services per il tenant. Per motivi di sicurezza, anche Microsoft Entra ID non archivia credenziali password in formato non crittografato. Pertanto, Microsoft Entra ID non può generare automaticamente questi hash delle password NTLM o Kerberos in base alle credenziali esistenti degli utenti.

Nota

Dopo la corretta configurazione, gli hash delle password utilizzabili vengono archiviati nel dominio gestito. Se si elimina il dominio gestito, verranno eliminati anche gli hash delle password archiviati in quel momento.

Le informazioni sulle credenziali sincronizzate in Microsoft Entra ID non possono essere riutilizzate se in un secondo momento si crea un dominio gestito. È necessario riconfigurare la sincronizzazione degli hash delle password per archiviarli di nuovo. Le macchine virtuali o gli utenti precedentemente aggiunti al domino non saranno in grado di eseguire immediatamente l'autenticazione. Microsoft Entra ID deve generare e archiviare gli hash delle password nel nuovo dominio gestito.

Per altre informazioni, vedere Processo di sincronizzazione degli hash delle password per Domain Services e Microsoft Entra Connect.

La procedura per generare e archiviare questi hash delle password è diversa per gli account utente solo cloud creati in Microsoft Entra ID rispetto agli account utente sincronizzati dalla directory locale usando Microsoft Entra Connect.

Un account utente solo cloud è un account creato nella directory di Microsoft Entra usando l'interfaccia di amministrazione di Microsoft Entra o i cmdlet di Microsoft Graph PowerShell. Questi account utente non vengono sincronizzati da una directory locale.

In questa esercitazione verrà usato un account utente solo cloud di base. Per altre informazioni sui passaggi aggiuntivi necessari per usare Microsoft Entra Connect, vedere Sincronizzare gli hash delle password per gli account utente sincronizzati dall'istanza locale di Active Directory con il dominio gestito.

Suggerimento

Se il tenant di Microsoft Entra include una combinazione di utenti solo cloud e utenti dell'istanza locale di Active Directory, è necessario eseguire entrambe le procedure.

Per gli account utente solo cloud, gli utenti devono modificare le rispettive password prima di poter usare Domain Services. Con questo processo di modifica delle password, in Microsoft Entra ID vengono generati e archiviati gli hash delle password per l'autenticazione Kerberos e NTLM. L'account non viene sincronizzato da Microsoft Entra ID a Domain Services fino a quando la password non viene modificata. Impostare come scadute le password per tutti gli utenti cloud del tenant che devono usare Domain Services, in modo da forzare una modifica delle password all'avvio successivo, oppure chiedere agli utenti cloud di cambiare manualmente le loro password. Per questa esercitazione, verrà cambiata manualmente la password di un utente.

Prima che un utente possa reimpostare la propria password, è necessario che il tenant di Microsoft Entra venga configurato per la reimpostazione delle password self-service.

Per cambiare la password, gli utenti solo cloud devono completare i passaggi seguenti:

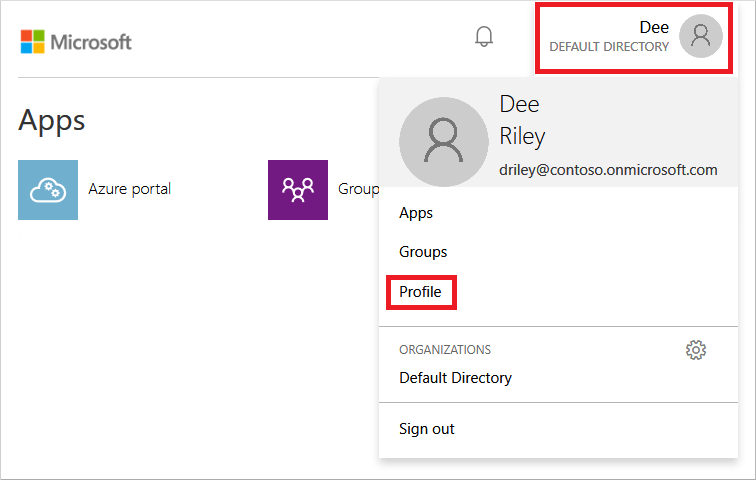

Passare alla pagina Pannello di accesso di Microsoft Entra ID in https://myapps.microsoft.com.

Nell'angolo in alto a destra selezionare il proprio nome, quindi scegliere Profilo dal menu a discesa.

Nella pagina Profilo selezionare Cambia password.

Nella pagina Cambia password digitare la password esistente (precedente), quindi immetterne una nuova e confermarla.

Selezionare Invia.

Dopo la modifica, sono necessari alcuni minuti prima che la nuova password sia utilizzabile in Domain Services e per l'accesso ai computer aggiunti al dominio gestito.

Passaggi successivi

Questa esercitazione ha descritto come:

- Configurare le impostazioni di DNS e della rete virtuale per un dominio gestito

- Creare un dominio gestito

- Aggiungere utenti amministrativi alla gestione del dominio

- Abilitare gli account utente per Domain Services e generare gli hash delle password

Per vedere il dominio gestito in azione, creare e aggiungere una macchina virtuale al dominio.