Esercitazione: Configurare F5 BIG-IP Easy Button per l'accesso SSO a Kerberos

Informazioni su come proteggere le applicazioni basate su Kerberos con Microsoft Entra ID, con la configurazione guidata di F5 BIG-IP Easy Button v16.1.

L'integrazione di BIG-IP con Microsoft Entra ID offre molti vantaggi, tra cui:

- Governance migliorata: vedere Framework Zero Trust per abilitare il lavoro remoto e altre informazioni sulla preautenticazione di Microsoft Entra.

- Applicare i criteri dell'organizzazione. Vedere Informazioni sull'accesso condizionale.

- Accesso SSO completo tra Microsoft Entra ID e i servizi pubblicati BIG-IP

- Gestire identità e accessi da un solo piano di controllo, l'Interfaccia di amministrazione di Microsoft Entra.

Per altre informazioni sui vantaggi, vedere l'articolo in merito a Integrazione di F5 BIG-IP e Microsoft Entra.

Descrizione dello scenario

Questo scenario è l'applicazione classica legacy che usa l'autenticazione Kerberos, nota anche come Autenticazione integrata di Windows (IWA), per controllare l'accesso al contenuto protetto.

Essendo legacy, l'applicazione non dispone di protocolli moderni che supportino un'integrazione diretta con Microsoft Entra ID. È possibile modernizzare l'applicazione, ma è un'operazione costosa, richiede la pianificazione e introduce il rischio di potenziali tempi di inattività. Viene invece usato un controller ADC F5 BIG-IP per colmare il divario tra l'applicazione legacy e il piano di controllo dell'ID moderno, tramite la transizione del protocollo.

Con un BIG-IP davanti all'applicazione, è possibile sovrapporre il servizio con la preautenticazione e l'accesso SSO basato su intestazioni di Microsoft Entra, migliorando la postura di sicurezza dell'applicazione.

Nota

Le organizzazioni possono ottenere l'accesso remoto a questo tipo di applicazione con il proxy dell'applicazione Microsoft Entra

Architettura dello scenario

La soluzione di accesso ibrido sicuro (SHA) per questo scenario include i componenti seguenti:

- Applicazione: servizio pubblicato di BIG-IP da proteggere con SHA di Microsoft Entra. L'host dell'applicazione è aggiunto a un dominio.

- Microsoft Entra ID: provider di identità SAML (Security Assertion Markup Language) che verifica le credenziali utente, l'accesso condizionale e l'accesso SSO basato su SAML al BIG-IP. Tramite l’accesso SSO, Microsoft Entra ID fornisce a BIG-IP gli attributi di sessione necessari.

- KDC: ruolo del Centro distribuzione chiavi (KDC) in un controller di dominio, con rilascio di ticket Kerberos

- BIG-IP: proxy inverso e provider di servizi (SP) SAML per l'applicazione, che delega l'autenticazione al provider di identità SAML prima di eseguire l'accesso SSO basato su Kerberos all'applicazione backend.

In questo scenario, SHA supporta sia i flussi avviati dal provider di servizi che dal provider di identità. L'immagine seguente illustra il flusso SP.

- L'utente si connette all'endpoint applicazione (BIG-IP).

- Il criterio di accesso BIG-IP APM (Access Policy Manager) reindirizza l'utente a Microsoft Entra ID (provider di identità SAML)

- Microsoft Entra ID preautentica l'utente e impone i criteri di accesso condizionale applicati

- L'utente viene reindirizzato a BIG-IP (provider di servizi SAML) e l'accesso SSO viene eseguito usando il token SAML rilasciato

- BIG-IP richiede ticket Kerberos da KDC

- BIG-IP invia una richiesta all'applicazione back-end, assieme al ticket Kerberos per l'accesso SSO

- L'applicazione autorizza la richiesta e restituisce il payload

Prerequisiti

L'esperienza precedente con BIG-IP non è necessaria, ma sono necessari:

- Un account di Azure gratuito o superiore

- Un BIG-IP o distribuire un BIG-IP Virtual Edition (VE) in Azure

- Una delle licenze F5 BIG-IP seguenti:

- Bundle F5 BIG-IP® Best

- F5 BIG-IP APM standalone

- Licenza del componente aggiuntivo APM F5 BIG-IP in BIG-IP F5 BIG-IP® Local Traffic Manager™ (LTM)

- Licenza di versione di prova gratuita di 90 giorni di BIG-IP

- Identità utente sincronizzate da una directory locale a Microsoft Entra ID o create in Microsoft Entra ID e restituite a una directory locale

- Uno dei ruoli seguenti: Amministratore applicazione cloud o Amministratore applicazione.

- Un certificato Web SSL per la pubblicazione di servizi tramite HTTPS, oppure usare i certificati BIG-IP predefiniti durante il test

- Un'applicazione Kerberos o informazioni su come configurare l'accesso SSO con Internet Information Services (IIS) in Windows.

Metodi di configurazione BIG-IP

Questa esercitazione illustra la configurazione guidata 16.1 con un modello Easy Button. Con Easy Button, gli amministratori non devono alternare tra Microsoft Entra ID e un BIG-IP per abilitare i servizi per SHA. La configurazione guidata di APM e Microsoft Graph gestiscono la distribuzione e la gestione dei criteri. L'integrazione tra BIG-IP di APM e Microsoft Entra ID garantisce che le applicazioni possano supportare la federazione delle identità, l'accesso SSO e l’accesso condizionale di Microsoft Entra, riducendo il sovraccarico amministrativo.

Nota

Sostituire le stringhe o i valori di esempio in questo articolo con quelli per il proprio ambiente.

Registrare Easy Button

La piattaforma di identità Microsoft considera attendibile un servizio o un client, e quindi entrambi possono accedere a Microsoft Graph. Questa azione crea una registrazione dell'app tenant per autorizzare l'accesso Easy Button a Graph. Tramite queste autorizzazioni, BIG-IP esegue il push delle configurazioni per stabilire un’attendibilità tra un'istanza del provider di servizi SAML per l'applicazione pubblicata e Microsoft Entra ID come provider di identità SAML.

Accedere all'Interfaccia di amministrazione di Microsoft Entra almeno come Amministratore applicazione cloud.

Andare a Identità>Applicazioni>Registrazioni app> Nuova registrazione.

Immettere un nome visualizzato per l'applicazione. Ad esempio, F5 BIG-IP Easy Button.

Specificare chi può usare l'applicazione>Solo gli account in questa directory dell’organizzazione.

Selezionare Registra.

Passare a Autorizzazioni API e autorizzare le autorizzazioni dell'applicazione Microsoft Graph seguenti:

- Application.Read.All

- Application.ReadWrite.All

- Application.ReadWrite.OwnedBy

- Directory.Read.All

- Group.Read.All

- IdentityRiskyUser.Read.All

- Policy.Read.All

- Policy.ReadWrite.ApplicationConfiguration

- Policy.ReadWrite.ConditionalAccess

- User.Read.All

Concedere il consenso amministratore per l'organizzazione.

In Certificati e segreti, generare un nuovo segreto client. Prendere nota di questo segreto.

In Panoramica, prendere nota dell'ID client e dell'ID tenant.

Configurare Easy Button

Avviare la configurazione guidata di APM per avviare il modello Easy Button.

Passare a Accesso > Configurazione guidata > Integrazione Microsoft e selezionare Applicazione Microsoft Entra.

Rivedere i passaggi di configurazione e selezionare Avanti

Per pubblicare l'applicazione, attenersi ai passaggi successivi.

Configuration Properties

La scheda Proprietà di configurazione crea una configurazione dell'applicazione BIG-IP e un oggetto SSO. La sezioneDettagli account del servizio di Azure può rappresentare il client registrato in precedenza come applicazione nel tenant di Microsoft Entra. Queste le impostazioni consentono a un client OAuth BIG-IP di registrare un provider di servizi SAML nel tenant con le proprietà SSO che vengono configurate manualmente. Easy Button esegue questa azione per ogni servizio BIG-IP pubblicato e abilitato per SHA.

Alcune impostazioni sono globali e possono essere riutilizzate per la pubblicazione di più applicazioni, riducendo il tempo di distribuzione e il lavoro richiesto.

- Specificare un Nome configurazione univoco.

- Abilitare l'accesso Single Sign-On (SSO) e le intestazioni HTTP.

- Immettere ID tenant, ID client e Segreto client annotati al momento della registrazione del client Easy Button nel proprio tenant.

- Verificare che BIG-IP si connetta al tenant.

- Selezionare Avanti.

Provider di Servizi

Le impostazioni del provider di servizi rappresentano le proprietà per l'istanza del provider di servizi SAML dell'applicazione protetta tramite SHA.

Per Host, immettere il nome di dominio completo pubblico (FQDN) dell'applicazione protetta.

Per ID entità, immettere l'identificatore che Microsoft Entra ID usa per identificare il provider di servizi SAML che richiede un token.

Le impostazioni di sicurezza facoltative specificano se Microsoft Entra ID deve crittografare le asserzioni SAML rilasciate. La crittografia delle asserzioni tra Microsoft Entra ID e BIG-IP di APM garantisce al meglio che i token del contenuto non possano essere intercettati e che i dati personali o aziendali non vengano compromessi.

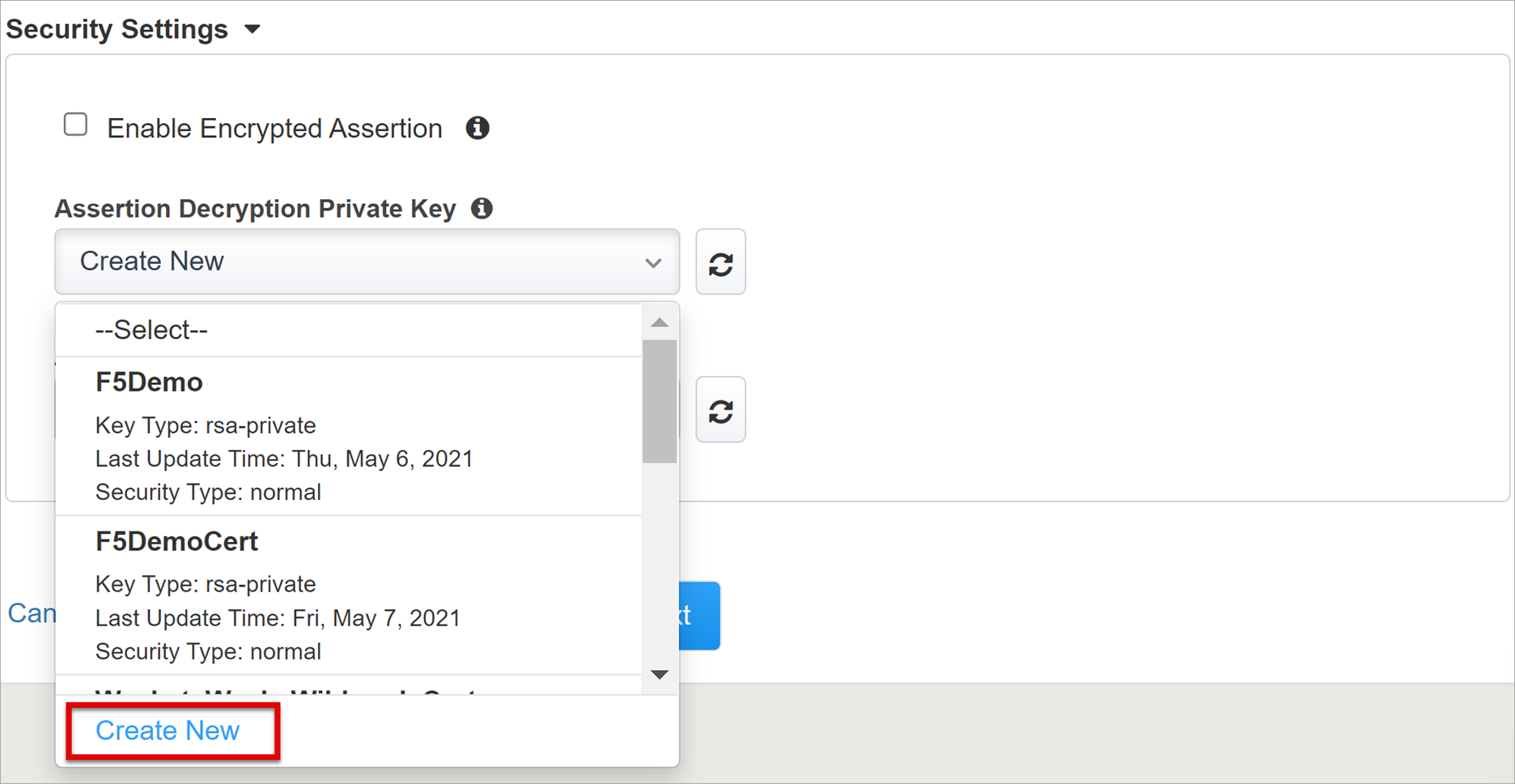

- Nell'elenco Chiave privata di decrittografia asserzione, selezionare Crea nuova.

- Seleziona OK. Viene visualizzata la finestra di dialogo Importa certificato SSL e chiavi.

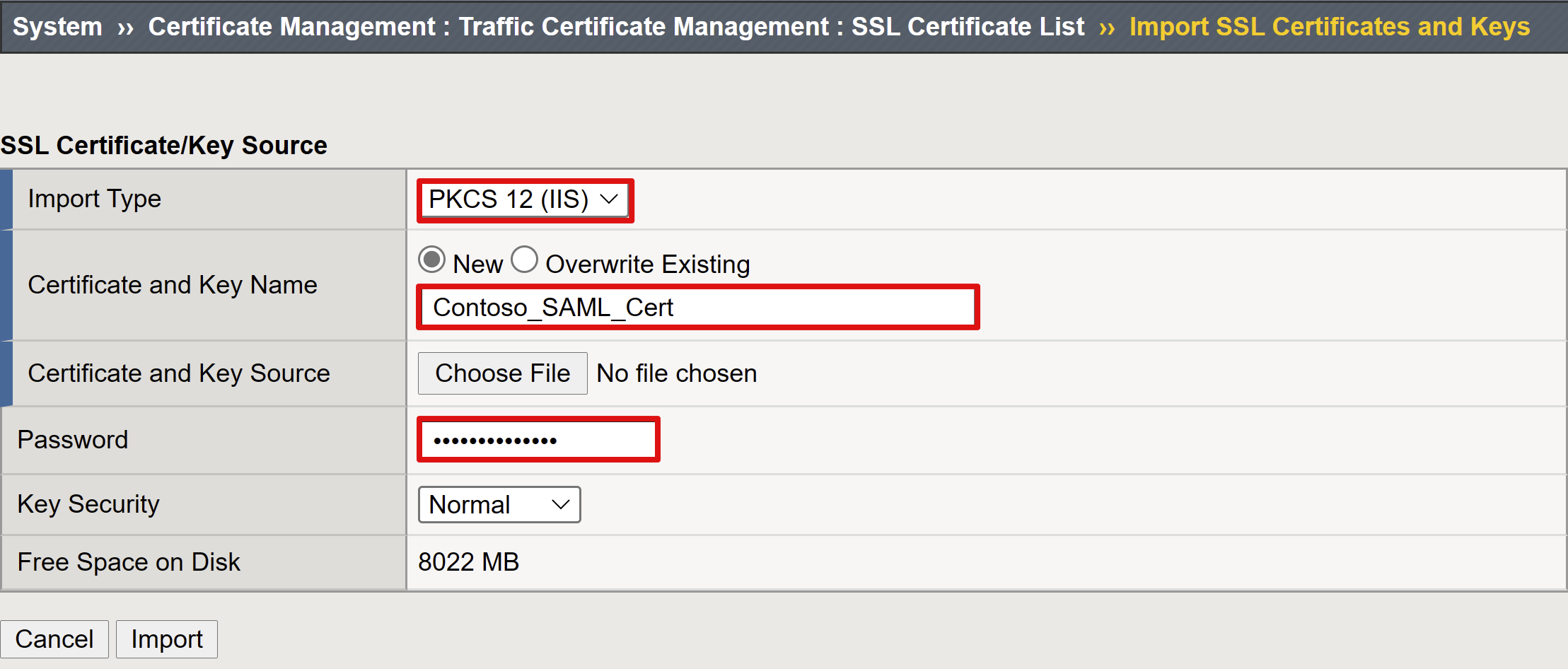

- Selezionare PKCS 12 (IIS) per importare il certificato e la chiave privata.

- Dopo il provisioning, chiudere la scheda del browser per tornare alla scheda principale.

- Selezionare Abilita asserzione crittografata.

- Se è stata abilitata la crittografia, selezionare il certificato dall'elenco Chiave privata per decrittografia asserzione. Questa chiave privata si riferisce a quella per il certificato usato da BIG-IP di APM per decrittografare le asserzioni di Microsoft Entra.

- Se è stata abilitata la crittografia, selezionare il certificato dall'elenco Certificato di decrittografia asserzione. BIG-IP carica questo certificato in Microsoft Entra ID per crittografare le asserzioni SAML rilasciate.

Microsoft Entra ID

Questa sezione definisce tutte le proprietà usate per configurare manualmente una nuova applicazione SAML BIG-IP all'interno del tenant di Microsoft Entra. Easy Button include modelli di applicazione per Oracle PeopleSoft, Oracle E-Business Suite, Oracle JD Edwards, SAP ERP (Enterprise Resource Planning) e un modello SHA per altre app.

Per questo scenario, selezionare Integrazione di Microsoft Entra ID con F5 BIG-IP APM> Aggiungi.

Configurazione di Azure

Immettere un Nome visualizzato per l'app che BIG-IP crea nel tenant di Microsoft Entra, e l'icona nel portale App personali.

Lasciare vuoto l'URL di accesso (facoltativo) per abilitare l'accesso avviato da IdP.

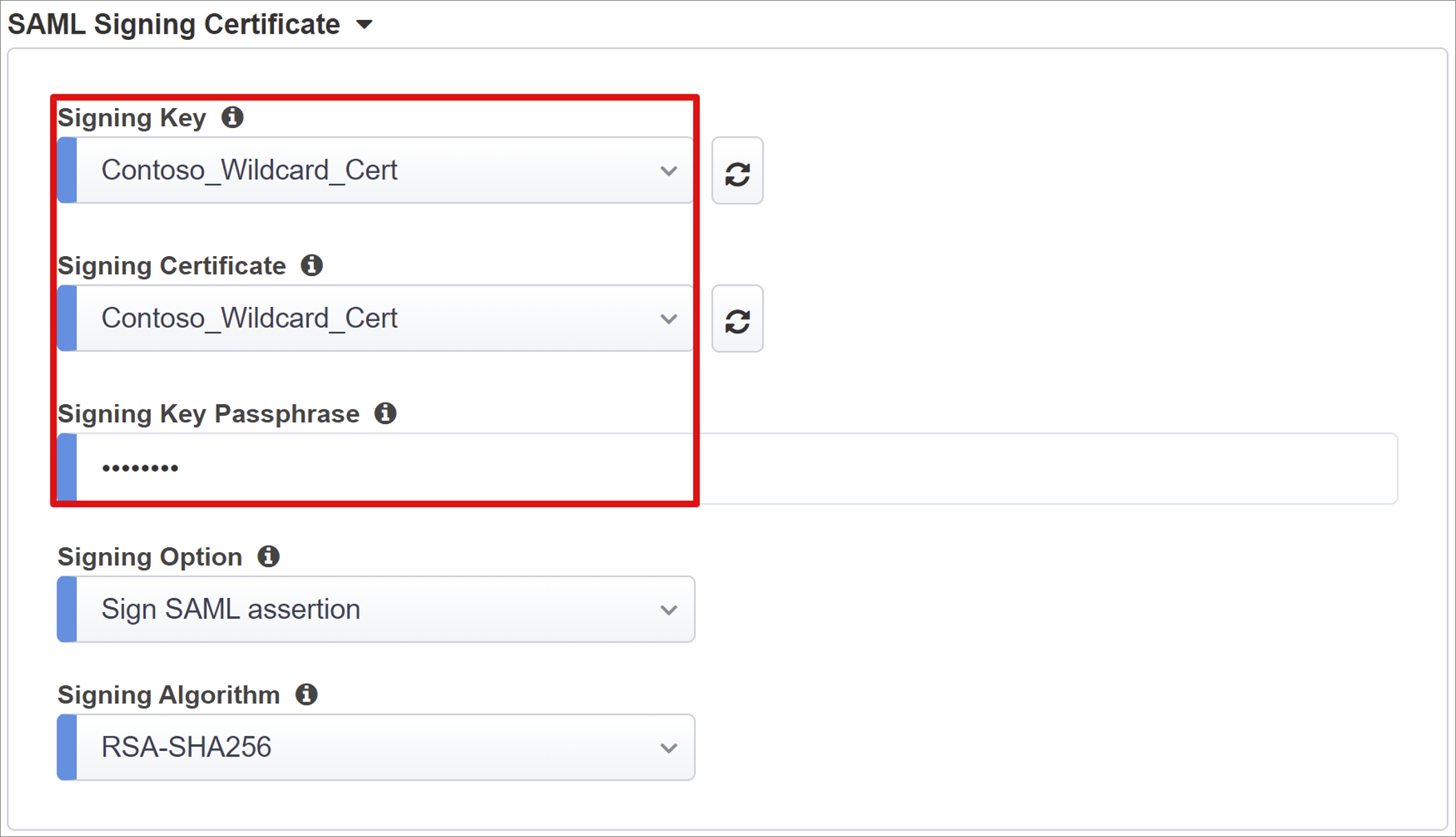

Selezionare l'icona aggiorna accanto alla Chiave di firma e al Certificato di firma per individuare il certificato importato.

Immettere la password del certificato in Passphrase della chiave di firma.

Abilitare l'opzione di firma (facoltativo) per garantire che BIG-IP accetti token e attestazioni firmati da Microsoft Entra ID.

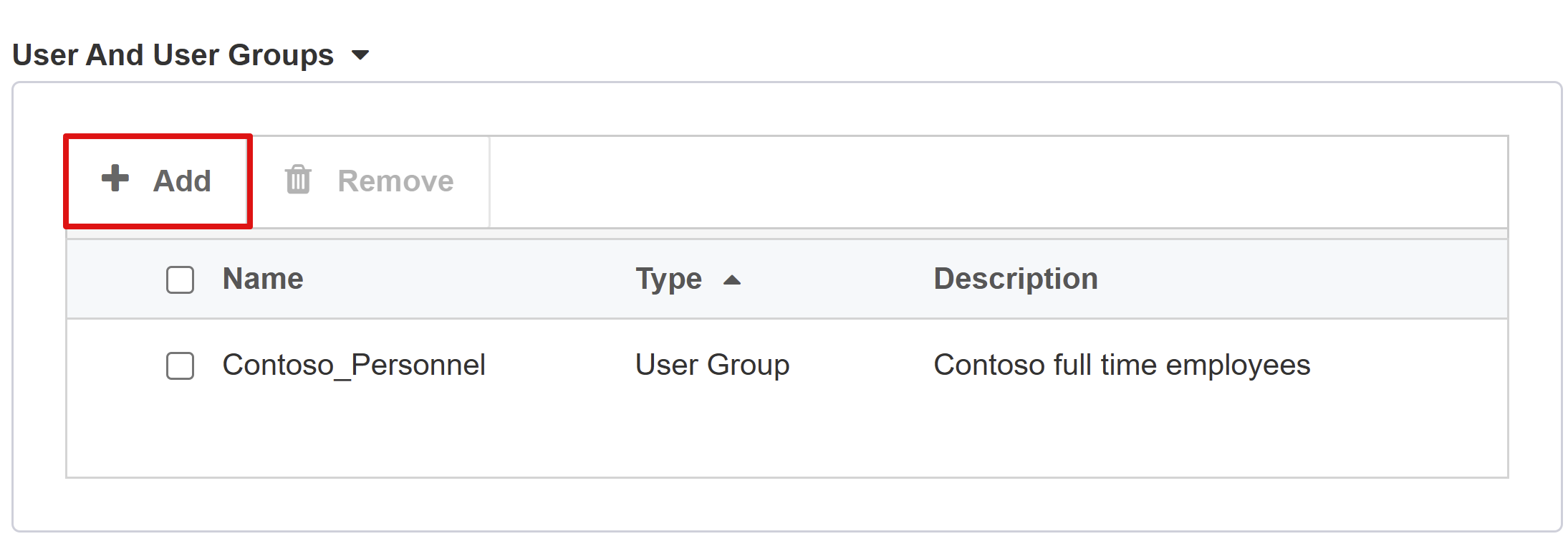

Gli utenti e i gruppi di utenti vengono sottoposti a query dinamiche dal tenant di Microsoft Entra e viene autorizzato l'accesso all'applicazione. Aggiungere un utente o un gruppo per il test; in caso contrario, viene negato tutto l'accesso.

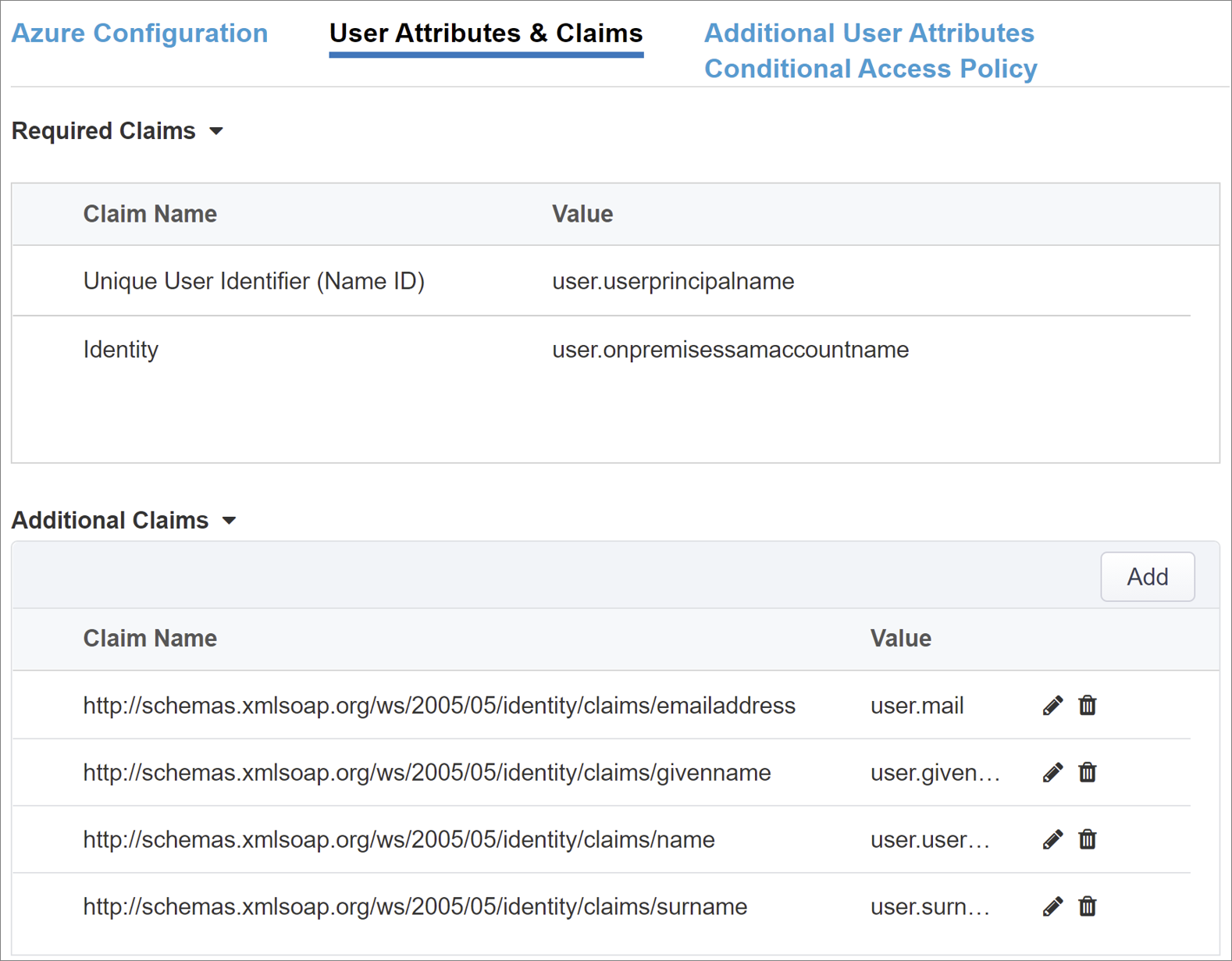

Attributi utente e attestazioni

Quando un utente esegue l'autenticazione Microsoft Entra ID, viene rilasciato un token SAML con un set di attestazioni e attributi predefiniti che identificano l'utente. La scheda Attributi utente e attestazioni mostra le attestazioni predefinite da rilasciare per la nuova applicazione. Usarla per configurare altre attestazioni.

Questa infrastruttura si basa su un suffisso di dominio .com usato internamente ed esternamente. Non sono necessari altri attributi per ottenere un'implementazione di accesso Single Sign-On di delega vincolata Kerberos (SSO KCD) funzionale. Vedere l'esercitazione avanzata per più domini o un accesso utente usando un suffisso alternativo.

Attributi utente aggiuntivi

La scheda Attributi utente aggiuntivi può supportare svariati sistemi distribuiti che richiedono attributi archiviati in altre directory per l'aumento della sessione. Gli attributi recuperati da un'origine Lightweight Directory Access Protocol (LDAP) possono essere inseriti come intestazioni SSO per contribuire a controllare l'accesso in base a ruoli, ID partner e così via.

Nota

Questa funzionalità non ha alcuna correlazione con Microsoft Entra ID, ma è un'altra origine di attributi.

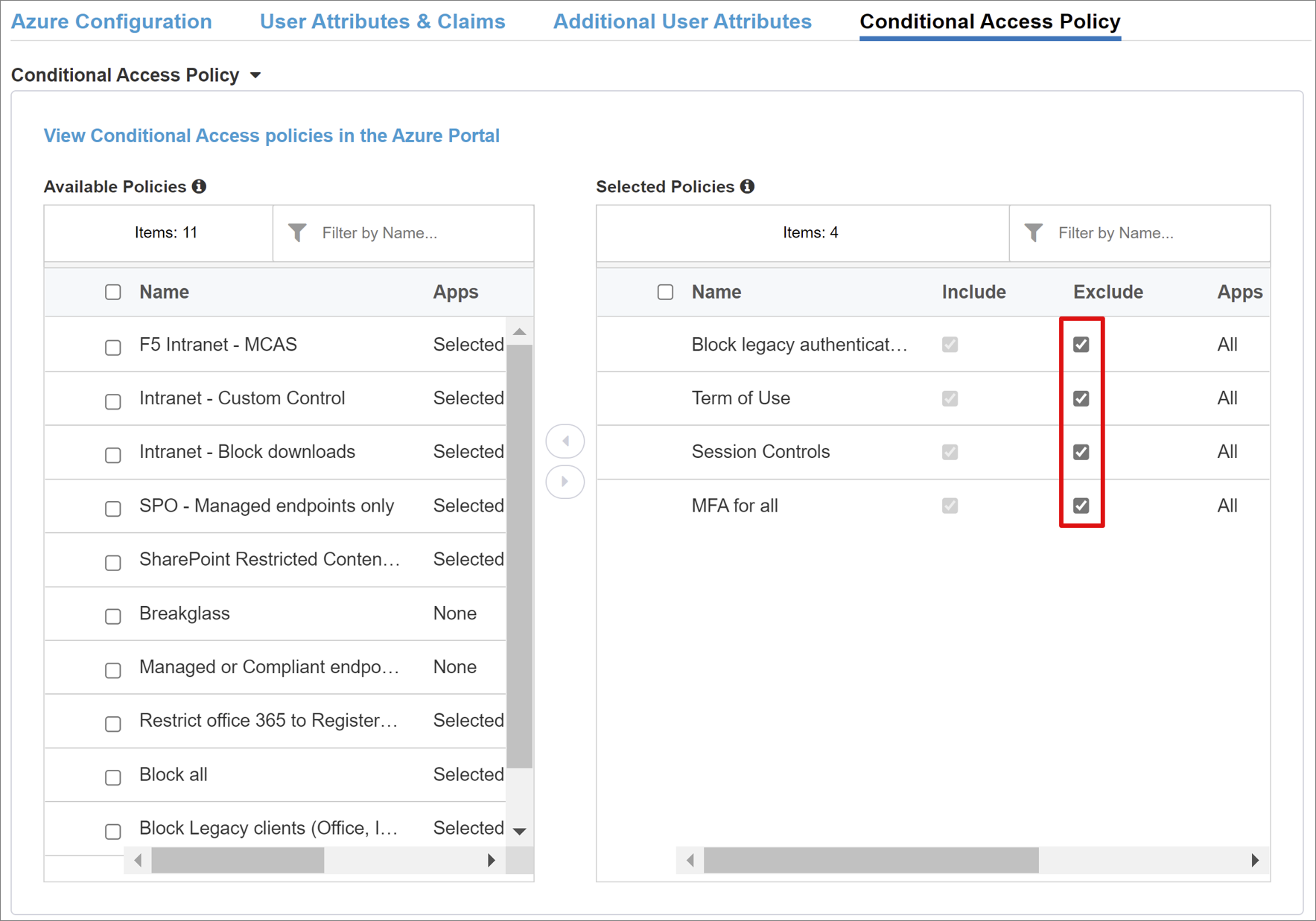

Criteri di accesso condizionale

I criteri di accesso condizionale vengono applicati dopo la preautenticazione di Microsoft Entra per controllare l'accesso in base ai segnali di dispositivo, applicazione, posizione e rischio.

La visualizzazione Criteri disponibili mostra i criteri di accesso condizionale senza azioni basate sull'utente.

La visualizzazione Criteri selezionati mostra i criteri destinati alle app cloud. Non è possibile deselezionare criteri applicati a livello di tenant né spostarli nell'elenco Criteri disponibili.

Per selezionare un criterio da applicare all'applicazione da pubblicare:

- Dall'elenco Criteri disponibili, selezionare un criterio.

- Selezionare la freccia DESTRA e spostarla nell'elenco Criteri selezionati.

Per i criteri selezionati, è necessario selezionare un'opzione Includi o Escludi. Se vengono selezionate entrambe le opzioni, i criteri selezionati non vengono applicati.

Nota

L'elenco dei criteri viene visualizzato una volta, dopo essere passati a questa scheda. È possibile usare il pulsante aggiorna per forzare manualmente la procedura guidata a eseguire query sul tenant, ma questo pulsante viene visualizzato dopo la distribuzione dell'applicazione.

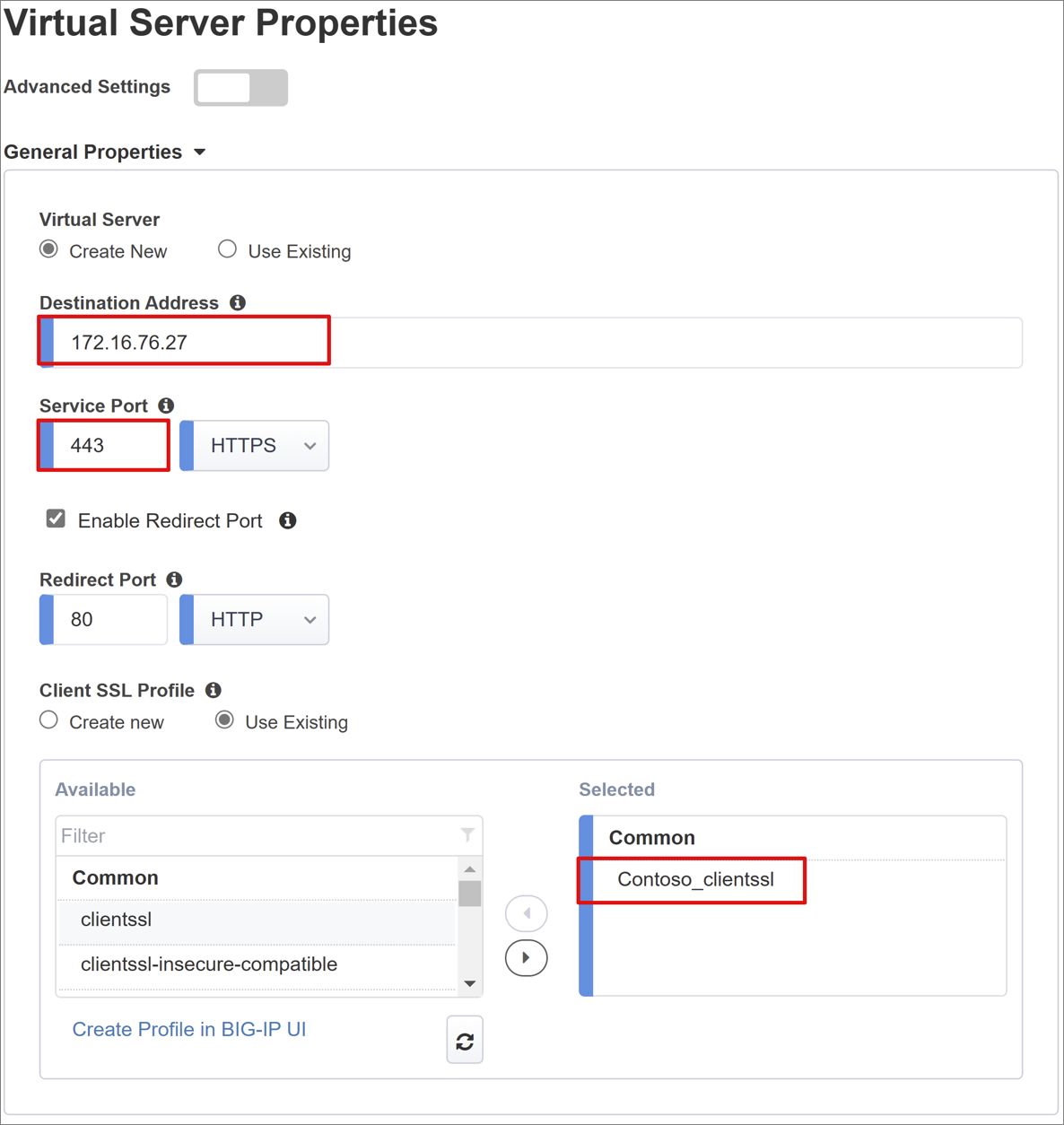

Proprietà del server virtuale

Un server virtuale è un oggetto del piano dati BIG-IP rappresentato da un indirizzo IP virtuale in ascolto delle richieste client all'applicazione. Il traffico ricevuto viene elaborato e valutato rispetto al profilo APM associato al server virtuale. Il traffico viene indirizzato in base ai criteri.

Immettere un Indirizzo di destinazione, ovvero un qualsiasi indirizzo IPv4/IPv6 disponibile che BIG-IP possa usare per ricevere il traffico client. Esiste un record corrispondente in Domain Name Server (DNS) per consentire ai client di risolvere l'URL esterno dell'applicazione BIG-IP pubblicata in questo IP anziché l'applicazione. L'uso del DNS localhost di un PC di test è accettabile per i test.

Per Porta del servizio, immettere 443 per HTTPS.

Selezionare Abilita porta di reindirizzamento, quindi immettere la Porta di reindirizzamento, che reindirizza il traffico client HTTP in ingresso a HTTPS.

Il profilo SSL client abilita il server virtuale per HTTPS, in modo che le connessioni client vengano crittografate tramite Transport Layer Security (TLS). Selezionare il profilo SSL client creato per i prerequisiti o lasciare il valore predefinito per il test.

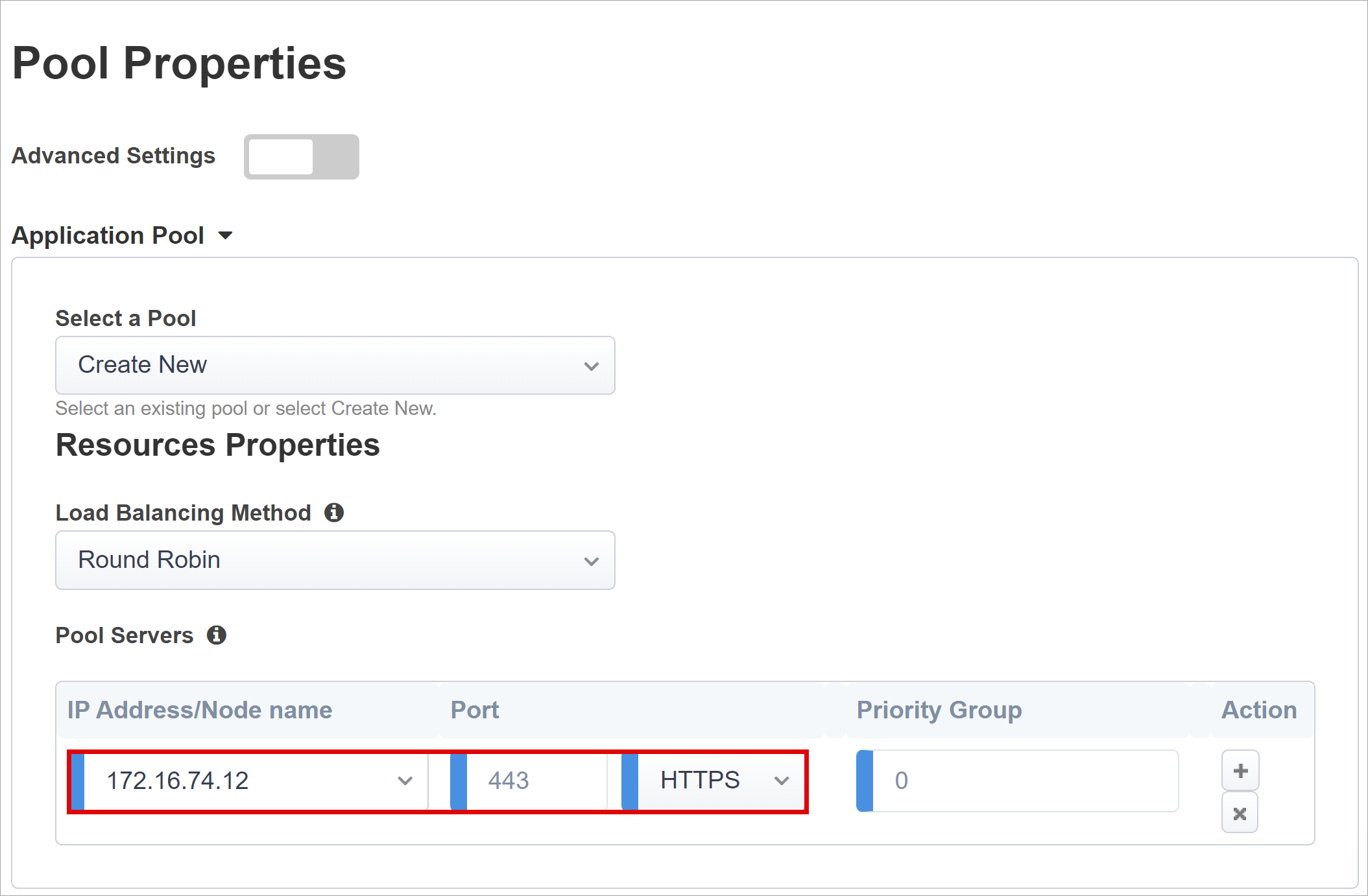

Proprietà del pool

La scheda Pool applicazioni mostra servizi dietro un BIG-IP, rappresentati come un pool con i server applicazioni.

Per Seleziona un pool, creare un nuovo pool o selezionarne uno.

Scegliere Round Robin come metodo di bilanciamento del carico.

Per Server del pool, specificare un nodo del cluster oppure immettere un indirizzo IP e una porta per il nodo back-end che ospita l'applicazione basata sull'intestazione.

L'applicazione back-end viene eseguita sulla porta HTTP 80. Se l'applicazione viene eseguita su HTTPS, è possibile passare alla porta 443.

Intestazioni HTTP e Single Sign-On

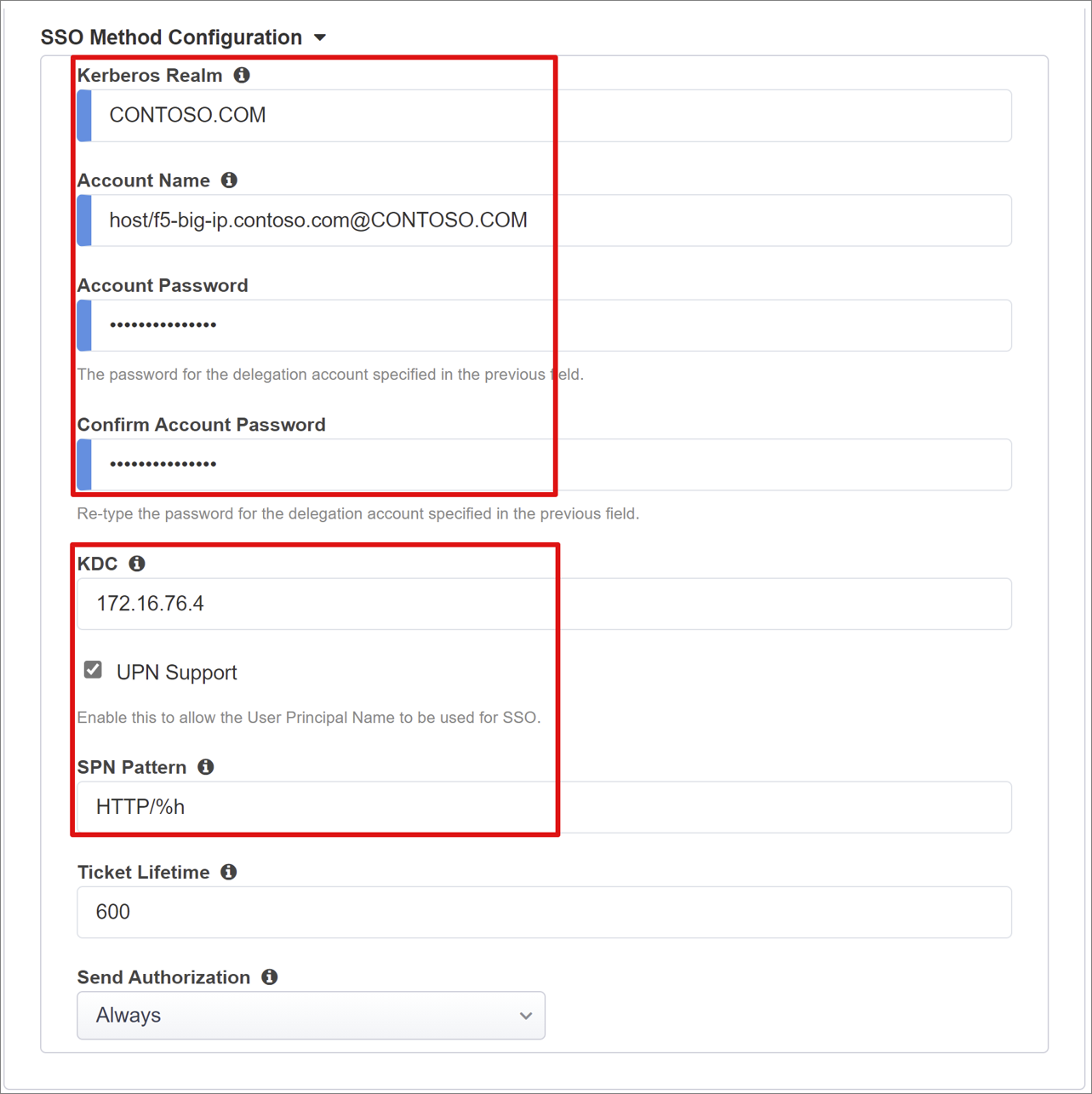

L'abilitazione dell'accesso SSO consente agli utenti di accedere ai servizi pubblicati BIG-IP senza dover immettere le credenziali. La procedura guidata Easy Button supporta le intestazioni di autorizzazione Kerberos, OAuth Bearer e HTTP per l'accesso SSO. Per queste istruzioni, usare l'account di delega Kerberos creato.

Abilitare Kerberos e Mostra impostazione avanzata per immettere quanto segue:

Origine nome utente: nome utente preferito da memorizzare nella cache per l'accesso SSO. È possibile specificare una variabile di sessione come origine dell'ID utente, ma session.saml.last.identity funziona meglio perché contiene l'attestazione Microsoft Entra contenente l'ID utente connesso.

Origine area di autenticazione utente: obbligatoria se il dominio utente è diverso dall'area di autenticazione Kerberos di BIG-IP. In tal caso, la variabile di sessione APM contiene il dominio utente connesso. Ad esempio,session.saml.last.attr.name.domain

KDC: IP del controller di dominio o FQDN se DNS è configurato ed efficiente

Supporto UPN: abilitare questa opzione per APM per l'uso del nome dell'entità universale (UPN) per la creazione di ticket Kerberos

Modello SPN: usare HTTP/%h per informare APM di usare l'intestazione host della richiesta client e compilare il nome dell'entità servizio (SPN) per cui si richiede un token Kerberos

Autorizzazione invio: disabilitare per le applicazioni che negoziano l'autenticazione anziché ricevere il token Kerberos nella prima richiesta. Ad esempio, Tomcat.

Gestione delle sessioni

Le impostazioni di gestione delle sessioni BIG-IP definiscono le condizioni in base alle quali le sessioni utente vengono continuate o terminate, i limiti per gli utenti e gli indirizzi IP e le informazioni utente corrispondenti. Vedere l'articolo AskF5 K18390492: Sicurezza | Guida operativa di BIG-IP APM per informazioni dettagliate sulle impostazioni.

Ciò che non è trattato è la funzionalità Single Log-Out (SLO), che garantisce che tutte le sessioni tra IdP, BIG-IP e l'agente utente vengano terminate quando un utente si disconnette. !Quando Easy Button crea un'istanza di un'applicazione SAML nel tenant di Microsoft Entra, popola anche l'URL di disconnessione con l'endpoint SLO di APM. La disconnessione avviata da IdP, dal portale App personali di Microsoft Entra termina la sessione tra BIG-IP e un client.

I metadati di federazione SAML per l'applicazione pubblicata vengono importati dal tenant, fornendo ad APM l'endpoint di disconnessione SAML per Microsoft Entra ID. Questa azione garantisce che una disconnessione avviata da SP termini la sessione tra un client e un ID Microsoft Entra. APM deve sapere quando un utente si disconnette dall'applicazione.

Se il portale webtop BIG-IP accede alle applicazioni pubblicate, APM elabora una disconnessione per chiamare l'endpoint di disconnessione di Microsoft Entra. Si consideri tuttavia uno scenario in cui il portale Webtop BIG-IP non viene usato e l'utente non ha modo di indicare ad APM di disconnettersi. Anche se l'utente si disconnette dall'applicazione, BIG-IP lo ignora. Pertanto, considerare la disconnessione avviata dal provider di servizi per assicurarsi che le sessioni terminino in modo sicuro. È possibile aggiungere una funzione SLO al pulsante di disconnessione dell'applicazione in modo da reindirizzare il client all'endpoint di disconnessione BIG-IP o SAML di Microsoft Entra.

L'URL dell'endpoint di disconnessione SAML per il tenant si trova in Registrazioni app> Endpoint.

Se apportare una modifica all'app non è possibile, valutare la possibilità di usare BIG-IP per ascoltare la chiamata di disconnessione dell'applicazione e configurarlo perché attivi SLO dopo il rilevamento della richiesta. Per informazioni su BIG-IP iRules, vedere Materiale sussidiario di SLO di Oracle PeopleSoft. Per altre informazioni sull'uso di BIG-IP iRules, vedere:

- K42052145: configurazione della terminazione automatica della sessione (disconnessione) in base a un nome file con riferimento a un URI

- K12056: Panoramica dell'opzione di inclusione dell'URI di disconnessione.

Riepilogo

Questa sezione fornisce un dettaglio delle configurazioni.

Selezionare Distribuisci per eseguire il commit delle impostazioni e verificare che l'applicazione sia presente nell'elenco dei tenant delle applicazioni aziendali.

Configurazioni KCD

Affinché BIG-IP APM esegua l'accesso SSO all'applicazione back-end per conto degli utenti, configurare il Centro distribuzione chiavi (KCD) nel dominio di destinazione. La delega dell'autenticazione richiede il provisioning di BIG-IP APM con un account del servizio del dominio.

Ignorare questa sezione se l'account del servizio APM e la delega sono configurati. In caso contrario, accedere a un controller di dominio con un account amministratore.

Per questo scenario, l'applicazione è ospitata nel server APP-VM-01 e viene eseguita nel contesto di un account del servizio denominato web_svc_account, non a livello di identità del computer. L'account del servizio di delega assegnato ad APM è F5-BIG-IP.

Creare un account di delega BIG-IP APM

BIG-IP non supporta gli account del servizio gestito del gruppo ( gMSA), quindi creare un account utente standard per l'account del servizio APM.

Eseguire il comando PowerShell riportato di seguito. Sostituire i valori UserPrincipalName e SamAccountName con i valori dell'ambiente. Per una maggiore sicurezza, usare un nome SPN dedicato che corrisponda all'intestazione host dell'applicazione.

New-ADUser -Name "F5 BIG-IP Delegation Account" UserPrincipalName $HOST_SPN SamAccountName "f5-big-ip" -PasswordNeverExpires $true Enabled $true -AccountPassword (Read-Host -AsSecureString "Account Password")HOST_SPN = host/f5-big-ip.contoso.com@contoso.com

Nota

Quando si usa l'host, qualsiasi applicazione in esecuzione nell'host delega l'account, mentre quando si usa HTTPS consentirà solo operazioni correlate al protocollo HTTP.

Creare un nome dell'entità servizio (SPN) per l'account del servizio APM da usare durante la delega all'account del servizio dell'applicazione Web:

Set-AdUser -Identity f5-big-ip -ServicePrincipalNames @{ Add="host/f5-big-ip.contoso.com" }Nota

È obbligatorio includere l'host/parte nel formato UserPrincipleName (host/name.domain@domain) o ServicePrincipleName (host/name.domain).

Prima di specificare il nome SPN di destinazione, visualizzarne la configurazione. Verificare che SPN venga visualizzato nell'account del servizio APM. L'account del servizio APM esegue la delega per l'applicazione Web:

Verificare che l'applicazione Web sia in esecuzione nel contesto del computer o in un account del servizio dedicato.

Per il contesto Computer, usare il comando seguente per eseguire una query sull'oggetto account per visualizzare i nomi SPN definiti. Sostituire <name_of_account> con l'account per il proprio ambiente.

Get-ADComputer -identity <name_of_account> -properties ServicePrincipalNames | Select-Object -ExpandProperty ServicePrincipalNamesAd esempio: Get-User -identity f5-big-ip -properties ServicePrincipalNames | Select-Object -ExpandProperty ServicePrincipalNames

Per l'account del servizio dedicato, usare il comando seguente per eseguire una query sull'oggetto dell'account per visualizzarne i nomi SPN definiti. Sostituire <name_of_account> con l'account per il proprio ambiente.

Get-User -identity <name_of_account> -properties ServicePrincipalNames | Select-Object -ExpandProperty ServicePrincipalNamesAd esempio:

Get-Computer -identity f5-big-ip -properties ServicePrincipalNames | Select-Object -ExpandProperty ServicePrincipalNames

Se l'applicazione è stata eseguita nel contesto del computer, aggiungere il nome SPN all'oggetto dell'account computer:

Set-Computer -Identity APP-VM-01 -ServicePrincipalNames @{ Add="http/myexpenses.contoso.com" }

Con i nomi SPN definiti, stabilire l'attendibilità per il delegato dell'account del servizio APM a tale servizio. La configurazione varia a seconda della topologia dell'istanza BIG-IP e del server applicazioni.

Configurare l'applicazione BIG-IP e di destinazione nello stesso dominio

Impostare l'attendibilità per l'account del servizio APM per delegare l'autenticazione:

Get-User -Identity f5-big-ip | Set-AccountControl -TrustedToAuthForDelegation $trueL'account del servizio APM deve conoscere il nome SPN di destinazione per la delega. Impostare il nome SPN di destinazione sull'account del servizio che esegue l'applicazione Web:

Set-User -Identity f5-big-ip -Add @{ 'msDS-AllowedToDelegateTo'=@('HTTP/myexpenses.contoso.com') }Nota

È possibile completare queste attività con Utenti e computer, snap-in di Microsoft Management Console (MMC) o in un controller di dominio.

BIG-IP e applicazione in domini diversi

Nella versione di Windows Server 2012 e versioni successive, KDC su più domini usa la delega vincolata basata su risorse (RBCD). I vincoli per un servizio vengono trasferiti dall'amministratore di dominio all'amministratore del servizio. Questa delega consente all'amministratore del servizio back-end di consentire o negare l'accesso SSO. Questa situazione crea un approccio diverso alla delega della configurazione, che è possibile con PowerShell.

È possibile usare la proprietà PrincipalsAllowedToDelegateToAccount dell'account del servizio dell'applicazione (account di servizio dedicato o computer) per concedere la delega da BIG-IP. Per questo scenario, usare il comando di PowerShell seguente in un controller di dominio (Windows Server 2012 R2 o versioni successive) nello stesso dominio dell'applicazione.

Usare un SPN definito in base a un account del servizio dell'applicazione Web. Per una maggiore sicurezza, usare un nome SPN dedicato che corrisponda all'intestazione host dell'applicazione. Ad esempio, poiché l'intestazione host dell'applicazione Web in questo esempio è myexpenses.contoso.com, aggiungere HTTP/myexpenses.contoso.com all'oggetto account del servizio applicazioni:

Set-User -Identity web_svc_account -ServicePrincipalNames @{ Add="http/myexpenses.contoso.com" }

Per i comandi seguenti, prendere nota del contesto.

Se il servizio web_svc_account viene eseguito nel contesto di un account utente, usare questi comandi:

$big-ip= Get-Computer -Identity f5-big-ip -server dc.contoso.com

``Set-User -Identity web_svc_account -PrincipalsAllowedToDelegateToAccount`

$big-ip Get-User web_svc_account -Properties PrincipalsAllowedToDelegateToAccount

Se il servizio web_svc_account viene eseguito nel contesto di un account computer, usare questi comandi:

$big-ip= Get-Computer -Identity f5-big-ip -server dc.contoso.com

Set-Computer -Identity web_svc_account -PrincipalsAllowedToDelegateToAccount

$big-ip Get-Computer web_svc_account -Properties PrincipalsAllowedToDelegateToAccount

Per ulteriori informazioni, vedere Delega vincolata Kerberos tra domini.

Visualizzazione di app

Da un browser, connettersi all'URL esterno dell'applicazione o selezionare l'icona dell'applicazione nel portale App personali di Microsoft. Dopo l'autenticazione a Microsoft Entra ID, si verrà reindirizzati al server virtuale BIG-IP per l'applicazione e verrà eseguito l'accesso con SSO.

Per una maggiore sicurezza, le organizzazioni che usano questo criterio possono bloccare tutto l'accesso diretto all'applicazione, forzando così un percorso strict tramite BIG-IP.

Accesso guest a Microsoft Entra B2B

L'accesso guest a Microsoft Entra B2B è supportato per questo scenario, con identità guest che passano dal tenant di Microsoft Entra alla directory usata dall'applicazione per l'autorizzazione. Senza una rappresentazione locale di un oggetto guest in AD, BIG-IP non riceve un ticket Kerberos per l'accesso SSO KCD all'applicazione back-end.

Distribuzione avanzata

I modelli di configurazione guidata non possono avere la flessibilità necessaria per soddisfare alcuni requisiti. Per questi scenari, vedere Configurazione avanzata per l'accesso SSO basato su Kerberos.

In alternativa, in BIG-IP è possibile disabilitare la modalità di gestione strict della configurazione guidata. È possibile modificare manualmente le configurazioni, anche se la maggior parte delle configurazioni viene automatizzata tramite i modelli basati su procedura guidata.

È possibile passare a Accesso > Configurazione guidata e selezionare l'icona a forma di lucchetto piccola all’estrema destra della riga per le configurazioni delle applicazioni.

A questo punto, le modifiche apportate all'interfaccia utente della procedura guidata non sono possibili, ma tutti gli oggetti BIG-IP associati all'istanza pubblicata dell'applicazione vengono sbloccati per la gestione.

Nota

Quando si riabilita la modalità strict e si distribuisce una configurazione, le impostazioni eseguite all'esterno della Configurazione guidata vengono sovrascritte. Pertanto, è consigliabile usare il metodo di configurazione avanzato per i servizi di produzione.

Risoluzione dei problemi

Per la risoluzione dei problemi relativi all'accesso SSO di Kerberos, tenere presente i concetti seguenti.

- Kerberos è sensibile all'orario, quindi richiede server e client impostati sull'ora corretta e, quando possibile, sincronizzati con un'origine dell'ora affidabile

- Assicurarsi che il nome host per il controller di dominio e l'applicazione Web siano risolvibili in DNS

- Verificare che nell'ambiente AD non siano presenti nomi SPN duplicati: eseguire la query seguente nella riga di comando in un PC di dominio: setspn -q HTTP/my_target_SPN

È possibile fare riferimento al materiale sussidiario sul proxy dell'applicazione per verificare che un'applicazione IIS sia configurata per KCD. Vedere anche l'articolo AskF5 Metodo di accesso Single Sign-On di Kerberos.

Analisi dei log: aumentare il livello di dettaglio

Usare la registrazione BIG-IP per isolare i problemi di connettività, SSO, violazioni dei criteri o mapping di variabili non configurati correttamente. Iniziare la risoluzione dei problemi aumentando il livello di dettaglio del log.

- Passare a Criteri di accesso > Panoramica > Log eventi > Impostazioni.

- Selezionare la riga corrispondente all'applicazione pubblicata e quindi Modifica > Log del sistema di accesso.

- Selezionare Debug dall'elenco SSO, quindi selezionare OK.

Riprodurre il problema ed esaminare i log. Al termine, ripristinare la funzionalità perché la modalità dettagliata genera molti dati.

Pagina di errore BIG-IP

Se viene visualizzato un errore BIG-IP dopo la preautenticazione di Microsoft Entra, il problema potrebbe riguardare l'accesso SSO da Microsoft Entra a BIG-IP.

- Passare a Accesso > Panoramica > Report sull’accesso.

- Per visualizzare i log per gli indizi, eseguire il report per l'ultima ora.

- Usare il collegamento Visualizza variabili di sessione per comprendere se APM riceve le attestazioni da Microsoft Entra ID.

Richiesta back-end

Se non viene visualizzata alcuna pagina di errore, il problema è probabilmente correlato alla richiesta back-end o all'accesso SSO da BIG-IP all'applicazione.

- Andare a Criteri di accesso > Panoramica > Sessioni attive .

- Selezionare il collegamento per la sessione attiva. Il collegamento Visualizza variabili in questo percorso può aiutare a determinare i problemi di KCD della causa radice, in particolare se big-IP APM non riesce a ottenere gli identificatori di dominio e utente corretti dalle variabili di sessione.

Per altre informazioni, vedi:

- dev/central: esempi di assegnazione variabili APM

- MyF5: Variabili di sessione