Installare gli agenti di Microsoft Entra Connect Health

Questo articolo illustra come installare e configurare gli agenti di Microsoft Entra Connect Health.

Informazioni su come scaricare gli agenti.

Nota

Microsoft Entra Connect Health non è disponibile nel cloud sovrano della Cina.

Requisiti

La tabella seguente elenca i requisiti per l'uso di Microsoft Entra Connect Health:

| Requisito | Descrizione |

|---|---|

| Si dispone di una sottoscrizione di Microsoft Entra ID P1 o P2. | Microsoft Entra Connect Health è una funzionalità di Microsoft Entra ID P1 o P2. Per altre informazioni, vedere Iscriversi a Microsoft Entra ID P1 o P2. Per ottenere una versione di valutazione gratuita valida 30 giorni, vedere la pagina relativa all'avvio di una versione di valutazione. |

| Si è amministratore globale in Microsoft Entra ID. | Attualmente, solo gli account Amministratore globale possono installare e configurare gli agenti integrità. Per altre informazioni, vedere Amministrare la directory di Microsoft Entra. Usando il controllo degli accessi in base al ruolo di Azure, è possibile consentire ad altri utenti dell'organizzazione di accedere a Microsoft Entra Connect Health. Per altre informazioni, vedere Controllo degli accessi in base al ruolo di Azure per Microsoft Entra Connect Health. Importante: usare un account aziendale o dell'istituto di istruzione per installare gli agenti. Non è possibile usare un account Microsoft per installare gli agenti. Per altre informazioni, vedere Iscriversi ad Azure come organizzazione. |

| L'agente Microsoft Entra Connect Health viene installato in ogni server di destinazione. | Gli agenti integrità devono essere installati e configurati in server mirati in modo che possano ricevere dati e fornire funzionalità di monitoraggio e analisi. Ad esempio, per ottenere i dati dall'infrastruttura di Active Directory Federation Services (AD FS), è necessario installare l'agente nel server di AD FS e nel server Proxy applicazione Web. Analogamente, per ottenere i dati dall'infrastruttura di Active Directory Domain Services locale, è necessario installare l'agente nei controller di dominio. |

| Gli endpoint del servizio Azure hanno connettività in uscita. | Durante l'installazione e il runtime, l'agente richiede la connettività agli endpoint servizio di Microsoft Entra Connect Health. Se i firewall bloccano la connettività in uscita, aggiungere gli endpoint di connettività in uscita a un elenco elementi consentiti. |

| La connettività in uscita si basa su indirizzi IP. | Per informazioni sul filtro del firewall in base agli indirizzi IP, consultare gli intervalli IP di Azure. |

| L'ispezione TLS per il traffico in uscita è filtrata o disabilitata. | Il passaggio di registrazione dell'agente o le operazioni di caricamento dei dati possono avere esito negativo in caso di analisi TLS o di interruzione per il traffico in uscita a livello di rete. Per altre informazioni, vedere Configurare l'analisi TLS. |

| L'agente è in esecuzione nelle porte del firewall del server. | L'agente richiede che le seguenti porte del firewall siano aperte in modo che possa comunicare con gli endpoint di servizio di Microsoft Entra Connect Health: - Porta TCP 443 - Porta TCP 5671 L'ultima versione dell'agente non richiede la porta 5671. Eseguire l'aggiornamento all'ultima versione in modo che sia necessaria solo la porta 443. Per altre informazioni, vedere Porte e protocolli necessari per la soluzione ibrida di gestione delle identità. |

| Se la sicurezza avanzata di Internet Explorer è abilitata, consentire i siti Web specificati. | Se la sicurezza avanzata di Internet Explorer è abilitata, consentire i siti Web seguenti nel server in cui si installa l'agente: - https://login.microsoftonline.com - https://secure.aadcdn.microsoftonline-p.com - https://login.windows.net - https://aadcdn.msftauth.net - Server federativo per l'organizzazione considerato attendibile da Microsoft Entra ID (ad esempio, https://sts.contoso.com). Per altre informazioni, vedere Come configurare Internet Explorer. Se nella rete è presente un proxy, vedere la nota visualizzata alla fine di questa tabella. |

| Viene installato PowerShell versione 5.0 o successive. | Windows Server 2016 include PowerShell versione 5.0. |

Importante

Windows Server Core non supporta l'installazione dell'agente di Microsoft Entra Connect Health.

Nota

Se si dispone di un ambiente con blocchi e restrizioni elevate, è necessario aggiungere altri URL rispetto agli URL elencati nella tabella per la sicurezza avanzata di Internet Explorer. Aggiungere anche gli URL elencati nella tabella della sezione successiva.

Importante

Se è stato installato Microsoft Entra Connect Sync usando un account con il ruolo di amministratore ibrido, l'agente sarà disabilitato. Per attivare l'agente, è necessario reinstallarlo usando un account da amministratore globale.

Nuove versioni dell'agente e aggiornamento automatico

Se viene rilasciata una nuova versione dell'agente integrità, eventuali agenti già installati vengono aggiornati automaticamente.

Connettività in uscita agli endpoint di servizio di Azure

Durante l'installazione e il runtime, l'agente richiede la connettività agli endpoint servizio di Microsoft Entra Connect Health. Se i firewall bloccano la connettività in uscita, assicurarsi che gli URL nella tabella seguente non siano bloccati per impostazione predefinita.

Non disabilitare il monitoraggio della sicurezza o l'analisi di questi URL. Al contrario, consentirli come si farebbe con il traffico Internet.

Questi URL consentono la comunicazione con gli endpoint di servizio di Microsoft Entra Connect Health. Più avanti in questo articolo si apprenderà come controllare la connettività in uscita usando Test-MicrosoftEntraConnectHealthConnectivity.

| Ambiente di dominio | Endpoint del servizio di Azure richiesti |

|---|---|

| Pubblico generale | - *.blob.core.windows.net - *.aadconnecthealth.azure.com - **.servicebus.windows.net - Porta: 5671 (se la porta 5671 è bloccata, l'agente esegue il fallback per la porta 443, ma è consigliabile usare la porta 5671. Questo endpoint non è necessario nella versione più recente dell'agente.)- *.adhybridhealth.azure.com/- https://management.azure.com - https://policykeyservice.dc.ad.msft.net/ - https://login.windows.net - https://login.microsoftonline.com - https://secure.aadcdn.microsoftonline-p.com - https://www.office.com (questo endpoint viene usato solo per scopi di individuazione durante la registrazione.)- https://aadcdn.msftauth.net - https://aadcdn.msauth.net - https://autoupdate.msappproxy.net - http://www.microsoft.com - https://www.microsoft.com |

| Azure Government | - *.blob.core.usgovcloudapi.net - *.servicebus.usgovcloudapi.net - *.aadconnecthealth.microsoftazure.us - https://management.usgovcloudapi.net - https://policykeyservice.aadcdi.azure.us - https://login.microsoftonline.us - https://secure.aadcdn.microsoftonline-p.com - https://www.office.com (questo endpoint viene usato solo per scopi di individuazione durante la registrazione.)- https://aadcdn.msftauth.net - https://aadcdn.msauth.net - https://autoupdate.msappproxy.us - http://www.microsoft.com - https://www.microsoft.com |

Download degli agenti

Per scaricare e installare l'agente di Microsoft Entra Connect Health:

- Verificare che siano soddisfatti i requisiti per installare Microsoft Entra Connect Health.

- Introduzione all'uso di Microsoft Entra Connect Health per AD FS:

- Introduzione all'uso di Microsoft Entra Connect Health per la sincronizzazione:

- Scaricare e installare l'ultima versione di Microsoft Entra Connect. L'agente integrità per la sincronizzazione forma parte dell'installazione di Microsoft Entra Connect (versione 1.0.9125.0 o successive).

- Introduzione all'uso di Microsoft Entra Connect Health per Active Directory Domain Services:

Installare l'agente per AD FS

Per informazioni sull'installazione e il monitoraggio di AD FS con l'agente Microsoft Entra Connect Health, vedere Agenti Microsoft Entra Connect Health per AD FS.

Installare l'agente per la sincronizzazione

L'agente di Microsoft Entra Connect Health per la sincronizzazione viene installato automaticamente nella versione più recente di Microsoft Entra Connect. Per utilizzare Microsoft Entra Connect per la sincronizzazione, scaricare l'ultima versione di Microsoft Entra Connect e installarla.

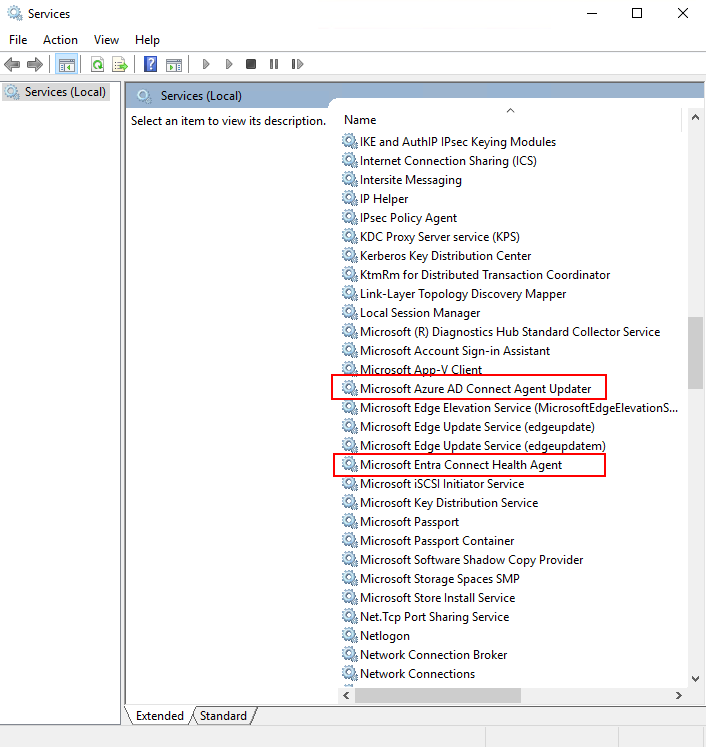

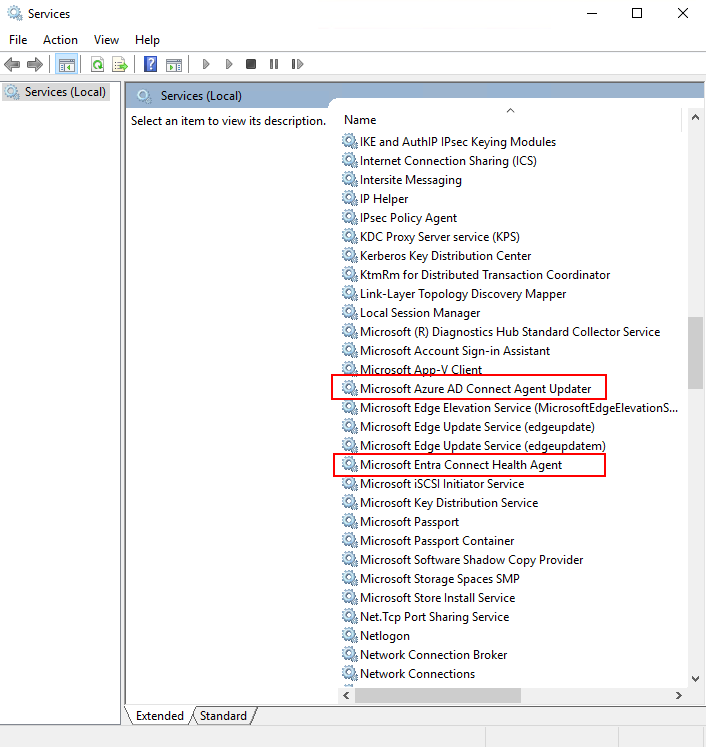

Per verificare che l'agente sia stato installato, cercare i servizi seguenti nel server. Se la configurazione è stata completata, i servizi dovrebbero già essere in esecuzione. In caso contrario, vengono arrestati fino al completamento della configurazione.

- Aggiornamento dell'agente di Microsoft Entra Connect

- Agente di Microsoft Entra Connect Health

Nota

Occorre avere Microsoft Entra ID P1 o P2 per utilizzare Microsoft Entra Connect Health. Se non si dispone di Microsoft Entra ID P1 o P2, non è possibile completare la configurazione nell'interfaccia di amministrazione di Microsoft Entra. Per altre informazioni, vedere i requisiti.

Registrare manualmente Microsoft Entra Connect Health per la sincronizzazione

Se la registrazione dell'agente Microsoft Entra Connect Health per la sincronizzazione ha esito negativo pur dopo aver installato correttamente Microsoft Entra Connect, è possibile usare un comando di PowerShell per registrare manualmente l'agente.

Importante

Usare questo comando di PowerShell solo se la registrazione dell'agente ha esito negativo dopo l'installazione di Microsoft Entra Connect.

Registrare manualmente l'agente Microsoft Entra Connect Health per la sincronizzazione usando il comando di PowerShell seguente. I servizi di Microsoft Entra Connect Health verranno avviati dopo la corretta registrazione dell'agente.

Register-MicrosoftEntraConnectHealthAgent -AttributeFiltering $true -StagingMode $false

Il comando accetta i parametri seguenti:

AttributeFiltering:$true(impostazione predefinita) se Microsoft Entra Connect non sincronizza il set di attributi predefiniti ed è stato personalizzato per usare un set di attributi filtrati. In caso contrario, usare$false.StagingMode:$false(impostazione predefinita) se il server Microsoft Entra Connect non è in modalità di gestione temporanea. Se il server è configurato per essere in modalità di gestione temporanea, usare$true.

Quando viene richiesta l'autenticazione, usare lo stesso account amministratore globale, (come admin@domain.onmicrosoft.com) usato per configurare Microsoft Entra Connect.

Installare l'agente per Active Directory Domain Services

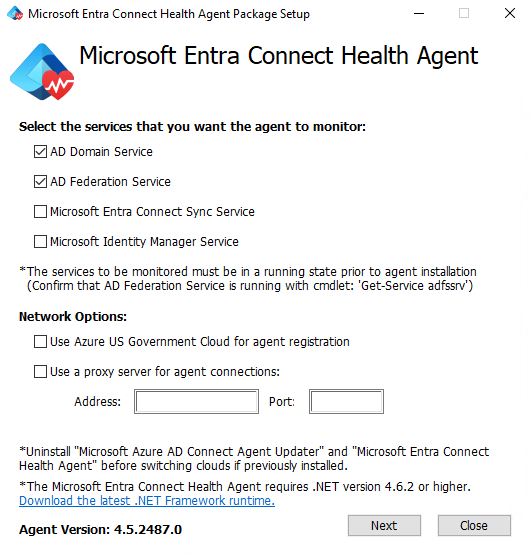

Per avviare l'installazione dell'agente, fare doppio clic sul file EXE scaricato. Nella prima finestra selezionare Installa.

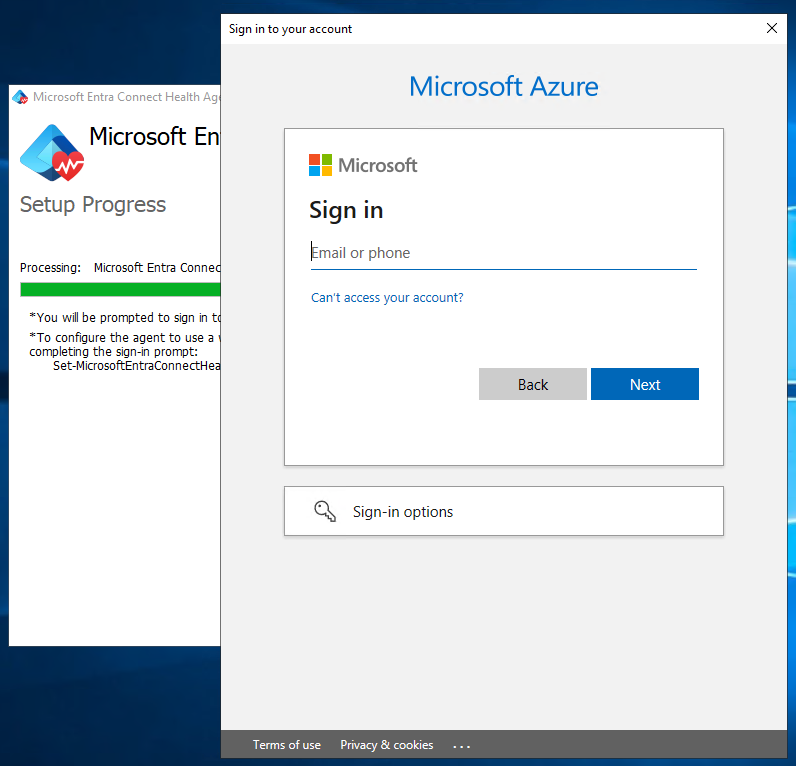

Quando viene richiesto, accedere usando un account Microsoft Entra che dispone delle autorizzazioni per registrare l'agente. Per impostazione predefinita, l'account Amministratore delle identità ibride dispone delle autorizzazioni.

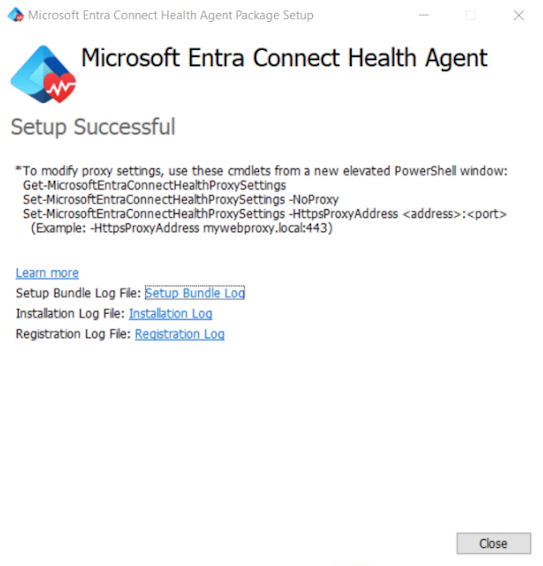

Dopo l'accesso, il processo di installazione viene completato ed è possibile chiudere la finestra.

A questo punto, i servizi dell'agente devono iniziare a consentire automaticamente all'agente di caricare in modo sicuro i dati necessari nel servizio cloud.

Per verificare che l'agente sia stato installato, cercare i servizi seguenti nel server. Questi servizi dovrebbero essere già in esecuzione se la configurazione è stata completata. In caso contrario, vengono arrestati fino al completamento della configurazione.

- Aggiornamento dell'agente di Microsoft Entra Connect

- Agente di Microsoft Entra Connect Health

Installare rapidamente l'agente su più server

Creare un account utente in Microsoft Entra ID. Proteggere l'account usando una password.

Assegnare il ruolo Proprietario per questo account Microsoft Entra locale in Microsoft Entra Connect Health usando il portale. Assegnare il ruolo a tutte le istanze del servizio.

Scaricare il file MSI .exe nel controller di dominio locale per l'installazione.

Eseguire lo script seguente. Sostituire i parametri con il nuovo account utente e la relativa password.

AdHealthAddsAgentSetup.exe /quiet AddsMonitoringEnabled=1 SkipRegistration=1 Start-Sleep 30 $userName = "NEWUSER@DOMAIN" $secpasswd = ConvertTo-SecureString "PASSWORD" -AsPlainText -Force $myCreds = New-Object System.Management.Automation.PSCredential ($userName, $secpasswd) import-module "C:\Program Files\Microsoft Azure AD Connect Health Agent\Modules\AdHealthConfiguration" Register-MicrosoftEntraConnectHealthAgent -Credential $myCreds

Al termine, è possibile rimuovere l'accesso per l'account locale completando una o più delle attività seguenti:

- Rimuovere l'assegnazione di ruolo per l'account locale per Microsoft Entra Connect Health.

- Ruotare la password per l'account locale.

- Disabilitare l'account locale di Microsoft Entra.

- Eliminare l'account locale di Microsoft Entra.

Registrare l'agente usando PowerShell

Dopo l'installazione del file setup.exe appropriato per l'agente, è possibile eseguire registrare l'agente usando i seguenti comandi di PowerShell, in base al ruolo. Aprire PowerShell come amministratore ed eseguire il comando pertinente:

Register-MicrosoftEntraConnectHealthAgent

Nota

Per eseguire la registrazione nei cloud sovrani, usare le seguenti righe di comando:

Register-MicrosoftEntraConnectHealthAgent -UserPrincipalName upn-of-the-user

Questi comandi accettano Credential come parametro per completare la registrazione in modo non interattivo o per completare la registrazione in un computer che esegue Server Core. Tenere presenti questi fattori:

- Il parametro

Credentialpuò essere acquisito in una variabile di PowerShell passata come parametro. - È possibile fornire qualsiasi identità di Microsoft Entra con autorizzazioni per registrare gli agenti e che non dispone dell'autenticazione a più fattori abilitata.

- Per impostazione predefinita, gli amministratori globali dispongono delle autorizzazioni per registrare gli agenti. È anche possibile consentire a identità con privilegi inferiori di eseguire questo passaggio. Per altre informazioni, vedere Controllo degli accessi in base al ruolo di Azure.

$cred = Get-Credential

Register-MicrosoftEntraConnectHealthAgent -Credential $cred

Configurare gli agenti di Microsoft Entra Connect Health per l'uso del proxy HTTP

È possibile configurare gli agenti di Microsoft Entra Connect Health per l'interazione con un proxy HTTP.

Nota

Netsh WinHttp set ProxyServerAddressnon è supportata. L'agente usa System.Net anziché i servizi HTTP Windows per effettuare richieste web.- L'indirizzo proxy HTTP configurato viene usato per il pass-through di messaggi HTTPS crittografati.

- I proxy autenticati (che usano HTTPBasic) non sono supportati.

Modificare la configurazione del proxy agente

Per configurare l'agente di Microsoft Entra Connect Health per l'uso di un proxy HTTP, è possibile:

- Importare le impostazioni del proxy esistenti.

- Specificare gli indirizzi proxy manualmente.

- Cancellare la configurazione del proxy esistente.

Nota

Per aggiornare le impostazioni del proxy, è necessario riavviare tutti i servizi dell'agente Microsoft Entra Connect Health. Per rimuovere tutti gli agenti, eseguire il seguente comando:

Restart-Service AzureADConnectHealthAgent*

Importare le impostazioni del proxy esistenti

È possibile importare le impostazioni proxy HTTP di Internet Explorer in modo tale che gli agenti di Microsoft Entra Connect Health possano usare le impostazioni. Eseguire il seguente comando di PowerShell in ogni server che esegue l'agente per l'integrità:

Set-MicrosoftEntraConnectHealthProxySettings -ImportFromInternetSettings

È possibile importare le impostazioni proxy WinHTTP in modo che gli agenti di Microsoft Entra Connect Health possano usarle. Eseguire il seguente comando di PowerShell in ogni server che esegue l'agente per l'integrità:

Set-MicrosoftEntraConnectHealthProxySettings -ImportFromWinHttp

Specificare gli indirizzi proxy manualmente

È possibile specificare manualmente un server proxy. Eseguire il seguente comando di PowerShell in ogni server che esegue l'agente per l'integrità:

Set-MicrosoftEntraConnectHealthProxySettings -HttpsProxyAddress address:port

Ecco un esempio:

Set-MicrosoftEntraConnectHealthProxySettings -HttpsProxyAddress myproxyserver: 443

In questo esempio:

- L'impostazione

addresspuò essere un nome del server risolvibile con DNS o un indirizzo IPv4. - È possibile omettere

port. In questo caso, 443 è la porta predefinita.

Cancellare la configurazione del proxy esistente

È possibile eseguire il comando seguente per cancellare la configurazione del proxy esistente:

Set-MicrosoftEntraConnectHealthProxySettings -NoProxy

Leggere le impostazioni del proxy correnti

È possibile leggere le impostazioni attuali del proxy eseguendo il seguente comando:

Get-MicrosoftEntraConnectHealthProxySettings

Testare la connettività al servizio Microsoft Entra Connect Health

Occasionalmente, l'agente di Microsoft Entra Connect Health perde la connettività con il servizio Microsoft Entra Connect Health. Le cause di questa perdita di connettività possono includere problemi di rete, problemi di autorizzazioni e vari altri problemi.

Se l'agente non può inviare dati al servizio Microsoft Entra Connect Health per più di due ore, nel portale viene visualizzato l'avviso seguente: Dati del Servizio integrità non sono aggiornati.

Per scoprire se l'agente di Microsoft Entra Connect Health interessato può caricare i dati nel servizio Microsoft Entra Connect Health, eseguire il comando di PowerShell seguente:

Test-MicrosoftEntraConnectHealthConnectivity -Role ADFS

Il parametro Role accetta attualmente i valori seguenti:

ADFSSyncADDS

Nota

Per usare lo strumento di connettività, è prima necessario registrare l'agente. Se non è possibile completare la registrazione dell'agente, assicurarsi di soddisfare tutti i requisiti per Microsoft Entra Connect Health. La connettività viene testata per impostazione predefinita durante la registrazione dell'agente.

Passaggi successivi

Vedere i seguenti articoli correlati:

- Microsoft Entra Connect Health

- Operazioni di Microsoft Entra Connect Health

- Usare Microsoft Entra Connect Health con AD FS

- Usare Microsoft Entra Connect Health per la sincronizzazione

- Usare Microsoft Entra Connect Health con Active Directory Domain Services

- Domande frequenti su Microsoft Entra Connect Health

- Cronologia versioni di Microsoft Entra Connect Health