Copilot Studio でユーザー認証の構成

認証により、ユーザーはサインインして、コパイロットに制限付きリソースや情報へのアクセスを与えることができます。 ユーザーは、Microsoft Entra ID、または Google や Facebook などの OAuth2 ID プロバイダー でサインインできます。

注意

Microsoft Teams では、認証機能を提供するために Copilot Studio コパイロットを構成できます。そのため、ユーザーは、Microsoft Entra ID や、Microsoft アカウント、Facebook アカウントなどの任意の OAuth2 ID プロバイダー にサインインできます。

トピックを編集する際に、コパイロットにエンド ユーザー認証を追加 できます。

Copilot Studio は、次の認証プロバイダーをサポートします:

- Azure Active Directory v1

- Microsoft Entra ID

- OAuth2 標準 に準拠している ID プロバイダー

重要

認証構成の変更は、コパイロットを公開した後にのみ有効になります。 コパイロットに認証の変更を加える前に、事前に計画してください。

認証オプションを選択する

Copilot Studio は、いくつかの認証オプションをサポートしています。 ニーズに合ったものを選択してください。

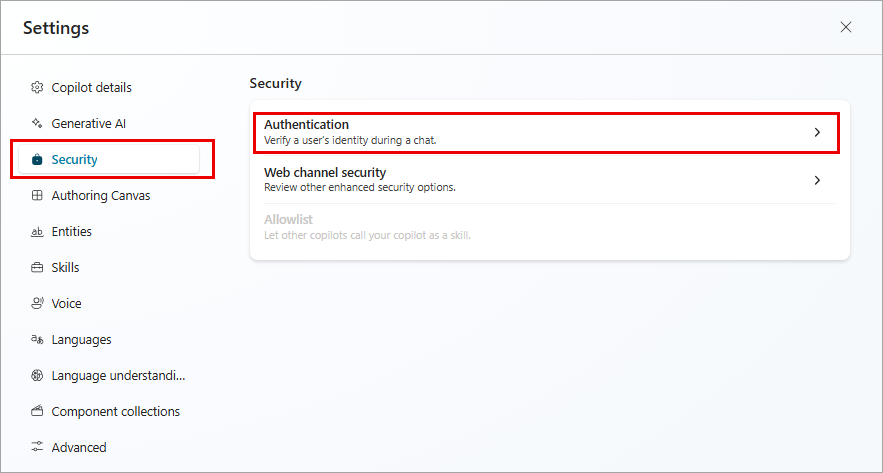

コパイロットの認証設定を変更するには、ナビゲーション メニューの 設定 で セキュリティ タブに移動し、認証 カードを選択します。

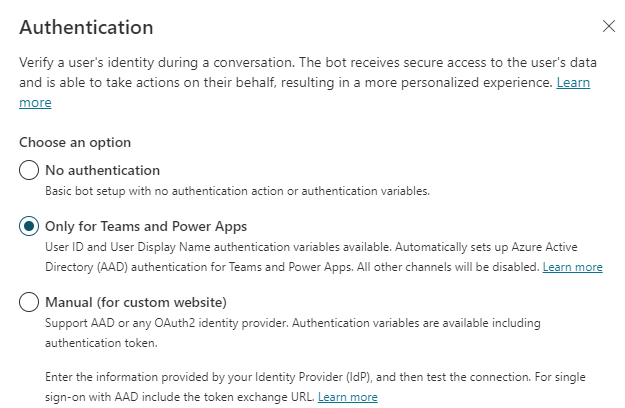

次の認証オプションを使用できます:

- 認証なし

- Microsoft で認証する

- 手動で認証する

認証なし

認証がないということは、コパイロットと対話するときにコパイロットがユーザーにサインインを要求しないことを意味します。 認証されていない構成とは、コパイロットが公開情報とリソースにのみアクセスできることを意味します。

注意

認証なしオプションを選択すると、リンクを知っている人は誰でもボットやコパイロットとチャットしたり対話したりできるようになります。

特に組織内または特定のユーザーに対してボットやコパイロットを使用している場合は、その他のセキュリティとガバナンス コントロールとともに認証を適用することをお勧めします。

Microsoft で認証する

重要

Microsoft と認証するオプションを選択すると、Teams チャネルを除くすべてのチャネルが無効になります。

さらに、コパイロットが Dynamics 365 Customer Service と統合されている場合、Microsoft と認証 オプションは使用できません。

Teams および Power Apps 認証は、コパイロットと Copilot Studio で作成したコパイロットに対して既定で有効になっています。

この構成では、手動で構成する必要なく、Teams の Microsoft Entra ID 認証を自動的に設定します。 Teams 認証自体がユーザーを識別するため、コパイロットがスコープを拡張する必要がない限り、ユーザーは Teams にいる間はサインインを求められません。

このオプションを選択すると、Teams チャネルのみが使用可能になります。 他のチャネルが必要でありながら、コパイロットの認証が必要な場合 ( 生成 AI 機能を使用する場合など) は、手動で認証する を選択します。

Microsoft と認証 オプションを選択した場合、作成キャンバスで次の変数を使用できます:

UserIDUserDisplayName

これらの変数とその使用方法の詳細については、トピックにエンドユーザー認証をに追加するを参照してください。

AuthToken と IsLoggedIn の変数は、このオプションでは使用できません。 認証トークンが必要な場合は、手動 オプションを使用します。

手動で認証 から Microsoft と認証 の認証に変更し、トピックに変数 AuthToken または IsLoggedIn が含まれている場合、変更後に 不明な 変数として表示されます。 コパイロットを公開する前に、エラーのあるトピックを必ず修正してください。

手動で認証する

このオプションを使用して、Microsoft Entra ID v1、Microsoft Entra ID、または OAuth2 互換 ID プロバイダーを構成することができます。 手動認証の構成後、作成キャンバスで次の変数を使用できます:

UserIDUserDisplayNameAuthTokenIsLoggedIn

これらの変数とその使用方法の詳細については、トピックにエンドユーザー認証をに追加するを参照してください。

構成が保存されたら、変更が有効になるように必ずコパイロットを公開してください。

注意

- 認証の変更は、コパイロットが公開された後にのみ有効になります。

- この設定は、Power Platform の対応する管理コントロールによって制御できます。 コントロールを有効にすると、手動 設定が Copilot Studio 内で有効または無効にできなくなります。 コントロールは常に有効になっており、手動 設定は Copilot Studio で変更できません。

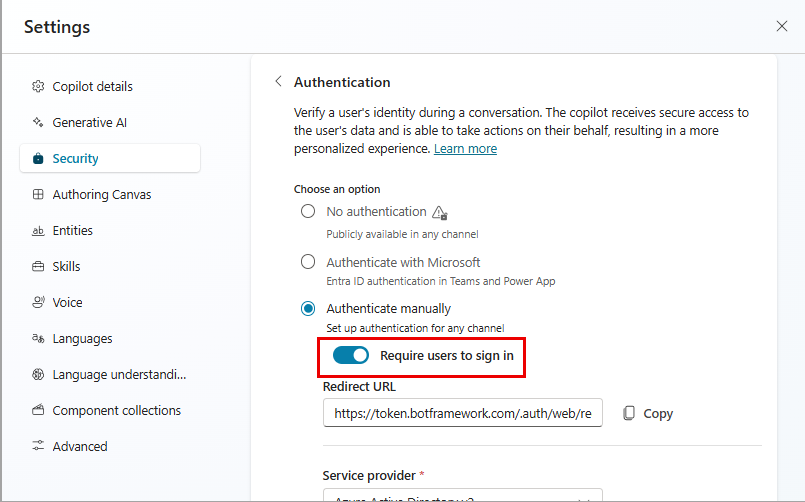

必要なユーザー サインインとコパイロット共有

ユーザーにサインインを要求する では、ユーザーがコパイロットと対話する前にサインインする必要があるかどうかを判断します。 コパイロットが機密情報や制限された情報にアクセスする必要がある場合は、この設定をオンにすることを強くお勧めします。

このオプションは、認証なし オプションが選択されている場合は使用できません。

注意Note

このオプションは、Power Platform 管理センターの DLP ポリシーが認証を必要とするように構成されている場合にも構成できません。 詳細については、データ損失防止の事例 - コパイロットでのエンドユーザー認証の要求 をご確認ください。

このオプションをオフにすると、サインインを必要とするトピックが検出されるまで、コパイロットはユーザーにサインインを求めません。

このオプションをオンにすると、ユーザーにサインインを要求する というシステム トピックが作成されます。 このトピックは、手動で認証 設定にのみ関連します。 ユーザーは常に Teams で認証されます。

ユーザーにサインインを要求する トピックは、認証されていなくても、コパイロットと対話するすべてのユーザーに対して自動的にトリガーされます。 ユーザーがサインインに失敗した場合、トピックは エスカレート システム トピックにリダイレクトされます。

トピックは読み取り専用で、カスタマイズすることはできません。 表示するには、作成キャンバスに移動 を選択します。

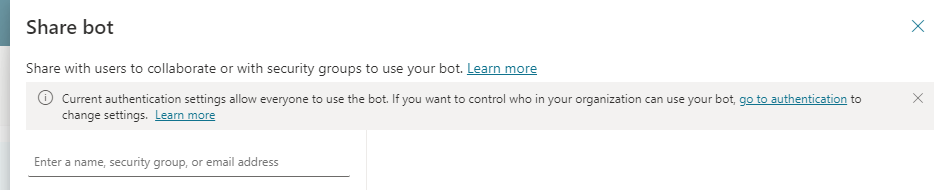

組織内のコパイロットとチャットできるユーザーを制御する

コパイロットの認証と ユーザーにサインインを要求する 設定の組み合わせにより、コパイロットを共有 して、組織内の誰がチャットできるかを制御することができます。 認証設定は、コラボレーション用のコパイロットの共有には影響しません。

認証なし: コパイロットへのリンクを持つ (または、たとえば、Web サイト などでリンクを見つけることができる) あらゆるユーザーがチャットできます。 組織内のどのユーザーがコパイロットとチャットできるかを制御することはできません。

Microsoft で認証: コパイロットは、Teams チャネル でのみ動作します。 ユーザーは常にサインインしているため、ユーザーにサインインを要求する 設定がオンになっていて、オフにすることはできません。 コパイロット共有を使用して、組織内の誰がコパイロットとチャットできるかを制御できます。

手動で認証する:

サービス プロバイダーが Azure Active Directory または Microsoft Entra ID のどちらかである場合、ユーザーにサインインを要求する をオンにして、組織内の誰がコパイロット共有を使用してコパイロットとチャットできるかを制御することができます。

サービス プロバイダーが 汎用 OAuth2 の場合は、ユーザーにサインインを要求する をオンまたはオフにします。 オンにすると、サインインしたユーザーがコパイロットとチャットできます。 コパイロット共有を使用して組織内のどの特定のユーザーがコパイロットとチャットできるかを制御することはできません。

コパイロットの認証設定でチャットできるユーザーを制御できない場合は、コパイロットの概要ページで 共有 を選択すると、誰でもコパイロットとチャットできることを通知するメッセージが表示されます。

手動認証フィールド

以下は、手動認証を構成するときに表示されるすべてのフィールドです。 表示されるフィールドは、サービス プロバイダーの選択によって異なります。

| フィールド名 | 説明設定 |

|---|---|

| 認証 URL テンプレート | ID プロバイダーによって定義されている、認証の URL テンプレート。 例: https://login.microsoftonline.com/common/oauth2/v2.0/authorize |

| 認証 URL のクエリ文字列テンプレート | ID プロバイダーによって提供された認証用のクエリ テンプレート。 クエリ文字列テンプレートのキーは、ID プロバイダー (?client_id={ClientId}&response_type=code&redirect_uri={RedirectUrl}&scope={Scopes}&state={State}) によって異なります。 |

| Client ID | ID プロバイダーから取得したクライアント ID。 |

| Client secret | ID プロバイダーのアプリ登録を作成したときに取得したクライアント シークレット。 |

| 本文テンプレートの更新 | 更新本文のテンプレート (refresh_token={RefreshToken}&redirect_uri={RedirectUrl}&grant_type=refresh_token&client_id={ClientId}&client_secret={ClientSecret})。 |

| URL のクエリ文字列テンプレートの更新 | トークン URL の更新 URL クエリ文字列区切り記号は通常、疑問符 (?) です。 |

| URL テンプレートの更新 | 更新用のURL テンプレート; 例 https://login.microsoftonline.com/common/oauth2/v2.0/token。 |

| スコープ リストの区切り文字 | スコープ リストの区切り文字。 このフィールドでは、空白はサポートされていません。1 |

| スコープ | ユーザーがサインインした後に所有する スコープ のリスト。 スコープ リストの区切り文字 を使用して複数のスコープを区切ります。1 必要なスコープのみを設定し、最小権限アクセス制御の原則 に従います。 |

| サービス プロバイダー | 認証に使用するサービス プロバイダー。 詳細については、OAuth 汎用プロバイダー を参照してください。 |

| Tenant ID | Microsoft Entra ID テナント ID。 テナント ID を見つける方法については、既存の Microsoft Entra ID テナントを使用するを参照してください。 |

| トークン本体のテンプレート | トークン本体のテンプレート。 (code={Code}&grant_type=authorization_code&redirect_uri={RedirectUrl}&client_id={ClientId}&client_secret={ClientSecret}) |

| トークンの交換 URL (SSO に必要) | これは、シングル サインオンを構成 する際に使用するオプションのフィールドです。 |

| トークン URL テンプレート | ID プロバイダーによって指定されたトークン用の URL テンプレート; 例 https://login.microsoftonline.com/common/oauth2/v2.0/token。 |

| トークン URL のクエリ文字列テンプレート | トークン URL のクエリ文字列区切り記号は通常、疑問符 (?) です。 |

1 ID プロバイダーが必要とする場合は、スコープ フィールドでスペースを使用できます。 その場合は、コンマ (,) を スコープ リストの区切り文字に入力し、スコープ フィールドにスペースを入力します。

認証構成を削除する

- ナビゲーション メニューの 設定 で セキュリティ を選択します。 次に、認証 カードを選択します。

- 認証なしを選択します。

- コパイロットを公開します。

認証変数がトピックで使用されている場合は、不明な 変数になります。 トピック ページに移動して、エラーのあるトピックを確認し、公開する前に修正してください。