Сведения о защите от потери данных

Организации имеют конфиденциальную информацию под их контролем, например:

- финансовые данные

- конфиденциальные данные

- номера карта кредитов

- записи о работоспособности

- номера социального страхования

Чтобы защитить эти конфиденциальные данные и снизить риск чрезмерного совместного использования, им нужен способ предотвратить ненадлежащий обмен конфиденциальными данными с пользователями, которые не должны их иметь. Эта практика называется защитой от потери данных (DLP).

В Microsoft Purview вы реализуете защиту от потери данных путем определения и применения политик защиты от потери данных. С помощью политики защиты от потери данных можно определять, отслеживать и автоматически защищать конфиденциальные элементы в:

- Службы Microsoft 365, такие как Teams, Exchange, SharePoint и учетные записи OneDrive

- Приложения Office, такие как Word, Excel и PowerPoint

- конечные точки Windows 10, Windows 11 и macOS (три последние выпущенные версии)

- Облачные приложения, отличные от Майкрософт

- локальные общие папки и локальные ресурсы SharePoint

- Рабочие области Fabric и Power BI

- Microsoft 365 Copilot (предварительная версия)

Защита от потери данных обнаруживает конфиденциальные элементы с помощью глубокого анализа содержимого, а не простого сканирования текста. Содержимое анализируется:

- Для первичных данных, совпадают с ключевыми словами

- По оценке регулярных выражений

- По внутренней проверке функции

- По вторичным совпадениям данных, которые находятся в непосредственной близости к первичному совпадению данных

- DLP также использует алгоритмы машинного обучения и другие методы для обнаружения содержимого, соответствующего политикам защиты от потери данных.

Кеңес

Если вы не являетесь клиентом E5, используйте 90-дневную пробную версию решений Microsoft Purview, чтобы узнать, как дополнительные возможности Purview могут помочь вашей организации управлять безопасностью данных и соответствием требованиям. Начните сейчас, перейдя в центр пробных версий на портале соответствия требованиям Microsoft Purview. Сведения о регистрации и условиях пробной версии.

Если вы не знакомы с Microsoft Purview DLP, вот список основных статей, которые вам понадобятся при реализации защиты от потери данных:

- Административные единицы

- Узнайте о Защита от потери данных Microsoft Purview. В статье, которую вы читаете сейчас, вы узнаете о дисциплине защиты от потери данных и реализации защиты от потери данных майкрософт.

- Спланируйте защиту от потери данных (DLP) — проработав эту статью, вы:

- Справочник по политике защиты от потери данных . В этой статье рассматриваются все компоненты политики защиты от потери данных и влияние каждого из них на поведение политики.

- Разработка политики защиты от потери данных . В этой статье описано, как создать инструкцию намерения политики и сопоставить ее с определенной конфигурацией политики.

- Создание и развертывание политик защиты от потери данных . В этой статье представлены некоторые распространенные сценарии намерения политики, которые будут сопоставлены с параметрами конфигурации, а затем приведены инструкции по настройке этих параметров.

- Сведения об изучении оповещений о предотвращении потери данных . В этой статье вы узнаете о жизненном цикле оповещений с момента создания до окончательного исправления и настройки политики. Он также знакомит вас с инструментами, используемыми для исследования оповещений.

Дополнительные сведения о подписках, поддерживающих защиту от потери данных, см. в руководстве по безопасности Microsoft 365 по обеспечению соответствия требованиям & .

Защита от потери данных — это лишь одно из средств Microsoft Purview, которое вы будете использовать для защиты конфиденциальных элементов, где бы они ни находились или куда бы они ни находились. Вы должны понимать другие инструменты в наборе инструментов Microsoft Purview, как они взаимосвязаны и лучше работают вместе. Дополнительные сведения о процессе защиты информации см. в статье Средства Microsoft Purview .

Политики защиты от потери данных позволяют отслеживать действия, которые пользователи выполняют с неактивным, конфиденциальными элементами при передаче или используемыми конфиденциальными элементами, а затем принимают защитные меры. Например, когда пользователь пытается выполнить запрещенное действие, например копирование конфиденциального элемента в неутвержденное расположение или предоставление доступа к медицинской информации в сообщении электронной почты, защита от потери данных может:

- отображение всплывающей подсказки политики пользователю, предупреждающей пользователя о том, что он может попытаться поделиться конфиденциальным элементом ненадлежащим образом

- заблокировать общий доступ и с помощью подсказки политики разрешить пользователю переопределить блок и записать обоснование пользователей.

- блокировать общий доступ без параметра переопределения

- Для неактивных данных конфиденциальные элементы могут быть заблокированы и перемещены в безопасное место карантина.

- Для чата Teams конфиденциальная информация не будет отображаться

Все действия, отслеживаемые защитой от потери данных, по умолчанию записываются в журнал аудита Microsoft 365 и направляются в обозреватель действий.

Реализация защиты от потери данных обычно выполняется следующими основными этапами.

Мониторинг и защита от потери данных являются собственными для приложений, которые пользователи используют каждый день. Это помогает защитить конфиденциальные элементы вашей организации от рискованных действий, даже если ваши пользователи не отвыкли к мышлению и методам защиты от потери данных. Если ваша организация и пользователи не знакомы с методами защиты от потери данных, внедрение защиты от потери данных может потребовать изменения бизнес-процессов, а также изменение культуры для пользователей. Но при правильном планировании, тестировании и настройке политики защиты от потери данных защищают конфиденциальные элементы, сводя к минимуму возможные сбои бизнес-процессов.

Технологическая планирование защиты от потери данных

Помните, что защита от потери данных как технология позволяет отслеживать и защищать неактивные данные, используемые и перемещаемые данные на устройствах служб Microsoft 365, Windows 10, Windows 11 и macOS (три последние версии), локальных файловых ресурсах и локальной среде SharePoint. Существуют последствия планирования для различных расположений, типа данных, которые нужно отслеживать и защищать, а также действий, которые необходимо предпринять при совпадении политик.

Планирование бизнес-процессов для защиты от потери данных

Политики защиты от потери данных могут блокировать выполнение пользователями запрещенных действий, таких как недопустимый обмен конфиденциальной информацией по электронной почте. При планировании политик защиты от потери данных необходимо определить бизнес-процессы, касающиеся конфиденциальных элементов. Владельцы бизнес-процессов могут помочь вам определить соответствующее поведение пользователей, которое должно быть разрешено, и недопустимое поведение пользователей, от чего следует защититься. Необходимо спланировать политики и развернуть их в режиме имитации и оценить их влияние, прежде чем запускать их в более строгих режимах.

Планирование региональных параметров организации для защиты от потери данных

Успешная реализация защиты от потери данных в такой же степени зависит от подготовки пользователей к методам защиты от потери данных, как и от хорошо спланированных и настроенных политик. Так как ваши пользователи активно участвуют, обязательно запланируйте обучение для них. Вы можете стратегически использовать советы по политике, чтобы повысить осведомленность пользователей перед изменением состояния политики с режима моделирования на более ограничительные режимы.

Политики защиты от потери данных можно применять к неактивным, используемым данным и данным в движении в таких расположениях, как:

- Exchange Online адрес электронной почты

- Сайты SharePoint

- Учетные записи OneDrive

- сообщения в чатах и каналах Teams

- Экземпляры: Microsoft Defender for Cloud Apps

- Устройства: Windows 10, Windows 11 и macOS (три последние выпущенные версии)

- Локальные репозитории

- Рабочие области Fabric и Power BI

- Microsoft 365 Copilot (предварительная версия)

У каждого из них есть разные предварительные требования. Конфиденциальные элементы в некоторых расположениях, таких как Exchange Online, можно использовать под зонтиком защиты от потери данных, просто настроив политику, которая применяется к ним. Для других, таких как локальные репозитории файлов, требуется развертывание Защита информации Microsoft Purview сканера. Перед активацией любых блокирующих действий необходимо подготовить среду, черновики политик кода и тщательно протестировать их.

Начните с определения целей управления и их применения в каждой соответствующей рабочей нагрузке. Создайте политику, которая воплощает ваши цели. Не стесняйтесь начинать с одной рабочей нагрузки за раз или для всех рабочих нагрузок. Пока это не влияет. Дополнительные сведения см. в статье Создание и развертывание политик защиты от потери данных.

Оцените влияние элементов управления, реализовав их с помощью политики защиты от потери данных в режиме имитации. Действия, определенные в политике, не применяются, пока политика находится в режиме имитации. Можно применить политику ко всем рабочим нагрузкам в режиме имитации, чтобы получить полный спектр результатов, но при необходимости можно начать с одной рабочей нагрузки. Дополнительные сведения см. в разделе Развертывание политики.

Находясь в режиме имитации, отслеживайте результаты политики и настраивайте ее таким образом, чтобы она соответствовала вашим целям управления, гарантируя, что вы не оказываете негативного или случайного влияния на допустимые рабочие процессы пользователей и производительность. Ниже приведены некоторые примеры вещей, которые необходимо настроить.

- настройка расположений и людей/ мест, которые находятся в или вне область

- настройка условий, используемых для определения того, соответствует ли элемент и его действия политике

- определение или определение конфиденциальной информации

- добавление новых элементов управления

- добавление новых пользователей

- добавление новых ограниченных приложений

- добавление новых сайтов с ограниченным доступом

Ескерім

Остановить обработку дополнительных правил не работает в режиме имитации, даже если он включен.

Когда политика соответствует всем вашим целям, включите ее. Продолжайте отслеживать результаты приложения политики и настраивать при необходимости.

Ескерім

Как правило, политики вступают в силу примерно через час после включения.

При создании и настройке политик защиты от потери данных у вас есть определенная свобода действий. Вы можете начать с ранее созданного шаблона и создать политику с помощью всего нескольких щелчков мыши или создать собственную политику с нуля. Независимо от выбранного варианта создания, все политики защиты от потери данных требуют ввода одних и тех же сведений.

Выберите, что нужно отслеживать . Защита от потери данных поставляется со множеством стандартных шаблонов политик, которые помогут вам приступить к работе или создать настраиваемую политику.

- Предопределенный шаблон политики, например финансовые данные, медицинские данные и данные здравоохранения, данные конфиденциальности для различных стран и регионов.

- Настраиваемая политика, использующая доступные типы конфиденциальной информации (SIT),метки хранения и метки конфиденциальности.

Выберите административную область — защита от потери данных поддерживает назначение политику административных единиц . Администраторы, назначенные административной единице, могут создавать политики и управлять ими только для пользователей, групп, групп рассылки и учетных записей, которым они назначены. Таким образом, политики могут применяться ко всем пользователям и группам неограниченным администратором или могут быть ограничены административными единицами. Дополнительные сведения о защите от потери данных см. в разделе Определение области политики . Сведения об административных единицах в Защита информации Microsoft Purview см. в статье Административные единицы.

Выберите место для мониторинга . Выберите одно или несколько расположений, в которых требуется отслеживать защиту от потери данных для получения конфиденциальной информации. Вы можете отслеживать:

расположение добавление и исключение по электронная почта Exchange группы рассылки сайты SharePoint сайты учетные записи OneDrive учетные записи или группы рассылки сообщения в чатах и каналах Teams учетная запись или группа рассылки устройства Windows 10, Windows 11 и macOS (три последние выпущенные версии) пользователь или группа Microsoft Cloud App Security экземпляр Локальные репозитории путь к файлу репозитория Fabric и Power BI рабочие области Microsoft 365 Copilot (предварительная версия) учетная запись или группа рассылки Выберите условия, которые должны соответствовать для применения политики к элементу . Вы можете принять предварительно настроенные условия или определить пользовательские условия. Ниже приведен ряд примеров.

- элемент содержит указанные типы конфиденциальной информации, которая используется в определенном контексте. Например, по электронной почте отправляется 95 номеров социального страхования получателю, находящемуся за пределами вашей организации.

- элемент имеет указанную метку конфиденциальности

- элемент с конфиденциальной информацией предоставляется как внутренним, так и внешним

Выберите действие, которое будет выполняться при выполнении условий политики . Действия зависят от расположения, в котором выполняется действие. Ниже приведен ряд примеров.

- SharePoint,Exchange/OneDrive: запретить доступ к содержимому пользователям за пределами вашей организации. Покажите пользователю подсказку и отправьте ему уведомление по электронной почте о том, что он выполняет действие, запрещенное политикой защиты от потери данных.

- Чат и канал Teams. Запретить предоставление конфиденциальной информации в чате или канале.

- Windows 10, Windows 11 и macOS (три последние версии). Устройства: аудит или ограничение копирования конфиденциальных элементов на съемные USB-устройства.

- Приложения Office: отображение всплывающего окна с уведомлением пользователя о том, что он участвует в рискованном поведении, а также блокировать или блокировать, но разрешить переопределение.

- Локальные общие папки: переместите файл из места, где он хранится, в папку карантина.

Ескерім

Условия и действия, которые необходимо выполнить, определяются в объекте, который называется правилом.

Все политики защиты от потери данных создаются и поддерживаются в Портал соответствия требованиям Microsoft Purview. Дополнительные сведения см. в статье Создание и развертывание политик защиты от потери данных .

После создания политики защиты от потери данных на портале соответствия требованиям она сохраняется в центральном хранилище политик, а затем синхронизируется с различными источниками контента, включая:

- Обмен, а оттуда в Outlook в Интернете и Outlook

- OneDrive

- Сайты SharePoint

- классические приложения Office (Excel, PowerPoint и Word);

- сообщениях каналов и чата Microsoft Teams.

После синхронизации политики с нужными расположениями она начинает оценивать содержимое и применять действия.

Защита от потери данных передает в Microsoft Purview огромный объем информации, от мониторинга соответствия политик и действий до действий пользователей. Вам потребуется использовать эту информацию и действовать на ней для настройки политик и рассмотрения действий, выполняемых с конфиденциальными элементами. Данные телеметрии сначала попадают в журналы аудита Microsoft 365 , обрабатываются и попадают в различные средства отчетности. Каждое средство создания отчетов имеет разные цели.

Microsoft 365 обеспечивает видимость рискованных действий пользователей за пределами политик защиты от потери данных. Большой объем конфиденциальной информации, к которой предоставлен доступ или сохранен извне карта на домашней странице защиты от потери данных, показывает количество конфиденциальных элементов, имеющихся у пользователей:

- отправлено в подозрительные домены

- доступ к подозрительному приложению

- скопировано на съемный диск

Microsoft 365 проверяет журналы аудита на наличие рискованных действий и запускает их через подсистему корреляции, чтобы найти действия, которые происходят в большом объеме. Политики защиты от потери данных не требуются.

Чтобы получить дополнительные сведения о элементах, которые пользователи копируют или перемещаются за пределы вашей организации (это называется действиями исходящего трафика или кражей), щелкните ссылку Подробнее на карта, чтобы открыть панель сведений. Вы можете исследовать инциденты для Защита от потери данных Microsoft Purview (DLP) на портале Microsoft Defender Инциденты & оповещения Инциденты>. См. статьи Исследование инцидентов потери данных с помощью Microsoft Defender XDR и Изучение оповещений в Microsoft Defender XDR.

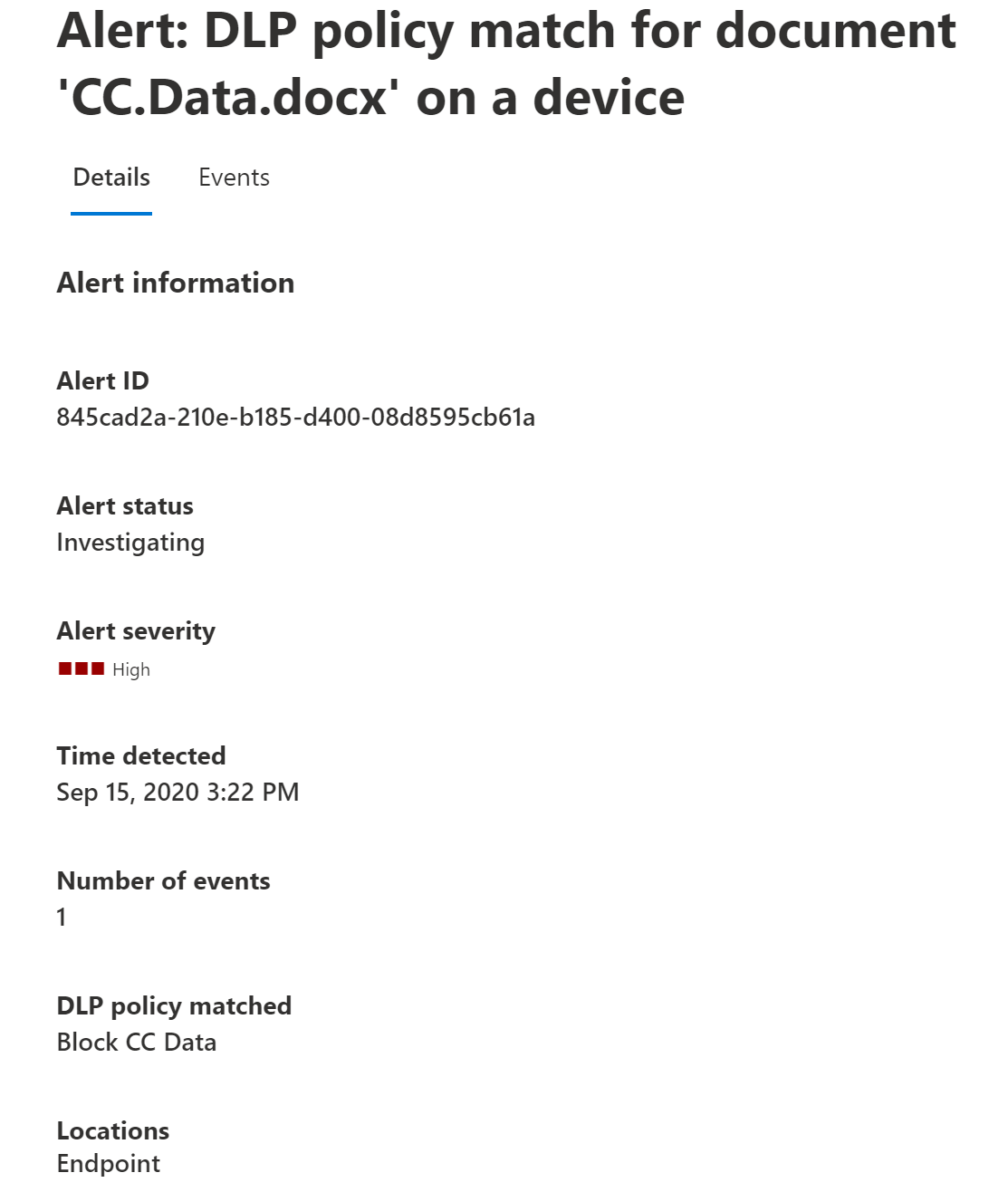

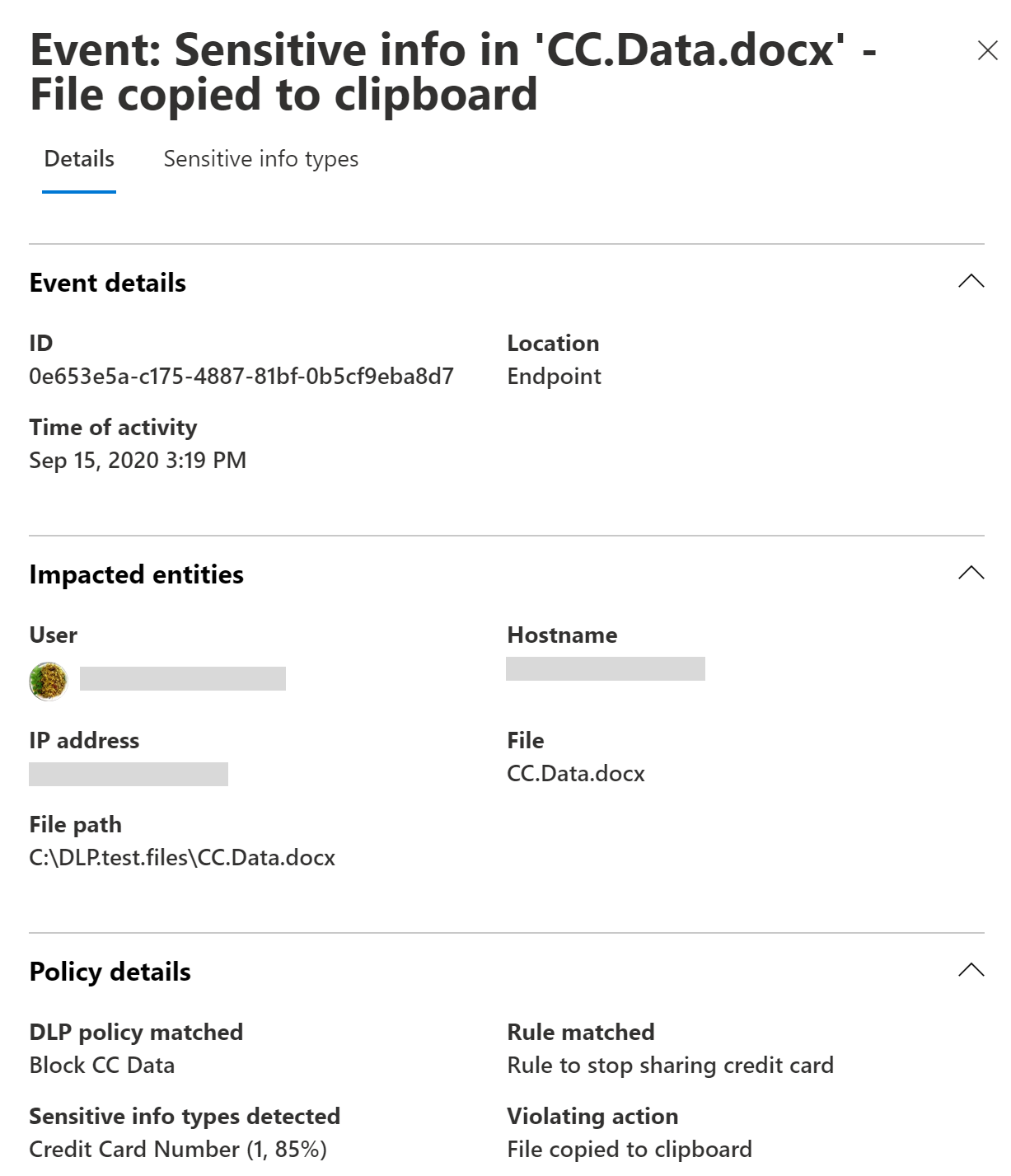

Защита от потери данных создает оповещение, когда пользователь выполняет действие, соответствующее критериям политики защиты от потери данных, и у вас есть отчеты об инцидентах , настроенные для создания оповещений. Защита от потери данных публикует оповещение для исследования на панели мониторинга оповещений о защите от потери данных. Используйте панель мониторинга оповещений DLP для просмотра оповещений, их рассмотрения, настройки состояния исследования и отслеживания их разрешения. Оповещения также перенаправляются на портал Microsoft Defender, где можно выполнять все задачи панели мониторинга оповещений и другие.

Кеңес

Оповещения защиты от потери данных доступны на портале Microsoft Defender в течение шести месяцев. Они доступны только на панели мониторинга оповещений DLP Microsoft Purview в течение 30 дней.

Ескерім

Если вы являетесь администратором с ограниченным доступом к административной единице, вы увидите только оповещения защиты от потери данных для административной единицы.

Ниже приведен пример оповещений, создаваемых соответствиями политик и действиями с Windows 10 устройств.

Вы также можете просмотреть сведения о связанном событии с расширенными метаданными на той же панели мониторинга.

Ескерім

Оповещения создаются для сообщений электронной почты иначе, чем для элементов SharePoint или OneDrive. В SharePoint и OneDrive защита от потери данных сканирует существующие и новые элементы и создает оповещение при обнаружении совпадения. В Exchange проверяются новые сообщения электронной почты и создается оповещение при наличии соответствия политике. Защита от потери данных не сканирует ранее существующие элементы электронной почты, хранящиеся в почтовом ящике или архиве.

Дополнительные сведения об оповещениях см. в разделе:

- Оповещения в политиках защиты от потери данных. Описание оповещений в контексте политики защиты от потери данных.

- Начало работы с оповещениями защиты от потери данных. Сведения о необходимых разрешениях, разрешениях и предварительных требованиях для оповещений защиты от потери данных и справочных сведений об оповещениях.

- Создание и развертывание политик защиты от потери данных. Содержит рекомендации по настройке оповещений в контексте создания политики защиты от потери данных.

- Сведения об изучении оповещений защиты от потери данных. В этой статье рассматриваются различные методы изучения оповещений защиты от потери данных.

- Изучение инцидентов потери данных с помощью Microsoft Defender XDR. Как исследовать оповещения защиты от потери данных на портале Microsoft Defender.

Вкладка Обозреватель действий на странице защиты от потери данных содержит несколько фильтров, которые можно использовать для просмотра событий защиты от потери данных. Используйте это средство для просмотра действий, связанных с содержимым, содержащим конфиденциальную информацию или примененными метками, например, какие метки были изменены, файлы были изменены и соответствуют правилу.

Сведения о защите от потери данных за последние 30 дней можно просмотреть в разделе Действия Обозреватель с помощью следующих предварительно настроенных фильтров:

- Действия защиты от потери данных в конечной точке

- Файлы, содержащие типы конфиденциальной информации

- Действия исходящего трафика

- Политики защиты от потери данных, обнаруживающие действия

- Правила политики защиты от потери данных, обнаруживающие действия

| Просмотр этих сведений | Выберите это действие |

|---|---|

| Переопределения пользователей | Отмена правила защиты от потери данных |

| Элементы, соответствующие правилу защиты от потери данных | Соответствие правила защиты от потери данных |

Вы также можете получить доступ к отчету защиты от потери данных с помощью этих командлетов в PowerShell соответствия требованиям безопасности &.

Используйте следующие командлеты:

Однако отчеты о защите от потери данных должны извлекать данные из Microsoft 365, включая Exchange. По этой причине в Exchange PowerShell доступны следующие командлеты для отчетов защиты от потери данных. Чтобы использовать командлеты для этих отчетов защиты от потери данных, выполните следующие действия.

Используйте следующие командлеты:

Вы можете увидеть текст, окружающий соответствующее содержимое, например номер кредита карта в событии DLPRuleMatch в обозревателе действий.

События DLPRuleMatch объединяются с действиями пользователя, такими как CopyToClipboard или CloudEgress. Они должны находиться рядом (или, по крайней мере, очень близко) друг к другу в обозревателе действий. Вы захотите рассмотреть оба варианта, так как действие пользователя содержит сведения о соответствующей политике, а событие DLPRuleMatch — сведения о тексте, который окружает соответствующее содержимое.

Для конечной точки убедитесь, что вы применили KB5016688 для Windows 10 устройств и KB5016691 для Windows 11 устройств или более поздней версии.

Дополнительные сведения см. в статье Начало работы с обозревателем действий.

Дополнительные сведения о защите от потери данных Microsoft Purview см. в разделе:

- Сведения о защите от потери данных в конечной точке

- Сведения о политике защиты от потери данных по умолчанию в Microsoft Teams (предварительная версия)

- Сведения о локальном сканере для защиты от потери данных

- Сведения о расширении соответствия требованиям Майкрософт

- Начало работы с панелью мониторинга оповещений о защите от потери данных

Сведения о том, как использовать защиту от потери данных в соответствии с правилами конфиденциальности данных, см. в статье Развертывание защиты информации для правил конфиденциальности данных с помощью Microsoft Purview (aka.ms/m365dataprivacy).