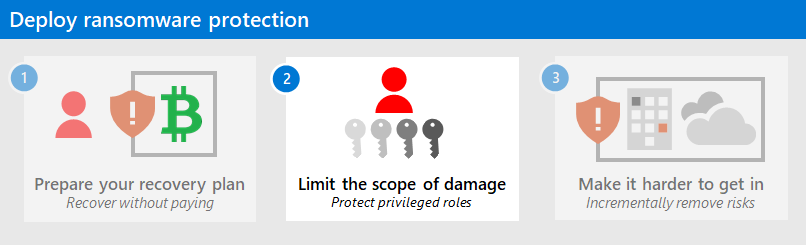

Przygotowywanie planu odzyskiwania ataków wymuszającego okup

Zawsze przygotuj alternatywę dla płatności okupu, aby uniknąć utraty dostępu do danych.

Ważne

Przeczytaj całą serię zapobiegania oprogramowaniem wymuszającym okup i utrudnij twojej organizacji atak na oprogramowanie wymuszającego okup.

Podmioty wymuszające okup w kontroli nad organizacją mają wiele sposobów wywierania nacisku na płacenie. Wymagania koncentrują się przede wszystkim na dwóch kategoriach:

Zapłać okup, aby odzyskać dostęp

Podmioty zagrożeń żądają płatności w ramach zagrożenia, że nie zapewnią Ci dostępu do systemów i danych. Zazwyczaj odbywa się to przez szyfrowanie systemów i danych oraz wymaganie płatności za klucz odszyfrowywania.

Ważne

Płacenie okupu nie gwarantuje przywróconego dostępu do Twoich danych.

Motywowani finansowo cyberprzestępcy (i często stosunkowo amatorzy operatorzy, którzy korzystają z zestawu narzędzi dostarczonego przez kogoś innego), mogą zachować zarówno zablokowane pliki płatności. Nie ma żadnej gwarancji prawnej, że zapewnią one klucz, który odszyfruje 100% systemów i danych, a nawet zapewni klucz w ogóle. Proces odszyfrowywania tych systemów korzysta z narzędzi do ataków domowych, często niezdarnych i ręcznych.

Płatność, aby uniknąć ujawnienia

Podmioty zagrożeń domagają się zapłaty w zamian za nieudostępnienie poufnych lub żenujących danych do ciemnej sieci (innych przestępców) lub ogółu społeczeństwa.

Aby uniknąć wymuszenia płatności (rentownej sytuacji dla podmiotów zagrożeń), najbardziej natychmiastowe i skuteczne działania, które można podjąć, jest upewnienie się, że organizacja może przywrócić całe przedsiębiorstwo z magazynu niezmiennego, który ani cyberprzestępczość, ani nie można modyfikować.

Identyfikowanie najbardziej poufnych zasobów i ochrona ich na wyższym poziomie zapewniania jest również niezwykle ważne, ale jest dłuższym i bardziej trudnym procesem do wykonania. Nie chcemy trzymać innych obszarów w fazach 1 lub 2, ale zalecamy rozpoczęcie procesu przez zebranie zainteresowanych stron biznesowych, IT i bezpieczeństwa, aby zadawać pytania i odpowiadać na nie, takie jak:

- Jakie zasoby biznesowe byłyby najbardziej szkodliwe w przypadku naruszenia zabezpieczeń? Na przykład, dla których aktywów nasi liderzy biznesowi będą skłonni zapłacić żądanie wymuszenia, jeśli cyberprzestępcy je kontrolowali?

- Jak te zasoby biznesowe są tłumaczone na zasoby IT (takie jak pliki, aplikacje, bazy danych, serwery i systemy sterowania)?

- Jak możemy chronić lub odizolować te zasoby, aby podmioty zagrożeń z dostępem do ogólnego środowiska IT nie mogły uzyskać do nich dostępu?

Zabezpieczanie kopii zapasowych

Należy upewnić się, że krytyczne systemy i ich dane są tworzone kopie zapasowe, a kopie zapasowe są chronione przed celowym wymazywaniem lub szyfrowaniem przez aktora zagrożeń.

Ataki na kopie zapasowe koncentrują się na paraliżowaniu możliwości reagowania organizacji bez płacenia, często przeznaczonych dla kopii zapasowych i kluczowej dokumentacji wymaganej do odzyskania, aby zmusić Cię do płacenia żądań wymuszenia.

Większość organizacji nie chroni procedur tworzenia kopii zapasowych i przywracania przed tym poziomem celowego określania celu.

Plan tworzenia i przywracania kopii zapasowych w celu ochrony przed atakiem przed atakiem w celu ochrony krytycznych systemów biznesowych i podczas ataku w celu zapewnienia szybkiego odzyskiwania operacji biznesowych.

Dowiedz się, jak przywrócić pliki usługi OneDrive w przypadku ataku wymuszającego okup.

Konta członków programu i projektu

W tej tabeli opisano ogólną ochronę danych przed oprogramowaniem wymuszającym okup pod względem hierarchii zarządzania sponsorem/programu/zarządzania projektami w celu określenia i uzyskania wyników.

| Lead | Implementator | Odpowiedzialności |

|---|---|---|

| Centralne operacje IT lub dyrektor ds. systemów informatycznych | Sponsorowanie przez kierownictwo | |

| Lider programu z centralnej infrastruktury IT | Podsyć wyniki i współpracę między zespołami | |

| Centralna infrastruktura IT /kopia zapasowa | Włączanie tworzenia kopii zapasowej infrastruktury | |

| Centralna produktywność IT /użytkownik końcowy | Włączanie kopii zapasowej w usłudze OneDrive | |

| Architektura zabezpieczeń | Porada w zakresie konfiguracji i standardów | |

| Zasady zabezpieczeń i standardy | Aktualizowanie standardów i dokumentów zasad | |

| Zarządzanie zgodnością z zabezpieczeniami | Monitorowanie w celu zapewnienia zgodności | |

Lista kontrolna wdrażania

Zastosuj te najlepsze rozwiązania, aby zabezpieczyć infrastrukturę kopii zapasowych.

| Gotowe | Zadanie | Opis |

|---|---|---|

| Wykonaj kopię zapasową wszystkich krytycznych danych automatycznie zgodnie z harmonogramem. | Umożliwia odzyskanie danych do ostatniej kopii zapasowej. | |

| Regularnie wykonujesz plan ciągłości działania/odzyskiwania po awarii (BC/DR). | Zapewnia szybkie odzyskiwanie operacji biznesowych poprzez traktowanie ataku wymuszającego okup lub wymuszenia o takim samym znaczeniu jak klęska żywiołowa. | |

| Ochrona kopii zapasowych przed celowym wymazywaniem i szyfrowaniem: - Silna ochrona — wymagaj kroków poza pasmem (uwierzytelnianie wieloskładnikowe lub numer PIN) przed zmodyfikowaniem kopii zapasowych online (takich jak Usługa Azure Backup). - Najmocniejsza ochrona — przechowywanie kopii zapasowych w magazynie niezmienialnym online (takim jak Azure Blob) i/lub w pełni offline lub poza witryną. |

Kopie zapasowe dostępne dla cyberprzestępców mogą być renderowane jako bezużyteczne dla odzyskiwania firmy. Zaimplementuj silniejsze zabezpieczenia, aby uzyskać dostęp do kopii zapasowych i brak możliwości zmiany danych przechowywanych w kopiach zapasowych. | |

| Ochrona dokumentów pomocniczych wymaganych do odzyskiwania, takich jak dokumenty procedury przywracania, baza danych zarządzania konfiguracją (CMDB) i diagramy sieciowe. | Aktorzy zagrożeń celowo kierują te zasoby, ponieważ mają wpływ na możliwość odzyskania. Upewnij się, że przetrwają atak wymuszającego okup. |

Wyniki i osie czasu implementacji

W ciągu 30 dni upewnij się, że średni czas odzyskiwania (MTTR) spełnia cel BC/DR mierzony podczas symulacji i rzeczywistych operacji.

Ochrona danych

Należy zaimplementować ochronę danych, aby zapewnić szybkie i niezawodne odzyskiwanie przed atakiem wymuszającym okup oraz zablokować niektóre techniki ataku.

Wymuszanie oprogramowania wymuszającego okup i destrukcyjne ataki działają tylko wtedy, gdy cały uzasadniony dostęp do danych i systemów zostanie utracony. Zapewnienie, że podmioty zagrożeń nie mogą usunąć możliwości wznowienia operacji bez płatności, będą chronić twoją firmę i podważyć zachętę pieniężną do ataku na organizację.

Konta członków programu i projektu

W tej tabeli opisano ogólną ochronę danych organizacji przed oprogramowaniem wymuszającym okup pod względem hierarchii zarządzania dostępem sponsorowanym/programem/zarządzania projektami w celu określenia i uzyskania wyników.

| Lead | Implementator | Odpowiedzialności |

|---|---|---|

| Centralne operacje IT lub dyrektor ds. systemów informatycznych | Sponsorowanie przez kierownictwo | |

| Potencjalnego klienta programu z poziomu zabezpieczeń danych | Podsyć wyniki i współpracę między zespołami | |

| Centralna produktywność IT /użytkownik końcowy | Implementowanie zmian w dzierżawie platformy Microsoft 365 dla usługi OneDrive i folderów chronionych | |

| Centralna infrastruktura IT /kopia zapasowa | Włączanie tworzenia kopii zapasowej infrastruktury | |

| Firma/aplikacja | Identyfikowanie krytycznych zasobów biznesowych | |

| Architektura zabezpieczeń | Porada w zakresie konfiguracji i standardów | |

| Zasady zabezpieczeń i standardy | Aktualizowanie standardów i dokumentów zasad | |

| Zarządzanie zgodnością z zabezpieczeniami | Monitorowanie w celu zapewnienia zgodności | |

| Zespół ds. edukacji użytkowników | Zapewnianie wskazówek dla użytkowników odzwierciedla aktualizacje zasad | |

Lista kontrolna wdrażania

Zastosuj te najlepsze rozwiązania, aby chronić dane organizacji.

| Gotowe | Zadanie | Opis |

|---|---|---|

| Migrowanie organizacji do chmury: — Przenieś dane użytkowników do rozwiązań w chmurze, takich jak OneDrive/SharePoint, aby korzystać z możliwości przechowywania wersji i kosza. - Edukuj użytkowników, jak odzyskać swoje pliki samodzielnie, aby zmniejszyć opóźnienia i koszty odzyskiwania. |

Dane użytkowników w chmurze firmy Microsoft mogą być chronione za pomocą wbudowanych funkcji zabezpieczeń i zarządzania danymi. | |

| Wyznaczanie folderów chronionych. | Utrudnia nieautoryzowanym aplikacjom modyfikowanie danych w tych folderach. | |

| Przejrzyj swoje uprawnienia: — Odnajdywanie szerokich uprawnień do zapisu/usuwania udziałów plików, programu SharePoint i innych rozwiązań. Szerokie jest definiowane tak, jak wielu użytkowników z uprawnieniami do zapisu/usuwania dla danych krytycznych dla działania firmy. — Zmniejsz szerokie uprawnienia do krytycznych lokalizacji danych przy jednoczesnym spełnieniu wymagań dotyczących współpracy biznesowej. — Przeprowadź inspekcję i monitorowanie krytycznych lokalizacji danych w celu zapewnienia, że szerokie uprawnienia nie pojawiają się ponownie. |

Zmniejsza ryzyko działań związanych z oprogramowaniem wymuszającym okup, które polegają na szerokim dostępie. | |

Następny krok

Kontynuuj pracę z fazą 2 , aby ograniczyć zakres uszkodzeń ataku przez ochronę ról uprzywilejowanych.

Dodatkowe zasoby oprogramowania wymuszającego okup

Kluczowe informacje od firmy Microsoft:

- [2023 Raport firmy Microsoft na temat ochrony zasobów cyfrowych](https://www.microsoft.com/en-us/security/security-insider/microsoft-digital-defense-report- 2023) (patrz strony 17–26)

- Blog firmy Microsoft — Ransomware, najnowsze zagrożenia — ransomware

- Oprogramowanie wymuszane przez człowieka

- Szybka ochrona przed oprogramowaniem wymuszającym okup i wymuszeniem

- Oprogramowanie wymuszające okup: wszechobecny i ciągły raport analizy zagrożeń zagrożeń w portalu usługi Microsoft Defender

- Zespół reagowania na zdarzenia firmy Microsoft (dawniej DART/CRSP) — podejście wymuszające okup i badanie przypadku

Microsoft 365:

- Wdrażanie ochrony oprogramowania wymuszającego okup dla dzierżawy platformy Microsoft 365

- Maksymalizowanie odporności oprogramowania wymuszającego okup za pomocą platformy Azure i platformy Microsoft 365

- Odzyskiwanie po ataku wymuszającym okup

- Ochrona przed złośliwym oprogramowaniem i oprogramowaniem wymuszającym okup

- Ochrona komputera z systemem Windows 10 przed oprogramowaniem wymuszającym okup

- Obsługa oprogramowania wymuszającego okup w usłudze SharePoint Online

- Raporty analizy zagrożeń dotyczące oprogramowania wymuszającego okup w portalu usługi Microsoft Defender

Microsoft Defender XDR:

Microsoft Azure:

- Azure Defenses for Ransomware Attack

- Maksymalizowanie odporności oprogramowania wymuszającego okup za pomocą platformy Azure i platformy Microsoft 365

- Plan tworzenia kopii zapasowych i przywracania w celu ochrony przed oprogramowaniem wymuszającym okup

- Pomoc w ochronie przed oprogramowaniem wymuszającym okup dzięki usłudze Microsoft Azure Backup (26 minut wideo)

- Odzyskiwanie po naruszeniu bezpieczeństwa tożsamości systemowej

- Zaawansowane wieloetapowe wykrywanie ataków w usłudze Microsoft Sentinel

- Wykrywanie łączenia oprogramowania wymuszającego okup w usłudze Microsoft Sentinel

aplikacje Microsoft Defender dla Chmury:

Wpisy w blogu zespołu ds. zabezpieczeń firmy Microsoft:

Przewodnik po walce z oprogramowaniem wymuszającym okup przez człowieka: część 1 (wrzesień 2021 r.)

Przewodnik po walce z oprogramowaniem wymuszającym okup przez człowieka: część 2 (wrzesień 2021 r.)

Zalecenia i najlepsze rozwiązania.

3 kroki, aby zapobiec i odzyskać oprogramowanie wymuszającego okup (wrzesień 2021 r.)

-

Zobacz sekcję Wymuszanie oprogramowania wymuszającego okup .

-

Obejmuje analizy łańcuchów ataków rzeczywistych ataków.

Odpowiedź na oprogramowanie wymuszającego okup — aby zapłacić, czy nie zapłacić? (grudzień 2019 r.)

Norsk Hydro reaguje na atak ransomware z przejrzystością (grudzień 2019 r.)