Architektura systemu Windows 365

System Windows 365 udostępnia model licencji na użytkownika miesięcznie, hostując komputery w chmurze w imieniu klientów na platformie Microsoft Azure. W tym modelu nie ma potrzeby uwzględniania magazynu, architektury infrastruktury obliczeniowej ani kosztów. Architektura systemu Windows 365 umożliwia również korzystanie z istniejących inwestycji w sieć i zabezpieczenia platformy Azure. Każdy komputer w chmurze jest aprowizowany zgodnie z konfiguracją zdefiniowaną w sekcji Windows 365 centrum administracyjnego usługi Microsoft Intune.

Łączność sieci wirtualnej

Każdy komputer w chmurze ma kartę interfejsu sieci wirtualnej (NIC) na platformie Microsoft Azure. Dostępne są dwie opcje zarządzania kartami sieciowymi:

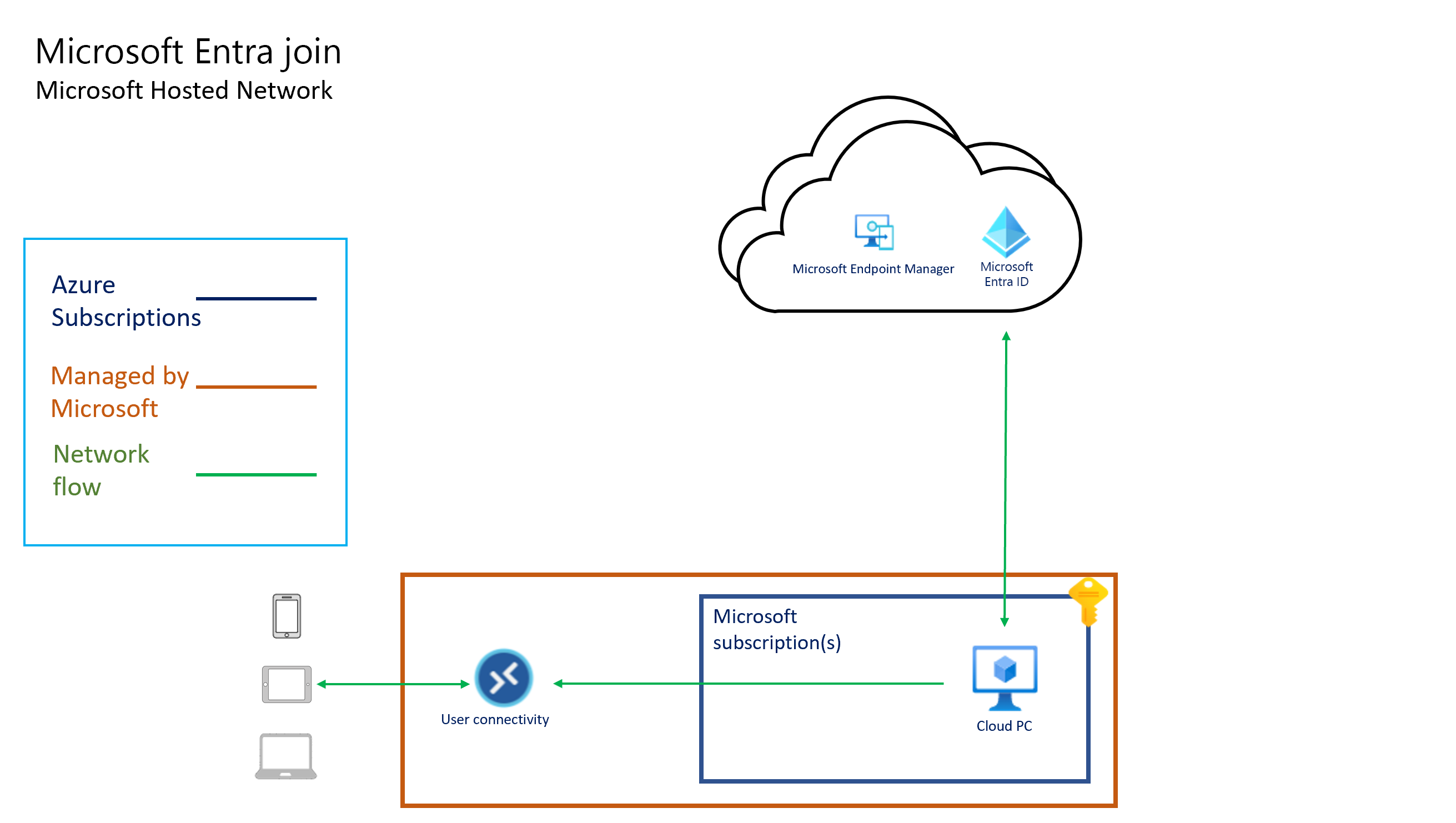

- Jeśli używasz programu Microsoft Entra Join i sieci hostowanej przez firmę Microsoft, nie musisz korzystać z subskrypcji platformy Azure ani zarządzać kartą sieciową.

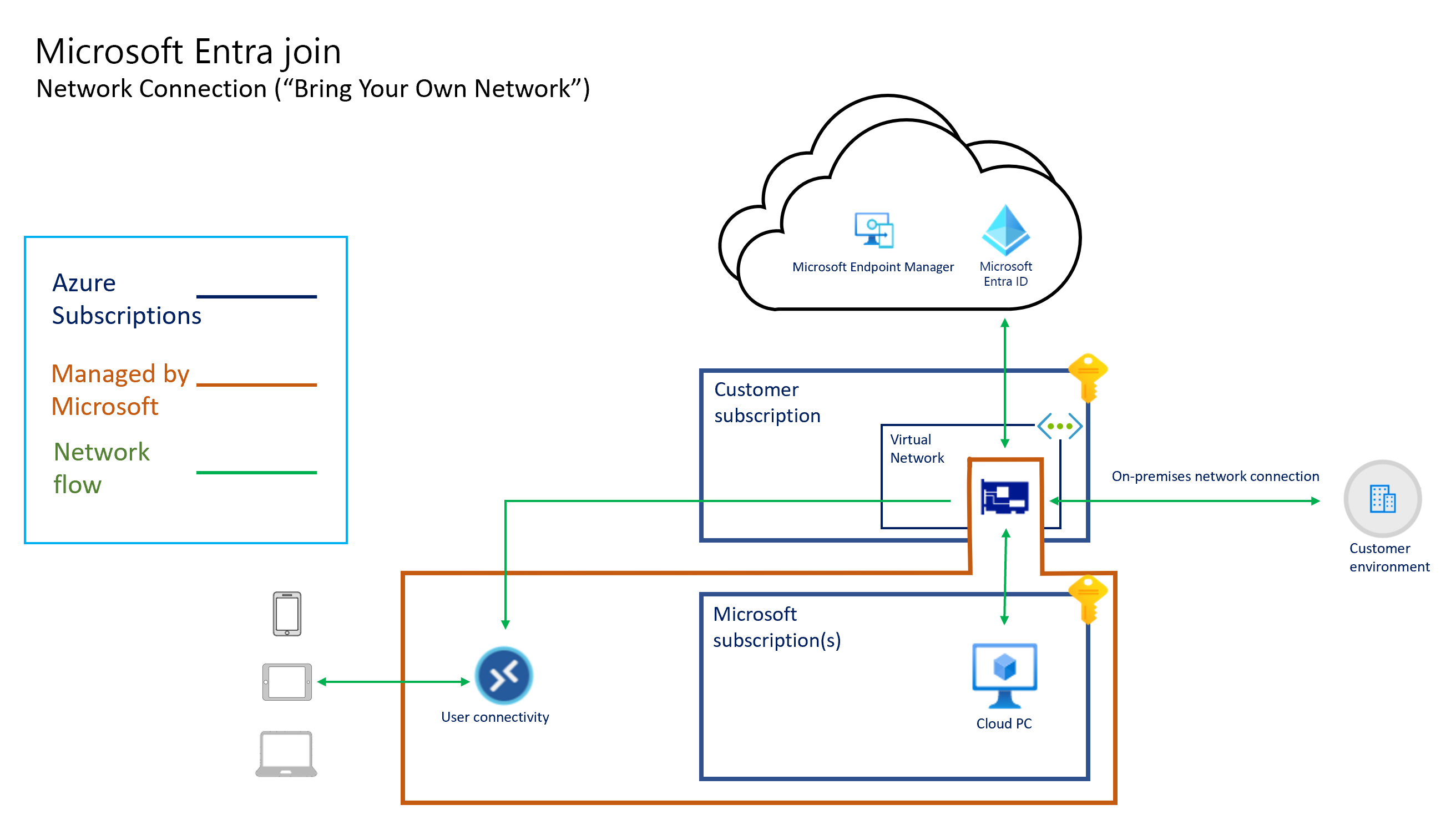

- Jeśli korzystasz z własnej sieci i korzystasz z połączenia sieciowego platformy Azure (ANC), karty sieciowe są tworzone przez system Windows 365 w ramach subskrypcji platformy Azure.

Karty sieciowe są dołączane do sieci wirtualnej platformy Azure w oparciu o konfigurację połączenia sieciowego platformy Azure (ANC ).

System Windows 365 jest obsługiwany w wielu regionach świadczenia usługi Azure. Możesz kontrolować, który region platformy Azure jest używany na dwa sposoby:

- Wybierając sieć hostowaną przez firmę Microsoft i region platformy Azure.

- Wybierając sieć wirtualną platformy Azure z subskrypcji platformy Azure podczas tworzenia usługi ANC.

Region sieci wirtualnej platformy Azure określa, gdzie komputer w chmurze jest tworzony i hostowany.

W przypadku korzystania z własnej sieci wirtualnej można rozszerzyć dostęp między bieżącymi regionami platformy Azure do innych regionów platformy Azure obsługiwanych przez system Windows 365. Aby rozszerzyć zakres na inne regiony, możesz użyć komunikacji równorzędnej sieci wirtualnej platformy Azure lub wirtualnej sieci WAN.

Korzystając z własnej sieci wirtualnej platformy Azure, system Windows 365 umożliwia korzystanie z funkcji zabezpieczeń i routingu sieci wirtualnej, w tym:

- Sieciowe grupy zabezpieczeń platformy Azure

- Routing zdefiniowany przez użytkownika

- Azure Firewall

- Wirtualne urządzenia sieciowe (WUS)

Porada

W przypadku filtrowania sieci Web i ochrony sieci dla komputerów w chmurze rozważ użycie funkcji ochrony sieci i ochrony sieci web w usłudze Microsoft Defender for Endpoint. Te funkcje można wdrażać zarówno w fizycznych, jak i wirtualnych punktach końcowych przy użyciu centrum administracyjnego usługi Microsoft Intune.

Integracja z usługą Microsoft Intune

Usługa Microsoft Intune służy do zarządzania wszystkimi komputerami w chmurze. Usługa Microsoft Intune i skojarzone składniki systemu Windows mają różne punkty końcowe sieci, które muszą być dozwolone za pośrednictwem sieci wirtualnej. Punkty końcowe firmy Apple i Systemu Android mogą być bezpiecznie ignorowane, jeśli nie używasz usługi Microsoft Intune do zarządzania tymi typami urządzeń.

Porada

Pamiętaj, aby zezwolić na dostęp do usług powiadomień systemu Windows (WNS). Jeśli dostęp jest zablokowany, możesz nie zauważyć od razu wpływu. Usługa WNS umożliwia jednak usłudze Microsoft Intune natychmiastowe wyzwalanie akcji w punktach końcowych systemu Windows zamiast oczekiwania na normalne interwały sondowania zasad na tych urządzeniach lub sondowanie zasad podczas uruchamiania/logowania. Usługa WNS zaleca bezpośrednią łączność z klienta systemu Windows z usługą WNS.

Wystarczy udzielić dostępu do podzestawu punktów końcowych na podstawie lokalizacji dzierżawy usługi Microsoft Intune. Aby znaleźć lokalizację dzierżawy (lub usługę Azure Scale Unit (ASU), zaloguj się do centrum administracyjnego usługi Microsoft Intune, wybierz pozycjęSzczegóły dzierżawyadministrowania> dzierżawą. W obszarze Lokalizacja dzierżawy zobaczysz coś podobnego do "Ameryka Północna 0501" lub "Europa 0202". Wiersze w dokumentacji usługi Microsoft Intune różnią się w zależności od regionu geograficznego. Regiony są wskazywane przez dwie pierwsze litery w nazwach (na = Ameryka Północna, eu = Europa, ap = Azja i Pacyfik). Ponieważ dzierżawy mogą być przenoszone w obrębie regionu, najlepiej jest zezwolić na dostęp do całego regionu, a nie do określonego punktu końcowego w tym regionie.

Aby uzyskać więcej informacji na temat regionów usługi Microsoft Intune i informacji o lokalizacji danych, zobacz Przechowywanie i przetwarzanie danych w usłudze Intune.

Usługi tożsamości

System Windows 365 używa zarówno identyfikatora Microsoft Entra, jak i lokalnych usług Active Directory Domain Services (AD DS). Identyfikator Entra firmy Microsoft zapewnia:

- Uwierzytelnianie użytkownika dla systemu Windows 365 (podobnie jak w przypadku każdej innej usługi Platformy Microsoft 365).

- Usługi tożsamości urządzeń dla usługi Microsoft Intune za pośrednictwem przyłączania hybrydowego w usłudze Microsoft Entra lub dołączania do usługi Microsoft Entra.

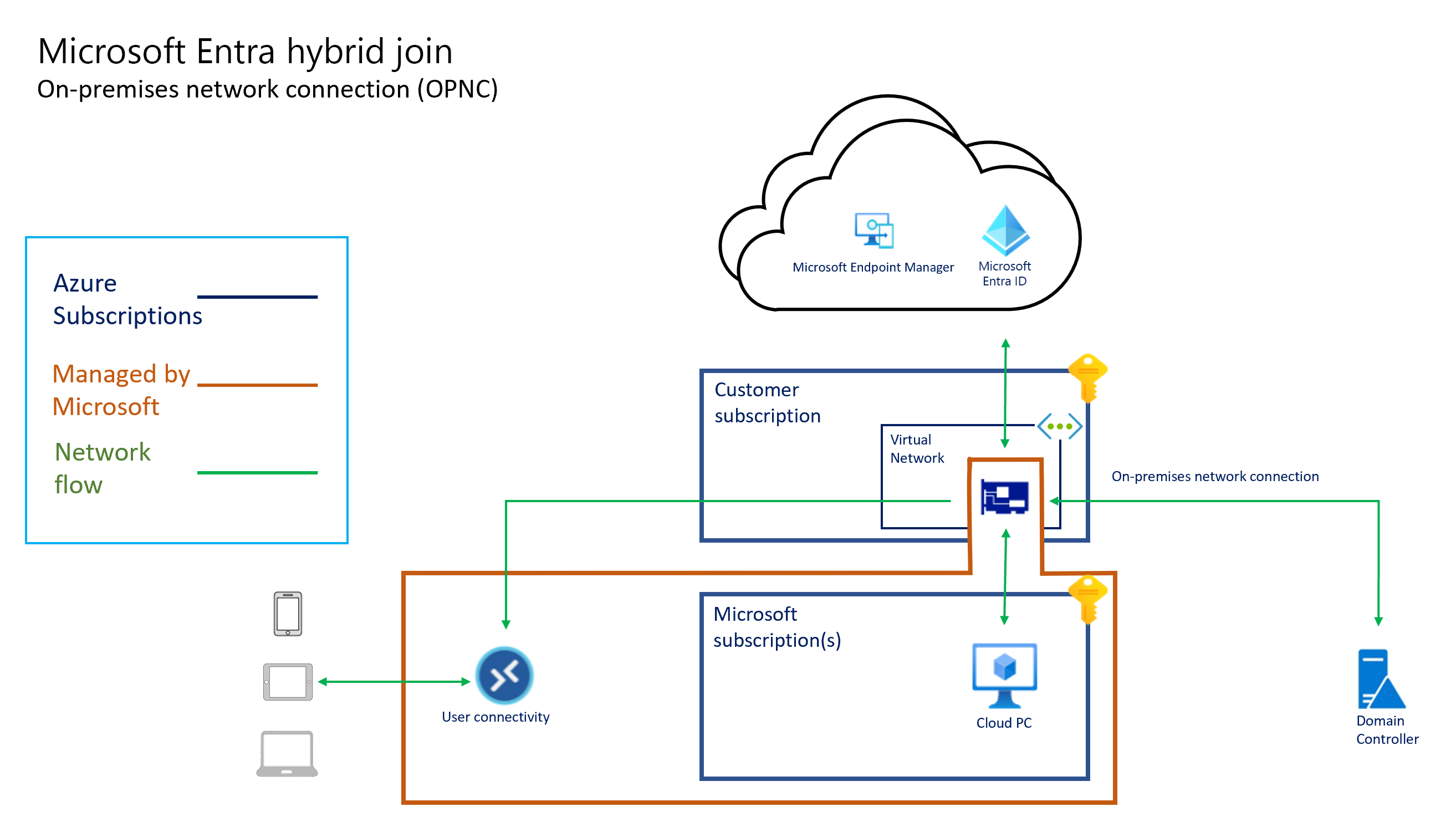

Podczas konfigurowania komputerów w chmurze do korzystania z przyłączania hybrydowego microsoft Entra usługi AD DS udostępniają:

- Przyłączanie do domeny lokalnej dla komputerów w chmurze.

- Uwierzytelnianie użytkowników dla połączeń protokołu RDP (Remote Desktop Protocol).

Podczas konfigurowania komputerów w chmurze do korzystania z dołączania do usługi Microsoft Entra identyfikator Entra firmy Microsoft zapewnia:

- Mechanizm dołączania do domeny dla komputerów w chmurze.

- Uwierzytelnianie użytkownika dla połączeń RDP.

Aby uzyskać więcej informacji na temat wpływu usług tożsamości na wdrażanie, zarządzanie i użycie komputerów w chmurze, zobacz tożsamość i uwierzytelnianie.

Microsoft Entra ID

Identyfikator Usługi Microsoft Entra zapewnia uwierzytelnianie użytkowników i autoryzację zarówno dla portalu internetowego systemu Windows 365, jak i aplikacji klienckich pulpitu zdalnego. Obie obsługują nowoczesne uwierzytelnianie, co oznacza, że można zintegrować dostęp warunkowy usługi Microsoft Entra w celu zapewnienia:

- uwierzytelnianie wieloskładnikowe

- ograniczenia oparte na lokalizacji

- zarządzanie ryzykiem logowania

- limity sesji, w tym:

- częstotliwość logowania dla klientów pulpitu zdalnego i portalu internetowego systemu Windows 365

- trwałość pliku cookie dla portalu internetowego systemu Windows 365

- kontrolki zgodności urządzeń

Aby uzyskać więcej informacji na temat korzystania z dostępu warunkowego usługi Microsoft Entra w systemie Windows 365, zobacz Ustawianie zasad dostępu warunkowego.

Active Directory Domain Services

Komputery z systemem Windows 365 Cloud mogą być przyłączone hybrydowo do usługi Microsoft Entra lub dołączone do usługi Microsoft Entra. W przypadku korzystania z przyłączania hybrydowego do usługi Microsoft Entra komputery w chmurze muszą być przyłączone do domeny usług AD DS. Ta domena musi być zsynchronizowana z identyfikatorem Microsoft Entra. Kontrolery domeny domeny mogą być hostowane na platformie Azure lub w środowisku lokalnym. Jeśli jest hostowana lokalnie, należy ustanowić łączność z platformy Azure do środowiska lokalnego. Łączność może mieć postać usługi Azure Express Route lub sieci VPN typu lokacja-lokacja. Aby uzyskać więcej informacji na temat ustanawiania łączności sieci hybrydowej, zobacz implementowanie bezpiecznej sieci hybrydowej. Łączność musi zezwalać na komunikację z komputerów w chmurze z kontrolerami domeny wymaganymi przez usługę Active Directory. Aby uzyskać więcej informacji, zobacz Konfigurowanie zapory dla domeny i relacji zaufania usługi AD.

Łączność użytkownika

Łączność z komputerem w chmurze jest zapewniana przez usługę Azure Virtual Desktop. Do komputera w chmurze nie są nawiązywane żadne połączenia przychodzące bezpośrednio z Internetu. Zamiast tego połączenia są nawiązywane z:

- Komputer w chmurze do punktów końcowych usługi Azure Virtual Desktop.

- Klienci pulpitu zdalnego do punktów końcowych usługi Azure Virtual Desktop.

Aby uzyskać więcej informacji na temat tych portów, zobacz lista wymaganych adresów URL usługi Azure Virtual Desktop. Aby ułatwić konfigurację mechanizmów kontroli zabezpieczeń sieci, użyj tagów usługi dla usługi Azure Virtual Desktop, aby tożsamości tych punktów końcowych. Aby uzyskać więcej informacji na temat tagów usługi platformy Azure, zobacz Omówienie tagów usługi platformy Azure.

Nie ma potrzeby konfigurowania komputerów w chmurze w celu nawiązywania tych połączeń. System Windows 365 bezproblemowo integruje składniki łączności usługi Azure Virtual Desktop z galerią lub obrazami niestandardowymi.

Aby uzyskać więcej informacji na temat architektury sieci usługi Azure Virtual Desktop, zobacz Understanding Azure Virtual Desktop network connectivity (Omówienie łączności sieciowej usługi Azure Virtual Desktop).

Komputery z systemem Windows 365 Cloud nie obsługują brokerów połączeń innych firm.

Architektura "Hostowana w imieniu"

Architektura "hostowana w imieniu" umożliwia usługom firmy Microsoft dołączanie hostowanych usług platformy Azure do subskrypcji klienta po delegowaniu odpowiednich i ograniczonych uprawnień do sieci wirtualnej przez właściciela subskrypcji. Ten model łączności umożliwia usłudze firmy Microsoft świadczenie usług typu oprogramowanie jako usługa i licencjonowanych przez użytkowników w przeciwieństwie do standardowych usług opartych na użyciu.

Na poniższych diagramach przedstawiono architekturę logiczną konfiguracji dołączania do usługi Microsoft Entra przy użyciu hostowanej sieci firmy Microsoft, konfigurację dołączania do usługi Microsoft Entra przy użyciu połączenia sieciowego klienta ("przynieś własną sieć") oraz konfigurację przyłączania hybrydowego w usłudze Microsoft Entra przy użyciu usługi ANC.

Cała łączność z komputerem w chmurze jest dostarczana przez kartę interfejsu sieci wirtualnej. Architektura "hostowana w imieniu" oznacza, że komputery w chmurze istnieją w subskrypcji należącej do firmy Microsoft. W związku z tym firma Microsoft ponosi koszty związane z uruchamianiem tej infrastruktury i zarządzaniem nią.

System Windows 365 zarządza pojemnością i dostępnością w regionie w subskrypcjach systemu Windows 365. System Windows 365 określa rozmiar i typ maszyny wirtualnej na podstawie licencjiprzypisanej użytkownikowi. System Windows 365 określa region świadczenia usługi Azure do hostowania komputerów w chmurze na podstawie sieci wirtualnej wybranej podczas tworzenia połączenia sieci lokalnej.

System Windows 365 jest zgodny z zasadami ochrony danych platformy Microsoft 365. Dane klientów w ramach usług firmy Microsoft w chmurze dla przedsiębiorstw są chronione przez różne technologie i procesy:

- Różne formy szyfrowania.

- Izolowane logicznie od innych dzierżaw.

- Dostępne dla ograniczonego, kontrolowanego i zabezpieczonego zestawu użytkowników od określonych klientów.

- Zabezpieczone na potrzeby dostępu przy użyciu kontroli dostępu opartej na rolach.

- Replikowane do wielu serwerów, punktów końcowych magazynu i centrów danych w celu zapewnienia nadmiarowości.

- Monitorowane pod kątem nieautoryzowanego dostępu, nadmiernego użycia zasobów i dostępności.

Aby uzyskać więcej informacji na temat szyfrowania komputerów z systemem Windows 365 Cloud, zobacz Szyfrowanie danych w systemie Windows 365.

Następne kroki

Dowiedz się więcej o tożsamości i uwierzytelnianiu systemu Windows 365.