Verificação de computador sem agente

O Microsoft Defender para Nuvem melhora a postura de computação para ambientes do Azure, AWS e GCP com verificação de computador. Para obter requisitos e suporte, consulte a Matriz de suporte de computação no Defender para Nuvem.

A verificação sem agente para VM (máquinas virtuais) fornece:

- Visibilidade ampla e sem atritos no inventário de software com o Gerenciamento de Vulnerabilidades do Microsoft Defender.

- Análise profunda da configuração do sistema operacional e de outros metadados do computador.

- Avaliação de vulnerabilidades usando o Gerenciamento de Vulnerabilidades do Defender.

- Verificação secreta para localizar segredos de texto sem formatação em seu ambiente de computação.

- Detecção de ameaças com averificação de malware sem agente, usando o Microsoft Defender Antivírus.

A verificação sem agente ajuda-o no processo de identificação de problemas de postura acionáveis sem a necessidade de agentes instalados, conectividade de rede ou qualquer efeito no desempenho do computador. A verificação sem agente está disponível por meio do plano de CSPM (gerenciamento da postura de segurança na nuvem) do Defender e do plano P2 do Defender para servidores.

Disponibilidade

| Aspecto | Detalhes |

|---|---|

| Estado da versão: | GA |

| Preço: | Requer o CSPM (Gerenciamento de Postura do Defender Cloud Security) ou o Microsoft Defender para servidores Plano 2 |

| Casos de uso compatíveis: | |

| Nuvens: | |

| Sistemas operacionais: | |

| Tipos de instância e disco: | Azure Número máximo de discos permitido: 6 Conjunto de dimensionamento de máquinas virtuais – Flex AWS GCP |

| Criptografia: | Azure Não criptografado AWS Não criptografado GCP |

Como funciona a verificação sem agente

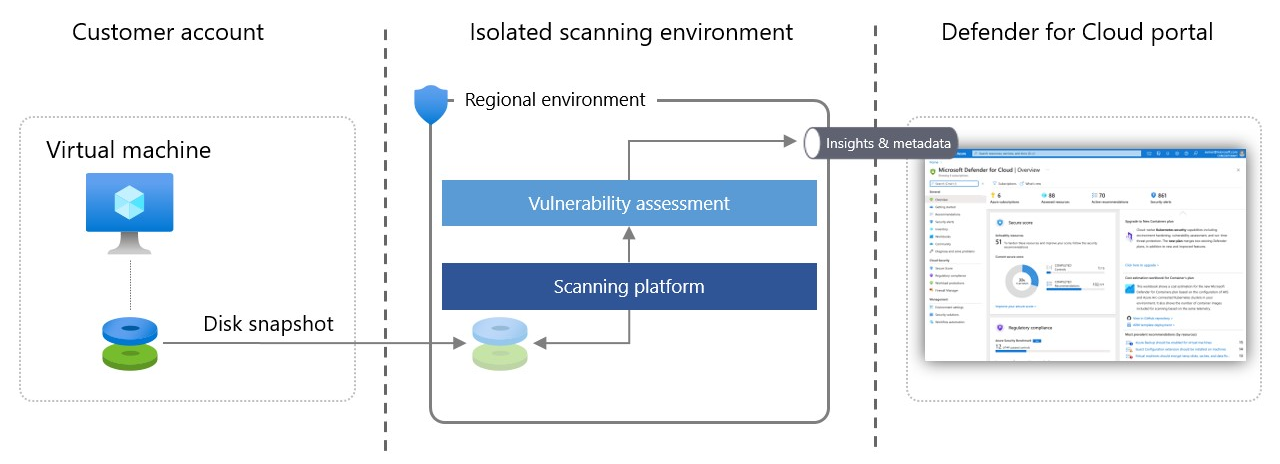

A verificação sem agente para VMs usa as APIs de nuvem para coletar dados. Enquanto os métodos baseados em agente usam as APIs do sistema operacional em runtime para coletar continuamente dados relacionados à segurança. O Defender para Nuvem captura instantâneos de discos de VM e realiza uma análise profunda e fora de banda da configuração do sistema operacional e do sistema de arquivos armazenados no instantâneo. O instantâneo copiado permanece na mesma região que a VM. A VM não é afetada pela verificação.

Após de adquirir os metadados necessários são adquiridos do disco copiado, o Defender para Nuvem exclui imediatamente o instantâneo copiado do disco e envia os metadados aos mecanismos da Microsoft para detectar lacunas de configuração e possíveis ameaças. Por exemplo, na avaliação de vulnerabilidade, a análise é feita pelo Gerenciamento de Vulnerabilidades do Defender. Os resultados são exibidos no Defender para Nuvem, que consolida os resultados baseados em agente e sem agente, na página de Alertas de segurança.

O ambiente de verificação em que os discos são analisados é regional, volátil, isolado e altamente seguro. Instantâneos de disco e dados não relacionados à verificação não são armazenados por mais tempo do que o necessário para coletar os metadados, normalmente alguns minutos.

Conteúdo relacionado

Este artigo explica como a verificação sem agente funciona e como ela ajuda você a coletar os dados de seus computadores.

Saiba mais sobre como habilitar a verificação sem agente para VMs.

Confira as perguntas comuns sobre varredura sem agente e como isso afeta a assinatura/conta, coleta de dados sem agente, e permissões usadas pela varredura sem agente.