Configurar o firewall de IP para tópicos ou domínios da Grade de Eventos do Azure

Por padrão, tópico e domínio estão acessíveis pela Internet, desde que a solicitação acompanhe autenticação e autorização válidas. Com o firewall de IP, você pode restringir ainda mais a um conjunto de endereços IPv4 ou intervalos de endereços IPv4 na notação CIDR (roteamento entre domínios sem classificação). Os publicadores provenientes de qualquer outro endereço IP serão rejeitados e receberão uma resposta 403 (Proibido). Para obter mais informações sobre os recursos de segurança de rede compatíveis com a Grade de Eventos, confira Segurança de rede para a Grade de Eventos.

Este artigo descreve como definir configurações de firewall para tópicos ou domínios da Grade de Eventos do Azure.

Usar o portal do Azure

Esta seção mostra como usar o portal do Azure para habilitar o acesso público ou privado ao criar um tópico ou um tópico existente. As etapas mostradas nesta seção são para tópicos. Você pode usar etapas semelhantes para habilitar o acesso público ou privado para domínios.

Ao criar um tópico

Esta seção mostra como habilitar o acesso à rede pública ou privada para um tópico da Grade de Eventos ou um domínio. Para obter instruções passo a passo para criar um novo tópico, consulte Criar um tópico personalizado.

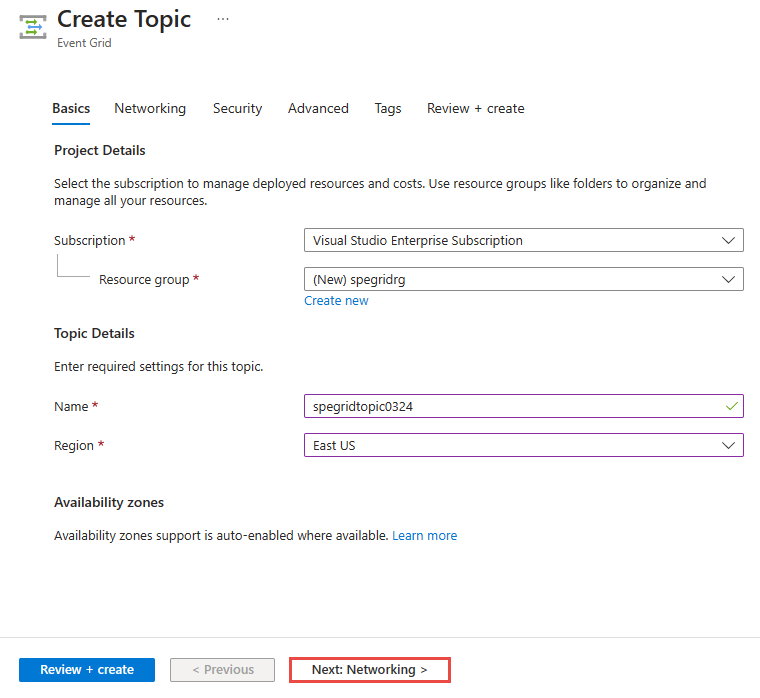

Na página Noções básicasdo assistente para Criar tópico, selecione Próximo: Rede na parte inferior da página depois de preencher os campos necessários.

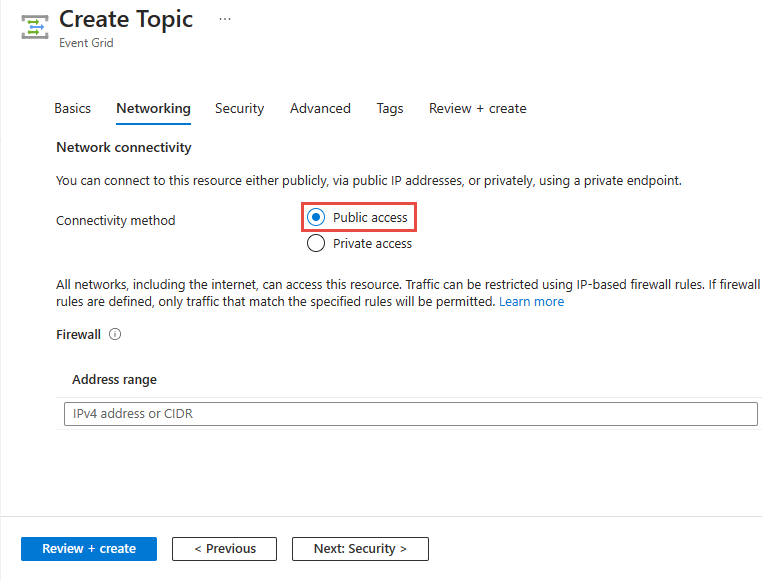

Se quiser permitir que os clientes se conectem ao ponto de extremidade do tópico por meio de um endereço IP público, mantenha a opção de acesso público selecionada.

Você pode restringir o acesso ao tópico a partir de endereços IP específicos, especificando valores para o campo Intervalo de endereços. Especifique apenas um endereço IPv4 ou um intervalo de endereços IP na notação CIDR (Roteamento entre Domínios sem Classificação).

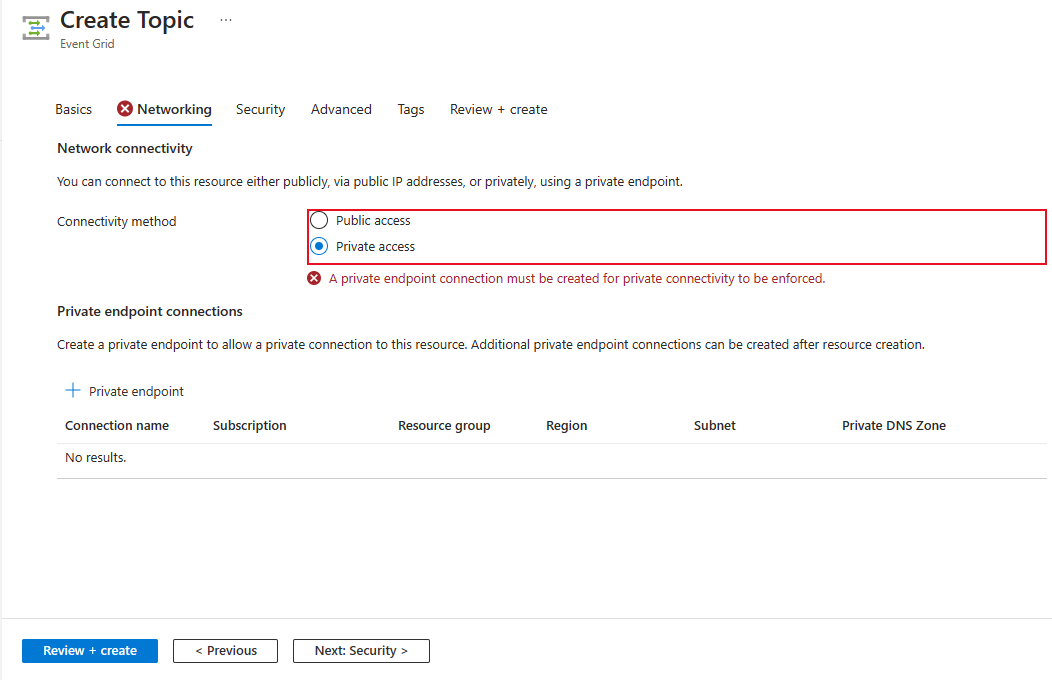

Para permitir o acesso ao tópico da Grade de Eventos por meio de um ponto de extremidade privado, selecione a opção Acesso privado.

Siga as instruções na seção Adicionar um ponto de extremidade privado usando portal do Azure para criar um ponto de extremidade privado.

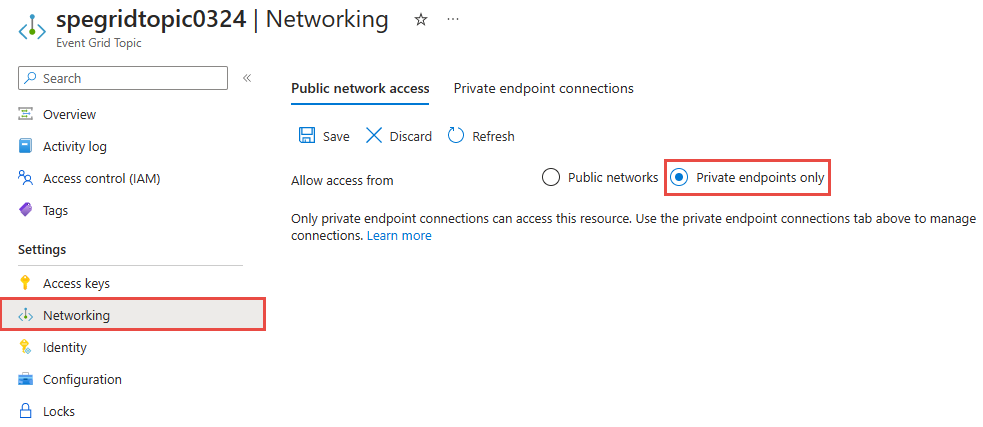

Edite um tópico existente

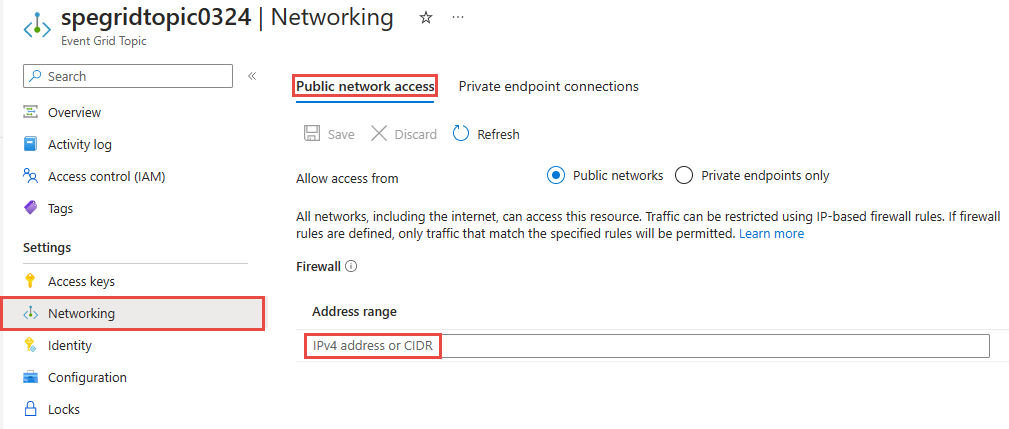

No portal do Azure, navegue até seu tópico ou domínio da Grade de Eventos e alterne para a guia Rede.

Selecione Redes públicas para permitir que todas as redes, incluindo a Internet, acessem o recurso.

Você pode restringir o acesso ao tópico a partir de endereços IP específicos, especificando valores para o campo Intervalo de endereços. Especifique apenas um endereço IPv4 ou um intervalo de endereços IP na notação CIDR (Roteamento entre Domínios sem Classificação).

Selecione pontos de extremidade privados somente para permitir que somente as conexões de ponto de extremidade privado acessem esse recurso. Use a guia Conexões de ponto de extremidade privado nesta página para gerenciar conexões.

Para obter instruções detalhadas sobre como criar uma conexão de ponto de extremidade privado, consulte Adicionar um ponto de extremidade privado usando portal do Azure.

Selecione Salvar na barra de ferramentas.

Usar a CLI do Azure

Esta seção mostra como usar comandos da CLI do Azure para criar tópicos com regras de IP de entrada. As etapas mostradas nesta seção são para tópicos. Você pode usar etapas semelhantes para criar regras de IP de entrada para domínios.

Habilitar ou desabilitar o acesso à rede pública

Por padrão, o acesso à rede pública está habilitado para tópicos e domínios. Você também pode habilitá-lo explicitamente ou desabilitá-lo. Você pode restringir o tráfego configurando regras de firewall de IP de entrada.

Habilitar o acesso à rede pública ao criar um tópico

az eventgrid topic create \

--resource-group $resourceGroupName \

--name $topicName \

--location $location \

--public-network-access enabled

Desabilitar o acesso à rede pública ao criar um tópico

az eventgrid topic create \

--resource-group $resourceGroupName \

--name $topicName \

--location $location \

--public-network-access disabled

Observação

Quando o acesso à rede pública é desabilitado para um tópico ou domínio, o tráfego pela Internet pública não é permitido. Somente conexões de ponto de extremidade privado terão permissão para acessar esses recursos.

Habilitar o acesso à rede pública para um tópico existente

az eventgrid topic update \

--resource-group $resourceGroupName \

--name $topicName \

--public-network-access enabled

Desabilitar o acesso à rede pública para um tópico existente

az eventgrid topic update \

--resource-group $resourceGroupName \

--name $topicName \

--public-network-access disabled

Criar um tópico com apenas uma regra de IP de entrada

O seguinte comando da CLI de amostra cria um tópico da Grade de Eventos com regras de IP de entrada.

az eventgrid topic create \

--resource-group $resourceGroupName \

--name $topicName \

--location $location \

--public-network-access enabled \

--inbound-ip-rules <IP ADDR or CIDR MASK> allow

Criar um tópico com várias regras de IP de entrada

O seguinte comando da CLI de amostra cria um tópico da Grade de Eventos com duas regras de IP de entrada em apenas uma etapa:

az eventgrid topic create \

--resource-group $resourceGroupName \

--name $topicName \

--location $location \

--public-network-access enabled \

--inbound-ip-rules <IP ADDR 1 or CIDR MASK 1> allow \

--inbound-ip-rules <IP ADDR 2 or CIDR MASK 2> allow

Atualizar um tópico existente para adicionar regras de IP de entrada

Este exemplo cria um tópico da Grade de Eventos primeiro e depois adiciona regras de IP de entrada ao tópico em um comando separado. Ele também atualiza as regras de IP de entrada que foram definidas no segundo comando.

# create the event grid topic first

az eventgrid topic create \

--resource-group $resourceGroupName \

--name $topicName \

--location $location

# add inbound IP rules to an existing topic

az eventgrid topic update \

--resource-group $resourceGroupName \

--name $topicName \

--public-network-access enabled \

--inbound-ip-rules <IP ADDR or CIDR MASK> allow

# later, update topic with additional ip rules

az eventgrid topic update \

--resource-group $resourceGroupName \

--name $topicName \

--public-network-access enabled \

--inbound-ip-rules <IP ADDR 1 or CIDR MASK 1> allow \

--inbound-ip-rules <IP ADDR 2 or CIDR MASK 2> allow

Remover uma regra de IP de entrada

O comando a seguir remove a segunda regra criada na etapa anterior especificando apenas a primeira regra ao atualizar a configuração.

az eventgrid topic update \

--resource-group $resourceGroupName \

--name $topicName \

--public-network-access enabled \

--inbound-ip-rules <IP ADDR 1 or CIDR MASK 1> allow

Usar o PowerShell

Esta seção mostra como usar comandos do Azure PowerShell para criar tópicos da Grade de Eventos do Azure com regras de firewall de IP de entrada. As etapas mostradas nesta seção são para tópicos. Você pode usar etapas semelhantes para criar regras de IP de entrada para domínios.

Por padrão, o acesso à rede pública está habilitado para tópicos e domínios. Você também pode habilitá-lo explicitamente ou desabilitá-lo. Você pode restringir o tráfego configurando regras de firewall de IP de entrada.

Habilitar o acesso à rede pública ao criar um tópico

New-AzEventGridTopic -ResourceGroupName MyResourceGroupName -Name Topic1 -Location eastus -PublicNetworkAccess enabled

Desabilitar o acesso à rede pública ao criar um tópico

New-AzEventGridTopic -ResourceGroupName MyResourceGroupName -Name Topic1 -Location eastus -PublicNetworkAccess disabled

Observação

Quando o acesso à rede pública é desabilitado para um tópico ou domínio, o tráfego pela Internet pública não é permitido. Somente conexões de ponto de extremidade privado terão permissão para acessar esses recursos.

Criar um tópico com acesso à rede pública e regras de IP de entrada

O seguinte comando da CLI de amostra cria um tópico da Grade de Eventos com regras de IP de entrada e acesso à rede pública.

New-AzEventGridTopic -ResourceGroupName MyResourceGroupName -Name Topic1 -Location eastus -PublicNetworkAccess enabled -InboundIpRule @{ "10.0.0.0/8" = "Allow"; "10.2.0.0/8" = "Allow" }

Atualizar um tópico existente com acesso à rede pública e regras de IP de entrada

O seguinte comando da CLI de amostra atualiza um tópico da Grade de Eventos existente com regras de IP de entrada.

Set-AzEventGridTopic -ResourceGroupName MyResourceGroupName -Name Topic1 -PublicNetworkAccess enabled -InboundIpRule @{ "10.0.0.0/8" = "Allow"; "10.2.0.0/8" = "Allow" } -Tag @{}

Desabilitar o acesso à rede pública para um tópico existente

Set-AzEventGridTopic -ResourceGroup MyResourceGroupName -Name Topic1 -PublicNetworkAccess disabled -Tag @{} -InboundIpRule @{}

Próximas etapas

- Para obter informações sobre o monitoramento de entregas de evento, consulte Entrega de mensagens da Grade de Eventos do Monitor.

- Para saber mais sobre a chave de autenticação, confira Event Grid security and authentication (Segurança e autenticação da Grade de Eventos).

- Para obter mais informações sobre como criar uma assinatura da Grade de Eventos do Azure, confira Event Grid subscription schema (Esquema de assinatura da Grade de Eventos).

- Para solucionar problemas de conectividade de rede, consulte Solucionar problemas de conectividade de rede