Correção de vulnerabilidades

Aplica-se a:

- Gerenciamento de Vulnerabilidades do Microsoft Defender

- Plano 2 do Microsoft Defender para Ponto de Extremidade

- Microsoft Defender XDR

- Microsoft Defender para Servidores Plano 1 & 2

Veja este breve vídeo para saber como Gerenciamento de Vulnerabilidades do Microsoft Defender deteta vulnerabilidades e configurações incorretas nos seus pontos finais e fornece informações acionáveis que o ajudam a remediar rapidamente ameaças e vulnerabilidades no seu ambiente.

Dica

Sabia que pode experimentar todas as funcionalidades no Gerenciamento de Vulnerabilidades do Microsoft Defender gratuitamente? Saiba como se inscrever numa avaliação gratuita.

Solicitar correção

As capacidades de gestão de vulnerabilidades ligam a lacuna entre os administradores de Segurança e TI através do fluxo de trabalho do pedido de remediação. Os administradores de segurança, como o utilizador, podem pedir ao Administrador de TI para remediar uma vulnerabilidade das páginas recomendação para Intune.

Ativar ligação Microsoft Intune

Para utilizar esta capacidade, ative as suas ligações Microsoft Intune. No portal Microsoft Defender, navegue para Definições>Pontos Finais FuncionalidadesAvançadas>Gerais>. Desloque-se para baixo e procure Microsoft Intune ligação. Por predefinição, o botão de alternar está desativado. Ative a ligação Microsoft Intune.

Nota: se tiver a ligação Intune ativada, terá a opção de criar uma tarefa de segurança Intune ao criar um pedido de remediação. Esta opção não é apresentada se a ligação não estiver definida.

Veja Utilizar Intune para remediar vulnerabilidades identificadas por Microsoft Defender para Ponto de Extremidade para obter detalhes.

Passos do pedido de remediação

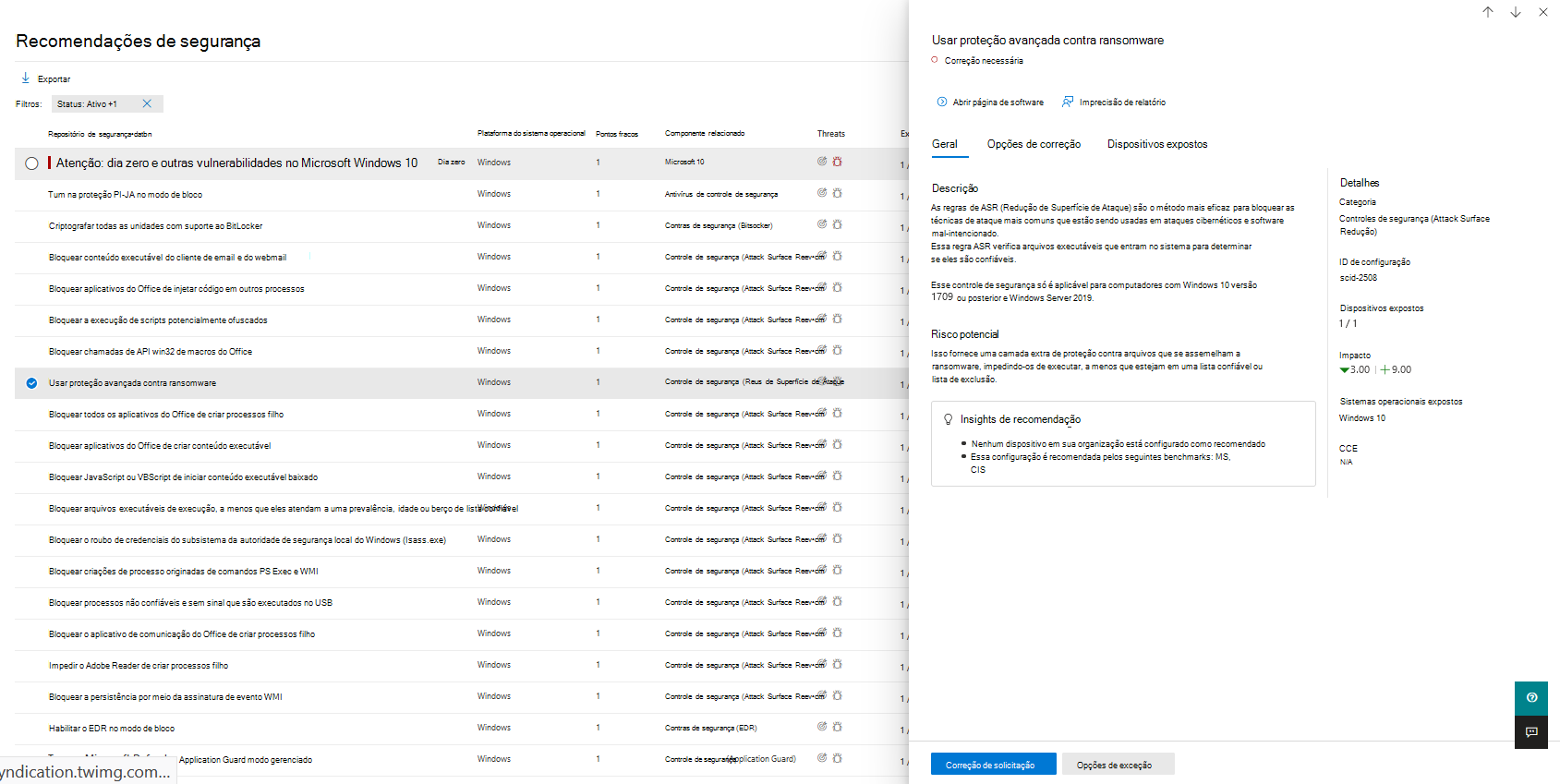

Aceda ao menu de navegação Gestão de vulnerabilidades no portal Microsoft Defender e selecione Recomendações.

Selecione uma recomendação de segurança para a qual pretenda pedir remediação e, em seguida, selecione Opções de remediação.

Preencha o formulário, incluindo o que está a pedir remediação, grupos de dispositivos aplicáveis, prioridade, data para conclusão e notas opcionais.

- Se escolher a opção de remediação "atenção necessária", a seleção de uma data para conclusão não estará disponível, uma vez que não existe nenhuma ação específica.

Selecione Submeter pedido. Submeter um pedido de remediação cria um item de atividade de remediação na gestão de vulnerabilidades, que pode ser utilizado para monitorizar o progresso da remediação para esta recomendação. Isto não acionará uma remediação nem aplicará quaisquer alterações aos dispositivos.

Notifique o administrador de TI sobre o novo pedido e peça-lhe para iniciar sessão no Intune para aprovar ou rejeitar o pedido e iniciar uma implementação de pacote. Se quiser marcar a forma como o pedido de suporte aparece no Intune, consulte Utilizar Intune para remediar vulnerabilidades identificadas por Microsoft Defender para Ponto de Extremidade para obter detalhes.

Aceda à página Remediação para ver a status do pedido de remediação.

Observação

Se o seu pedido envolver a remediação de mais de 10 000 dispositivos, só poderemos enviar 10 000 dispositivos para remediação para Intune.

Depois de as fraquezas de cibersegurança da sua organização serem identificadas e mapeadas para recomendações de segurança acionáveis, comece a criar tarefas de segurança. Pode criar tarefas através da integração com Microsoft Intune onde são criados pedidos de remediação.

Reduza a exposição da sua organização a vulnerabilidades e aumente a configuração de segurança ao remediar as recomendações de segurança.

Ver as atividades de remediação

Quando submete um pedido de remediação a partir da página Recomendações de segurança, inicia uma atividade de remediação. É criada uma tarefa de segurança que pode ser monitorizada numa página Remediação e é criado um pedido de remediação no Microsoft Intune.

Se tiver escolhido a opção de remediação "atenção necessária", não haverá nenhuma barra de progresso, status de pedido de suporte ou data para conclusão, uma vez que não existe nenhuma ação real que possamos monitorizar.

Assim que estiver na página Remediação, selecione a atividade de remediação que pretende ver. Pode seguir os passos de remediação, controlar o progresso, ver a recomendação relacionada, exportar para CSV ou marcar como concluída.

Observação

Existe um período de retenção de 180 dias para atividades de remediação concluídas. Para manter o desempenho ideal da página Remediação, a atividade de remediação será removida 6 meses após a conclusão.

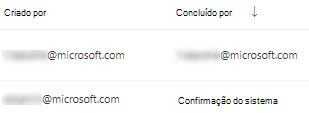

Concluído por coluna

Controle quem fechou a atividade de remediação com a coluna "Concluído por" na página Remediação.

- Email endereço: o e-mail da pessoa que concluiu manualmente a tarefa

- Confirmação do sistema: a tarefa foi concluída automaticamente (todos os dispositivos remediados)

- N/D: As informações não estão disponíveis porque não sabemos como esta tarefa mais antiga foi concluída

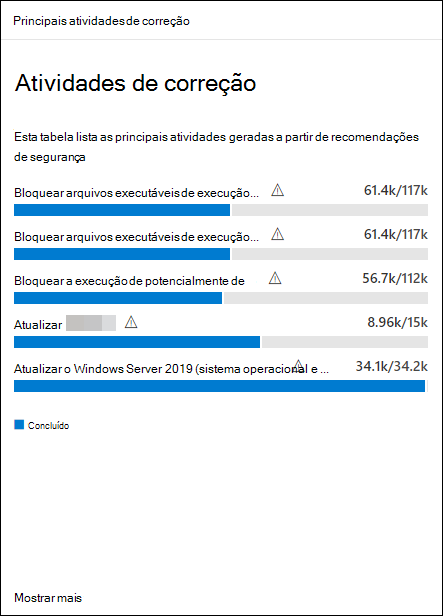

Principais atividades de remediação no dashboard

Veja Principais atividades de remediação no dashboard gestão de vulnerabilidades. Selecione qualquer uma das entradas para aceder à página Remediação . Pode marcar a atividade de remediação como concluída após a equipa de administração de TI remediar a tarefa.