Gerenciar o acesso aos workspaces do Log Analytics

Os fatores que determinam quais dados você pode acessar em um workspace do Log Analytics são:

- As configurações no workspace em si.

- Suas permissões de acesso para recursos que enviam dados para o workspace.

- O método usado para acessar o workspace.

Este artigo descreve como gerenciar o acesso aos dados em um workspace do Log Analytics.

Visão geral

Os fatores que definem os dados que podem ser acessados são descritos na tabela a seguir. Cada fator é descrito em mais detalhes nas seções a seguir.

| Fator | Descrição |

|---|---|

| Modo de acesso | O método usado para acessar o workspace. Define o escopo dos dados disponíveis e o modo de controle de acesso que é aplicado. |

| Modo de controle de acesso | Configuração no espaço de trabalho que define se as permissões são aplicadas no nível de espaço de trabalho ou de recurso. |

| Controle de acesso baseado em função (RBAC) do Azure | Permissões aplicadas individualmente ou a grupos de usuários do workspace ou do recurso que envia dados para o workspace. Define a quais dados você terá acesso. |

| RBAC do Azure de nível de tabela | Permissões opcionais que definem tipos de dados específicos no workspace que podem ser acessados. Pode ser aplicado a todos os modos de acesso ou modos de controle de acesso. |

Modo de acesso

O modo de acesso refere-se a como você acessa o workspace do Log Analytics e define os dados que você pode acessar durante a sessão atual. O modo é determinado de acordo com o escopo selecionado no Log Analytics.

Há dois modos de acesso:

- Contexto do workspace: é possível exibir todos os logs do workspace para o qual você tem permissão. As consultas nesse modo têm escopo para todos os dados das tabelas às quais você tem acesso no espaço de trabalho. Esse modo de acesso é usado quando os logs são acessados tendo o workspace como o escopo, como quando você seleciona Logs no menu do Azure Monitor no portal do Azure.

- Contexto do recurso: quando você acessa o espaço de trabalho de um recurso específico, grupo de recursos ou assinatura, como por exemplo, quando você seleciona Logs no menu de recursos no portal do Azure, você pode visualizar logs somente dos recursos em todas as tabelas às quais você tem acesso. As consultas nesse modo têm como escopo somente os dados associados a esse recurso. Esse modo também habilita o RBAC granular do Azure. Os workspaces usam um modelo de log de contexto de recurso em que cada registro de log emitido por um recurso do Azure é associado automaticamente ao recurso.

Os registros estarão disponíveis em consultas de contexto de recurso somente se estiverem corretamente associados ao recurso relevante. Para verificar a associação, execute uma consulta e verifique se a coluna _ResourceId foi preenchida.

Há limitações conhecidas com os seguintes recursos:

- Computadores fora do Azure: compatíveis com o contexto de recurso somente com o Azure Arc para servidores.

- Application Insights: compatível com o contexto de recurso somente ao usar um recurso do Application Insights baseado em workspace.

- Azure Service Fabric

Comparar modos de acesso

A tabela a seguir resume os modos de acesso:

| Problema | Contexto do workspace | Contexto do recurso |

|---|---|---|

| A quem cada modelo se destina? | Administração central. Os administradores que precisam configurar a coleta de dados e os usuários que precisam acessar uma ampla variedade de recursos. Também exigido no momento para os usuários que precisam acessar os logs para recursos fora do Azure. |

Equipes do Aplicativo. Administradores de recursos do Azure sendo monitorados. Permite que eles se concentrem no recurso sem filtragem. |

| Do que o usuário precisa para visualizar os logs? | Permissões para o espaço de trabalho. Veja “Permissões de workspace” em Gerenciar o acesso usando permissões de workspace. |

Acesso de leitura para o recurso. Veja “Permissões de recurso” em Gerenciar o acesso usando as permissões do Azure. As permissões podem ser herdadas (por exemplo, do grupo de recursos ou assinatura) ou diretamente atribuídas ao recurso. A permissão para os logs do recurso será atribuída automaticamente. O usuário não requer acesso ao workspace. |

| Qual é o escopo da permissão? | Espaço de trabalho. Os usuários com acesso ao workspace podem consultar todos os logs dele nas tabelas às quais têm permissões. Consulte Definir acesso de leitura no nível da tabela. |

Recurso do Azure. Os usuários podem consultar logs de recursos específicos, grupos de recursos ou assinaturas aos quais têm acesso em qualquer workspace, mas não podem consultar logs de outros recursos. |

| Como um usuário acessa logs? | Selecione Logs no menu do Azure Monitor. Selecione Logs no workspace do Log Analytics. Nas Pastas de trabalho do Azure Monitor. |

Selecione Logs no menu do recurso do Azure. Os usuários terão acesso aos dados desse recurso. Selecione Logs no menu do Azure Monitor. Os usuários terão acesso aos dados de todos os recursos aos quais eles têm acesso. Selecione Logs nos workspaces do Log Analytics, se os usuários tiverem acesso ao workspace. Nas Pastas de trabalho do Azure Monitor. |

Modo de controle de acesso

O modo de controle de acesso é uma configuração em cada workspace que define como as permissões são determinadas para ele.

Exigir permissões do workspace. Esse modo de controle não permite o RBAC granular do Azure. Para acessar o workspace, o usuário deve receber permissões para o workspace ou para as tabelas específicas.

Se o usuário acessar o espaço de trabalho seguindo o modo de contexto de espaço de trabalho, ele terá acesso a todos os dados de qualquer tabela para a qual tenha sido concedido acesso. Se o usuário acessar o espaço de trabalho seguindo o modo de contexto de recurso, ele terá acesso somente a dados daquele recurso, em qualquer tabela para a qual tenha sido concedido acesso.

Essa é a configuração padrão para todos os workspaces criados antes de março de 2019.

Usar permissões de recurso ou de workspace. Este modo de controle permite RBAC granular do Azure. Os usuários podem receber acesso somente a dados associados aos recursos que podem visualizar, atribuindo

readpermissão do Azure.Quando o usuário acessa o espaço de trabalho no modo de contexto de espaço de trabalho, as permissões de espaço de trabalho se aplicam. Quando o usuário acessa o espaço de trabalho no modo de contexto de recurso, somente as permissões de recurso são verificadas, e as permissões de espaço de trabalho são ignoradas. Habilite o RBAC do Azure para os usuários removendo-os das permissões do espaço de trabalho, e depois permitindo que suas permissões de recurso sejam reconhecidas.

Essa é a configuração padrão para todos os workspaces criados depois de março de 2019.

Observação

Se o usuário tiver apenas permissões de recurso para o workspace, ele só poderá acessá-lo usando o modo de contexto de recurso, supondo que o modo de acesso do workspace esteja definido para Usar permissões de recurso ou workspace.

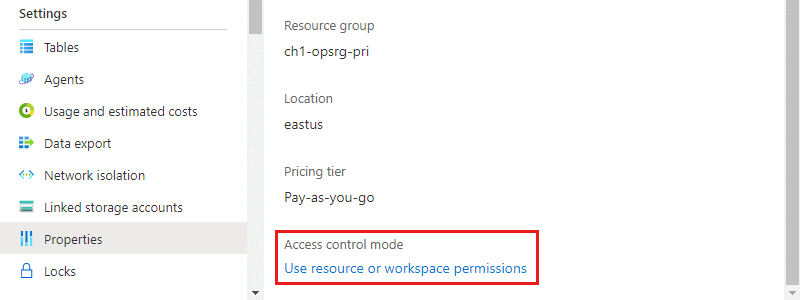

Configurar o modo de controle de acesso para um workspace

Você pode exibir o modo de controle de acesso do workspace atual na página Visão geral do workspace no menu Workspace do Log Analytics.

Altere essa configuração na página Propriedades do workspace. A alteração da configuração será desabilitada se você não tiver permissões para configurar o workspace.

RBAC do Azure

O acesso a um workspace é gerenciado com o RBAC do Azure. Para conceder acesso ao workspace do Log Analytics usando as permissões do Azure, siga as etapas em Atribuir funções do Azure para gerenciar o acesso aos recursos da assinatura do Azure.

Permissões de workspace

Cada workspace pode ter diversas contas associadas a ele. Cada conta pode ter acesso a diversos workspaces. A tabela a seguir lista as permissões do Azure para diferentes ações do workspace:

| Ação | Permissões do Azure necessárias | Observações |

|---|---|---|

| Alterar o tipo de preço. | Microsoft.OperationalInsights/workspaces/*/write |

|

| Criar um workspace no portal do Azure. | Microsoft.Resources/deployments/* Microsoft.OperationalInsights/workspaces/* |

|

| Exibir propriedades básicas do workspace e inserir o painel do workspace no portal. | Microsoft.OperationalInsights/workspaces/read |

|

| Consultar logs usando qualquer interface. | Microsoft.OperationalInsights/workspaces/query/read |

|

| Acessar todos os tipos de logs usando consultas. | Microsoft.OperationalInsights/workspaces/query/*/read |

|

| Acessar uma tabela de registro específica, método herdado | Microsoft.OperationalInsights/workspaces/query/<table_name>/read |

|

| Ler as chaves do workspace para permitir o envio de logs para ele. | Microsoft.OperationalInsights/workspaces/sharedKeys/action |

|

| Criar ou atualizar uma regra de resumo | Microsoft.Operationalinsights/workspaces/summarylogs/write |

|

| Adicionar e remover soluções de monitoramento. | Microsoft.Resources/deployments/* Microsoft.OperationalInsights/* Microsoft.OperationsManagement/* Microsoft.Automation/* Microsoft.Resources/deployments/*/writeEssas permissões precisam ser concedidas no nível de assinatura ou no grupo de recursos. |

|

| Exibir dados nos blocos de solução Backup e Recuperação de Site. | Administrador/coadministrador Acessa recursos implantados usando o modelo de implantação clássico. |

|

| Executar um trabalho de pesquisa. | Microsoft.OperationalInsights/workspaces/tables/write Microsoft.OperationalInsights/workspaces/searchJobs/write |

|

| Restaurar dados da retenção de longo prazo. | Microsoft.OperationalInsights/workspaces/tables/write Microsoft.OperationalInsights/workspaces/restoreLogs/write |

Funções internas

Atribua usuários a essas funções para dar a eles acesso em escopos diferentes:

- Assinatura: acesso a todos os workspaces na assinatura

- Grupo de recursos: acesso a todos os workspaces no grupo de recursos

- Recurso: acesso somente ao workspace especificado

Crie atribuições no nível do recurso (workspace) para garantir o controle de acesso preciso. Use as funções personalizadas para criar funções com as permissões específicas necessárias.

Observação

Para adicionar e remover usuários de uma função de usuário, é necessário ter as permissões Microsoft.Authorization/*/Delete e Microsoft.Authorization/*/Write.

Leitor do Log Analytics

Os membros da função Leitor do Log Analytics podem exibir e pesquisar todos os dados de monitoramento além de exibir as configurações de monitoramento, incluindo a exibição da configuração do diagnóstico do Azure em todos os recursos do Azure.

Os membros da função Leitor do Log Analytics podem:

- Exibir e pesquisar todos os dados de monitoramento.

- Exiba configurações de monitoramento, incluindo exibir a configuração do diagnóstico do Azure em todos os recursos do Azure.

A função de leitor do Log Analytics inclui as seguintes ações do Azure:

| Tipo | Permissão | Descrição |

|---|---|---|

| Ação | */read |

Capacidade de exibir todos os recursos do Azure e a configuração do recurso. Inclui exibir: - Status da extensão da máquina virtual. - Configuração do diagnóstico do Azure nos recursos. - Todas as propriedades e configurações de todos os recursos. Em workspaces, isso viabiliza permissões totalmente irrestritas para ler as configurações do workspace e executar a consulta nos dados. Veja opções mais granulares na lista anterior. |

| Ação | Microsoft.Support/* |

Capacidade de abrir casos de suporte. |

| Nenhuma Ação | Microsoft.OperationalInsights/workspaces/sharedKeys/read |

Impede a leitura da chave do workspace necessária para usar a API da coleta de dados e instalar os agentes. Isso impede que o usuário adicione recursos no workspace. |

Colaborador do Log Analytics

Os membros da função Colaborador do Log Analytics podem:

- Leia todos os dados de monitoramento concedidos pela função Leitor do Log Analytics.

- Editar configurações de monitoramento dos recursos do Azure, incluindo o seguinte:

- Adicionar a extensão da VM às VMs.

- Configurar o diagnóstico do Azure em todos os recursos do Azure.

- Criar e configurar contas de Automação. Essa permissão precisa ser concedida no nível da assinatura ou do grupo de recursos.

- Adicionar e remover soluções de gerenciamento. Essa permissão precisa ser concedida no nível da assinatura ou do grupo de recursos.

- Ler chaves da conta de armazenamento.

- Configurar a coleta de logs no Armazenamento do Azure.

- Configurar regras de exportação de dados.

- Executar um trabalho de pesquisa.

- Restaurar dados da retenção de longo prazo.

Aviso

Você pode usar a permissão para adicionar uma extensão da máquina virtual a uma máquina virtual para ter controle total sobre uma máquina virtual.

A função de Colaborador do Log Analytics inclui as seguintes ações do Azure:

| Permissão | Descrição |

|---|---|

*/read |

Capacidade de exibir todos os recursos do Azure e a configuração do recurso. Inclui exibir: - Status da extensão da máquina virtual. - Configuração do diagnóstico do Azure nos recursos. - Todas as propriedades e configurações de todos os recursos. Em workspaces, isso viabiliza permissões totalmente irrestritas para ler as configurações do workspace e executar a consulta nos dados. Veja opções mais granulares na lista anterior. |

Microsoft.Automation/automationAccounts/* |

Capacidade de criar e configurar contas de Automação do Azure, incluindo adicionar e editar runbooks. |

Microsoft.ClassicCompute/virtualMachines/extensions/* Microsoft.Compute/virtualMachines/extensions/* |

Adicionar, atualizar e remover as extensões da máquina virtual, incluindo a extensão do Microsoft Monitoring Agent e a extensão do Agente do OMS para Linux. |

Microsoft.ClassicStorage/storageAccounts/listKeys/action Microsoft.Storage/storageAccounts/listKeys/action |

Exiba a chave da conta de armazenamento. Necessário para configurar o Log Analytics a fim de ler os logs das contas do Armazenamento do Azure. |

Microsoft.Insights/alertRules/* |

Adicionar, atualizar e remover as regras de alerta. |

Microsoft.Insights/diagnosticSettings/* |

Adicionar, atualizar e remover as configurações de diagnóstico nos recursos do Azure. |

Microsoft.OperationalInsights/* |

Adicionar, atualizar e remover a configuração dos workspaces do Log Analytics. Para editar as configurações avançadas do workspace, o usuário precisa de Microsoft.OperationalInsights/workspaces/write. |

Microsoft.OperationsManagement/* |

Adicionar e remover soluções de gerenciamento. |

Microsoft.Resources/deployments/* |

Crie e exclua implantações. Necessário para adicionar e remover soluções, workspaces e contas de Automação. |

Microsoft.Resources/subscriptions/resourcegroups/deployments/* |

Crie e exclua implantações. Necessário para adicionar e remover soluções, workspaces e contas de Automação. |

Permissões de recurso

Para ler ou enviar dados para um workspace no contexto do recurso, você precisará destas permissões no recurso:

| Permissão | Descrição |

|---|---|

Microsoft.Insights/logs/*/read |

Capacidade de exibir todos os dados de log do recurso |

Microsoft.Insights/logs/<tableName>/readExemplo: Microsoft.Insights/logs/Heartbeat/read |

Capacidade de exibir uma tabela específica para esse recurso, método herdado |

Microsoft.Insights/diagnosticSettings/write |

Capacidade de definir a configuração de diagnóstico para permitir a configuração de logs para o recurso |

Em geral, a permissão /read é concedida por uma função que inclui permissões */read ou * como as funções internas de Leitor e Colaborador. Funções personalizadas que incluem ações específicas ou funções internas dedicadas podem não incluir essa permissão.

Exemplos de função personalizada

Além de usar as funções internas para o workspace do Log Analytics, é possível criar funções personalizadas para atribuir permissões mais granulares. A seguir, temos alguns exemplos comuns.

Exemplo 1: conceder a um usuário permissão para ler dados de log a partir dos recursos dele.

- Configurar o modo de controle de acesso do workspace para usar permissões de workspace ou recurso.

- Conceda aos usuários as permissões

*/readouMicrosoft.Insights/logs/*/reada seus recursos. Se eles já tiverem recebido a função de Leitor do Log Analytics no workspace, será o suficiente.

Exemplo 2: conceder a um usuário permissão para ler dados de log a partir dos recursos dele e executar um trabalho de pesquisa.

- Configurar o modo de controle de acesso do workspace para usar permissões de workspace ou recurso.

- Conceda aos usuários as permissões

*/readouMicrosoft.Insights/logs/*/reada seus recursos. Se eles já tiverem recebido a função de Leitor do Log Analytics no workspace, será o suficiente. - Conceda aos usuários as seguintes permissões no workspace:

Microsoft.OperationalInsights/workspaces/tables/write: necessário para poder criar a tabela de resultados da pesquisa (_SRCH).Microsoft.OperationalInsights/workspaces/searchJobs/write: necessário para permitir a execução da operação de trabalho de pesquisa.

Exemplo 3: conceder a um usuário permissão para ler dados de log dos recursos dele e configurar esses recursos para enviar logs ao workspace do Log Analytics.

- Configurar o modo de controle de acesso do workspace para usar permissões de workspace ou recurso.

- Conceda aos usuários as seguintes permissões no workspace:

Microsoft.OperationalInsights/workspaces/readeMicrosoft.OperationalInsights/workspaces/sharedKeys/action. Com essas permissões, os usuários não podem executar nenhuma consulta no nível do workspace. Eles só podem enumerar o workspace e usá-lo como um destino para configurações de diagnóstico ou configuração do agente. - Conceda aos usuários as seguintes permissões para os recursos deles:

Microsoft.Insights/logs/*/readeMicrosoft.Insights/diagnosticSettings/write. Se eles já receberam a função de Colaborador do Log Analytics, a função de Leitor ou as permissões*/readnesse recurso, isso é o suficiente.

Exemplo 4: conceder a um usuário permissão para ler dados de log dos recursos dele, mas não enviar logs para o workspace do Log Analytics ou ler evento de segurança.

- Configurar o modo de controle de acesso do workspace para usar permissões de workspace ou recurso.

- Conceda aos usuários as seguintes permissões para os recursos deles:

Microsoft.Insights/logs/*/read. - Adicione a seguinte NonAction para impedir que os usuários leiam o tipo de SecurityEvent:

Microsoft.Insights/logs/SecurityEvent/read. A NonAction deve estar na mesma função personalizada que a ação que fornece a permissão de leitura (Microsoft.Insights/logs/*/read). Se o usuário herdar a ação de leitura de outra função atribuída ao recurso ou à assinatura ou grupo de recursos, ele poderá ler todos os tipos de log. Isso também será verdadeiro se eles herdarem*/read, que existe, por exemplo, com a função de Leitor ou Colaborador.

Exemplo 5: conceder a um usuário permissão para ler dados de log de seus recursos e de todos os dados de log da solução de Gerenciamento de Atualizações e da entrada e leitura no Microsoft Entra no workspace do Log Analytics.

- Configurar o modo de controle de acesso do workspace para usar permissões de workspace ou recurso.

- Conceda aos usuários as seguintes permissões no workspace:

Microsoft.OperationalInsights/workspaces/read: necessário para que o usuário possa enumerar o workspace e abrir o painel dele no portal do AzureMicrosoft.OperationalInsights/workspaces/query/read: necessário para todo usuário que pode executar consultasMicrosoft.OperationalInsights/workspaces/query/SigninLogs/read: para poder ler os logs de entrada do Microsoft EntraMicrosoft.OperationalInsights/workspaces/query/Update/read: para poder ler os logs da solução Gerenciamento de AtualizaçõesMicrosoft.OperationalInsights/workspaces/query/UpdateRunProgress/read: para poder ler os logs da solução Gerenciamento de AtualizaçõesMicrosoft.OperationalInsights/workspaces/query/UpdateSummary/read: para poder ler os logs do Gerenciamento de AtualizaçõesMicrosoft.OperationalInsights/workspaces/query/Heartbeat/read: necessário para usar as soluções de Gerenciamento de AtualizaçõesMicrosoft.OperationalInsights/workspaces/query/ComputerGroup/read: necessário para usar as soluções de Gerenciamento de Atualizações

- Conceda aos usuários as seguintes permissões para seus recursos:

*/read, atribuído à função de Leitor, ouMicrosoft.Insights/logs/*/read

Exemplo 6: Impedir um usuário de restaurar dados da retenção de longo prazo.

- Configurar o modo de controle de acesso do workspace para usar permissões de workspace ou recurso.

- Atribua a função de Colaborador do Log Analytics.

- Adicione a seguinte NonAction para impedir que os usuários restaurem dados da retenção de longo prazo:

Microsoft.OperationalInsights/workspaces/restoreLogs/write

Definir acesso de leitura no nível da tabela

Confira Gerenciar o acesso de leitura no nível da tabela.

Próximas etapas

- Consulte a visão geral do agente do Log Analytics para reunir dados de computadores no datacenter ou outro ambiente de nuvem.

- Confira Coletar dados sobre as máquinas virtuais do Azure para configurar a coleta de dados de máquinas virtuais do Azure.