Ativar regras de redução da superfície de ataque

Aplica-se a:

- API do Microsoft Defender para Endpoint 1

- Microsoft Defender para Endpoint Plano 2

- Microsoft Defender XDR

- Antivírus do Microsoft Defender

Plataformas

- Windows

Sugestão

Quer experimentar o Defender para Ponto Final? Inscrever-se para uma avaliação gratuita.

As regras de redução da superfície de ataque ajudam a impedir ações que o software maligno frequentemente abusa para comprometer dispositivos e redes.

Requisitos

Funcionalidades de redução da superfície de ataque em versões do Windows

Pode definir regras de redução da superfície de ataque para dispositivos que executem qualquer uma das seguintes edições e versões do Windows:

- Windows 11 Pro

- Windows 11 Enterprise

- Windows 10 Pro, versão 1709 ou posterior

- Windows 10 Enterprise, versão 1709 ou posterior

- Windows Server, versão 1803 (Via de Atualizações Semianuais) ou posterior

- Windows Server 2012 R2

- Windows Server 2016

- Windows Server 2019

- Windows Server 2022

Para utilizar todo o conjunto de funcionalidades de regras de redução da superfície de ataque, precisa de:

- Microsoft Defender Antivírus como AV principal (proteção em tempo real ativada)

- Proteção de Entrega na Cloud ativada (algumas regras exigem que)

- Licença do Windows 10 Enterprise E5 ou E3

Embora as regras de redução da superfície de ataque não necessitem de uma licença do Windows E5, com uma licença do Windows E5, obtém capacidades de gestão avançadas, incluindo monitorização, análise e fluxos de trabalho disponíveis no Defender para Endpoint, bem como capacidades de criação de relatórios e configuração no portal do Microsoft Defender XDR. Estas capacidades avançadas não estão disponíveis com uma licença E3, mas ainda pode utilizar Visualizador de Eventos para rever eventos de regra de redução da superfície de ataque.

Cada regra de redução da superfície de ataque contém uma das quatro definições:

- Não configurado | Desativado: desativar a regra de redução da superfície de ataque

- Bloco: Ativar a regra de redução da superfície de ataque

- Auditoria: Avaliar como a regra de redução da superfície de ataque afetaria a sua organização se estivesse ativada

- Avisar: ative a regra de redução da superfície de ataque, mas permita que o utilizador final ignore o bloco

Recomendamos que utilize regras de redução da superfície de ataque com uma licença do Windows E5 (ou SKU de licenciamento semelhante) para tirar partido das capacidades avançadas de monitorização e relatórios disponíveis no Microsoft Defender para Endpoint (Defender para Endpoint). No entanto, se tiver outra licença, como o Windows Professional ou o Windows E3 que não inclua funcionalidades avançadas de monitorização e relatórios, pode desenvolver as suas próprias ferramentas de monitorização e relatórios sobre os eventos gerados em cada ponto final quando são acionadas regras de redução da superfície de ataque (por exemplo, Reencaminhamento de Eventos).

Sugestão

Para saber mais sobre o licenciamento do Windows, veja Licenciamento do Windows 10 e obtenha o Guia de Licenciamento em Volume para Windows 10.

Pode ativar as regras de redução da superfície de ataque através de qualquer um destes métodos:

- Microsoft Intune

- Gestão de Dispositivos Móveis (MDM)

- Microsoft Configuration Manager

- Política de Grupo

- PowerShell

Recomenda-se a gestão ao nível da empresa, como Intune ou Microsoft Configuration Manager. A gestão de nível empresarial substitui quaisquer definições de Política de Grupo ou do PowerShell em conflito no arranque.

Excluir ficheiros e pastas das regras de redução da superfície de ataque

Pode excluir ficheiros e pastas de serem avaliados pela maioria das regras de redução da superfície de ataque. Isto significa que, mesmo que uma regra de redução da superfície de ataque determine que o ficheiro ou pasta contém comportamentos maliciosos, não bloqueia a execução do ficheiro.

Importante

Excluir ficheiros ou pastas pode reduzir significativamente a proteção fornecida pelas regras de redução da superfície de ataque. Os ficheiros excluídos serão autorizados a ser executados e nenhum relatório ou evento será registado. Se as regras de redução da superfície de ataque estiverem a detetar ficheiros que acredita que não devem ser detetados, deve utilizar primeiro o modo de auditoria para testar a regra. Uma exclusão só é aplicada quando a aplicação ou serviço excluído é iniciado. Por exemplo, se adicionar uma exclusão para um serviço de atualização que já está em execução, o serviço de atualização continua a acionar eventos até que o serviço seja parado e reiniciado.

Ao adicionar exclusões, tenha estes pontos em mente:

- Normalmente, as exclusões baseiam-se em ficheiros ou pastas individuais (utilizando caminhos de pasta ou o caminho completo do ficheiro a excluir).

- Os caminhos de exclusão podem utilizar variáveis de ambiente e carateres universais. Veja Utilizar carateres universais nas listas de exclusão de ficheiros e caminhos de pastas ou extensões

- Quando implementadas através do Política de Grupo ou do PowerShell, as exclusões aplicam-se a todas as regras de redução da superfície de ataque. Ao utilizar Intune, é possível configurar uma exclusão para uma regra de redução da superfície de ataque específica. Veja Configurar regras de redução da superfície de ataque por exclusões de regras

- As exclusões podem ser adicionadas com base em hashes de ficheiros e certificados, ao permitir indicadores de certificado e ficheiro do Defender para Endpoint especificados. Veja Gerir indicadores.

Conflito de Política

Se for aplicada uma política em conflito através de MDM e GP, a definição aplicada a partir do GP tem precedência.

As regras de redução da superfície de ataque para dispositivos geridos suportam agora o comportamento de fusão de definições de diferentes políticas, para criar um superconjunto de políticas para cada dispositivo. Apenas as definições que não estão em conflito são intercaladas, enquanto as que estão em conflito não são adicionadas ao superconjunto de regras. Anteriormente, se duas políticas incluíssem conflitos para uma única definição, ambas as políticas eram sinalizadas como estando em conflito e não seriam implementadas definições de qualquer perfil. O comportamento de intercalação da regra de redução da superfície de ataque é o seguinte:

- As regras de redução da superfície de ataque dos seguintes perfis são avaliadas para cada dispositivo ao qual as regras se aplicam:

- Perfis de configuração de dispositivos > Perfil > de proteção de ponto final Microsoft DefenderRedução da Superfície de Ataquedo Exploit Guard>.>

- Segurança > de ponto final Política de redução da superfície de ataque>Regras de redução da superfície de ataque.

- Linhas > de base de Segurança de ponto > final Microsoft DefenderRegras de Redução da Superfície de Ataque da Linha de Base> ATP.

- As definições que não têm conflitos são adicionadas a um superconjunto de políticas para o dispositivo.

- Quando duas ou mais políticas têm definições em conflito, as definições em conflito não são adicionadas à política combinada, enquanto as definições que não entram em conflito são adicionadas à política de superconjunto que se aplica a um dispositivo.

- Apenas as configurações para definições em conflito são retidas.

- As regras de redução da superfície de ataque dos seguintes perfis são avaliadas para cada dispositivo ao qual as regras se aplicam:

Métodos de configuração

Esta secção fornece detalhes de configuração para os seguintes métodos de configuração:

- Intune

- Perfil personalizado no Intune

- MDM

- Microsoft Configuration Manager

- Política de Grupo

- PowerShell

Os seguintes procedimentos para ativar as regras de redução da superfície de ataque incluem instruções sobre como excluir ficheiros e pastas.

Intune

Perfis de Configuração de Dispositivos

SelecionePerfis deconfiguração> do dispositivo. Escolha um perfil de proteção de ponto final existente ou crie um novo. Para criar um novo, selecione Create perfil e introduza informações para este perfil. Em Tipo de perfil, selecione Endpoint Protection. Se tiver escolhido um perfil existente, selecione Propriedades e, em seguida, selecione Definições.

No painel Endpoint Protection, selecione Windows Defender Exploit Guard e, em seguida, selecione Redução da Superfície de Ataque. Selecione a definição pretendida para cada regra de redução da superfície de ataque.

Em Exceções de Redução da Superfície de Ataque, introduza ficheiros e pastas individuais. Também pode selecionar Importar para importar um ficheiro CSV que contenha ficheiros e pastas para excluir das regras de redução da superfície de ataque. Cada linha no ficheiro CSV deve ser formatada da seguinte forma:

C:\folder,%ProgramFiles%\folder\file,C:\pathSelecione OK nos três painéis de configuração. Em seguida, selecione Create se estiver a criar um novo ficheiro de proteção de ponto final ou Guardar se estiver a editar um existente.

Política de segurança de ponto final

Selecione Endpoint Security>Redução da superfície de ataque. Escolha uma regra de redução da superfície de ataque existente ou crie uma nova. Para criar um novo, selecione Create Política e introduza informações para este perfil. Em Tipo de perfil, selecione Regras de redução da superfície de ataque. Se tiver escolhido um perfil existente, selecione Propriedades e, em seguida, selecione Definições.

No painel Definições de configuração , selecione Redução da Superfície de Ataque e, em seguida, selecione a definição pretendida para cada regra de redução da superfície de ataque.

Em Lista de pastas adicionais que precisam de ser protegidas, Lista de aplicações que têm acesso a pastas protegidas e Excluir ficheiros e caminhos das regras de redução da superfície de ataque, introduza ficheiros e pastas individuais. Também pode selecionar Importar para importar um ficheiro CSV que contenha ficheiros e pastas para excluir das regras de redução da superfície de ataque. Cada linha no ficheiro CSV deve ser formatada da seguinte forma:

C:\folder,%ProgramFiles%\folder\file,C:\pathSelecione Seguinte nos três painéis de configuração e, em seguida, selecione Create se estiver a criar uma nova política ou Guardar se estiver a editar uma política existente.

Perfil personalizado no Intune

Pode utilizar Microsoft Intune OMA-URI para configurar regras personalizadas de redução da superfície de ataque. O procedimento seguinte utiliza a regra Bloquear o abuso de controladores assinados vulneráveis explorados , por exemplo.

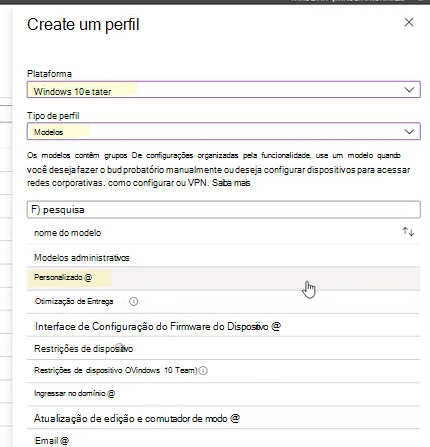

Abra o centro de administração do Microsoft Intune. No menu Base, clique em Dispositivos, selecione Perfis de configuração e, em seguida, clique em Create perfil.

No Create um perfil, nas duas listas pendentes seguintes, selecione o seguinte:

- Em Plataforma, selecione Windows 10 e posterior

- Em Tipo de perfil, selecione Modelos

- Se as regras de redução da superfície de ataque já estiverem definidas através da segurança do Ponto final, em Tipo de perfil, selecione Catálogo de Definições.

Selecione Personalizado e, em seguida, selecione Create.

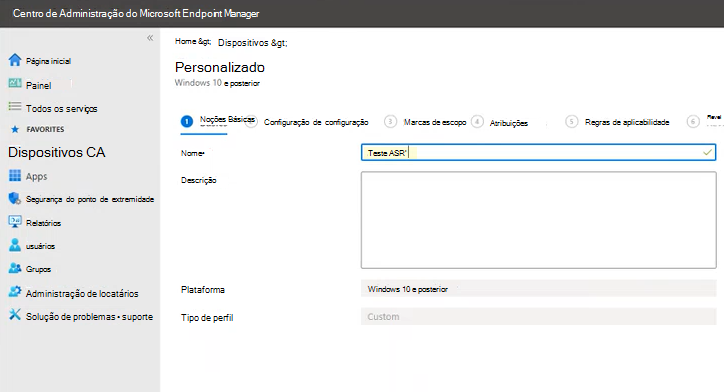

A ferramenta Modelo personalizado é aberta no passo 1 Noções básicas. Em 1 Noções Básicas, em Nome, escreva um nome para o seu modelo e, em Descrição , pode escrever uma descrição (opcional).

Clique em Seguinte. As definições de Configuração do Passo 2 são abertas. Para Definições OMA-URI, clique em Adicionar. São agora apresentadas duas opções: Adicionar e Exportar.

Clique novamente em Adicionar . As Definições OMA-URI de Adicionar Linha são abertas. Em Adicionar Linha, faça o seguinte:

Em Nome, escreva um nome para a regra.

Em Descrição, escreva uma breve descrição.

No OMA-URI, escreva ou cole a ligação OMA-URI específica para a regra que está a adicionar. Veja a secção MDM neste artigo para obter o OMA-URI a utilizar para esta regra de exemplo. Para o GUIDS da regra de redução da superfície de ataque, consulte Descrições por regra no artigo: Regras de redução da superfície de ataque.

Em Tipo de dados, selecione Cadeia.

Em Valor, escreva ou cole o valor GUID, o sinal = e o valor Estado sem espaços (GUID=StateValue). Localização:

- 0: Desativar (Desativar a regra de redução da superfície de ataque)

- 1: Bloquear (Ativar a regra de redução da superfície de ataque)

- 2: Auditoria (avalie como a regra de redução da superfície de ataque afetaria a sua organização se estivesse ativada)

- 6: Avisar (Ative a regra de redução da superfície de ataque, mas permita que o utilizador final ignore o bloco)

Seleccione Guardar. A opção Adicionar Linha é fechada. Em Personalizado, selecione Seguinte. No passo 3, as etiquetas de âmbito são opcionais. Efetue um dos seguintes procedimentos:

- Selecione Selecionar Etiquetas de âmbito, selecione a etiqueta de âmbito (opcional) e, em seguida, selecione Seguinte.

- Em alternativa, selecione Seguinte

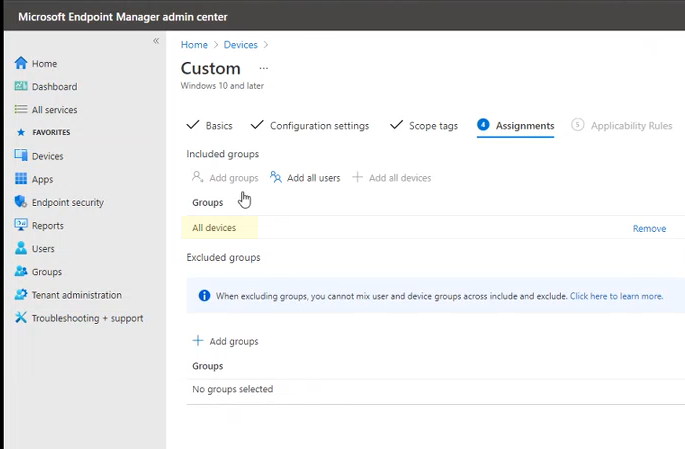

No passo 4 Atribuições, em Grupos Incluídos, para os grupos que pretende que esta regra aplique, selecione uma das seguintes opções:

- Adicionar grupos

- Adicionar todos os utilizadores

- Adicionar todos os dispositivos

Em Grupos excluídos, selecione os grupos que pretende excluir desta regra e, em seguida, selecione Seguinte.

No passo 5 Regras de Aplicabilidade para as seguintes definições, faça o seguinte:

Em Regra, selecione Atribuir perfil se ou Não atribuir perfil se

Em Propriedade, selecione a propriedade à qual pretende aplicar esta regra

Em Valor, introduza o valor ou intervalo de valores aplicável

Selecione Seguinte. No passo 6 Rever + criar, reveja as definições e informações que selecionou e introduziu e, em seguida, selecione Create.

As regras estão ativas e vivem dentro de minutos.

Nota

Processamento de conflitos:

Se atribuir a um dispositivo duas políticas diferentes de redução da superfície de ataque, podem ocorrer potenciais conflitos de políticas, consoante as regras sejam atribuídas diferentes estados, se a gestão de conflitos está em vigor e se o resultado é um erro. As regras sem conflito não resultam num erro e essas regras são aplicadas corretamente. A primeira regra é aplicada e as regras subsequentes não conformes são intercaladas na política.

MDM

Utilize o fornecedor de serviços de configuração (CSP) ./Vendor/MSFT/Policy/Config/Defender/AttackSurfaceReductionRules para ativar e definir individualmente o modo para cada regra.

Segue-se um exemplo para referência, utilizando valores GUID para Referência de regras de redução da superfície de ataque.

OMA-URI path: ./Vendor/MSFT/Policy/Config/Defender/AttackSurfaceReductionRules

Value: 75668c1f-73b5-4cf0-bb93-3ecf5cb7cc84=2|3b576869-a4ec-4529-8536-b80a7769e899=1|d4f940ab-401b-4efc-aadc-ad5f3c50688a=2|d3e037e1-3eb8-44c8-a917-57927947596d=1|5beb7efe-fd9a-4556-801d-275e5ffc04cc=0|be9ba2d9-53ea-4cdc-84e5-9b1eeee46550=1

Os valores a ativar (Bloquear), desativar, avisar ou ativar no modo de auditoria são:

- 0: Desativar (Desativar a regra de redução da superfície de ataque)

- 1: Bloquear (Ativar a regra de redução da superfície de ataque)

- 2: Auditoria (avalie como a regra de redução da superfície de ataque afetaria a sua organização se estivesse ativada)

- 6: Aviso (Ative a regra de redução da superfície de ataque, mas permita que o utilizador final ignore o bloco). O modo de aviso está disponível para a maioria das regras de redução da superfície de ataque.

Utilize o fornecedor de serviços de configuração ./Vendor/MSFT/Policy/Config/Defender/AttackSurfaceReductionOnlyExclusions para adicionar exclusões.

Exemplo:

OMA-URI path: ./Vendor/MSFT/Policy/Config/Defender/AttackSurfaceReductionOnlyExclusions

Value: c:\path|e:\path|c:\Exclusions.exe

Nota

Certifique-se de que introduz valores OMA-URI sem espaços.

Microsoft Configuration Manager

No Microsoft Configuration Manager, aceda a Ativos eEndpoint Protection> de Conformidade >Windows Defender Exploit Guard.

Selecione Base>Create Política do Exploit Guard.

Introduza um nome e uma descrição, selecione Redução da Superfície de Ataque e selecione Seguinte.

Escolha as regras que vão bloquear ou auditar ações e selecione Seguinte.

Reveja as definições e selecione Seguinte para criar a política.

Após a criação da política, selecione Fechar.

Aviso

Existe um problema conhecido com a aplicabilidade da Redução da Superfície de Ataque nas versões do SO do Servidor que está marcada como conforme sem qualquer imposição real. Atualmente, não existe nenhum ETA para quando será corrigido.

Política de Grupo

Aviso

Se gerir os seus computadores e dispositivos com Intune, Configuration Manager ou outra plataforma de gestão a nível empresarial, o software de gestão substituirá quaisquer definições de Política de Grupo em conflito no arranque.

No computador de gestão Política de Grupo, abra a Consola de Gestão do Política de Grupo, clique com o botão direito do rato no Objeto de Política de Grupo que pretende configurar e selecione Editar.

No Editor de Gestão de Políticas de Grupo, vá para Configuração do computador e selecione Modelos administrativos.

Expanda a árvore para componentes> do Windows Microsoft Defender Antivírus> Microsoft DefenderRedução da superfície de ataquedo Exploit Guard>.

Selecione Configurar Regras de redução da superfície de ataque e selecione Ativado. Em seguida, pode definir o estado individual para cada regra na secção de opções. Selecione Mostrar... e introduza o ID da regra na coluna Nome do valor e o estado escolhido na coluna Valor da seguinte forma:

0: Desativar (Desativar a regra de redução da superfície de ataque)

1: Bloquear (Ativar a regra de redução da superfície de ataque)

2: Auditoria (avalie como a regra de redução da superfície de ataque afetaria a sua organização se estivesse ativada)

6: Avisar (Ative a regra de redução da superfície de ataque, mas permita que o utilizador final ignore o bloco)

Para excluir ficheiros e pastas das regras de redução da superfície de ataque, selecione a definição Excluir ficheiros e caminhos das Regras de redução da superfície de ataque e defina a opção como Ativado. Selecione Mostrar e introduza cada ficheiro ou pasta na coluna Nome do valor . Introduza 0 na coluna Valor para cada item.

Aviso

Não utilize aspas, uma vez que não são suportadas para a coluna Nome do valor nem para a coluna Valor . O ID da regra não deve ter espaços à esquerda ou à direita.

PowerShell

Aviso

Se gerir os seus computadores e dispositivos com Intune, Configuration Manager ou outra plataforma de gestão ao nível da empresa, o software de gestão substitui quaisquer definições do PowerShell em conflito no arranque.

Digite PowerShell no menu Iniciar, clique com o botão direito no Windows PowerShell e selecione Executar como administrador.

Escreva um dos seguintes cmdlets. (Para obter mais informações, como o ID da regra, consulte Referência de regras de redução da superfície de ataque.)

Tarefa Cmdlet do PowerShell Ativar regras de redução da superfície de ataque Set-MpPreference -AttackSurfaceReductionRules_Ids <rule ID> -AttackSurfaceReductionRules_Actions EnabledAtivar regras de redução da superfície de ataque no modo de auditoria Add-MpPreference -AttackSurfaceReductionRules_Ids <rule ID> -AttackSurfaceReductionRules_Actions AuditModeAtivar regras de redução da superfície de ataque no modo de aviso Add-MpPreference -AttackSurfaceReductionRules_Ids <rule ID> -AttackSurfaceReductionRules_Actions WarnAtivar redução da superfície de ataque Bloquear abuso de controladores assinados vulneráveis explorados Add-MpPreference -AttackSurfaceReductionRules_Ids 56a863a9-875e-4185-98a7-b882c64b5ce5 -AttackSurfaceReductionRules_Actions EnabledDesativar as regras de redução da superfície de ataque Add-MpPreference -AttackSurfaceReductionRules_Ids <rule ID> -AttackSurfaceReductionRules_Actions DisabledImportante

Tem de especificar o estado individualmente para cada regra, mas pode combinar regras e estados numa lista separada por vírgulas.

No exemplo seguinte, as duas primeiras regras estão ativadas, a terceira regra está desativada e a quarta regra está ativada no modo de auditoria:

Set-MpPreference -AttackSurfaceReductionRules_Ids <rule ID 1>,<rule ID 2>,<rule ID 3>,<rule ID 4> -AttackSurfaceReductionRules_Actions Enabled, Enabled, Disabled, AuditModeTambém pode utilizar o verbo do

Add-MpPreferencePowerShell para adicionar novas regras à lista existente.Aviso

Set-MpPreferencesubstitui o conjunto de regras existente. Se quiser adicionar ao conjunto existente, utilizeAdd-MpPreferenceantes. Pode obter uma lista de regras e o respetivo estado atual comGet-MpPreference.Para excluir ficheiros e pastas das regras de redução da superfície de ataque, utilize o seguinte cmdlet:

Add-MpPreference -AttackSurfaceReductionOnlyExclusions "<fully qualified path or resource>"Continue a utilizar

Add-MpPreference -AttackSurfaceReductionOnlyExclusionspara adicionar mais ficheiros e pastas à lista.Importante

Utilize

Add-MpPreferencepara acrescentar ou adicionar aplicações à lista. A utilização doSet-MpPreferencecmdlet substituirá a lista existente.

Artigos relacionados

- Referência das regras de redução da superfície de ataque

- Avaliar a redução da superfície de ataque

- FAQ sobre a redução da superfície de ataque

Sugestão

Quer saber mais? Engage com a comunidade de Segurança da Microsoft na nossa Comunidade Tecnológica: Microsoft Defender para Endpoint Tech Community.