Estabelecer uma estratégia DLP

As políticas de prevenção de perda de dados (DLP) funcionam como proteções para ajudar a evitar que os utilizadores exponham involuntariamente os dados organizacionais e proteger a segurança das informações no inquilino. As políticas DLP impõem regras para as quais os conectores estão ativados para cada ambiente, bem como quais os conectores que podem ser utilizados em conjunto. Os conectores são classificados como apenas dados de negócio, dados de negócio não permitidos ou bloqueado. Um conector no grupo apenas dados de negócio só pode ser utilizado com outros conectores desse grupo na mesma aplicação ou fluxo. Mais informações: Administrar o Microsoft Power Platform: Políticas de Prevenção de Perda de Dados

Estabelecer as suas políticas DLP anda sempre a par da sua estratégia de ambiente.

Factos rápidos

- As políticas de prevenção contra perda de dados (DLP) atuam como guardrails para ajudar a impedir que os usuários exponham dados involuntariamente.

- As políticas DLP podem ser limitadas no âmbito a nível de ambiente e inquilino, oferecendo flexibilidade para a criação de políticas sensatas e que não bloqueiam a elevada produtividade.

- As políticas DLP do ambiente não podem substituir políticas de DLP ao nível do inquilino.

- Se forem configuradas várias políticas para um ambiente, aplica-se a política mais restritiva à combinação de conectores.

- Por predefinição, nenhuma política DLP é implementada no inquilino.

- As políticas não podem ser aplicadas a nível do utilizador, apenas a nível do ambiente ou do inquilino.

- As políticas DLP preveem a utilização de conectores, mas não controlam as ligações que são feitas através o conector; ou seja, as políticas DLP não sabem se utiliza o conector para se ligar a um ambiente de desenvolvimento, teste ou produção.

- Os conetores do PowerShell e de administração podem gerir políticas.

- Os utilizadores de recursos em ambientes podem ver políticas aplicáveis.

Classificação de conectores

As classificações empresariais e não empresariais estabelecem os limites à volta dos conectores que podem ser utilizados em conjunto numa determinada aplicação ou fluxo. Os conectores podem ser classificados nos seguintes grupos através das políticas DLP:

- Negócios: um determinado Power App ou Power Automate recurso pode usar um ou mais conectores de um grupo de negócios. Se um recurso do Power App ou do Power Automate utilizar um conector empresarial, não poderá utilizar nenhum conector não empresarial.

- Não comercial: um determinado Power App ou Power Automate recurso pode usar um ou mais conectores de um grupo não empresarial. Se um recurso do Power App ou do Power Automate utilizar um conector não empresarial, não poderá utilizar nenhum conector empresarial.

- Bloqueado: Nenhum Power App ou Power Automate recurso pode usar um conector de um grupo bloqueado. Conectores premium de propriedade total Microsoft e conectores de terceiros (padrão e premium) podem ser bloqueados. Os conectores e conectores Microsoftpadrão de propriedade Common Data Service não podem ser bloqueados.

Os nomes "empresarial" e "não empresarial" não têm nenhum significado, são apenas etiquetas. O agrupamento dos próprios conectores é importante, não o nome do grupo em que são colocados.

Mais informações: Administrar o Microsoft Power Platform : Classificação de conectores

Estratégias para criar políticas DLP

Como administrador que assume um ambiente ou começa a dar suporte à utilização de Power Apps e Power Automate as políticas DLP devem ser uma das primeiras opções a configurar. Quando um conjunto base de políticas está em vigor, pode focar a manipulação de exceções e a criação de políticas DLP dirigidas que implementam estas exceções depois de aprovadas.

Recomendamos o seguinte ponto de partida para as políticas DLP para ambientes de produtividade de utilizadores e equipas partilhados:

- Crie uma política que abrange todos os ambientes, exceto os selecionados (por exemplo, os seus ambientes de produção), mantenha os conectores disponíveis nesta política limitados ao Office 365 e a outros microsserviços padrão, e bloqueie o acesso a tudo o resto. Esta política aplica-se ao ambiente predefinido e aos ambientes de formação que tenha para realizar eventos de formação internos. Além disso, esta política aplica-se também a quaisquer novos ambientes que são criados.

- Crie políticas DLP adequadas e mais permissivas para os seus ambientes de produtividade de utilizadores e equipas partilhados. Estas políticas poderão permitir que os criadores utilizem conectores como os serviços do Azure, além dos serviços do Office 365. Os conectores disponíveis nestes ambientes dependem da sua organização e onde a sua organização armazena dados de negócio.

Recomendamos o seguinte ponto de partida para as políticas DLP para ambientes de produção (unidade de negócio e projeto):

- Exclua esses ambientes das políticas de produtividade dos utilizadores e das equipas partilhadas.

- Trabalhe com a unidade de negócio e o projeto para estabelecer os conectores e as combinações de conectores que utilizarão e crie uma política de inquilinos para incluir apenas os ambientes selecionados.

- Os administradores de ambientes desses ambientes podem utilizar políticas de ambiente para classificar os conectores personalizados apenas como dados de negócio, se necessário.

Também recomendamos:

- Criar um número mínimo de políticas por ambiente. Não existe nenhuma hierarquia estrita entre as políticas de inquilino e ambiente, e no design em runtime, todas as políticas aplicáveis ao ambiente em que a aplicação ou o fluxo reside são avaliadas em conjunto para decidir se o recurso está em conformidade ou em violação das políticas DLP. Várias políticas de DLP aplicadas a um ambiente fragmentarão o espaço do conector de maneiras complicadas e poderão dificultar a compreensão dos problemas que seus fabricantes estão a enfrentar.

- Gerir centralmente as políticas DLP através de políticas a nível do inquilino e utilizar políticas de ambiente apenas para categorizar os conectores personalizados ou em casos de exceção.

Com uma estratégia base, planeie como lidar com as exceções. Pode:

- Negar o pedido.

- Adicionar o conector à política DLP predefinida.

- Adicione os ambientes à lista Todos Exceto para o DLP predefinido global e crie uma política DLP específica do caso de utilização, com a exceção incluída.

Exemplo: Estratégia DLP da Contoso

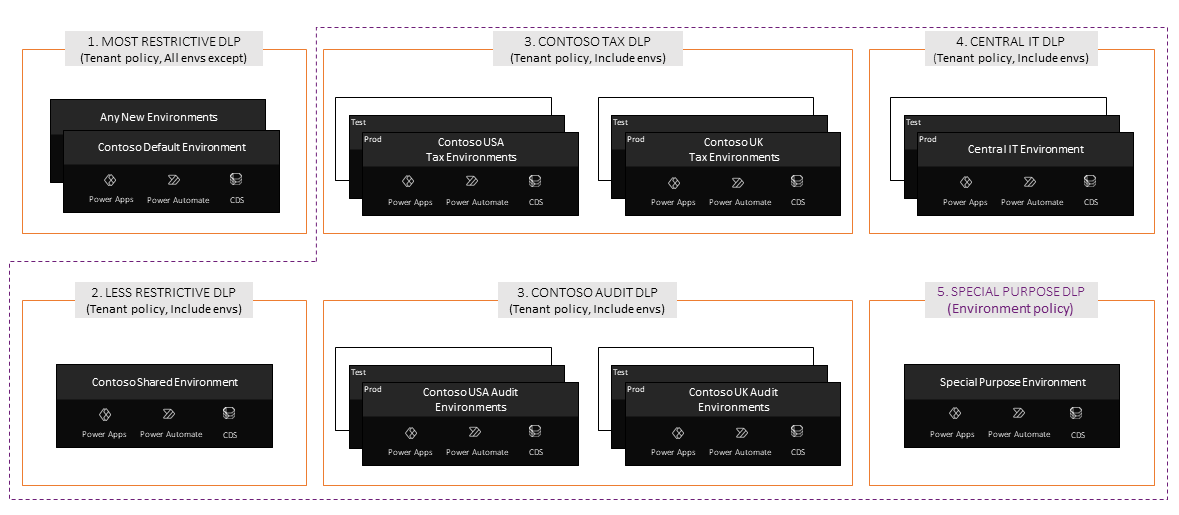

Vamos ver como a Contoso Corporation, a nossa organização de exemplo para esta orientação, configura as suas políticas DLP. A configuração das suas políticas DLP está intimamente associada à respetiva estratégia de ambiente.

Os administradores da Contoso querem apoiar cenários de produtividade de utilizadores e equipas, e aplicações empresariais, além da gestão de atividades do Centro de Excelência (CoE).

A estratégia de ambiente e DLP que os administradores da Contoso aplicaram é composta por:

Uma política DLP restritiva em todo o inquilino que se aplica a todos os ambientes no inquilino, exceto a alguns ambientes específicos que excluíram do âmbito da política. Os administradores pretendem manter os conectores disponíveis nesta política limitados ao Office 365 e a outros microsserviços padrão através do bloqueio de tudo o resto. Esta política também se aplica ao ambiente predefinido.

Os administradores da Contoso criaram outro ambiente partilhado para os utilizadores criarem aplicações para casos de utilização de produtividade de utilizadores e equipas. Este ambiente tem uma política DLP a nível do inquilino associada que não é tão avessa ao risco como uma política predefinida e permite aos criadores utilizar conectores como os serviços do Azure, além dos serviços do Office 365. Como este ambiente é um ambiente não predefinido, os administradores podem controlar ativamente a lista de criadores de ambientes para ele. Esta é uma abordagem estratificada para o ambiente de produtividade de utilizadores e equipas, e para as definições de DLP associadas.

Além disso, para as unidades de negócio criarem aplicações de linha de negócio, criaram ambientes de desenvolvimento, teste e produção para as suas subsidiárias fiscais e de auditoria em vários países/regiões. O acesso do criador do ambiente a estes ambientes é gerido cuidadosamente, e os conectores próprios e de terceiros cuidadosamente são disponibilizados através de políticas DLP a nível do inquilino, em consulta com os intervenientes da unidade de negócio.

Da mesma forma, os ambientes desenvolvimento/teste/produção são criados para a utilização da TI Central para desenvolver e implementar as aplicações relevantes ou adequadas. Estes cenários de aplicações de negócios, normalmente têm um conjunto de conectores bem definido tem de ser disponibilizado para criadores, técnicos de testes e utilizadores nestes ambientes. O acesso a estes conectores é gerido através de uma política a nível do inquilino dedicada.

A Contoso tem ainda um ambiente de finalidade especial dedicado às suas atividades do Centro de Excelência. Na Contoso, a política DLP para o ambiente de finalidade especial continua a ser de alta interação dada a natureza experimental do livro de equipas teóricas. Neste caso, os administradores de inquilinos delegaram a gestão do DLP para este ambiente diretamente para um administrador de ambiente fidedigno da equipa do CoE e excluíram-na de uma escola de todas as políticas a nível do inquilino. Este ambiente é gerido apenas pela política DLP a nível do ambiente, que é uma exceção e não a regra na Contoso.

Como esperado, os novos ambientes criados na Contoso farão o mapeamento para a política original de todos os ambientes.

Esta configuração de políticas DLP centradas no inquilino não impede os administradores de ambientes de apresentarem as suas próprias políticas DLP a nível do ambiente, se quiserem introduzir mais restrições ou classificar os conectores personalizados.

Configurar políticas de dados

Crie a sua política no centro de administração do Power Platform. Mais informações, Gerir políticas de dados

Utilizar o SDK DLP para adicionar conectores personalizados a uma política DLP.

Comunique claramente as políticas DLP da sua organização aos criadores

Criar um site ou wiki do SharePoint que comunique claramente:

- As políticas DLP a nível do inquilino chave e a nível do ambiente chave (por exemplo, ambiente predefinido, ambiente de avaliação) aplicadas na organização, incluindo as listas de conectores classificadas como empresariais, não empresariais e bloqueadas.

- O ID de e-mail do grupo de administradores para os criadores contactarem para os cenários de exceção. Por exemplo, os administradores podem ajudar os criadores a voltarem a estar em conformidade ao editarem uma política dLP existente, moverem a solução para um ambiente diferente, criarem um novo ambiente e uma nova política DLP, e ao moverem o criador e o recurso para este novo ambiente.

Comunique também claramente a estratégia de ambiente da sua organização aos criadores.