Reduzir a área de superfície de senha visível pelo usuário

Testar o fluxo de trabalho do usuário para uso de senha

Agora é a hora de saber mais sobre a persona de trabalho direcionada. Você deve ter uma lista de aplicativos que eles usam, mas não sabe o que, por quê, quando e com que frequência. Essas informações são importantes à medida que você avança até a etapa 2. Os usuários de teste criam os fluxos de trabalho associados à persona de trabalho direcionada. Seu objetivo inicial é fazer uma tarefa simples: o uso de senha de documento. Esta lista não é abrangente, mas oferece uma ideia do tipo de informação desejada. O objetivo é aprender sobre todos os cenários em que essa persona de trabalho encontra uma senha. Uma boa abordagem é fazer a si mesmo o seguinte conjunto de perguntas:

| Pergunta | |

|---|---|

| 🔲 | Qual é o nome do aplicativo que pediu uma senha? |

| 🔲 | Por que eles usam o aplicativo que pediu uma senha? Por exemplo, há mais de um aplicativo que pode fazer a mesma coisa? |

| 🔲 | Qual parte do fluxo de trabalho deles faz com que eles usem o aplicativo? Tente ser o mais específico possível. Por exemplo, "Uso o aplicativo x para emitir crédito cartão reembolsos para valores acima de y.". |

| 🔲 | Com que frequência você usa o aplicativo em um determinado dia ou semana? |

| 🔲 | A senha que você digita no aplicativo é a mesma que a senha que você usa para entrar no Windows? |

Algumas organizações capacitam seus usuários a escrever essas informações, enquanto algumas podem insistir em ter um membro do departamento de TI seguindo-as. Um visualizador objetivo pode notar um prompt de senha que o usuário ignora simplesmente por causa da memória muscular. Como mencionado anteriormente, essas informações são críticas. Você pode perder um prompt de senha que pode atrasar a transição para ficar sem senha.

Identificar o uso e planejar, desenvolver e implantar mitigações de senha

Seus usuários de teste forneceram informações valiosas que descrevem como, o quê, por quê e quando usam uma senha. Agora é hora de sua equipe identificar cada um desses casos de uso de senha e entender por que o usuário deve usar uma senha.

Crie uma lista dos cenários. Cada cenário deve ter uma instrução de problema clara. Nomeie o cenário com um resumo de uma frase da instrução de problema. Inclua no cenário os resultados da investigação de sua equipe sobre por que o usuário é solicitado a fornecer uma senha. Inclua detalhes relevantes, mas precisos. Se o cenário for controlado por política ou procedimento, inclua o nome e a seção da política que determina por que o fluxo de trabalho usa uma senha.

Os usuários de teste não descobrirão todos os cenários, portanto, você deve forçar alguns cenários incomuns. Lembre-se de incluir o seguinte:

- Provisionar um novo usuário com uma senha desconhecida

- Os usuários que esquecem o PIN ou outra correção fluem quando a credencial forte é inutilizável

Em seguida, examine sua lista de cenários. Você pode começar com os fluxos de trabalho que são ditados por processo ou política ou pode começar com fluxos de trabalho que precisam de soluções técnicas, o que for mais fácil ou rápido. Essa escolha varia de acordo com a organização.

Comece a mitigar os usos de senha com base nos fluxos de trabalho de suas personas de destino. Documente a mitigação como uma solução para seu cenário. Não se preocupe com os detalhes da implementação da solução. Uma visão geral das alterações necessárias para reduzir os usos de senha é tudo o que você precisa. Se houver alterações técnicas necessárias, infraestrutura ou alterações de código, os detalhes exatos provavelmente serão incluídos na documentação do projeto. No entanto, sua organização rastreia projetos, crie um novo projeto nesse sistema. Associe seu cenário a esse projeto e inicie os processos necessários para obter esse projeto financiado.

Mitigar o uso de senha com aplicativos é um dos obstáculos mais desafiadores na jornada sem senha. Se sua organização desenvolver o aplicativo, você estará em melhor forma com o COTS (software comum fora da prateleira).

A mitigação ideal para aplicativos que solicitam uma senha ao usuário é permitir que esses aplicativos usem uma identidade autenticada existente, como Microsoft Entra ID ou Active Directory. Trabalhe com os fornecedores de aplicativos para que eles adicionem suporte para identidades Microsoft Entra. Para aplicativos locais, faça com que o aplicativo use a autenticação integrada do Windows. A meta para seus usuários deve ser uma experiência de logon único perfeita em que cada usuário se autentica uma vez ao entrar no Windows. Use essa mesma estratégia para aplicativos que armazenam suas próprias identidades em seus próprios bancos de dados.

Cada cenário em sua lista agora deve ter uma instrução de problema, uma investigação sobre por que a senha foi usada e um plano de mitigação sobre como fazer o uso da senha desaparecer. Armados com esses dados, um por um, fechem as lacunas em senhas visíveis do usuário. Altere políticas e procedimentos conforme necessário, faça alterações de infraestrutura sempre que possível. Converta aplicativos internos para integrar em seu locatário Microsoft Entra ID, use identidades federadas ou use a autenticação integrada do Windows. Trabalhe com editores de software que não são da Microsoft para atualizar seu software para integrar em Microsoft Entra ID, dar suporte a identidades federadas ou usar a autenticação integrada do Windows.

Repita até que todo o uso de senha de usuário seja mitigado

Algumas ou todas as atenuações estão em vigor. Você precisa validar que suas soluções resolveram suas instruções de problema. Este estágio é onde você confia em seus usuários de teste. Você deseja manter uma boa parte de seus primeiros usuários de teste, mas este ponto é uma boa oportunidade para substituir ou adicionar alguns. Fluxo de trabalho de usuários de teste de pesquisa para uso de senha. Se tudo correr bem, você fechou a maioria ou todas as lacunas. É provável que alguns permaneçam. Avalie suas soluções e o que deu errado, altere sua solução conforme necessário até chegar a uma solução que remova a necessidade do usuário de digitar uma senha. Se você está preso, outros também podem estar. Use os fóruns de várias fontes ou sua rede de colegas de TI para descrever seu problema e ver como outras pessoas estão resolvendo isso. Se você estiver sem opções, entre em contato com a Microsoft para obter assistência.

Remover recursos de senha do Windows

Você acredita que atenuou todo o uso de senha para a persona de trabalho direcionada. Agora vem o verdadeiro teste: configure o Windows para que o usuário não possa usar uma senha.

O Windows oferece três opções main para reduzir ou eliminar a área de superfície de senha:

- Experiência sem senha do Windows

- Excluir o provedor de credencial de senha

- Exigir Windows Hello para Empresas ou uma cartão inteligente

Experiência sem senha do Windows

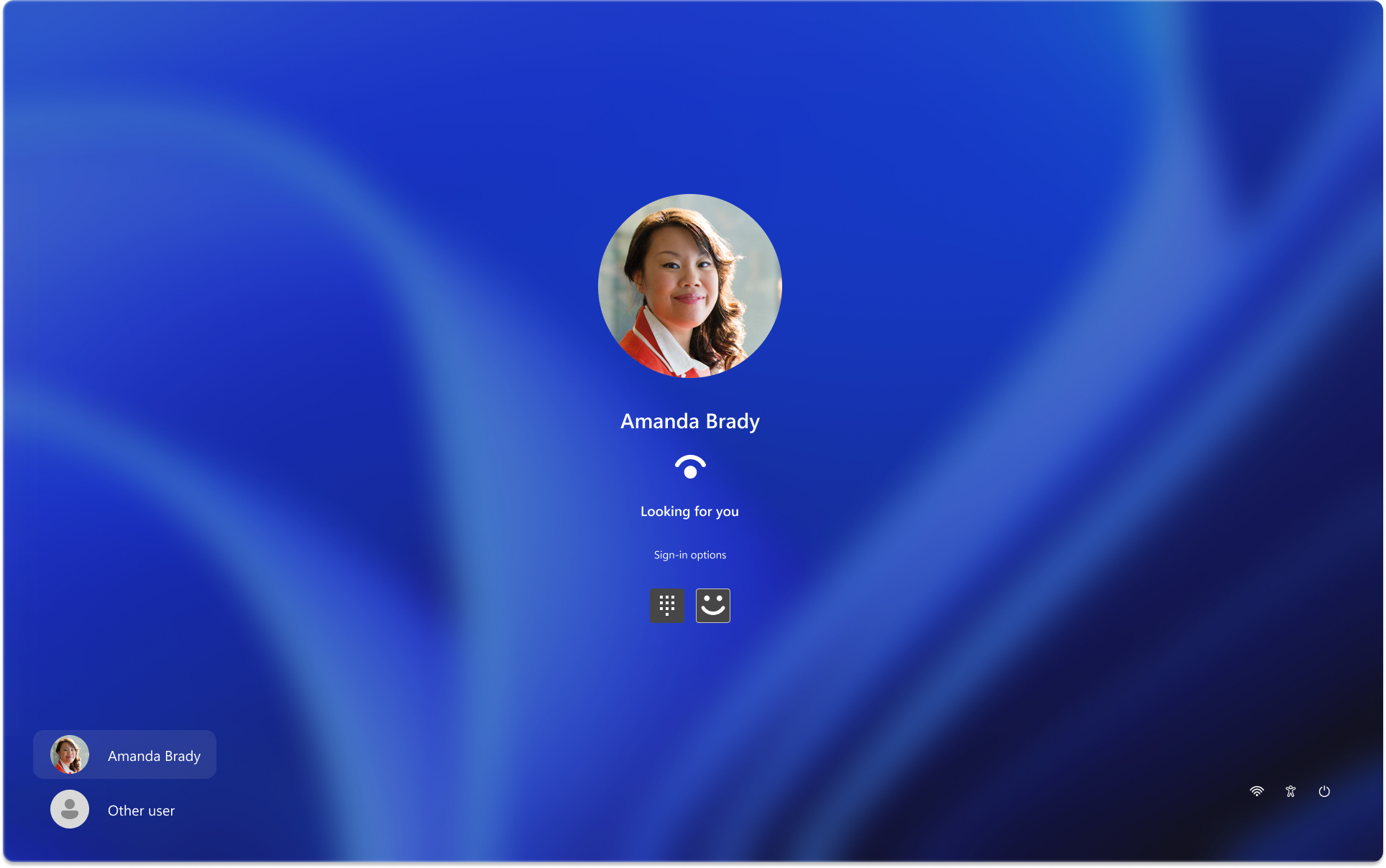

A experiência sem senha do Windows é uma política de segurança que oculta o provedor de credencial de senha para contas de usuário que entrem com Windows Hello ou uma chave de segurança FIDO2. A experiência sem senha do Windows é a opção recomendada, mas só está disponível em Microsoft Entra dispositivos ingressados. A imagem a seguir mostra a tela de bloqueio do Windows quando a experiência sem senha do Windows está habilitada. Um usuário registrado no Windows Hello para Empresas não tem a opção de usar uma senha para entrar:

Para saber mais, confira Experiência sem senha do Windows

Excluir o provedor de credencial de senha

A configuração de política Excluir provedores de credencial pode ser usada para desabilitar o provedor de credencial de senha. Quando configurado, o Windows desabilita a possibilidade de usar senhas para todas as contas, incluindo contas locais. Ele também impede o uso de senhas para cenários de RDP e Executar como autenticação. Essa configuração de política pode afetar cenários de suporte, como quando um usuário precisa entrar com uma conta local para solucionar um problema. Por esse motivo, avalie cuidadosamente todos os cenários antes de habilitar a configuração.

- GPO:Modelos administrativos> de configuração> de computador Ologon>do sistema>exclui provedores de credencial

- CSP:

./Device/Vendor/MSFT/Policy/Config/ADMX_CredentialProviders/ExcluídosCredentialProviders

O valor a ser inserido na política para ocultar o provedor de credencial de senha é {60b78e88-ead8-445c-9cfd-0b87f74ea6cd}.

Exigir Windows Hello para Empresas ou uma cartão inteligente

A configuração Exigir Windows Hello para Empresas ou uma política de cartão inteligente pode ser usada para exigir Windows Hello para Empresas ou uma cartão inteligente para logon interativo. Quando habilitado, o Windows impede que os usuários entrem ou desbloqueiem com uma senha. O provedor de credencial de senha permanece visível para o usuário. Se um usuário tentar usar uma senha, o Windows informará ao usuário que ele deve usar Windows Hello para Empresas ou uma cartão inteligente. Antes de habilitar essa configuração de política, o usuário deve ser registrado em Windows Hello para Empresas ou ter uma cartão inteligente. Portanto, implementar essa política requer um planejamento e coordenação cuidadosos.

- GPO: Configuração> do computadorConfiguraçõesdesegurança Configurações>> de segurançaOpções de segurança Políticas> locaisLogon>interativo: Exigir Windows Hello para Empresas ou cartão inteligente

- CSP: não disponível

Validar que nenhum dos fluxos de trabalho precisa de senhas

Este estágio é o momento significativo. Você identificou o uso de senha, desenvolveu soluções para mitigar o uso de senha e removeu ou desabilitou o uso de senha do Windows. Nesta configuração, seus usuários não podem usar uma senha. Os usuários serão bloqueados se algum de seus fluxos de trabalho pedir uma senha. Idealmente, os usuários de teste devem ser capazes de concluir todos os fluxos de trabalho da persona de trabalho direcionada sem qualquer uso de senha. Não se esqueça desses fluxos de trabalho de baixo percentual, como provisionar um novo usuário ou um usuário que esqueceu seu PIN ou não pode usar sua credencial forte. Verifique se esses cenários também estão validados.

Próximas etapas

Você está pronto para fazer a transição de uma ou mais partes da sua organização para uma implantação sem senha. Você validou que a persona de trabalho direcionada está pronta para ir para onde o usuário não precisa mais saber ou usar sua senha. Você está a poucos passos de declarar sucesso.