Steg 1. Tillämpa grundläggande dataskydd för företag

När du har följt förutsättningarna, fastställt vilka plattformar du måste stödja i din organisation, förstått de olika appdataskyddskategorierna som är tillgängliga för varje supportplattform och slutfört de steg som krävs innan du tillämpar appskyddsramverket är du redo att lägga till appskyddsprinciper.

Nivå 1 är den minsta dataskyddskonfigurationen för en mobil företagsenhet. Den här konfigurationen ersätter behovet av grundläggande Exchange Online principer för enhetsåtkomst genom att kräva en PIN-kod för åtkomst till arbets- eller skoldata, kryptera arbets- eller skolkontodata och tillhandahålla möjligheten att selektivt rensa skol- eller arbetsdata. Men till skillnad från Exchange Online principer för enhetsåtkomst gäller nedanstående inställningar för appskyddsprinciper för alla appar som valts i principen, vilket säkerställer att dataåtkomst skyddas utanför scenarier för mobila meddelanden.

Principerna på nivå 1 tillämpar en rimlig dataåtkomstnivå samtidigt som påverkan på användarna minimeras och speglar standardinställningarna för dataskydd och åtkomstkrav när du skapar en appskyddsprincip inom Microsoft Intune.

Rekommenderade inställningar för appskydd

Använd följande rekommenderade appskyddsinställningar när du skapar och tillämpar Intune appskydd för grundläggande dataskydd på nivå 1 för företag.

Grundläggande dataskydd på nivå 1 för företag

Nivå 1 är den minsta dataskyddskonfigurationen för en mobil företagsenhet. Den här konfigurationen ersätter behovet av grundläggande Exchange Online principer för enhetsåtkomst genom att kräva en PIN-kod för åtkomst till arbets- eller skoldata, kryptera arbets- eller skolkontodata och tillhandahålla möjligheten att selektivt rensa skol- eller arbetsdata. Men till skillnad från Exchange Online principer för enhetsåtkomst gäller nedanstående inställningar för appskyddsprinciper för alla appar som valts i principen, vilket säkerställer att dataåtkomst skyddas utanför scenarier för mobila meddelanden.

Principerna på nivå 1 tillämpar en rimlig dataåtkomstnivå samtidigt som påverkan på användarna minimeras och speglar standardinställningarna för dataskydd och åtkomstkrav när du skapar en appskyddsprincip inom Microsoft Intune.

Dataskydd

| Inställning | Inställningsbeskrivning | Värde | Plattform |

|---|---|---|---|

| Dataöverföring | Säkerhetskopiera organisationsdata till... | Tillåt | iOS/iPadOS, Android |

| Dataöverföring | Skicka organisationsdata till andra appar | Alla appar | iOS/iPadOS, Android |

| Dataöverföring | Skicka organisationsdata till | Alla destinationer | Windows |

| Dataöverföring | Ta emot data från andra appar | Alla appar | iOS/iPadOS, Android |

| Dataöverföring | Ta emot data från | Alla källor | Windows |

| Dataöverföring | Begränsa klipp ut, kopiera och klistra in mellan appar | Alla appar | iOS/iPadOS, Android |

| Dataöverföring | Tillåt klipp ut, kopiera och klistra in för | Alla mål och alla källor | Windows |

| Dataöverföring | Tangentbord från tredje part | Tillåt | iOS/iPadOS |

| Dataöverföring | Godkända tangentbord | Krävs inte | Android |

| Dataöverföring | Skärmdump och Google Assistant | Tillåt | Android |

| Kryptering | Kryptera organisationsdata | Behöva | iOS/iPadOS, Android |

| Kryptering | Kryptera organisationsdata på registrerade enheter | Behöva | Android |

| Funktionalitet | Synkronisera app med intern kontaktapp | Tillåt | iOS/iPadOS, Android |

| Funktionalitet | Skriva ut organisationsdata | Tillåt | iOS/iPadOS, Android, Windows |

| Funktionalitet | Begränsa överföring av webbinnehåll med andra appar | Alla appar | iOS/iPadOS, Android |

| Funktionalitet | Meddelanden om organisationsdata | Tillåt | iOS/iPadOS, Android |

Åtkomstkrav

| Inställning | Värde | Plattform | Kommentar |

|---|---|---|---|

| PIN-kod för åtkomst | Behöva | iOS/iPadOS, Android | |

| TYP AV PIN-kod | Numerisk | iOS/iPadOS, Android | |

| Enkel PIN-kod | Tillåt | iOS/iPadOS, Android | |

| Välj Minsta PIN-kodslängd | 4 | iOS/iPadOS, Android | |

| Touch ID i stället för PIN-kod för åtkomst (iOS 8+/iPadOS) | Tillåt | iOS/iPadOS | |

| Åsidosätt biometri med PIN-kod efter timeout | Behöva | iOS/iPadOS, Android | |

| Tidsgräns (minuter av aktivitet) | 1440 | iOS/iPadOS, Android | |

| Ansikts-ID i stället för PIN-kod för åtkomst (iOS 11+/iPadOS) | Tillåt | iOS/iPadOS | |

| Biometrisk kod i stället för PIN-kod för åtkomst | Tillåt | iOS/iPadOS, Android | |

| PIN-återställning efter antal dagar | Nej | iOS/iPadOS, Android | |

| Välj antalet tidigare PIN-värden som ska underhållas | 0 | Android | |

| Appens PIN-kod när enhetens PIN-kod har angetts | Behöva | iOS/iPadOS, Android | Om enheten har registrerats i Intune kan administratörer överväga att ställa in detta på "Krävs inte" om de tillämpar en stark PIN-kod för enheten via en enhetsefterlevnadsprincip. |

| Autentiseringsuppgifter för arbets- eller skolkonto för åtkomst | Krävs inte | iOS/iPadOS, Android | |

| Kontrollera åtkomstkraven igen efter (minuter av inaktivitet) | 30 | iOS/iPadOS, Android |

Villkorlig start

| Inställning | Inställningsbeskrivning | Värde/åtgärd | Plattform | Kommentar |

|---|---|---|---|---|

| Appvillkor | Maximalt antal PIN-försök | 5/Återställ PIN-kod | iOS/iPadOS, Android | |

| Appvillkor | Offline-respitperiod | 10080/Blockera åtkomst (minuter) | iOS/iPadOS, Android, Windows | |

| Appvillkor | Offline-respitperiod | 90/Rensa data (dagar) | iOS/iPadOS, Android, Windows | |

| Enhetsvillkor | Jailbrokade/rotade enheter | Ej tillämpligt/Blockera åtkomst | iOS/iPadOS, Android | |

| Enhetsvillkor | SafetyNet-enhetsattestering | Grundläggande integritet och certifierade enheter/Blockera åtkomst | Android | Den här inställningen konfigurerar Google Play-enhetens integritetskontroll på slutanvändarens enheter. Grundläggande integritet verifierar enhetens integritet. Rotade enheter, emulatorer, virtuella enheter och enheter med tecken på manipulering misslyckas grundläggande integritet. Grundläggande integritet och certifierade enheter verifierar enhetens kompatibilitet med Googles tjänster. Endast oförändrade enheter som har certifierats av Google kan klara den här kontrollen. |

| Enhetsvillkor | Kräv hotgenomsökning för appar | Ej tillämpligt/Blockera åtkomst | Android | Den här inställningen säkerställer att Googles Verify Apps-genomsökning är aktiverad för slutanvändarenheter. Om det konfigureras blockeras slutanvändaren från åtkomst tills de aktiverar Googles appgenomsökning på sin Android-enhet. |

| Enhetsvillkor | Högsta tillåtna enhetshotnivå | Låg/blockera åtkomst | Windows | |

| Enhetsvillkor | Kräv enhetslås | Låg/varna | Android | Den här inställningen säkerställer att Android-enheter har ett enhetslösenord som uppfyller minimikraven för lösenord. |

Obs!

Inställningar för villkorsstyrd start i Windows är märkta som hälsokontroller.

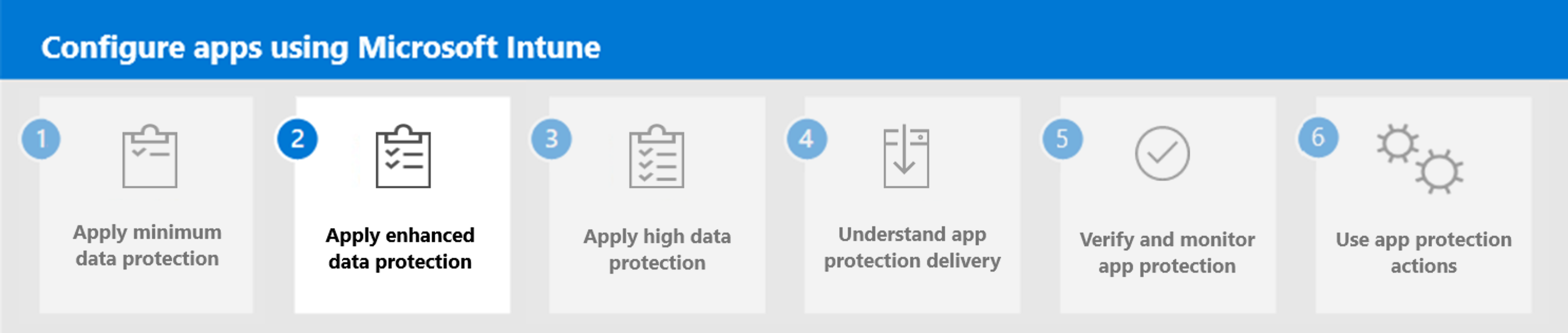

Nästa steg

Fortsätt med steg 2 för att tillämpa förbättrat dataskydd i Microsoft Intune.