Azure İzleyici Aracısı ile metin dosyalarından günlükleri toplama ve Microsoft Sentinel'e alma

Bu makalede, Windows veya Linux makinelerinde yüklü ağ veya güvenlik uygulamalarından metin dosyası biçimindeki günlükleri hızla filtrelemek ve almak için AMA bağlayıcısı aracılığıyla Özel Günlükler'in nasıl kullanılacağı açıklanmaktadır.

Birçok uygulama, Windows Olay günlüğü veya Syslog gibi standart günlük hizmetleri yerine metin dosyalarına veri kaydeder. Hem Windows hem de Linux bilgisayarlardan standart olmayan biçimlerdeki metin dosyalarında veri toplamak için Azure İzleyici Aracısı'nı (AMA) kullanabilirsiniz. AMA, verileri toplama sırasında farklı alanlara ayrıştırmak için dönüştürmeleri de etkileyebilir.

Microsoft Sentinel'in günlük toplamayı destekleyen çözümlerinin bulunduğu uygulamalar hakkında daha fazla bilgi için bkz . AMA veri bağlayıcısı aracılığıyla Özel Günlükler - Belirli uygulamalardan Microsoft Sentinel'e veri alımını yapılandırma.

Metin dosyalarından özel günlükleri alma hakkında daha fazla genel bilgi için bkz . Azure İzleyici Aracısı ile bir metin dosyasından günlükleri toplama.

Önemli

AMA veri bağlayıcısı aracılığıyla Özel Günlükler şu anda ÖNİzLEME aşamasındadır. Beta, önizleme veya başka bir şekilde genel kullanıma sunulmamış Azure özellikleri için geçerli olan ek yasal koşullar için Bkz. Microsoft Azure Önizlemeleri için Ek Kullanım Koşulları.

-

Microsoft Sentinel artık Microsoft Defender portalındaki Microsoft birleşik güvenlik işlemleri platformunda genel kullanıma sunuldu. Daha fazla bilgi için Bkz . Microsoft Defender portalında Microsoft Sentinel.

Önkoşullar

Başlamadan önce, bu bölümde açıklandığı gibi yapılandırılmış kaynaklara ve uygun izinlere sahip olmanız gerekir.

Microsoft Sentinel önkoşulları

Uygulamanızla eşleşen Microsoft Sentinel çözümünü yükleyin ve bu makaledeki adımları tamamlama izinlerine sahip olduğunuzdan emin olun. Bu çözümleri Microsoft Sentinel'deki İçerik hub'ında bulabilirsiniz ve bunların tümü AMA bağlayıcısı aracılığıyla Özel Günlükler'i içerir.

İçerik hub'ında çözümleri olan uygulamaların listesi için bkz . Uygulama başına belirli yönergeler. Uygulamanız için kullanılabilir bir çözüm yoksa AMA çözümü aracılığıyla Özel Günlükler'i yükleyin.

Daha fazla bilgi için bkz . Microsoft Sentinel'in kullanıma hazır içeriğini bulma ve yönetme.

Aşağıdaki Azure rol tabanlı erişim denetimi (Azure RBAC) rollerine sahip bir Azure hesabı oluşturun:

Yerleşik rol Kapsam Nedeni - Sanal Makine Katılımcısı

- Azure Bağlı Makine

Kaynak Yöneticisi- Sanal makineler (VM)

- Sanal Makine Ölçek Kümeleri

- Azure Arc özellikli sunucular

Aracıyı dağıtmak için Eylemi içeren herhangi bir rol

Microsoft.Resources/deployments/*- Abonelik

- Kaynak grubu

- Mevcut veri toplama kuralı

Azure Resource Manager şablonlarını dağıtmak için İzleme Katkıda Bulunanı - Abonelik

- Kaynak grubu

- Mevcut veri toplama kuralı

Veri toplama kuralları oluşturmak veya düzenlemek için

Günlük ileticisi önkoşulları

Bazı özel uygulamalar, günlüklerinin bir dış günlük toplayıcıya/ileticiye gönderilmesini gerektiren kapalı gereçlerde barındırılır. Böyle bir senaryoda, günlük ileticisi için aşağıdaki önkoşullar geçerlidir:

Günlükleri toplamak için günlük ileticisi olarak belirlenmiş bir Linux VM'niz olmalıdır.

- Azure portalında bir Linux VM oluşturun.

- Azure İzleyici Aracısı için desteklenen Linux işletim sistemleri.

Günlük ileticiniz bir Azure sanal makinesi değilse , üzerinde Azure Arc Connected Machine aracısının yüklü olması gerekir.

Linux günlük ileticisi VM'sinde Python 2.7 veya 3 yüklü olmalıdır.

python --versionDenetlemek için veyapython3 --versionkomutunu kullanın. Python 3 kullanıyorsanız makinede varsayılan komut olarak ayarlandığından emin olun veya 'python' yerine 'python3' komutuyla betikleri çalıştırın.Günlük ileticisinde

syslog-ngveyarsyslogdaemon etkinleştirilmelidir.Günlük ileticinizin alan gereksinimleri için bkz . Azure İzleyici Aracısı Performans Karşılaştırması. Ölçeklenebilir alım tasarımlarını içeren bu blog gönderisini de gözden geçirebilirsiniz.

Günlük kaynaklarınız, güvenlik cihazlarınız ve gereçleriniz günlük iletilerini yerel syslog daemon'larına göndermek yerine günlük ileticisinin syslog daemon'larına gönderecek şekilde yapılandırılmalıdır.

Makine güvenliği önkoşulları

Günlük ileticisi makinesinin güvenliğini kuruluşunuzun güvenlik ilkesine göre yapılandırın. Örneğin, ağınızı kurumsal ağ güvenlik ilkenizle uyumlu olacak şekilde yapılandırın ve daemon'daki bağlantı noktalarını ve protokolleri gereksinimlerinizle uyumlu olacak şekilde değiştirin. Makine güvenliği yapılandırmanızı geliştirmek için Azure'da VM'nizin güvenliğini sağlayın veya ağ güvenliği için bu en iyi yöntemleri gözden geçirin.

Örneğin günlük ileticiniz bulutta olduğundan cihazlarınız TLS üzerinden günlük gönderiyorsa syslog daemon'unu (rsyslog veya syslog-ng) TLS'de iletişim kuracak şekilde yapılandırmanız gerekir. Daha fazla bilgi için bkz.

Veri bağlayıcıyı yapılandırma

AMA veri bağlayıcısı aracılığıyla Özel Günlükler için kurulum işlemi aşağıdaki adımları içerir:

Hedef tabloyu Log Analytics'te (veya Defender portalındaysanız Gelişmiş Tehdit Avcılığı) oluşturun.

Tablonun adı ile

_CLbitmelidir ve yalnızca aşağıdaki iki alandan oluşmalıdır:- TimeGenerated (DateTime türünde): günlük iletisinin oluşturulmasının zaman damgası.

- RawData (Dize türünde): günlük iletisi tamamen.

(Günlükleri doğrudan uygulamayı barındıran cihazdan değil bir günlük ileticisinden topluyorsanız, bu alanı adlandırınRawData yerine ileti.)

Azure İzleyici Aracısı'nı yükleyin ve aşağıdaki yöntemlerden birini kullanarak bir Veri Toplama Kuralı (DCR) oluşturun:

Günlük ileticisi kullanarak günlük topluyorsanız, bu makinedeki syslog daemon'ını diğer kaynaklardan gelen iletileri dinleyecek şekilde yapılandırın ve gerekli yerel bağlantı noktalarını açın. Ayrıntılar için bkz . Günlük ileticisini günlükleri kabul etmek üzere yapılandırma.

Yönergeler için uygun sekmeyi seçin.

Veri toplama kuralı oluşturma (DCR)

Başlamak için Microsoft Sentinel'de AMA veri bağlayıcısı aracılığıyla Özel Günlükler'i açın ve bir veri toplama kuralı (DCR) oluşturun.

Azure portalında Microsoft Sentinel için Yapılandırma'nın altında Veri bağlayıcıları'nı seçin.

Defender portalında Microsoft Sentinel için Microsoft Sentinel>Yapılandırma>Verileri bağlayıcıları'nı seçin.Arama kutusuna özel yazın. Sonuçlardan AMA bağlayıcısı aracılığıyla Özel Günlükler'i seçin.

Ayrıntılar bölmesinde Bağlayıcı sayfasını aç'ı seçin.

Yapılandırma alanında +Veri toplama kuralı oluştur'u seçin.

Temel sekmesinde:

- Bir DCR adı yazın.

- Aboneliğinizi seçin.

- DCR'nizi bulmak istediğiniz kaynak grubunu seçin.

İleri: Kaynaklar'ı >seçin.

VM kaynaklarını tanımlama

Kaynaklar sekmesinde, günlükleri toplamak istediğiniz makineleri seçin. Bunlar, uygulamanızın yüklü olduğu makineler veya günlük iletici makinelerinizdir. Aradığınız makine listede görünmüyorsa, Azure Bağlı Makine aracısının yüklü olduğu bir Azure VM olmayabilir.

Aradığınız makineyi bulmak için kullanılabilir filtreleri veya arama kutusunu kullanın. Kaynak gruplarını görmek için listedeki bir aboneliği ve vm'lerini görmek için bir kaynak grubunu genişletin.

Günlükleri toplamak istediğiniz makineyi seçin. Üzerine geldiğinizde VM adının yanında onay kutusu görüntülenir.

Seçtiğiniz makinelerin üzerinde Azure İzleyici Aracısı yüklü değilse, DCR oluşturulduğunda ve dağıtıldığında aracı yüklenir.

Değişikliklerinizi gözden geçirin ve İleri: Topla'ya >tıklayın.

Uygulamanız için DCR'yi yapılandırma

Topla sekmesinde, Cihaz türünü seçin (isteğe bağlı) açılan kutusundan uygulamanızı veya cihaz türünü seçin ya da uygulamanız veya cihazınız listede yoksa özel yeni tablo olarak bırakın.

Listelenen uygulamalardan veya cihazlardan birini seçtiyseniz, Tablo adı alanı otomatik olarak doğru tablo adıyla doldurulur. Özel yeni tablo'yu seçtiyseniz, Tablo adı'nın altına bir tablo adı girin. Ad soneki

_CLile bitmelidir.Dosya düzeni alanına, toplanacak metin günlüğü dosyalarının yolunu ve dosya adını girin. Her uygulama veya cihaz türü için varsayılan dosya adlarını ve yollarını bulmak için bkz . Uygulama türü başına belirli yönergeler. Varsayılan dosya adlarını veya yollarını kullanmanız gerekmez ve dosya adında joker karakterler kullanabilirsiniz.

Dönüştür alanında, 1. adımda özel bir yeni tablo seçtiyseniz, verilere istediğiniz dönüşümü uygulayan bir Kusto sorgusu girin.

1. adımda listelenen uygulamalardan veya cihazlardan birini seçtiyseniz, bu alan otomatik olarak uygun dönüştürmeyle doldurulur. Burada görünen dönüşümü DÜZENLEMEYİN. Seçilen türe bağlı olarak, bu değer aşağıdakilerden biri olmalıdır:

source(varsayılan—dönüştürme yok)source | project-rename Message=RawData(bir ileticiye günlük gönderen cihazlar için)

Seçimlerinizi gözden geçirin ve İleri: Gözden geçir + oluştur'u seçin.

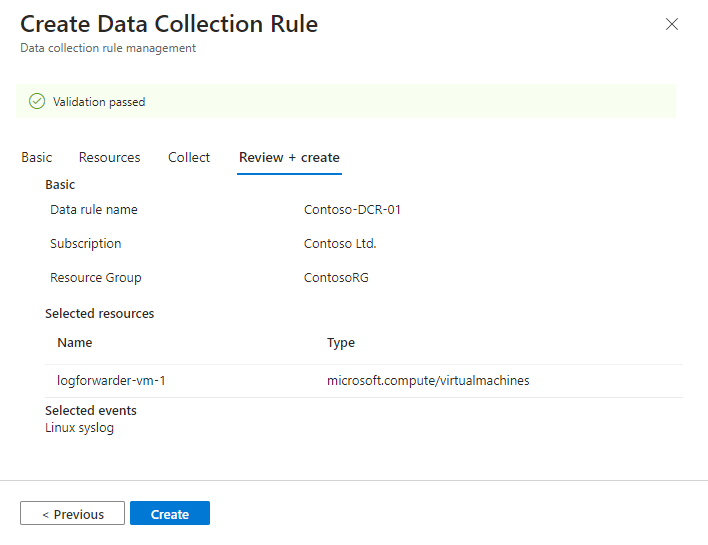

Kuralı gözden geçirme ve oluşturma

Tüm sekmeleri tamamladıktan sonra, girdiğiniz bilgileri gözden geçirin ve veri toplama kuralını oluşturun.

Gözden geçir ve oluştur sekmesinde Oluştur'u seçin.

Bağlayıcı, DCR'nizi oluştururken seçtiğiniz makinelere Azure İzleyici Aracısı'nı yükler.

DCR'nin ne zaman oluşturulduğunu ve aracının ne zaman yüklendiğini görmek için Azure portalında veya Microsoft Defender portalında bildirimleri denetleyin.

Listede görüntülenen DCR'yi görmek için bağlayıcı sayfasında Yenile'yi seçin.

Günlük ileticisini günlükleri kabul etmek için yapılandırma

Günlük ileticisi kullanarak bir gereçten günlük topluyorsanız, diğer makinelerden gelen iletileri dinlemek için günlük ileticisinde syslog daemon'ını yapılandırın ve gerekli yerel bağlantı noktalarını açın.

Aşağıdaki komut satırını kopyalayın:

sudo wget -O Forwarder_AMA_installer.py https://raw.githubusercontent.com/Azure/Azure-Sentinel/master/DataConnectors/Syslog/Forwarder_AMA_installer.py&&sudo python Forwarder_AMA_installer.pyAMA'yi yüklediğiniz günlük ileticisi makinesinde oturum açın.

Yükleme betiğini başlatmak için son adımda kopyaladığınız komutu yapıştırın.

Betik, veyasyslog-ngdaemon'unu gerekli protokolü kullanacak şekilde yapılandırıprsyslogdaemon'ı yeniden başlatır. Betik, hem UDP hem de TCP protokollerinde gelen iletileri dinlemek için 514 numaralı bağlantı noktasını açar. Bu ayarı değiştirmek için, makinede çalışan daemon türüne göre syslog daemon yapılandırma dosyasına bakın:- Rsyslog:

/etc/rsyslog.conf - Syslog-ng:

/etc/syslog-ng/syslog-ng.conf

Python 3 kullanıyorsanız ve makinede varsayılan komut olarak ayarlanmamışsa,

python3pythonyerine yapıştırılan komutu yazın. Bkz . Günlük ileticisi önkoşulları.- Rsyslog:

Güvenlik cihazını veya aleti yapılandırma

Güvenlik uygulamanızı veya gerecinizi yapılandırmaya yönelik belirli yönergeler için bkz . AMA veri bağlayıcısı aracılığıyla özel günlükler - Belirli uygulamalardan Microsoft Sentinel'e veri alımını yapılandırma

Daha fazla bilgi için veya alet veya cihaz için bilgilerin kullanılamadığı durumlarda çözüm sağlayıcısına başvurun.