Teknoloji sütunları için Sıfır Güven dağıtımı

Kuruluşunuzda zaten Sıfır Güven koruma öğeleri olabileceğinden, bu belge kümesi başlangıç ve dağıtım planlarını ve uçtan uca Sıfır Güven ilkelerine bağlı kalmak için uygulama önerilerini kullanmaya başlamanıza yardımcı olacak kavramsal bilgiler sağlar. Her makale, adımlar ve daha fazla bilgi için bağlantılar içeren dağıtım hedeflerinin denetim listesi görevi görür.

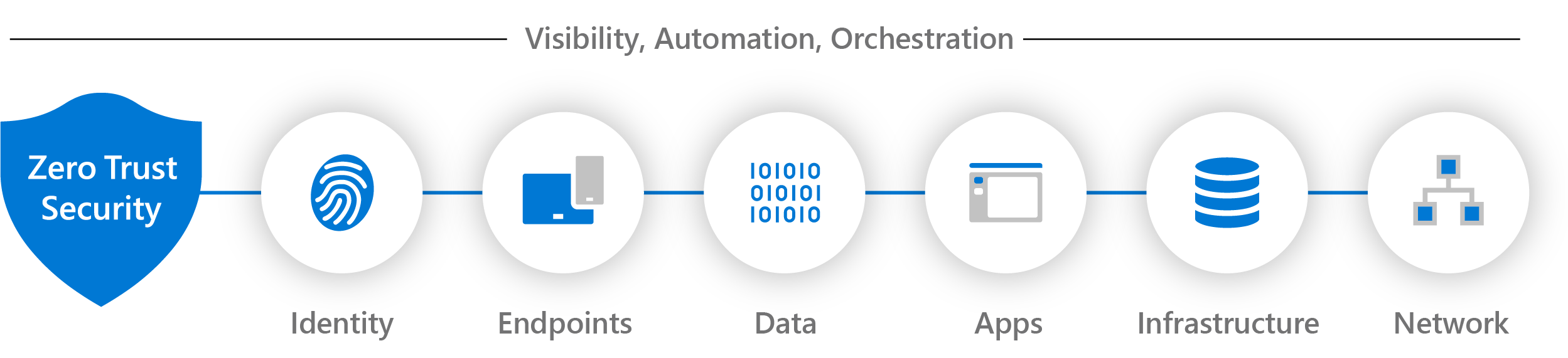

yedi teknoloji sütunu arasında Sıfır Güven denetimleri ve teknolojileri uygulayarak BT altyapınızda Sıfır Güven ilkeleri dağıtabilirsiniz. Bu sütunlardan altısı sinyal kaynakları, zorlama için bir kontrol düzlemi ve savunulacak kritik bir kaynaktır. Bunlar arasında bu sinyalleri toplayan ve siber güvenlik tehditlerine yanıt vermek ve azaltmak için güvenlik olayları ve otomasyon ve düzenleme için görünürlük sağlayan yapı vardır.

Aşağıdaki makaleler, bu yedi teknoloji sütunu için kavramsal bilgi ve dağıtım hedefleri sağlar. Hazır olma durumunuzu değerlendirmek ve Sıfır Güven ilkeleri uygulamak üzere bir dağıtım planı oluşturmak için bu makaleleri kullanın.

| Teknoloji sütunu | Açıklama |

|---|---|

Kimlik |

Kişileri, hizmetleri veya IoT cihazlarını temsil eden kimlikler, Sıfır Güven denetim düzlemini tanımlar. Bir kimlik bir kaynağa erişmeye çalıştığında, kimliği güçlü kimlik doğrulamasıyla doğrulayın ve erişimin bu kimlik için uyumlu ve tipik olduğundan emin olun. En az ayrıcalık erişim ilkelerini izleyin. |

Uç Noktalar |

Bir kimliğe bir kaynağa erişim verildikten sonra veriler IoT cihazlarından akıllı telefonlara, KCG'den iş ortağı tarafından yönetilen cihazlara ve şirket içi iş yüklerinden bulutta barındırılan sunuculara kadar çeşitli uç noktalara (cihazlara) akabilir. Bu çeşitlilik büyük bir saldırı yüzeyi alanı oluşturur. Güvenli erişim için cihaz sistem durumunu ve uyumluluğunu izleyin ve uygulayın. |

Veri |

[Sonuç olarak, güvenlik ekipleri verileri koruyor. Mümkün olduğunda, veriler kuruluşun denetlediği cihazlardan, uygulamalardan, altyapıdan ve ağdan ayrılsa bile güvende kalmalıdır. Verileri sınıflandırabilir, etiketleyebilir ve şifreleyebilir ve bu özniteliklere göre erişimi kısıtlayabilirsiniz. |

Apps |

Uygulamalar ve API'ler, verilerin tüketildiği arabirimi sağlar. Bunlar eski şirket içi iş yükleri, yükseltilmiş ve bulut iş yüklerine kaydırılmış veya modern SaaS uygulamaları olabilir. Gölge BT'yi keşfetmek, uygun uygulama içi izinleri sağlamak, gerçek zamanlı analize göre geçit erişimi sağlamak, anormal davranışları izlemek, kullanıcı eylemlerini denetlemek ve güvenli yapılandırma seçeneklerini doğrulamak için denetimler ve teknolojiler uygulayın. |

Altyapı |

Şirket içi sunucular, bulut tabanlı VM'ler, kapsayıcılar veya mikro hizmetler gibi altyapı kritik bir tehdit vektörlerini temsil eder. Savunmayı sağlamlaştırmak için sürüm, yapılandırma ve JIT erişimini değerlendirin. Telemetriyi kullanarak saldırıları ve anomalileri algılayın, riskli davranışları otomatik olarak engelleyip işaretleyin ve koruyucu eylemler gerçekleştirin. |

Ağ |

Tüm verilere sonuçta ağ altyapısı üzerinden erişilir. Ağ denetimleri görünürlüğü geliştirmek için kritik denetimler sağlayabilir ve saldırganların ağ üzerinde yatay olarak hareket etmesini önlemeye yardımcı olabilir. Ağları segmentlere ayırma (ve daha derin ağ mikro segmentasyonu yapma) ve gerçek zamanlı tehdit koruması, uçtan uca şifreleme, izleme ve analiz dağıtma. |

Görünürlük, otomasyon ve düzenleme |

Sıfır Güven kılavuzlarımızda kimlikler, uç noktalar (cihazlar), veriler, uygulamalar, altyapı ve ağ arasında uçtan uca Sıfır Güven metodolojisi uygulama yaklaşımını tanımladık. Bu etkinlikler, güven kararları vermek için daha iyi veriler sağlayan görünürlüğünüzü artırır. Bu alanların her biri kendi ilgili uyarılarını oluştururken, tehditlere karşı daha iyi savunma yapmak ve bir işlemdeki güveni doğrulamak için sonuçta elde edilen veri akışını yönetmek için tümleşik bir özelliğe ihtiyacımız vardır. |

Önerilen eğitim

| Eğitim | Sıfır Güven yol gösterici ilkelerini ve temel bileşenlerini oluşturma |

|---|---|

|

Kimliklerin, uç noktaların, uygulama erişiminin, ağların, altyapının ve verilerin temel teknoloji yapılarına Sıfır Güven ilkeleri uygulamanın temellerini anlamak için bu öğrenme yolunu kullanın. |

Ek Sıfır Güven kaynakları

Kuruluşunuzdaki bir belge kümesine veya rollere göre bu ek Sıfır Güven kaynaklarını kullanın.

Belge kümesi

İhtiyaçlarınıza en uygun Sıfır Güven belge kümeleri için bu tabloyu izleyin.

| Belge kümesi | Size yardımcı olur... | Roller |

|---|---|---|

| Önemli iş çözümleri ve sonuçları için aşama ve adım kılavuzuna yönelik benimseme çerçevesi | C paketinden BT uygulamasına Sıfır Güven korumaları uygulayın. | Güvenlik mimarları, BT ekipleri ve proje yöneticileri |

| Küçük işletmeler için Sıfır Güven | Küçük işletme müşterilerine Sıfır Güven ilkeleri uygulayın. | İş için Microsoft 365 ile çalışan müşteriler ve iş ortakları |

| Proje yönetimi kılavuzu ve kolay kazançlar için denetim listeleri için hızlı modernizasyon planı (RaMP) Sıfır Güven | Sıfır Güven korumanın önemli katmanlarını hızla uygulayın. | Güvenlik mimarları ve BT uygulayıcıları |

| Basamaklı ve ayrıntılı tasarım ve dağıtım kılavuzu için Microsoft 365 ile Sıfır Güven dağıtım planı | Microsoft 365 kiracınıza Sıfır Güven korumaları uygulayın. | BT ekipleri ve güvenlik personeli |

| Basamaklı ve ayrıntılı tasarım ve dağıtım kılavuzu için Microsoft Copilots için Sıfır Güven | Microsoft Copilots'a Sıfır Güven korumaları uygulayın. | BT ekipleri ve güvenlik personeli |

| Basamaklı ve ayrıntılı tasarım ve dağıtım kılavuzu için Azure hizmetleri için Sıfır Güven | Azure iş yüklerine ve hizmetlerine Sıfır Güven korumaları uygulayın. | BT ekipleri ve güvenlik personeli |

| Teknoloji alanları ve uzmanlıklar için tasarım kılavuzu için Sıfır Güven ile iş ortağı tümleştirmesi | İş ortağı Microsoft bulut çözümlerine Sıfır Güven korumaları uygulayın. | İş ortağı geliştiricileri, BT ekipleri ve güvenlik personeli |

| Uygulama geliştirme tasarım kılavuzu ve en iyi yöntemler için Sıfır Güven ilkeleri kullanarak geliştirme | Uygulamanıza Sıfır Güven korumaları uygulayın. | Uygulama geliştiricileri |

Rolünüz

Kuruluşunuzdaki roller için en iyi belge kümeleri için bu tabloyu izleyin.

| Rol | Belge kümesi | Size yardımcı olur... |

|---|---|---|

| Güvenlik mimarı BT proje yöneticisi BT uygulayıcısı |

Önemli iş çözümleri ve sonuçları için aşama ve adım kılavuzuna yönelik benimseme çerçevesi | C paketinden BT uygulamasına Sıfır Güven korumaları uygulayın. |

| İş için Microsoft 365 müşterisi veya iş ortağı | Küçük işletmeler için Sıfır Güven | Küçük işletme müşterilerine Sıfır Güven ilkeleri uygulayın. |

| Güvenlik mimarı BT uygulayıcısı |

Proje yönetimi kılavuzu ve kolay kazançlar için denetim listeleri için hızlı modernizasyon planı (RaMP) Sıfır Güven | Sıfır Güven korumanın önemli katmanlarını hızla uygulayın. |

| Microsoft 365 için BT veya güvenlik ekibinin üyesi | Microsoft 365 için basamaklı ve ayrıntılı tasarım ve dağıtım kılavuzu için Microsoft 365 ile Sıfır Güven dağıtım planı | Microsoft 365 kiracınıza Sıfır Güven korumaları uygulayın. |

| Microsoft Copilots için BT veya güvenlik ekibinin üyesi | Basamaklı ve ayrıntılı tasarım ve dağıtım kılavuzu için Microsoft Copilots için Sıfır Güven | Microsoft Copilots'a Sıfır Güven korumaları uygulayın. |

| Azure hizmetleri için BT veya güvenlik ekibinin üyesi | Basamaklı ve ayrıntılı tasarım ve dağıtım kılavuzu için Azure hizmetleri için Sıfır Güven | Azure iş yüklerine ve hizmetlerine Sıfır Güven korumaları uygulayın. |

| İş ortağı geliştiricisi veya BT veya güvenlik ekibinin üyesi | Teknoloji alanları ve uzmanlıklar için tasarım kılavuzu için Sıfır Güven ile iş ortağı tümleştirmesi | İş ortağı Microsoft bulut çözümlerine Sıfır Güven korumaları uygulayın. |

| Uygulama geliştirici | Uygulama geliştirme tasarım kılavuzu ve en iyi yöntemler için Sıfır Güven ilkeleri kullanarak geliştirme | Uygulamanıza Sıfır Güven korumaları uygulayın. |