Konfigurieren des Azure VPN-Clients – Zertifikatauthentifizierung OpenVPN – Linux (Vorschau)

Dieser Artikel hilft Ihnen, eine Verbindung mit Ihrem virtuellen Azure-Netzwerk (VNet) über den Azure VPN-Client für Linux mithilfe von VPN-Gateway-Point-to-Site (P2S)-Zertifikatauthentifizierung herzustellen. Der Azure VPN-Client für Linux erfordert den OpenVPN-Tunneltyp.

Es ist zwar möglich, dass der Azure VPN-Client für Linux möglicherweise auf anderen Linux-Distributionen und -Versionen funktioniert, der Azure VPN-Client für Linux wird jedoch nur in den folgenden Versionen unterstützt:

- Ubuntu 20.04

- Ubuntu 22.04

Voraussetzungen

Vergewissern Sie sich, dass Sie sich im richtigen Artikel befinden. In der folgenden Tabelle sind die Konfigurationsartikel aufgeführt, die für Azure VPN Gateway P2S-VPN-Clients verfügbar sind. Die Schritte unterscheiden sich je nach Authentifizierungstyp, Tunneltyp und Clientbetriebssystem.

| Authentifizierung | Tunneltyp | Clientbetriebssystem | VPN-Client |

|---|---|---|---|

| Zertifikat | |||

| IKEv2, SSTP | Windows | Nativer VPN-Client | |

| IKEv2 | macOS | Nativer VPN-Client | |

| IKEv2 | Linux | strongSwan | |

| OpenVPN | Windows | Azure VPN Client OpenVPN-Clientversion 2.x OpenVPN-Clientversion 3.x |

|

| OpenVPN | macOS | OpenVPN-Client | |

| OpenVPN | iOS | OpenVPN-Client | |

| OpenVPN | Linux | Azure VPN Client OpenVPN-Client |

|

| Microsoft Entra ID | |||

| OpenVPN | Windows | Azure VPN Client | |

| OpenVPN | macOS | Azure VPN Client | |

| OpenVPN | Linux | Azure VPN Client |

Voraussetzungen

In diesem Artikel wird davon ausgegangen, dass Sie bereits die folgenden Voraussetzungen erfüllt haben:

- Das VPN-Gateway ist für die Point-to-Site-Zertifikatauthentifizierung und den OpenVPN-Tunneltyp konfiguriert. Die Schritte finden Sie unter Konfigurieren von Servereinstellungen für P2S-VPN-Gatewayverbindungen – Zertifikatauthentifizierung.

- VPN-Clientprofilkonfigurationsdateien wurden generiert und sind verfügbar. Unter Generieren von Profilkonfigurationsdateien für den VPN-Client finden Sie Informationen zu den Schritten.

Verbindungsanforderungen

Um eine Verbindung mit Azure mithilfe des Azure VPN-Clients und der Zertifikatauthentifizierung herzustellen, erfordert jeder verbindungsbasierte Client die folgenden Elemente:

- Die Azure VPN-Clientsoftware muss auf jedem Client installiert und konfiguriert werden.

- Der Client muss die richtigen Zertifikate lokal installiert haben.

Workflow

Der grundlegende Workflow lautet wie folgt:

- Generieren und Installieren von Clientzertifikaten.

- Suchen Sie das VPN-Clientprofilkonfigurationspaket, das Sie generiert haben im Artikel Konfigurieren von Servereinstellungen für P2S-VPN-Gatewayverbindungen – Zertifikatauthentifizierung.

- Herunterladen und Konfigurieren des Azure VPN Client für Linux.

- Herstellen einer Verbindung zu Azure.

Generieren von Zertifikaten

Zur Zertifikatauthentifizierung muss auf jedem Clientcomputer ein Clientzertifikat installiert sein. Das zu verwendende Clientzertifikat muss mit dem privaten Schlüssel exportiert werden und alle Zertifikate im Zertifizierungspfad enthalten. Darüber hinaus müssen Sie für einige Konfigurationen auch Stammzertifikatinformationen installieren.

Generieren Sie die öffentlichen Clientzertifikatdaten und den privaten Schlüssel im .pem-Format mithilfe der folgenden Befehle. Um die Befehle auszuführen, müssen Sie über das öffentliche Stammzertifikat caCert.pem und den privaten Schlüssel des Stammzertifikats caKey.pem verfügen. Weitere Informationen finden Sie unter Generieren und Exportieren von Zertifikaten – Linux – OpenSSL.

export PASSWORD="password"

export USERNAME=$(hostnamectl --static)

# Generate a private key

openssl genrsa -out "${USERNAME}Key.pem" 2048

# Generate a CSR

openssl req -new -key "${USERNAME}Key.pem" -out "${USERNAME}Req.pem" -subj "/CN=${USERNAME}"

# Sign the CSR using the CA certificate and key

openssl x509 -req -days 365 -in "${USERNAME}Req.pem" -CA caCert.pem -CAkey caKey.pem -CAcreateserial -out "${USERNAME}Cert.pem" -extfile <(echo -e "subjectAltName=DNS:${USERNAME}\nextendedKeyUsage=clientAuth")

Anzeigen von Profilkonfigurationsdateien für den VPN-Client

Wenn Sie ein VPN-Clientprofilkonfigurationspaket generieren und herunterladen, sind alle erforderlichen Konfigurationseinstellungen für VPN-Clients in einer ZIP-Datei für die VPN-Clientprofilkonfiguration enthalten. Die Konfigurationsdateien für VPN-Clientprofile gelten speziell für die P2S-VPN-Gatewaykonfiguration für das virtuelle Netzwerk. Wenn nach dem Generieren der Dateien Änderungen an der P2S-VPN-Konfiguration vorgenommen werden, z. B. Änderungen am VPN-Protokolltyp oder am Authentifizierungstyp, müssen Sie neue Konfigurationsdateien für die VPN-Clientprofile generieren und die neue Konfiguration auf alle VPN-Clients anwenden, die Sie verbinden möchten.

Suchen und entzippen Sie das VPN-Clientprofilkonfigurationspaket, das Sie generiert und heruntergeladen haben (in den Voraussetzungen aufgelistet). Öffnen Sie den Ordner AzureVPN. In diesem Ordner sehen Sie entweder die Datei azurevpnconfig_cert.xml oder die Datei azurevpnconfig.xml, je nachdem, ob Ihre P2S-Konfiguration mehrere Authentifizierungstypen enthält. Die XML-Datei enthält die Einstellungen, die Sie zum Konfigurieren des VPN-Clientprofils verwenden.

Wenn keine Datei angezeigt wird oder der Ordner AzureVPN nicht vorhanden ist, überprüfen Sie, ob Ihr VPN-Gateway für die Verwendung des OpenVPN-Tunneltyps konfiguriert ist und ob die Zertifikatauthentifizierung ausgewählt ist.

Azure VPN Client herunterladen

Fügen Sie die Microsoft-Repositoryliste hinzu und installieren Sie den Azure VPN-Client für Linux mit den folgenden Befehlen:

# install curl utility

sudo apt-get install curl

# Install Microsoft's public key

curl -sSl https://packages.microsoft.com/keys/microsoft.asc | sudo tee /etc/apt/trusted.gpg.d/microsoft.asc

# Install the production repo list for focal

# For Ubuntu 20.04

curl https://packages.microsoft.com/config/ubuntu/20.04/prod.list | sudo tee /etc/apt/sources.list.d/microsoft-ubuntu-focal-prod.list

# Install the production repo list for jammy

# For Ubuntu 22.04

curl https://packages.microsoft.com/config/ubuntu/22.04/prod.list | sudo tee /etc/apt/sources.list.d/microsoft-ubuntu-jammy-prod.list

sudo apt-get update

sudo apt-get install microsoft-azurevpnclient

Weitere Informationen zum Repository finden Sie unter Linux-Softwarerepository für Microsoft-Produkte.

Konfigurieren des Azure VPN Client-Profils

Öffnen Sie Azure VPN Client.

Wählen Sie unten links auf der Seite des Linux VPN-Clients Importieren aus.

Navigieren Sie im Fenster entweder zur Datei azurevpnconfig.xml oder zur Datei azurevpnconfig_cert.xml, wählen Sie sie aus, und wählen Sie anschließend Öffnen aus.

Um Client Certificate Public Data hinzuzufügen, verwenden Sie die Dateiauswahl und suchen Sie die zugehörigen .pem-Dateien.

Um den Client Certificate Private Key hinzuzufügen, verwenden Sie die Auswahl und wählen Sie den Pfad der Zertifikatdateien in den Textfeldern für den privaten Schlüssel mit der Dateierweiterung .pem aus.

Wählen Sie nach der Importüberprüfung (fehlerfreier Import) die Option Speichern aus.

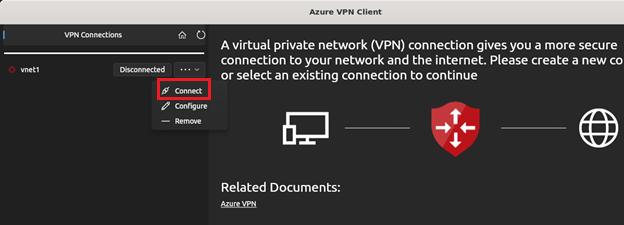

Suchen Sie im linken Bereich das von Ihnen erstellte VPN-Verbindungsprofil. Wählen Sie Verbinden.

Wenn der Client erfolgreich verbunden ist, wird der Status als Verbunden mit einem grünen Symbol angezeigt.

Sie können die Zusammenfassung der Verbindungsprotokolle in den Statusprotokollen auf dem Hauptbildschirm des VPN-Clients anzeigen.

Deinstallieren des Azure VPN-Clients

Wenn Sie den Azure VPN-Client deinstallieren möchten, verwenden Sie den folgenden Befehl im Terminal:

sudo apt remove microsoft-azurevpnclient

Nächste Schritte

Weitere Schritte finden Sie im Artikel zum P2S Azure-Portal.