Test-Benutzerhandbuch: Microsoft Defender for Office 365

Tipp

Wussten Sie, dass Sie die Features in Microsoft Defender XDR für Office 365 Plan 2 kostenlos testen können? Verwenden Sie die 90-tägige Defender for Office 365 Testversion auf dem Microsoft Defender Portal-Testversionshub. Informationen dazu, wer sich registrieren und testen kann, finden Sie unter Try Microsoft Defender for Office 365.

Willkommen beim Microsoft Defender for Office 365 Test-Benutzerhandbuch! Dieses Benutzerhandbuch hilft Ihnen, das Beste aus Ihrer kostenlosen Testversion zu machen, indem Sie erfahren, wie Sie Ihre organization vor böswilligen Bedrohungen schützen können, die durch E-Mail-Nachrichten, Links (URLs) und Tools für die Zusammenarbeit verursacht werden.

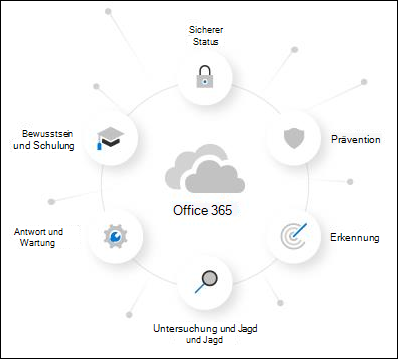

Was ist Defender for Office 365?

Defender for Office 365 hilft Organisationen dabei, ihr Unternehmen zu schützen, indem sie umfassende Funktionen anbieten, einschließlich Bedrohungsschutzrichtlinien, Berichte, Funktionen zur Untersuchung und Reaktion auf Bedrohungen sowie automatisierte Untersuchungs- und Reaktionsfunktionen.

Neben der Erkennung erweiterter Bedrohungen zeigt das folgende Video, wie die SecOps-Funktionen von Defender for Office 365 Ihrem Team helfen können, auf Bedrohungen zu reagieren:

Überwachungsmodus und Blockierungsmodus für Defender for Office 365

Möchten Sie, dass Ihre Defender for Office 365 Erfahrung aktiv oder passiv ist? Dies sind die beiden Modi, aus denen Sie auswählen können:

Überwachungsmodus: Spezielle Auswertungsrichtlinien werden für Antiphishing (einschließlich Identitätswechselschutz), sichere Anlagen und sichere Links erstellt. Diese Auswertungsrichtlinien sind nur für die Erkennung von Bedrohungen konfiguriert. Defender for Office 365 erkennt schädliche Nachrichten für die Berichterstellung, aber die Nachrichten werden nicht bearbeitet (z. B. werden erkannte Nachrichten nicht unter Quarantäne gesetzt). Die Einstellungen dieser Auswertungsrichtlinien werden weiter unten in diesem Artikel im Abschnitt Richtlinien im Überwachungsmodus beschrieben.

Der Überwachungsmodus bietet Zugriff auf benutzerdefinierte Berichte für Bedrohungen, die von den Auswertungsrichtlinien in Defender for Office 365 auf der Seite Microsoft Defender for Office 365 Auswertung unter https://security.microsoft.com/atpEvaluationerkannt werden.

Blockiermodus: Die Standardvorlage für voreingestellte Sicherheitsrichtlinien ist aktiviert und wird für die Testversion verwendet, und die Benutzer, die Sie in die Testversion einschließen möchten, werden der voreingestellten Sicherheitsrichtlinie Standard hinzugefügt. Defender for Office 365 schädliche Nachrichten erkennt und maßnahmen ausführt (z. B. werden erkannte Nachrichten unter Quarantäne gesetzt).

Die standard- und empfohlene Auswahl besteht darin, diese Defender for Office 365 Richtlinien auf alle Benutzer im organization zu festlegen. Während oder nach der Einrichtung Ihrer Testversion können Sie die Richtlinienzuweisung jedoch auf bestimmte Benutzer, Gruppen oder E-Mail-Domänen im Microsoft Defender-Portal oder in PowerShell ändern.

Der Blockierungsmodus bietet keine benutzerdefinierten Berichte für Bedrohungen, die von Defender for Office 365 erkannt wurden. Stattdessen sind die Informationen in den regelmäßigen Berichten und Untersuchungsfeatures von Defender for Office 365 Plan 2 verfügbar. Weitere Informationen finden Sie unter Berichte für den Blockierungsmodus.

Die wichtigsten Faktoren, die bestimmen, welche Modi ihnen zur Verfügung stehen, sind:

Gibt an, ob Sie derzeit über Defender for Office 365 (Plan 1 oder Plan 2) verfügen, wie unter Evaluierung und Testversion für Defender for Office 365 beschrieben.

Wie E-Mails an Ihre Microsoft 365-organization übermittelt werden, wie in den folgenden Szenarien beschrieben:

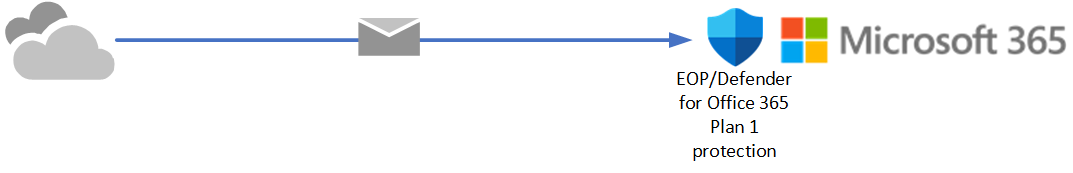

E-Mails aus dem Internet werden direkt von Microsoft 365 übertragen, aber Ihr aktuelles Abonnement verfügt nur über Exchange Online Protection (EOP) oder Defender for Office 365 Plan 1.

In diesen Umgebungen ist je nach Lizenzierungder Überwachungsmodus oder der Blockierungsmodus verfügbar.

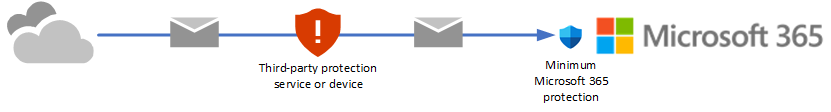

Sie verwenden derzeit einen Dienst oder ein Gerät eines Drittanbieters für den E-Mail-Schutz Ihrer Microsoft 365-Postfächer. E-Mails aus dem Internet werden vor der Übermittlung an Ihre Microsoft 365-organization über den Schutzdienst übertragen. Der Microsoft 365-Schutz ist so gering wie möglich (er ist nie vollständig deaktiviert, z. B. wird der Schutz vor Schadsoftware immer erzwungen).

In diesen Umgebungen ist nur der Überwachungsmodus verfügbar. Sie müssen Ihren Nachrichtenfluss (MX-Einträge) nicht ändern, um Defender for Office 365 Plan 2 auszuwerten.

Los geht's!

Blockierungsmodus

Schritt 1: Erste Schritte im Blockierungsmodus

Starten der Testversion von Microsoft Defender für Office 365

Nachdem Sie die Testversion gestartet und den Einrichtungsvorgang abgeschlossen haben, kann es bis zu 2 Stunden dauern, bis die Änderungen wirksam werden.

Wir haben die voreingestellte Sicherheitsrichtlinie Standard automatisch in Ihrer Umgebung aktiviert. Dieses Profil stellt ein grundlegendes Schutzprofil dar, das für die meisten Benutzer geeignet ist. Der Standardschutz umfasst:

- Sichere Links, Sichere Anlagen sowie Antiphishingrichtlinien, die den gesamten Mandanten abdecken oder auf eine Teilmenge der Benutzer beschränkt sind, die Sie eventuell während des Setupvorgangs der Testversion ausgewählt haben.

- Schutz von sicheren Anlagen für SharePoint, OneDrive und Microsoft Teams.

- Schutz von sicheren Links für unterstützte Office 365-Apps.

Sehen Sie sich dieses Video an, um mehr zu erfahren: Schutz vor bösartigen Links mit Sichere Links in Microsoft Defender für Office 365 – YouTube.

Benutzern ermöglichen, verdächtige Inhalte im Blockiermodus zu melden

Defender für Office 365 ermöglicht Benutzern, ihren Sicherheitsteams Nachrichten zu melden, und Administratoren, Nachrichten zur Analyse an Microsoft zu übermitteln.

- Überprüfen oder konfigurieren Sie vom Benutzer gemeldete Einstellungen , damit gemeldete Nachrichten an ein angegebenes Berichtspostfach, an Microsoft oder beides gesendet werden.

- Stellen Sie das Add-In "Berichtsnachricht" oder das Add-In "Phishing melden" bereit, damit Benutzer Nachrichten melden können. Alternativ können Benutzer die integrierte Schaltfläche Bericht in Outlook im Web (früher als Outlook Web App oder OWA bezeichnet) verwenden.

- Richten Sie einen Workflow zum Melden falsch positiver und falsch negativer Ergebnisse ein.

- Verwenden Sie die Registerkarte Vom Benutzer gemeldete Nachrichten auf der Seite Übermittlungen unter https://security.microsoft.com/reportsubmission?viewid=user , um vom Benutzer gemeldete Nachrichten anzuzeigen und zu verwalten.

Sehen Sie sich dieses Video an, um mehr zu erfahren: Erfahren Sie, wie Sie die Seite Übermittlungen verwenden, um Nachrichten zur Analyse zu übermitteln – YouTube.

Berichte überprüfen, um die Bedrohungslandschaft im Blockiermodus zu verstehen

Verwenden Sie die Berichterstellungsfunktionen in Defender für Office 365, um weitere Details zu Ihrer Umgebung zu erhalten.

- Mithilfe des Bedrohungsschutz-Statusberichts können Sie nachvollziehen, welche Bedrohungen über E-Mails und Zusammenarbeitstools eingegangen sind.

- Sehen Sie im Mailflow-Statusbericht an, wo Bedrohungen blockiert werden.

- Verwenden Sie den URL-Schutzbericht , um Links zu überprüfen, die von Benutzern angezeigt oder vom System blockiert wurden.

Schritt 2: Zwischenschritte im Sperrmodus

Richten Sie den Fokus vor allem auf die am meisten betroffenen Benutzer

Schützen Sie die am meisten betroffenen und ausgesetzten Benutzer mit Priority Account Protection in Defender für Office 365. Dadurch können Sie Ihren Workflow priorisieren, um sicherzustellen, dass diese Benutzer geschützt sind.

- Identifizieren Sie die am meisten betroffenen oder ausgesetzten Benutzer.

- Kennzeichnen Sie diese Benutzer als Konten mit Priorität.

- Verfolgen Sie Bedrohungen für Prioritätskonten im gesamten Portal nach.

Sehen Sie sich dieses Video an, um mehr zu erfahren: Schützen von Konten mit Priorität in Microsoft Defender für Office 365 – YouTube.

Vermeiden Sie kostspielige Sicherheitsverletzungen, indem Sie verhindern,, dass Benutzer kompromittiert werden

Erhalten Sie Warnungen zu potenziellen Kompromittierungen, und begrenzen Sie automatisch die Auswirkungen dieser Bedrohungen, um zu verhindern, dass Angreifer erweiterten Zugriff auf Ihre Umgebung erhalten.

- Überprüfen Sie Warnungen zu kompromittierten Benutzern.

- Untersuchen und reagieren Sie auf kompromittierte Benutzer.

Sehen Sie sich dieses Video an, um mehr zu erfahren: Erkennen von und Reagieren auf Kompromittierungen in Microsoft Defender für Office 365 – YouTube.

Verwenden des Sicherheitsrisiken-Explorers zum Untersuchen bösartiger E-Mails

Mit Defender für Office 365 können Sie Aktivitäten untersuchen, die Personen in Ihrer Organisation gefährden, und Maßnahmen zum Schutz Ihrer Organisation ergreifen. Dazu können Sie threat Explorer (Explorer) verwenden:

- Suchen Sie nach verdächtigen zugestellten E-Mails: Suchen und löschen Sie Nachrichten, identifizieren Sie die IP-Adresse eines böswilligen E-Mail-Absenders oder starten Sie einen Vorfall zur weiteren Untersuchung.

- Email Sicherheitsszenarien in Bedrohungs- Explorer und Echtzeiterkennungen

Anzeigen von Angriffskampagnen auf Ihre Organisation

Machen Sie sich ein genaueres Bild mit Kampagnenansichten in Defender für Office 365, die Ihnen einen Überblick über die Angriffskampagnen auf Ihre Organisation und deren Auswirkungen auf Ihre Benutzer bieten.

Identifizieren Sie Angriffskampagnen auf Ihre Benutzer.

Visualisieren Sie den Umfang des Angriffs.

Verfolgen Sie Benutzerinteraktion mit diesen Nachrichten.

Sehen Sie sich dieses Video an, um mehr zu erfahren: Kampagnenansichten in Microsoft Defender für Office 365 – YouTube.

Verwenden der Automatisierung zum Beheben von Risiken

Reagieren Sie wirksam, indem Sie die automatisierte Untersuchung und Reaktion (AIR) nutzen, um Bedrohungen zu überprüfen, zu priorisieren und darauf zu reagieren.

- Erfahren Sie mehr über Untersuchungsbenutzerhandbücher.

- Zeigen Sie Details und Ergebnisse einer Untersuchung an.

- Beseitigen Sie Bedrohungen, indem Sie Korrekturmaßnahmen genehmigen.

Schritt 3: Erweiterter Inhalt im Sperrmodus

Tiefere Einblicke in Daten mit abfragebasierter Suche

Verwenden Sie die erweiterte Suche, um benutzerdefinierte Erkennungsregeln zu schreiben, Ereignisse in Ihrer Umgebung proaktiv zu untersuchen und Bedrohungsindikatoren zu ermitteln. Erkunden Sie Rohdaten in Ihrer Umgebung.

- Erstellen sie benutzerdefinierte Erkennungsregeln.

- Greifen Sie auf freigegebene Abfragen zu, die von anderen Personen erstellt wurden.

Schauen Sie sich dieses Video an, um mehr zu erfahren: Bedrohungssuche mit Microsoft Defender XDR - YouTube.

Schulen von Benutzern zum Erkennen von Bedrohungen durch Angriffssimulationen

Statten Sie Ihre Benutzer durch eine Angriffssimulation in Defender für Office 365 mit dem Wissen aus, wie sie Bedrohungen erkennen und verdächtige Nachrichten melden können.

Simulieren Sie realistische Bedrohungen, um anfällige Benutzer zu identifizieren.

Weisen Sie Benutzern Schulungen basierend auf den Simulationsergebnissen zu.

Verfolgen Sie den Fortschritt Ihrer Organisation bei Simulationen und Schulungen.

Auditing Modus

Schritt 1: Im Auditing Modus beginnen

Defender for Office 365-Evaluierung starten

Nach Abschluss des Einrichtungsvorgangs kann es bis zu 2 Stunden dauern, bis die Änderungen wirksam werden. Wir haben automatisch voreingestellte Bewertungsrichtlinien in Ihrer Umgebung konfiguriert.

Bewertungsrichtlinien stellen sicher, dass keine Maßnahmen für E-Mails ergriffen werden, die von Defender für Office 365 erkannt werden.

Benutzern ermöglichen, verdächtige Inhalte im Überwachungsmodus zu melden

Defender für Office 365 ermöglicht Benutzern, ihren Sicherheitsteams Nachrichten zu melden, und Administratoren, Nachrichten zur Analyse an Microsoft zu übermitteln.

- Überprüfen oder konfigurieren Sie vom Benutzer gemeldete Einstellungen , damit gemeldete Nachrichten an ein angegebenes Berichtspostfach, an Microsoft oder beides gesendet werden.

- Stellen Sie das Add-In "Berichtsnachricht" oder das Add-In "Phishing melden" bereit, damit Benutzer Nachrichten melden können. Alternativ können Benutzer die integrierte Schaltfläche Bericht in Outlook im Web (früher als Outlook Web App oder OWA bezeichnet) verwenden.

- Richten Sie einen Workflow zum Melden falsch positiver und falsch negativer Ergebnisse ein.

- Verwenden Sie die Registerkarte Vom Benutzer gemeldete Nachrichten auf der Seite Übermittlungen unter https://security.microsoft.com/reportsubmission?viewid=user , um vom Benutzer gemeldete Nachrichten anzuzeigen und zu verwalten.

Sehen Sie sich dieses Video an, um mehr zu erfahren: Erfahren Sie, wie Sie die Seite Übermittlungen verwenden, um Nachrichten zur Analyse zu übermitteln – YouTube.

Berichte überprüfen, um die Bedrohungslandschaft im Überwachungsmodus zu verstehen

Verwenden Sie die Berichterstellungsfunktionen in Defender für Office 365, um weitere Details zu Ihrer Umgebung zu erhalten.

- Das Evaluierungs Dashboard bietet eine einfache Ansicht der Bedrohungen, die von Defender for Office 365 während der Evaluierung erkannt wurden.

- Mithilfe des Bedrohungsschutz-Statusberichts können Sie nachvollziehen, welche Bedrohungen über E-Mails und Zusammenarbeitstools eingegangen sind.

Schritt 2: Zwischenschritte im Auditing-Modus

Threat Explorer verwenden, um schädliche E-Mails im Überwachungsmodus zu untersuchen

Mit Defender für Office 365 können Sie Aktivitäten untersuchen, die Personen in Ihrer Organisation gefährden, und Maßnahmen zum Schutz Ihrer Organisation ergreifen. Dazu können Sie threat Explorer (Explorer) verwenden:

- Suchen Sie nach verdächtigen zugestellten E-Mails: Suchen und löschen Sie Nachrichten, identifizieren Sie die IP-Adresse eines böswilligen E-Mail-Absenders oder starten Sie einen Vorfall zur weiteren Untersuchung.

- Email Sicherheitsszenarien in Bedrohungs- Explorer und Echtzeiterkennungen

Am Ende des Testzeitraums auf Standardschutz umstellen

Wenn Sie bereit sind, Defender for Office 365 Richtlinien in der Produktion zu aktivieren, können Sie in Standardschutz konvertieren verwenden, um einfach vom Überwachungsmodus in den Sperrmodus zu wechseln, indem Sie die voreingestellte Sicherheitsrichtlinie Standard aktivieren, die beliebige/alle Empfänger aus dem Überwachungsmodus enthält.

Migrieren von einem Drittanbieter-Schutzdienst oder -gerät zu Defender für Office 365

Wenn Sie bereits über einen vorhandenen Schutzdienst oder ein Gerät eines Drittanbieters verfügen, das sich vor Microsoft 365 befindet, können Sie Ihren Schutz zu Microsoft Defender für Office 365 migrieren, um die Vorteile einer konsolidierten Verwaltungserfahrung zu nutzen, potenziell reduzierte Kosten (unter Verwendung von Produkten, die Sie bereits bezahlt) und ein ausgereiftes Produkt mit integriertem Sicherheitsschutz.

Weitere Informationen finden Sie unter Migrieren von einem Drittanbieter Schutzdienst oder Gerät zu Microsoft Defender für Office 365.

Schritt 3: Erweiterter Inhalt im Überwachungsmodus

Benutzer schulen, um Bedrohungen zu erkennen, indem Sie Angriffe im Überwachungsmodus simulieren

Statten Sie Ihre Benutzer durch eine Angriffssimulation in Defender für Office 365 mit dem Wissen aus, wie sie Bedrohungen erkennen und verdächtige Nachrichten melden können.

Simulieren Sie realistische Bedrohungen, um anfällige Benutzer zu identifizieren.

Weisen Sie Benutzern Schulungen basierend auf den Simulationsergebnissen zu.

Verfolgen Sie den Fortschritt Ihrer Organisation bei Simulationen und Schulungen.

Weitere Ressourcen

- Interaktiver Leitfaden: Mit Defender für Office 365 nicht vertraut? Lesen Sie den interaktiven Leitfaden, um mit den ersten Schritten zu beginnen.

- Schnellstartanleitung: Microsoft Defender for Office 365

- Microsoft Defender for Office 365 Dokumentation: Erhalten Sie ausführliche Informationen dazu, wie Defender for Office 365 funktioniert und wie Sie es am besten für Ihre organization implementieren. Besuchen Sie die Microsoft Defender for Office 365 Dokumentation.

- Was ist enthalten: Eine vollständige Liste der Office 365 E-Mail-Sicherheitsfeatures nach Produktebene finden Sie in der Featurematrix.

- Gute Gründe für Defender für Office 365: Im Datenblatt zu Defender für Office 365 sind die 10 wichtigsten Gründe aufgeführt, warum Kunden sich für Microsoft entscheiden.