Configurer Teams avec trois niveaux de protection de partage de fichier

Certaines fonctionnalités de cet article nécessitent des Microsoft Syntex - Gestion avancée de SharePoint

Certaines fonctionnalités de cet article nécessitent des Microsoft Syntex - Gestion avancée de SharePoint

Les articles de cette série fournissent des recommandations pour la configuration des équipes dans Microsoft Teams et leurs sites SharePoint associés, pour la protection des fichiers qui équilibre la sécurité et la facilité de collaboration.

Cet article définit quatre configurations différentes, en commençant par une équipe avec les stratégies de partage les plus ouvertes. Chaque configuration supplémentaire représente une progression significative de la protection, tandis que la possibilité d’accéder et de collaborer sur des fichiers stockés dans Teams est réduite à l’ensemble approprié des membres de l’équipe.

Les configurations décrites dans cet article respectent les recommandations de Microsoft quant aux trois niveaux de protection des données, des identités et des appareils :

Protection Base de référence

Protection Sensible

Protection hautement sensible

Pour plus d’informations sur la création d’un environnement de réunion Teams qui répond à vos exigences de conformité, consultez Configurer des réunions Teams avec trois niveaux de protection.

Trois niveaux en un coup d’œil

Le tableau suivant récapitule les configurations pour chaque niveau. Utilisez ces recommandations comme point de départ et ajustez les configurations pour répondre aux besoins de votre organisation. Il est possible que vous n’ayez pas besoin de chaque niveau.

| Base de référence (public) | Base de référence (privé) | Sensible | Hautement sensible | |

|---|---|---|---|---|

| Équipe privé ou publique | Public | Private | Private | Private |

| Qui a accès ? | Tout le monde dans le organization, y compris les invités B2B. | Uniquement les membres de l’équipe. D’autres personnes peuvent demander l’accès au site associé. | Uniquement les membres de l’équipe. | Uniquement les membres de l’équipe. |

| Canaux privés | Les propriétaires et les membres peuvent créer des canaux privés | Les propriétaires et les membres peuvent créer des canaux privés | Seuls les propriétaires peuvent créer des canaux privés. | Seuls les propriétaires peuvent créer des canaux privés. |

| Accès invité au niveau du site | Nouveaux invités et invités existants (par défaut). | Nouveaux invités et invités existants (par défaut). | Invités nouveaux et existants ou Uniquement les membres de votre organisation en fonction des besoins de votre équipe. | Invités nouveaux et existants ou Uniquement les membres de votre organisation en fonction des besoins de votre équipe. |

| Accès conditionnel au niveau du site | Accès complet à partir des applications de bureau, des applications mobiles et du web (par défaut). | Accès complet à partir des applications de bureau, des applications mobiles et du web (par défaut). | Autoriser un accès limité, web uniquement. | Stratégie d’accès conditionnel personnalisée |

| Type de lien de partage par défaut | Uniquement les personnes de votre organisation | Uniquement les personnes de votre organisation | Personnes spécifiques | Utilisateurs ayant un accès existant |

| Étiquettes de confidentialité | Aucun | Aucun | Étiquette de confidentialité permet de classifier l’équipe et de contrôler l’accès des appareils non gérés. | Étiquette de confidentialité utilisée pour classifier l’équipe, contrôler le partage invité et spécifier une stratégie d’accès conditionnel. L’étiquette de fichier par défaut est utilisée sur les fichiers pour les chiffrer. |

| Paramètres de partage de site | Sélectionnez les propriétaires et membres du site, et les personnes disposant des autorisations de modification peuvent partager des fichiers et des dossiers, mais seuls les propriétaires de site peuvent partager le site. | Sélectionnez les propriétaires et membres du site, et les personnes disposant des autorisations de modification peuvent partager des fichiers et des dossiers, mais seuls les propriétaires de site peuvent partager le site. | Sélectionnez les propriétaires et membres du site, et les personnes disposant des autorisations de modification peuvent partager des fichiers et des dossiers, mais seuls les propriétaires de site peuvent partager le site. | N/A (contrôlé par la stratégie de contrôle d’accès restreint au niveau du site.) |

| Stratégie de contrôle d’accès restreint au niveau du site | Aucun | Aucun | Aucun | Membres de l’équipe uniquement |

La protection Base de référence inclut les équipes publiques et privées. Les équipes publiques peuvent être découvertes et sont accessibles par toute personne de l’organisation. Les équipes privées peuvent être détectées et sont accessibles seulement par les membres de l’équipe. Ces deux configurations limitent le partage du site SharePoint associé aux propriétaires d’équipes afin d’aider à la gestion des autorisations.

Les équipes pour une protection sensible et hautement sensible sont des équipes privées dans lesquelles le partage et la demande d’accès pour le site associé sont limités et les étiquettes de confidentialité sont utilisées pour créer des stratégies relatives au partage invité, à l’accès aux appareils et au chiffrement de contenu.

Étiquettes de confidentialité

Les niveaux sensitives et hautement sensitives utilisent des étiquettes de confidentialité pour renforcer la sécurisation de l’équipe et de ses fichiers. Pour implémenter ces niveaux, vous devez activer les étiquettes de confidentialité pour protéger le contenu dans Les sites Microsoft Teams, Groupes Microsoft 365 et SharePoint.

Bien que le niveau de référence ne nécessite pas d’étiquettes de confidentialité, envisagez de créer une étiquette « générale », puis d’exiger que toutes les équipes soient étiquetées. Cela permet de s’assurer que les utilisateurs font un choix conscient en matière de sensibilité lorsqu’ils créent une équipe. Si vous envisagez de déployer les niveaux sensibles ou hautement sensibles, nous vous recommandons de créer une étiquette « générale » que vous pouvez utiliser pour les équipes de base et pour les fichiers qui ne sont pas sensibles. Pour le niveau hautement sensible, nous allons également spécifier une étiquette de confidentialité par défaut pour les bibliothèques de documents afin que cette étiquette soit appliquée automatiquement aux fichiers Office et autres fichiers compatibles lorsqu’ils sont chargés.

Si vous êtes novice dans l'utilisation des étiquettes de confidentialité, nous vous recommandons de lire l’article Prise en main des étiquettes de confidentialité pour commencer.

Si vous avez déjà déployé des étiquettes de confidentialité au sein de votre organisation, réfléchissez à la façon dont les étiquettes utilisées dans les niveaux sensibles et hautement sensibles s’adaptent à votre stratégie d’étiquette globale.

Partage du site SharePoint

Chaque équipe a un site SharePoint associé dans lequel les documents sont stockés. (Il s’agit de l’onglet Fichiers dans un canal d’équipe). Le site SharePoint conserve sa propre gestion des autorisations, mais il est lié aux autorisations d’équipe. Les propriétaires d’équipe sont inclus comme propriétaires de site et les membres d’équipe sont inclus en tant que membres du site sur le site associé.

Les autorisations obtenues permettent :

- Aux propriétaires d’équipe de gérer le site et de disposer d’un contrôle total sur son contenu.

- Aux membres d’une équipe de créer et modifier des fichiers sur le site.

Par défaut, les propriétaires et les membres de l'équipe peuvent partager le site lui-même avec les personnes extérieures à l’équipe, sans les ajouter réellement à l’équipe. Nous vous déconseillons de le faire, car cela complique la gestion des utilisateurs et peut amener des personnes qui ne sont pas membres de l’équipe à accéder aux fichiers d’équipe sans que les propriétaires d’équipe ne s’en rendent compte. Pour éviter cela, à partir du niveau de la ligne de base de la protection, nous recommandons aux seuls propriétaires de partager le site directement.

Bien que les équipes n’aient pas d’option d’autorisation en lecture seule, c’est le cas du site SharePoint. Si vous avez des parties prenantes ou des groupes partenaires qui doivent être en mesure d’afficher les fichiers d’équipe, mais pas de les modifier, envisagez de les ajouter directement au site SharePoint avec des autorisations d’affichage.

Pour le niveau hautement sensible, nous limitons l’accès au site aux membres de l’équipe uniquement. Cette restriction empêche également le partage de fichiers avec des personnes extérieures à l’équipe.

Partager des fichiers et des dossiers

Par défaut, les propriétaires et les membres de l’équipe peuvent partager des fichiers et des dossiers avec des personnes externes à l’équipe. Cela peut inclure des personnes extérieures à votre organization, si vous autorisez le partage d’invités. Dans les trois niveaux, nous mettons à jour le type de lien de partage par défaut afin d'éviter les surpartages accidentels. Comme indiqué ci-dessus, dans le niveau hautement sensible, l’accès aux fichiers est limité aux membres de l’équipe uniquement.

Partage avec des personnes extérieures à votre organisation

Si vous devez partager le contenu de Teams avec des personnes extérieures à votre organisation, deux options s'offrent à vous :

- Partage invité : le partage invité utilise Microsoft Entra collaboration B2B qui permet aux utilisateurs de partager des fichiers, des dossiers, des sites, des groupes et des équipes avec des personnes extérieures à votre organization. Ces personnes accèdent aux ressources partagées en utilisant des comptes invités dans votre répertoire.

- Canaux partagés : les canaux partagés utilisent Microsoft Entra connexion directe B2B qui permet aux utilisateurs de partager des ressources dans votre organization avec des personnes d’autres organisations Microsoft Entra. Ces personnes accèdent aux canaux partagés dans Teams à l’aide de leur propre compte professionnel ou scolaire. Aucun compte invité n’est créé dans votre organisation.

Le partage invité et les canaux partagés sont utiles en fonction de la situation. Voir Planifier la collaboration externe pour plus d’informations sur chacun d’eux et sur la façon de choisir les scénarios à utiliser pour un scénario donné.

Si vous envisagez d’utiliser le partage invité, nous vous recommandons de configurer l’intégration de SharePoint et OneDrive avec Microsoft Entra B2B pour une expérience de partage et d’administration optimale.

Vous pouvez empêcher le partage d’invités Teams si nécessaire dans les niveaux sensibles et hautement sensibles à l’aide d’une étiquette de confidentialité. Les canaux partagés sont activés par défaut, mais nécessitent la mise en place de relations inter-organisationnelles pour chaque organisation avec laquelle vous souhaitez collaborer. Voir Collaborer avec des participants externes dans un canal pour plus de détails.

Dans le niveau hautement sensible, nous configurons l’étiquette de confidentialité de bibliothèque par défaut pour chiffrer les fichiers auxquels elle est appliquée. Si vous voulez que les invités aient accès à ces fichiers, vous devez leur attribuer des autorisations lors de la création de l’étiquette. Les participants externes aux canaux partagés ne peuvent pas recevoir d'autorisations pour les étiquettes de sensibilité et ne peuvent pas accéder au contenu crypté par une étiquette de sensibilité.

Nous vous recommandons vivement de laisser le partage des invités activé pour le niveau de référence et pour les niveaux sensibles ou hautement sensibles si vous avez besoin de collaborer avec des personnes extérieures à votre organisation. Les fonctionnalités de partage d’invités de Microsoft 365 fournissent une expérience de partage bien plus sécurisée et régie que l’envoi de fichiers sous forme de pièces jointes dans des messages électroniques. Elle réduit également le risque d'informatique parallèle lorsque les utilisateurs utilisent des produits de consommation non réglementés pour les partager avec des collaborateurs externes légitimes.

Si vous collaborez régulièrement avec d’autres organisations qui utilisent Microsoft Entra ID, les canaux partagés peuvent être une bonne option. Les canaux partagés apparaissent en toute transparence dans le client Teams de l’autre organization et permettent aux participants externes d’utiliser leur compte d’utilisateur normal pour leur organization plutôt que d’avoir à se connecter séparément à l’aide d’un compte invité.

Reportez-vous aux références suivantes pour créer un environnement de partage d’invités sécurisé et productif pour votre organisation :

- Meilleures pratiques relatives au partage de fichiers et de dossiers avec des utilisateurs non authentifiés

- Limiter l’exposition accidentelle de fichiers lors de partages avec des personnes extérieures à votre organisation

- Créer un environnement de partage sécurisé avec des invités

Stratégies d’accès conditionnel

Microsoft Entra l’accès conditionnel offre de nombreuses options pour déterminer comment les utilisateurs accèdent à Microsoft 365, notamment des limitations basées sur l’emplacement, les risques, la conformité des appareils et d’autres facteurs. Nous vous recommandons de lire l’article Qu’est-ce que l’accès conditionnel ? et d’envisager les stratégies supplémentaires qui peuvent être appropriées pour votre organisation.

Pour les niveaux sensibles et hautement sensibles, nous utilisons des étiquettes de confidentialité pour restreindre l’accès au contenu SharePoint.

Pour le niveau sensible, nous allons restreindre l’accès au web uniquement pour les appareils non gérés. (Notez que les invités n’ont souvent pas d’appareils gérés par votre organization. Si vous autorisez des invités dans l’un des niveaux, réfléchissez aux types d’appareils qu’ils utilisent pour accéder aux équipes et aux sites et définissez vos stratégies d’appareil non managées en conséquence.)

Pour le niveau hautement sensible, nous allons utiliser Microsoft Entra contexte d’authentification avec l’étiquette de confidentialité pour déclencher une stratégie d’accès conditionnel personnalisée lorsque des personnes accèdent au site SharePoint associé à l’équipe.

Accès conditionnel entre les services liés à Teams

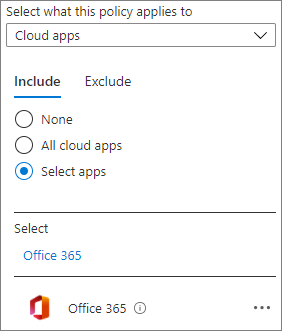

Les paramètres d’accès conditionnel dans les étiquettes de confidentialité affectent uniquement l’accès SharePoint. Si vous souhaitez étendre l’accès conditionnel au-delà de SharePoint, vous pouvez utiliser la stratégie d’accès conditionnel commune : Exiger un appareil conforme, Microsoft Entra appareil joint hybride ou l’authentification multifacteur pour tous les utilisateurs à la place. Pour configurer cette stratégie spécialement pour les services Microsoft 365, sélectionnez l’application cloud Office 365 sous Applications ou actions cloud.

L’utilisation d’une stratégie qui affecte tous les services Microsoft 365 peut mener à une meilleure expérience et à une sécurité optimisée pour vos utilisateurs. Par exemple, lorsque vous bloquez l’accès à des appareils non gérés dans SharePoint uniquement, les utilisateurs peuvent accéder à la conversation d’une équipe avec un appareil non géré, mais ils perdront l’accès quand ils tenteront d’accéder à l’onglet Fichiers. L’utilisation de l’application cloud Office 365 permet d’éviter les problèmes avec les dépendances de service.

Étape suivante

Commencez par configurer le niveau de base de la protection. Si nécessaire, vous pouvez également ajouter une protection sensible et une protection hautement sensible .