Implantar e configurar o Firewall do Azure em uma rede híbrida usando o portal do Azure

Ao conectar sua rede local a uma rede virtual do Azure para criar uma rede híbrida, a capacidade de controlar o acesso aos recursos da rede do Azure é uma parte importante de um plano geral de segurança.

É possível usar o Firewall do Azure para controlar o acesso de rede em uma rede híbrida usando as regras que definem tráfegos de rede permitidos e negados.

Neste artigo, você criará três redes virtuais:

- VNet-Hub: o firewall está nessa rede virtual.

- VNet-Spoke: a rede virtual spoke representa a carga de trabalho localizada no Azure.

- VNet-Onprem: a rede virtual local representa uma rede local. Em uma implantação real, você pode se conectar a ela usando uma conexão de rede virtual privada (VPN) ou uma conexão do Azure ExpressRoute. Para simplificar, este artigo usa uma conexão de gateway de VPN e uma rede virtual localizada no Azure representa uma rede local.

Caso deseje usar o Azure PowerShell para concluir este procedimento, consulte Implantar e configurar o Firewall do Azure em uma rede híbrida usando o Azure PowerShell.

Observação

Esse artigo usa regras de firewall clássicas para gerenciar o firewall. O método preferencial é usar uma política do Gerenciador de Firewall do Azure. Para concluir esse procedimento usando a política do Gerenciador de Firewall do Azure, consulte Tutorial: implantar e configurar o Firewall do Azure e uma política em uma rede híbrida usando o portal do Azure.

Pré-requisitos

Uma rede híbrida usa o modelo de arquitetura hub-and-spok para rotear o tráfego entre as VNets do Azure e as redes locais. A arquitetura hub e spoke tem os seguintes requisitos:

Defina Usar o gateway ou o Servidor de Rota dessa rede virtual ao emparelhar o VNet-Hub ao VNet-Spoke. Em uma arquitetura de rede hub e spoke, um trânsito de gateway permite que redes virtuais spoke compartilhem o gateway de VPN no hub, em vez de implantar gateways de VPN em cada rede virtual spoke.

Além disso, as rotas para as redes virtuais conectadas pelo gateway ou das redes locais serão propagadas automaticamente às tabelas de roteiros para as redes virtuais emparelhadas usando o trânsito de gateway. Para saber mais, confira Configurar o trânsito de gateway de VPN para o emparelhamento de rede virtual.

Defina Usar os gateways ou o Servidor de Rota da rede virtual remota ao emparelhar o VNet-Spoke ao VNet-Hub. Se Usar os gateways ou o Servidor de Rota da rede virtual remota estiver definido e Usar este gateway ou Servidor de Rota da rede virtual no emparelhamento remoto também estiver definido, a rede virtual do spoke usará gateways da rede virtual remota para trânsito.

Para rotear o tráfego da sub-rede spoke por meio do firewall do hub, você pode usar uma Rota Definida pelo Usuário (UDR) que aponte para o firewall com a opção Propagação de rotas de gateway de rede virtual desabilitada. Desabilitar essa opção impede a distribuição de rotas para as sub-redes spoke, portanto, as rotas aprendidas não podem entrar em conflito com sua UDR. Se quiser manter a propagação de rota de gateway de rede virtual habilitada, defina rotas específicas para o firewall para substituir aquelas publicadas do local pelo Border Gateway Protocol (BGP).

Configure uma UDR na sub-rede do gateway do hub que aponta para o endereço IP do firewall como o próximo salto para as redes spoke. Nenhuma UDR é necessária na sub-rede do Firewall do Azure, já que ela aprende as rotas com o BGP.

A seção Criar as rotas mais adiante nesse artigo mostra como criar essas rotas.

O Firewall do Azure deve ter conectividade direta com a Internet. Se sua subnet AzureFirewallSubnet aprender uma rota padrão para sua rede local via BGP, você precisará substituí-la por um UDR 0.0.0.0/0 com o valor NextHopType definido como Internetpara manter a conectividade direta com a Internet.

Observação

O Firewall do Azure pode ser configurado para dar suporte a túnel forçado. Para obter mais informações, confira Túnel forçado do Firewall do Azure.

O tráfego entre redes virtuais emparelhadas diretamente é roteado diretamente, mesmo se uma UDR apontar para o Firewall do Azure como o gateway padrão. Para enviar o tráfego de sub-rede para sub-rede para o firewall nesse cenário, uma UDR precisa conter o prefixo de rede da sub-rede de destino explicitamente em ambas as sub-redes.

Se você não tiver uma assinatura do Azure, crie uma conta gratuita antes de começar.

Criar a rede virtual do hub de firewall

Primeiro, crie um grupo de recursos para conter os recursos:

- Entre no portal do Azure.

- Na página inicial do portal do Azure, selecione Grupos de recursos>Criar.

- Em Assinatura, selecione sua assinatura.

- Em Grupo de recursos, digite RG-fw-hybrid-test.

- Em Região, selecione uma região. Todos os recursos criados posteriormente precisam estar na mesma localização.

- Selecione Examinar + criar.

- Selecione Criar.

Agora, crie a rede virtual.

Observação

O tamanho da sub-rede AzureFirewallSubnet é /26. Para obter mais informações sobre o tamanho da sub-rede, confira Perguntas frequentes sobre o Firewall do Azure.

- Na home page do portal do Azure, selecione Criar um recurso.

- Na caixa de pesquisa, insira rede virtual.

- Selecione Rede Virtual, e, em seguida, selecione Criar.

- Em Grupo de recursos, selecione RG-fw-hybrid-test.

- Em Nome da rede virtual, digite VNet-Hub.

- Em Região, selecione a mesma região usada anteriormente.

- Selecione Avançar.

- Na guia Segurança, selecione Avançar.

- Em Espaço de endereço IPv4, exclua o endereço padrão e digite 10.5.0.0/16.

- Em Sub-redes, exclua a sub-rede padrão.

- Selecione Adicionar uma sub-rede.

- Na página Adicionar uma sub-rede, em Modelo de sub-rede, selecione Firewall do Azure.

- Selecione Adicionar.

Crie uma segunda sub-rede para o gateway:

- Selecione Adicionar uma sub-rede.

- Em Modelo de sub-rede, selecione Gateway de Rede Virtual.

- Em Endereço inicial, aceite o valor padrão de 10.5.1.0.

- Em Tamanho de sub-rede, aceite o valor padrão de /27.

- Selecione Adicionar.

- Selecione Examinar + criar.

- Selecione Criar.

Criar a rede virtual spoke

- Na home page do portal do Azure, selecione Criar um recurso.

- Na caixa de pesquisa, insira rede virtual.

- Selecione Rede Virtual, e, em seguida, selecione Criar.

- Em Grupo de recursos, selecione RG-fw-hybrid-test.

- EmNome, insira VNet-Spoke.

- Em Região, selecione a mesma região usada anteriormente.

- Selecione Avançar.

- Na guia Segurança, selecione Avançar.

- Em Espaço de endereço IPv4, exclua o endereço padrão e digite 10.6.0.0/16.

- Em Sub-redes, exclua a sub-rede padrão.

- Selecione Adicionar uma sub-rede.

- Em Nome, digite SN-Workload.

- Em Endereço inicial, aceite o valor padrão de 10.6.0.0.

- Em Tamanho de sub-rede, aceite o valor padrão de /24.

- Selecione Adicionar.

- Selecione Examinar + criar.

- Selecione Criar.

Criar a rede virtual local

- Na home page do portal do Azure, selecione Criar um recurso.

- Na caixa de pesquisa, insira rede virtual.

- Selecione Rede Virtual, e, em seguida, selecione Criar.

- Em Grupo de recursos, selecione RG-fw-hybrid-test.

- EmNome, insira VNet-Onprem.

- Em Região, selecione a mesma região usada anteriormente.

- Selecione Avançar.

- Na guia Segurança, selecione Avançar.

- Em Espaço de endereço IPv4, exclua o endereço padrão e digite 192.168.0.0/16.

- Em Sub-redes, exclua a sub-rede padrão.

- Selecione Adicionar uma sub-rede.

- Em Nome, digite SN-Corp.

- Em Endereço inicial, aceite o valor padrão de 192.168.0.0.

- Em Tamanho de sub-rede, aceite o valor padrão de /24.

- Selecione Adicionar.

Agora crie uma segunda sub-rede para o gateway:

- Selecione Adicionar uma sub-rede.

- Em Modelo de sub-rede, selecione Gateway de Rede Virtual.

- Em Endereço inicial, aceite o valor padrão de 192.168.1.0.

- Em Tamanho de sub-rede, aceite o valor padrão de /27.

- Selecione Adicionar.

- Selecione Examinar + criar.

- Selecione Criar.

Configurar e implantar o firewall

Agora implante o firewall na rede virtual do hub de firewall:

Na home page do portal do Azure, selecione Criar um recurso.

Na caixa de pesquisa, digitefirewall.

Selecione Firewall e, em seguida, Criar.

Na página Criar um Firewall, use a tabela abaixo para configurar o firewall:

Configuração Valor Assinatura Selecione sua assinatura. Grupo de recursos Digite RG-fw-hybrid-test. Nome Digite AzFW01. Região Selecione a mesma região usada anteriormente. SKU do Firewall Selecione Padrão. Gerenciamento do firewall Selecione Usar regras de Firewall (clássicas) para gerenciar esse firewall. Escolha uma rede virtual Selecione Usar>VNet-Hub existente. Endereço IP público Select Adicionar>fw-pip. Selecione Examinar + criar.

Examine o resumo e selecione Criar para criar o firewall.

O firewall demora alguns minutos para implantar.

Após a conclusão da implantação, acesse o grupo de recursos RG-fw-hybrid-test e selecione o firewall AzFW01.

Anote o endereço IP privado. Você usará isso mais tarde quando criar a rota padrão.

Configurar regras de rede

Primeiro, adicione uma regra de rede para permitir o tráfego da Web:

- Na página AzFW01, selecione Regras (clássico).

- Selecione a guia Coleção de regras de rede.

- Selecione Adicionar coleção de regras de rede.

- Em Nome, digite RCNet01.

- Para Prioridade, insira 100.

- Em Ação de coleção de regras, selecione Permitir.

- Em Endereços IP de regras, como Nome, digite AllowWeb.

- Em Protocolo, selecione TCP.

- Em Tipo de origem, selecione Endereço IP.

- Como Origem, digite 192.168.0.0/24.

- Em Tipo de destino, selecione Endereço IP.

- Como Endereço de destino, digite 10.6.0.0/16.

- Como Portas de Destino, digite80.

Agora adicione uma regra para permitir o tráfego RDP. Na segunda linha de regra, digite as seguintes informações:

- Como Nome, digite AllowRDP.

- Em Protocolo, selecione TCP.

- Em Tipo de origem, selecione Endereço IP.

- Como Origem, digite 192.168.0.0/24.

- Em Tipo de destino, selecione Endereço IP.

- Como Endereço de destino, digite 10.6.0.0/16.

- Para Portas de Destino, insira 3389.

- Selecione Adicionar.

Criar e conectar os gateways de VPN

As redes virtuais locais e de hub são conectadas por meio de gateways VPN.

Criar um gateway de VPN para a rede virtual do hub

Agora crie o gateway de VPN para a rede virtual do hub. As configurações de rede a rede exigem um tipo de VPN baseado em rota. Criar um gateway de VPN pode levar 45 minutos ou mais, dependendo do SKU que você selecionar.

- Na home page do portal do Azure, selecione Criar um recurso.

- Na caixa de pesquisa, digite gateway de rede virtual.

- Selecione Gateway de rede virtual e selecione Criar.

- Como Nome, digite GW-hub.

- Em Região, selecione a mesma região usada anteriormente.

- Em Tipo de gateway, selecione VPN.

- Em Tipo de VPN, selecione Baseada em rota.

- Em SKU, selecione Básico.

- Em Rede virtual, selecione VNet-hub.

- Em Endereço IP público, selecione Criar novo e digite VNet-hub-GW-pip como o nome.

- Em Habilitar o modo ativo-ativo, selecione Desabilitado.

- Aceite os padrões restantes e, em seguida, selecione Examinar + criar.

- Examine a configuração e selecione Criar.

Criar um gateway de VPN para a rede virtual local

Agora crie um gateway de VPN para a rede virtual local. As configurações de rede a rede exigem um tipo de VPN baseado em rota. Criar um gateway de VPN pode levar 45 minutos ou mais, dependendo do SKU que você selecionar.

- Na home page do portal do Azure, selecione Criar um recurso.

- Na caixa de pesquisa, digite gateway de rede virtual.

- Selecione Gateway de rede virtual e selecione Criar.

- Como Nome, digite GW-hubGW-Onprem.

- Em Região, selecione a mesma região usada anteriormente.

- Em Tipo de gateway, selecione VPN.

- Em Tipo de VPN, selecione Baseada em rota.

- Em SKU, selecione Básico.

- Em Rede virtual, selecione VNet-Onprem.

- Em Endereço IP público, selecione Criar novo e digite VNet-Onprem-GW-pip como o nome.

- Em Habilitar o modo ativo-ativo, selecione Desabilitado.

- Aceite os padrões restantes e, em seguida, selecione Examinar + criar.

- Examine a configuração e selecione Criar.

Criar conexões de VPN

Agora você pode criar as conexões VPN entre o hub e os gateways locais.

Nessa etapa, você criará a conexão da rede virtual do hub à rede virtual local. Os exemplos mostram uma chave compartilhada, mas você pode usar seu próprio valor para a chave compartilhada. O importante é que a chave compartilhada deve corresponder em ambas as conexões. Criar uma conexão pode levar alguns minutos para ser concluída.

- Abra o grupo de recursos RG-fw-hybrid-test e selecione o gateway GW-hub.

- Selecione Conexões na coluna à esquerda.

- Selecione Adicionar.

- Para o nome da conexão, digite Hub-to-Onprem.

- Para Tipo de conexão, selecione VNet a VNet.

- Selecione Avançar.

- Para Primeiro gateway de rede virtual, selecione GW-hub.

- Para Segundo gateway de rede virtual, selecione GW-Onprem.

- Para Chave compartilhada (PSK), digite AzureA1b2C3.

- Selecione Examinar + criar.

- Selecione Criar.

Crie a conexão de rede virtual entre o local e o hub. Esta etapa é semelhante à anterior, exceto que você cria a conexão da VNet-Onprem para a VNet-Hub. Verifique se que as chaves compartilhadas correspondem. Depois de alguns minutos, a conexão deverá ser estabelecida.

- Abra o grupo de recursos RG-fw-hybrid-test e selecione o gateway GW-Onprem.

- Selecione Conexões na coluna à esquerda.

- Selecione Adicionar.

- Para o nome da conexão, digite Onprem-to-Hub.

- Para Tipo de conexão, selecione VNet a VNet.

- Selecione Próximo: Configurações.

- Para Primeiro gateway de rede virtual, selecione GW-Onprem.

- Para o Segundo gateway de rede virtual, selecione GW-hub.

- Para Chave compartilhada (PSK), digite AzureA1b2C3.

- Selecione Examinar + criar.

- Selecione Criar.

Verificar as conexões

Após cerca de cinco minutos ou mais, o status de ambas as conexões deve ser Conectado.

Emparelhar as redes virtuais hub e spoke

Agora emparelhe as redes virtuais hub e spoke:

Abra o grupo de recursos RG-fw-hybrid-test e selecione a rede virtual VNet-hub.

Na coluna à esquerda, selecione Emparelhamentos.

Selecione Adicionar.

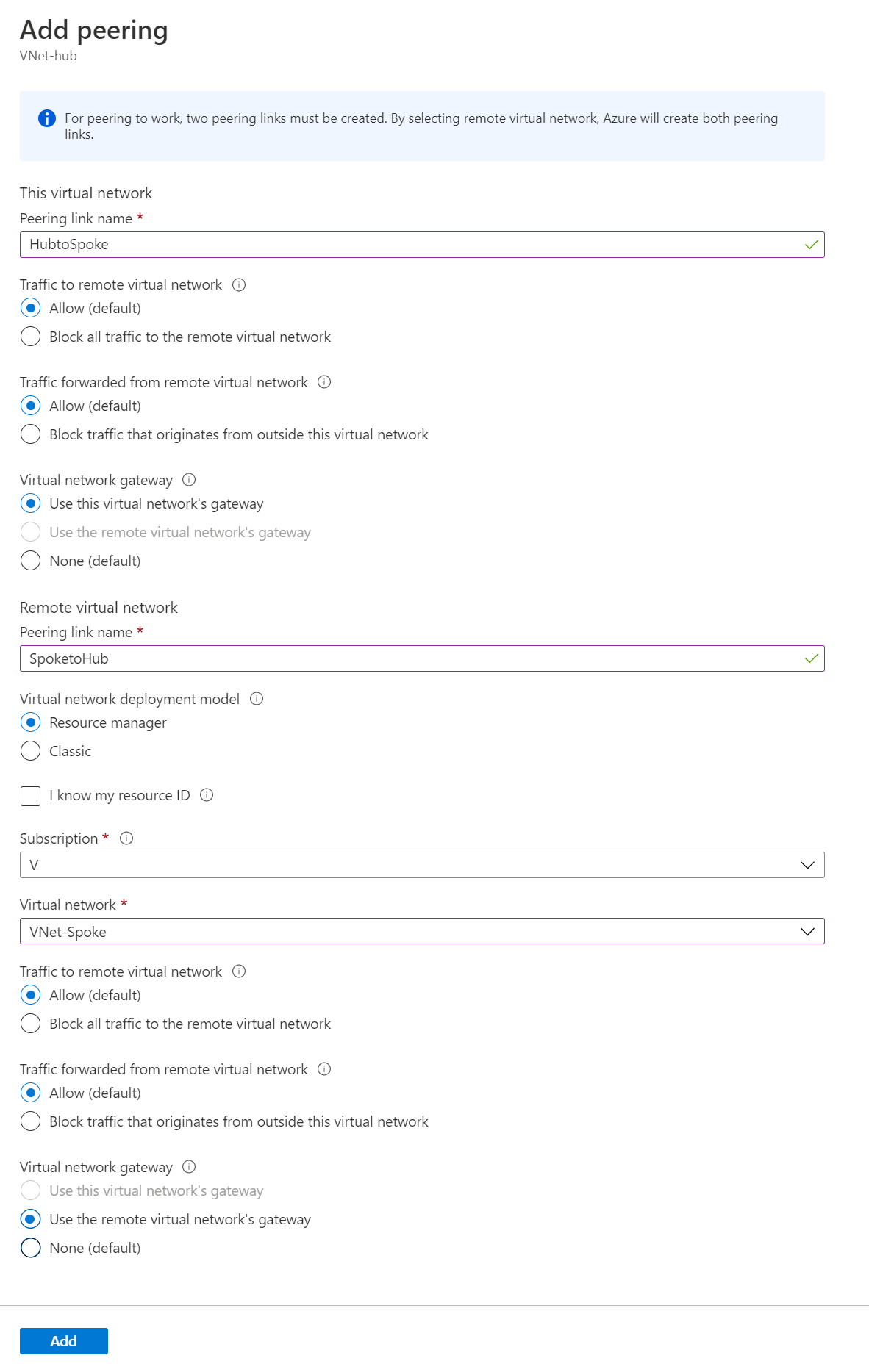

Em Esta rede virtual:

Nome da configuração Configuração Nome do link de emparelhamento Digite HubtoSpoke. Tráfego para a rede virtual remota Selecione Permitir. Tráfego encaminhado da rede virtual remota Selecione Permitir. Gateway de rede virtual Selecione Usar o gateway dessa rede virtual. Em Rede virtual remota:

Nome da configuração Valor Nome do link de emparelhamento Digite SpoketoHub. Modelo de implantação de rede virtual Selecione Gerenciador de recursos. Assinatura Selecione sua assinatura. Rede virtual Selecione VNet-spoke. Tráfego para a rede virtual remota Selecione Permitir. Tráfego encaminhado da rede virtual remota Selecione Permitir. Gateway de rede virtual Selecione Usar o gateway da rede virtual remota. Selecione Adicionar.

A captura de tela a seguir mostra as configurações a serem usadas quando você emparelha redes virtuais de hub e spoke:

Criar as rotas

Siga as seguintes etapas para criar essas rotas:

- Uma rota da sub-rede do gateway do hub até a sub-rede do spoke pelo endereço IP de firewall

- Uma rota padrão da sub-rede do spoke pelo endereço IP de firewall

Para criar as rotas:

- Na home page do portal do Azure, selecione Criar um recurso.

- Na caixa de pesquisa, digite tabela de rotas.

- Selecione Tabela de rotas e, em seguida, selecione Criar.

- Para o grupo de recursos, selecioneRG-fw-hybrid-test..

- Em Região, selecione a mesma localização usada anteriormente.

- Para o nome, digite UDR-Hub-Spoke.

- Selecione Examinar + criar.

- Selecione Criar.

- Depois que a tabela de rotas for criada, selecione-a para abrir a página da tabela de rotas.

- Selecione Rotas na coluna à esquerda.

- Selecione Adicionar.

- Para o nome da rota, digite ToSpoke.

- Em Tipo de destino, selecione Endereços de IP.

- Para Intervalos de CIDR /endereço IP de destino, digite 10.6.0.0/16.

- Para o tipo do próximo salto, selecione Solução de virtualização.

- Para o endereço do próximo salto, digite o endereço IP privado do firewall anotado anteriormente.

- Selecione Adicionar.

Agora associe a rota à sub-rede:

- Na página UDR-Hub-Spoke – Rotas, selecione Sub-redes.

- Selecione Associar.

- Em Rede virtual, selecione VNet-hub.

- Em Sub-rede, selecione GatewaySubnet.

- Selecione OK.

Agora crie a rota padrão com base na sub-rede spoke:

- Na home page do portal do Azure, selecione Criar um recurso.

- Na caixa de pesquisa, digite tabela de rotas.

- Selecione Tabela de rotas e, em seguida, selecione Criar.

- Para o grupo de recursos, selecioneRG-fw-hybrid-test..

- Em Região, selecione a mesma localização usada anteriormente.

- Para o nome, digite UDR-DG.

- Em Propagar rota do gateway, selecione Não.

- Selecione Examinar + criar.

- Selecione Criar.

- Depois que a tabela de rotas for criada, selecione-a para abrir a página da tabela de rotas.

- Selecione Rotas na coluna à esquerda.

- Selecione Adicionar.

- Para o nome da rota, digite ToHub.

- Em Tipo de destino, selecione Endereços de IP.

- Para Intervalos de CIDR /endereço IP de destino, digite 0.0.0.0/0.

- Para o tipo do próximo salto, selecione Solução de virtualização.

- Para o endereço do próximo salto, digite o endereço IP privado do firewall anotado anteriormente.

- Selecione Adicionar.

Agora associe a rota à sub-rede:

- Na página UDR-DG – Rotas, selecione Sub-redes.

- Selecione Associar.

- Em Rede virtual, selecione VNet-spoke.

- Em Sub-rede, escolha SN-Workload.

- Selecione OK.

Criar máquinas virtuais

Crie a carga de trabalho spoke e as máquinas virtuais locais e coloque-as nas sub-redes apropriadas.

Criar a máquina virtual de carga de trabalho

Crie uma máquina virtual na rede virtual spoke que executa os Serviços de Informações da Internet (IIS) e que não tenha nenhum endereço IP público:

- Na home page do portal do Azure, selecione Criar um recurso.

- Em Produtos populares do Marketplace, selecione o Datacenter do Windows Server 2019.

- Insira esses valores para a máquina virtual:

- Grupo de recursos: selecione RG-fw-hybrid-test.

- Nome da máquina virtual: digite VM-Spoke-01.

- Região: selecione a mesma região usada anteriormente.

- Nome de usuário: insira um nome de usuário.

- Senha: insira uma senha.

- Para Portas de entrada públicas, selecione Permitir portas selecionadas e, em seguida, selecione HTTP (80) e RDP (3389)

- Selecione Avançar: Discos.

- Aceite os padrões e selecione Avançar: Rede.

- Para a Rede virtual, selecione VNet-Spoke. A sub-rede é SN-Workload.

- Em IP Público, selecione Nenhum.

- Selecione Avançar: Gerenciamento.

- Selecione Avançar: Monitoramento.

- Em Diagnóstico de inicialização, selecione Desabilitar.

- Selecione Examinar+Criar, examine as configurações na página de resumo e, em seguida, selecione Criar.

Instalar o IIS

No portal do Azure, abra o Azure Cloud Shell e verifique se ele está definido como PowerShell.

Execute o comando a seguir para instalar o IIS na máquina virtual e altere a localização se necessário:

Set-AzVMExtension ` -ResourceGroupName RG-fw-hybrid-test ` -ExtensionName IIS ` -VMName VM-Spoke-01 ` -Publisher Microsoft.Compute ` -ExtensionType CustomScriptExtension ` -TypeHandlerVersion 1.4 ` -SettingString '{"commandToExecute":"powershell Add-WindowsFeature Web-Server; powershell Add-Content -Path \"C:\\inetpub\\wwwroot\\Default.htm\" -Value $($env:computername)"}' ` -Location EastUS

Criar a máquina virtual local

Crie uma máquina virtual que você usa para se conectar via acesso remoto ao endereço IP público. A partir daí, você conecta o servidor spoke por meio do firewall.

- Na home page do portal do Azure, selecione Criar um recurso.

- Em Preencher, selecione Windows Server 2019 Datacenter.

- Insira esses valores para a máquina virtual:

- Grupo de recursos: selecione Existente e, em seguida, selecione RG-fw-hybrid-test.

- Nome da máquina virtual: digite VM-Onprem.

- Região: selecione a mesma região usada anteriormente.

- Nome de usuário: insira um nome de usuário.

- Senha: insira a senha do usuário.

- Em Portas de entrada públicas, selecione Permitir portas selecionadas e, em seguida, RDP (3389)

- Selecione Avançar: Discos.

- Aceite os padrões e selecione Avançar: Rede.

- Para a Rede virtual, selecione VNet-Onprem. A sub-rede é SN-Corp.

- Selecione Avançar: Gerenciamento.

- Selecione Avançar: Monitoramento.

- Em Diagnóstico de inicialização, selecione Desabilitar.

- Selecione Examinar+Criar, examine as configurações na página de resumo e, em seguida, selecione Criar.

Observação

O Azure fornece um IP de acesso de saída padrão para VMs que não receberam um endereço IP público ou que estão no pool de back-end de um balanceador de carga do Azure básico interno. O mecanismo de IP de acesso de saída padrão fornece um endereço IP de saída que não é configurável.

O IP de acesso de saída padrão é desabilitado quando um dos seguintes eventos acontece:

- Um endereço IP público é atribuído à VM.

- A VM é colocada no pool de back-end de um balanceador de carga padrão, com ou sem regras de saída.

- Um recurso da Gateway da NAT do Azure é atribuído à sub-rede da VM.

As VMs criadas por conjuntos de dimensionamento de máquinas virtuais no modo de orquestração flexível não têm acesso de saída padrão.

Para mais informações sobre conexões de saída no Azure, confira Acesso de saída padrão no Azure e Usar SNAT (conversão de endereços de rede de origem) para conexões de saída.

Testar o firewall

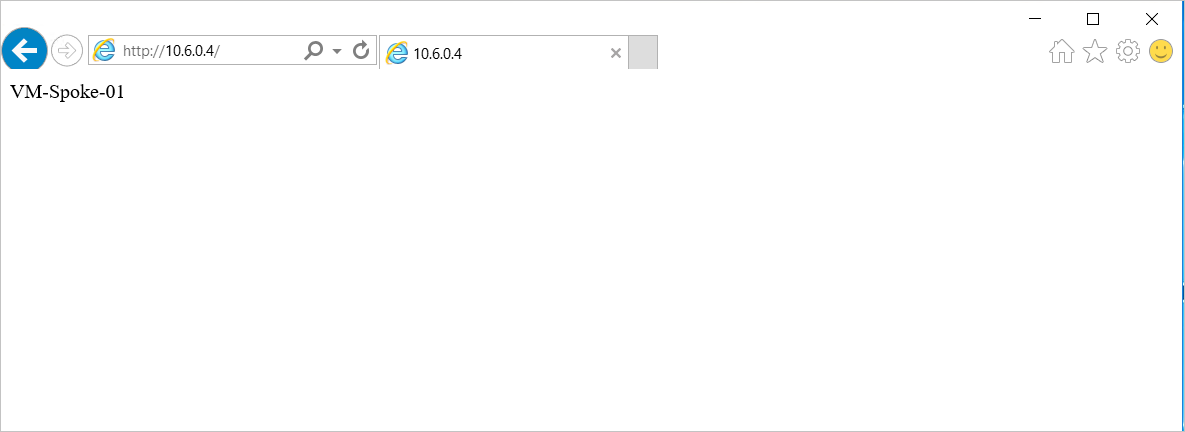

Primeiro, anote o endereço IP privado da máquina virtual VM-spoke-01.

No portal do Azure, conecte-se à máquina virtual VM-Onprem.

Abra um navegador da Web em VM-Onprem e navegue até

http://<VM-Spoke-01 private IP>.A página da Web VM-Spoke-01 deve ser aberta.

Na máquina virtual VM-Onprem, abra uma conexão de acesso remoto para VM-spoke-01 no endereço IP privado.

Sua conexão deverá ter sucesso e você deverá conseguir entrar.

Agora que você verificou se as regras de firewall estão funcionando:

- Você pode procurar o servidor Web na rede virtual spoke.

- Conecte-se ao servidor na rede virtual falada usando RDP.

Em seguida, altere a ação de coleção de regras da rede do firewall para Negar a fim de verificar se as regras do firewall funcionam como o esperado:

- Selecione o firewall AzFW01.

- Selecione Regras (clássico).

- Selecione a guia Coleção de regras de rede e selecione a coleção de regras RCNet01.

- Em Ação, selecione Negar.

- Selecione Salvar.

Feche todas as conexões de acesso remoto existentes. Execute os testes novamente para testar as regras alteradas. Todos devem falhar nesse momento.

Limpar os recursos

Você pode manter seus recursos de firewall para testes adicionais. Quando não for mais necessário, exclua o grupo de recursos Test-FW-RG para excluir todos os recursos relacionados ao firewall.