Implementar Microsoft Defender para Ponto de Extremidade no macOS com Microsoft Intune

Aplica-se a:

- Microsoft Defender para Ponto de Extremidade no macOS

- Plano 1 do Microsoft Defender para Ponto de Extremidade

- Plano 2 do Microsoft Defender para Ponto de Extremidade

- Microsoft Defender para empresas

Este artigo descreve como implementar Microsoft Defender para Ponto de Extremidade no macOS através de Microsoft Intune.

Pré-requisitos e requisitos de sistema

Antes de começar, consulte a página main Microsoft Defender para Ponto de Extremidade no macOS para obter uma descrição dos pré-requisitos e requisitos de sistema para a versão atual do software.

Visão Geral

A tabela seguinte resume os passos para implementar e gerir Microsoft Defender para Ponto de Extremidade em Macs através de Microsoft Intune. Consulte a tabela seguinte para obter passos mais detalhados:

| Etapa | Nome do ficheiro de exemplo | Identificador do pacote |

|---|---|---|

| Aprovar a extensão do sistema | sysext.mobileconfig |

N/D |

| Política de extensão de rede | netfilter.mobileconfig |

N/D |

| Acesso Total ao Disco | fulldisk.mobileconfig |

com.microsoft.wdav.epsext |

| definições de configuração do Microsoft Defender para Ponto de Extremidade Se estiver a planear executar um antivírus que não seja da Microsoft no Mac, defina passiveMode como true. |

MDE_MDAV_and_exclusion_settings_Preferences.xml |

com.microsoft.wdav |

| Serviços em segundo plano | background_services.mobileconfig |

N/D |

| Configurar notificações de Microsoft Defender para Ponto de Extremidade | notif.mobileconfig |

com.microsoft.wdav.tray |

| Definições de acessibilidade | accessibility.mobileconfig |

com.microsoft.dlp.daemon |

| Bluetooth | bluetooth.mobileconfig |

com.microsoft.dlp.agent |

| Configurar o Microsoft AutoUpdate (MAU) | com.microsoft.autoupdate2.mobileconfig |

com.microsoft.autoupdate2 |

| Controlo de Dispositivos | DeviceControl.mobileconfig |

N/D |

| Prevenção contra Perda de Dados | DataLossPrevention.mobileconfig |

N/D |

| Transferir o pacote de inclusão | WindowsDefenderATPOnboarding__MDATP_wdav.atp.xml |

com.microsoft.wdav.atp |

| Implementar o Microsoft Defender para Ponto de Extremidade na aplicação macOS | Wdav.pkg |

N/D |

Criar perfis de configuração do sistema

O próximo passo consiste em criar perfis de configuração do sistema que Microsoft Defender para Ponto de Extremidade necessidades. No centro de administração do Microsoft Intune, abraperfis de Configuração de Dispositivos>.

Passo 1: Aprovar extensões do sistema

No Intune centro de administração, aceda a Dispositivos e, em Gerir Dispositivos, selecione Configuração.

Em Perfis de configuração, selecione Criar Perfil.

No separador Políticas , selecione Criar>Nova Política.

Em Plataforma, selecione macOS.

Em Tipo de perfil, selecione Catálogo de definições.

Selecione Criar.

No separador Informações básicas , atribua um nome ao perfil e introduza uma Descrição. Em seguida, selecione Seguinte.

No separador Definições de configuração, selecione + Adicionar definições.

Em Nome do modelo, selecione Extensões.

No seletor Definições, expanda a categoria Configuração do Sistema e, em seguida, selecione Extensões> do SistemaExtensões de Sistema Permitidas:

Feche o seletor definições e, em seguida, selecione + Editar instância.

Configure as seguintes entradas na secção Extensões de sistema permitidas e, em seguida, selecione Seguinte.

Extensões do Sistema Permitidas Identificador de Equipe com.microsoft.wdav.epsextUBF8T346G9com.microsoft.wdav.netextUBF8T346G9No separador Atribuições , atribua o perfil a um grupo onde estão localizados os dispositivos ou utilizadores macOS.

Reveja o perfil de configuração. Selecione Criar.

Passo 2: filtro de rede

Como parte das capacidades de Deteção e Resposta de Pontos Finais, Microsoft Defender para Ponto de Extremidade no macOS inspeciona o tráfego do socket e reporta estas informações ao portal do Microsoft 365 Defender. A seguinte política permite que a extensão de rede execute esta funcionalidade.

Transfira netfilter.mobileconfig a partir do repositório do GitHub.

Importante

Só é suportado um .mobileconfig (plist) para o Filtro de Rede. Adicionar vários Filtros de Rede leva a problemas de conectividade de rede no Mac. Este problema não é específico do Defender para Endpoint no macOS.

Para configurar o filtro de rede:

Em Perfis de configuração, selecione Criar Perfil.

Em Plataforma, selecione macOS.

Em Tipo de perfil, selecione Modelos.

Em Nome do modelo, selecione Personalizado.

Selecione Criar.

No separador Informações básicas , atribua um nome ao perfil. Por exemplo,

NetFilter-prod-macOS-Default-MDE. Em seguida, selecione Avançar.No separador Definições de configuração , introduza um Nome de perfil de configuração personalizada . Por exemplo,

NetFilter-prod-macOS-Default-MDE.Selecione um Canal de implementação e selecione Seguinte.

Selecione um ficheiro de perfil de Configuração e, em seguida, selecione Seguinte.

No separador Atribuições , atribua o perfil a um grupo onde estão localizados os dispositivos macOS e/ou utilizadores ou Todos os Utilizadores e Todos os dispositivos.

Reveja o perfil de configuração. Selecione Criar.

Passo 3: Acesso Total ao Disco

Observação

A partir do macOS Catalina (10.15) ou mais recente, para fornecer privacidade aos utilizadores finais, criou a FDA (Acesso Total ao Disco). Ativar o TCC (Transparência, Consentimento & Controlo) através de uma solução de Gerenciamento de Dispositivos Móvel, como Intune, eliminará o risco de o Defender para Endpoint perder a Autorização de Acesso Total ao Disco para funcionar corretamente.

Este perfil de configuração concede Acesso Total ao Disco para Microsoft Defender para Ponto de Extremidade. Se tiver configurado anteriormente Microsoft Defender para Ponto de Extremidade através de Intune, recomendamos que atualize a implementação com este perfil de configuração.

Transfira fulldisk.mobileconfig a partir do repositório do GitHub.

Para configurar o Acesso Total ao Disco:

No centro de administração do Intune, em Perfis de configuração, selecione Criar Perfil.

Em Plataforma, selecione macOS.

Em Tipo de perfil, selecione Modelos.

Em Nome do modelo, selecione Personalizado e, em seguida, selecione Criar.

No separador Informações básicas , atribua um nome ao perfil. Por exemplo,

FullDiskAccess-prod-macOS-Default-MDE. Em seguida, selecione Avançar.No separador Definições de configuração , introduza um Nome de perfil de configuração personalizada . Por exemplo,

FullDiskAccess-prod-macOS-Default-MDE.Selecione um Canal de implementação e, em seguida, selecione Seguinte.

Selecione um ficheiro de perfil de Configuração.

No separador Atribuições , atribua o perfil a um grupo onde estão localizados os dispositivos macOS e/ou utilizadores ou Todos os Utilizadores e Todos os dispositivos.

Reveja o perfil de configuração. Selecione Criar.

Observação

O Acesso Total ao Disco concedido através do Perfil de Configuração de MDM da Apple não é refletido nas Definições > do Sistema Privacidade & Acesso Total ao Disco de Segurança>.

Passo 4: Serviços em segundo plano

Cuidado

O macOS 13 (Ventura) contém novos melhoramentos de privacidade. A partir desta versão, por predefinição, as aplicações não podem ser executadas em segundo plano sem consentimento explícito. Microsoft Defender para Ponto de Extremidade tem de executar o processo daemon em segundo plano. Este perfil de configuração concede permissões de Serviço em Segundo Plano para Microsoft Defender para Ponto de Extremidade. Se tiver configurado anteriormente Microsoft Defender para Ponto de Extremidade através de Microsoft Intune, recomendamos que atualize a implementação com este perfil de configuração.

Transfira background_services.mobileconfig a partir do repositório do GitHub.

Para configurar serviços em segundo plano:

Em Perfis de configuração, selecione Criar Perfil.

Em Plataforma, selecione macOS.

Em Tipo de perfil, selecione Modelos.

Em Nome do modelo, selecione Personalizado.

Selecione Criar.

No separador Informações básicas , atribua um nome ao perfil. Por exemplo,

BackgroundServices-prod-macOS-Default-MDE. Em seguida, selecione Avançar.No separador Definições de configuração , introduza um Nome de perfil de configuração personalizada . Por exemplo,

backgroundServices-prod-macOS-Default-MDE.Selecione um Canal de implementação e selecione Seguinte.

Selecione um ficheiro de perfil de Configuração.

No separador Atribuições , atribua o perfil a um grupo onde estão localizados os dispositivos macOS e/ou utilizadores ou Todos os Utilizadores e Todos os dispositivos.

Reveja o perfil de configuração. Selecione Criar.

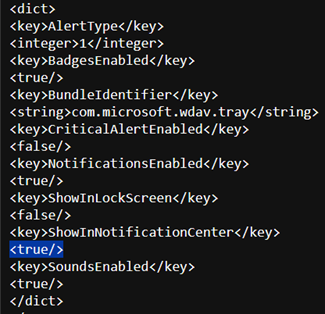

Passo 5: Notificações

Este perfil é utilizado para permitir que Microsoft Defender para Ponto de Extremidade no macOS e no Microsoft AutoUpdate apresentem notificações na IU.

Transfira notif.mobileconfig a partir do repositório do GitHub.

Para desativar as notificações para os utilizadores finais, pode alterar Mostrar NotificationCenter de true para false em notif.mobileconfig.

Para configurar notificações:

Em Perfis de configuração, selecione Criar Perfil.

Em Plataforma, selecione macOS.

Em Tipo de perfil, selecione Modelos.

Em Nome do modelo, selecione Personalizado.

Selecione Criar.

No separador Informações básicas , atribua um nome ao perfil. Por exemplo,

Notify-prod-macOS-Default-MDE. Em seguida, selecione Avançar.No separador Definições de configuração , introduza um Nome de perfil de configuração personalizada . Por exemplo,

Notif.mobileconfig.Selecione um Canal de implementação e, em seguida, selecione Seguinte.

Selecione um ficheiro de perfil de Configuração.

No separador Atribuições , atribua o perfil a um grupo onde estão localizados os dispositivos macOS e/ou utilizadores ou Todos os Utilizadores e Todos os dispositivos.

Reveja o perfil de configuração. Selecione Criar.

Passo 6: Definições de acessibilidade

Este perfil é utilizado para permitir que Microsoft Defender para Ponto de Extremidade no macOS acedam às definições de acessibilidade no Apple macOS High Sierra (10.13.6) e mais recente.

Transfira accessibility.mobileconfig a partir do repositório do GitHub.

Em Perfis de configuração, selecione Criar Perfil.

Em Plataforma, selecione macOS.

Em Tipo de perfil, selecione Modelos.

Em Nome do modelo, selecione Personalizado.

Selecione Criar.

No separador Informações básicas , atribua um nome ao perfil. Por exemplo,

Accessibility-prod-macOS-Default-MDE. Em seguida, selecione Avançar.No separador Definições de configuração , introduza um Nome de perfil de configuração personalizada . Por exemplo,

Accessibility.mobileconfig.Selecione um Canal de implementação e selecione Seguinte.

Selecione um ficheiro de perfil de Configuração.

No separador Atribuições , atribua o perfil a um grupo onde estão localizados os dispositivos macOS e/ou utilizadores ou Todos os Utilizadores e Todos os dispositivos.

Reveja o perfil de configuração. Selecione Criar.

Passo 7: permissões Bluetooth

Cuidado

O macOS 14 (Sonoma) contém novos melhoramentos de privacidade. A partir desta versão, por predefinição, as aplicações não podem aceder a Bluetooth sem consentimento explícito. Microsoft Defender para Ponto de Extremidade utiliza-o se configurar políticas Bluetooth para Controlo de Dispositivos.

Transfira bluetooth.mobileconfig a partir do repositório do GitHub e utilize o mesmo fluxo de trabalho que no Passo 6: Definições de acessibilidade para ativar o acesso Bluetooth.

Observação

O Bluetooth concedido através do Perfil de Configuração de MDM da Apple não se reflete nas Definições do Sistema => Privacidade & Segurança => Bluetooth.

Passo 8: Atualização Automática da Microsoft

Este perfil é utilizado para atualizar o Microsoft Defender para Ponto de Extremidade no macOS através do Microsoft AutoUpdate (MAU). Se estiver a implementar Microsoft Defender para Ponto de Extremidade no macOS, tem as opções para obter uma versão atualizada da aplicação (Atualização da Plataforma) que se encontra nos diferentes canais mencionados aqui:

- Beta (Insiders-Fast)

- Canal atual (Pré-visualização, Insiders-Slow)

- Canal atual (Produção)

Para obter mais informações, veja Implementar atualizações para Microsoft Defender para Ponto de Extremidade no macOS.

Transfira com.microsoft.autoupdate2.mobileconfig a partir do repositório do GitHub.

Observação

O exemplo com.microsoft.autoupdate2.mobileconfig do repositório do GitHub está definido como Canal Atual (Produção).

Em Perfis de configuração, selecione Criar Perfil.

Em Plataforma, selecione macOS.

Em Tipo de perfil, selecione Modelos.

Em Nome do modelo, selecione Personalizado.

Selecione Criar.

No separador Informações básicas , atribua um nome ao perfil. Por exemplo,

Autoupdate-prod-macOS-Default-MDE. Em seguida, selecione Avançar.No separador Definições de configuração , introduza um Nome de perfil de configuração personalizada . Por exemplo,

com.microsoft.autoupdate2.mobileconfig.Selecione um Canal de implementação e selecione Seguinte.

Selecione um ficheiro de perfil de Configuração.

No separador Atribuições , atribua o perfil a um grupo onde estão localizados os dispositivos macOS e/ou utilizadores ou Todos os Utilizadores e Todos os dispositivos.

Reveja o perfil de configuração. Selecione Criar.

Passo 9: Microsoft Defender para Ponto de Extremidade definições de configuração

Neste passo, vamos ver Preferências que lhe permitem configurar políticas antimalware e EDR com Microsoft Intune (https://intune.microsoft.com).

9a. Definir políticas com o portal do Microsoft Defender

Defina políticas com o Portal do Microsoft Defender ao implementar as seguintes instruções ou ao utilizar Microsoft Intune:

Aceda a Configurar Microsoft Defender para Ponto de Extremidade no Intune antes de definir as políticas de segurança com Microsoft Defender para Ponto de Extremidade Gestão de Definições de Segurança.

No portal Microsoft Defender, aceda a Gestão> de configuraçãoPolíticas de segurança de ponto final Políticas>>macCriar nova política.

Em Selecionar Plataforma, selecione macOS.

Em Selecionar Modelo, selecione um modelo e selecione Criar Política.

Especifique um nome e uma descrição para a política e, em seguida, selecione Seguinte.

No separador Atribuições , atribua o perfil a um grupo onde estão localizados os dispositivos macOS e/ou utilizadores ou Todos os Utilizadores e Todos os dispositivos.

Para obter mais informações sobre a gestão das definições de segurança, consulte:

- Gerir Microsoft Defender para Ponto de Extremidade em dispositivos com Microsoft Intune

- Gerir definições de segurança para Windows, macOS e Linux nativamente no Defender para Endpoint

Definir políticas com Microsoft Intune

Pode gerir as definições de segurança para Microsoft Defender para Ponto de Extremidade no macOS em Definir Preferências no Microsoft Intune.

Para obter mais informações, consulte Definir preferências para Microsoft Defender para Ponto de Extremidade no Mac.

Passo 10: Proteção de rede para Microsoft Defender para Ponto de Extremidade no macOS

Aceda a Gestão> de configuraçãoPolíticas de segurança de ponto final Políticas>>de MacCriar nova política.

Em Selecionar Plataforma, selecione macOS.

Em Selecionar Modelo, selecione Microsoft Defender Antivírus e selecione Criar Política.

No separador Informações básicas , introduza o Nome e a Descrição da política. Selecione Avançar.

No separador Definições de Configuração , em Proteção de Rede, selecione um Nível de imposição. Selecione Avançar.

No separador Atribuições , atribua o perfil a um grupo onde estão localizados os dispositivos macOS e/ou utilizadores ou Todos os Utilizadores e Todos os dispositivos.

Reveja a política em Rever+Criar e selecione Guardar.

Dica

Também pode configurar a proteção de rede ao anexar as informações da Proteção de rede para ajudar a impedir ligações macOS a sites incorretos no .mobileconfig passo 8.

Passo 11: Controlo de Dispositivos para Microsoft Defender para Ponto de Extremidade no macOS

Para definir o Controlo de Dispositivos para Microsoft Defender para Ponto de Extremidade no macOS, siga os passos em:

Passo 12: Prevenção de Perda de Dados (DLP) para Ponto Final

Para definir a Prevenção de Perda de Dados (DLP) do Purview para o ponto final no macOS, siga os passos em Integrar e remover dispositivos macOS em Soluções de conformidade com Microsoft Intune.

Passo 13: Verificar status de PList (.mobileconfig)

Depois de concluir a configuração do perfil, poderá rever a status das políticas.

Ver Estado

Assim que as alterações Intune forem propagadas para os dispositivos inscritos, pode vê-las listadas em Monitorizar>Dispositivo status:

Configuração do dispositivo cliente

Uma instalação de Portal da Empresa padrão é suficiente para um dispositivo mac.

Confirme a gestão de dispositivos.

Selecione Abrir Preferências do Sistema, localize Perfil de Gestão na lista e selecione Aprovar.... O Perfil de Gestão seria apresentado como Verificado:

Selecione Continuar e conclua a inscrição.

Agora, pode inscrever mais dispositivos. Também pode inscrevê-los mais tarde, depois de concluir a configuração do sistema de aprovisionamento e os pacotes de aplicações.

No Intune, abra Gerir>Dispositivos>Todos os dispositivos. Aqui, pode ver o seu dispositivo entre os listados:

Verificar o estado do dispositivo cliente

Depois de os perfis de configuração serem implementados nos seus dispositivos, abraPerfis de Preferências> do Sistemano seu dispositivo Mac.

Verifique se os seguintes perfis de configuração estão presentes e instalados. O Perfil de Gestão deve ser o perfil de sistema Intune. Wdav-config e wdav-kext são perfis de configuração do sistema que foram adicionados no Intune:

Também deverá ver o ícone de Microsoft Defender para Ponto de Extremidade no canto superior direito.

Passo 14: Publicar aplicação

Este passo permite implementar Microsoft Defender para Ponto de Extremidade em computadores inscritos.

No centro de administração do Microsoft Intune, abra Aplicações.

Selecione Por plataforma>macOS>Adicionar.

Em Tipo de aplicação, selecione macOS. Selecione Selecionar.

Nas Informações da aplicação, mantenha os valores predefinidos e selecione Seguinte.

Na guia Atribuições, selecione Avançar.

Reveja e Crie. Pode visitar Aplicações>Por macOS de plataforma> para vê-lo na lista de todas as aplicações.

Para obter mais informações, veja Adicionar Microsoft Defender para Ponto de Extremidade a dispositivos macOS com Microsoft Intune.

Importante

Deve criar e implementar os perfis de configuração pela ordem especificada (passos 1 a 13) para uma configuração de sistema bem-sucedida.

Passo 15: Transferir o pacote de inclusão

Para transferir os pacotes de inclusão a partir do portal do Microsoft 365 Defender:

No portal do Microsoft 365 Defender, aceda aDefiniçõesdo Sistema>Pontos Finais>Gestão de dispositivos>Integração>.

Defina o sistema operativo como macOS e o método de implementação como Mobile Gerenciamento de Dispositivos/Microsoft Intune.

Selecione Baixar pacote de integração. Guarde-o como WindowsDefenderATPOnboardingPackage.zip no mesmo diretório.

Extraia o conteúdo do ficheiro .zip:

unzip WindowsDefenderATPOnboardingPackage.zipArchive: WindowsDefenderATPOnboardingPackage.zip warning: WindowsDefenderATPOnboardingPackage.zip appears to use backslashes as path separators inflating: intune/kext.xml inflating: intune/WindowsDefenderATPOnboarding.xml inflating: jamf/WindowsDefenderATPOnboarding.plist

Passo 16: Implementar o pacote de inclusão

Este perfil contém informações de licença para Microsoft Defender para Ponto de Extremidade.

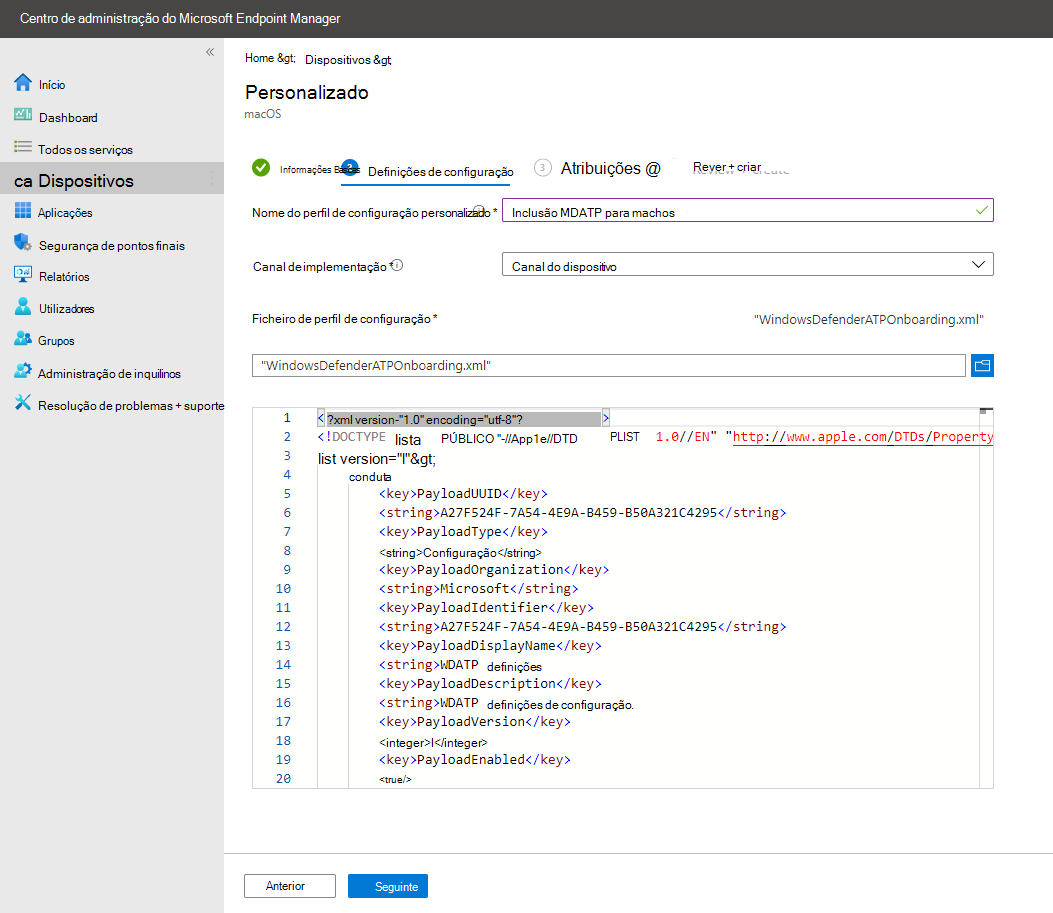

Para implementar o pacote de inclusão:

Em Perfis de configuração, selecione Criar Perfil.

Em Plataforma, selecione macOS.

Em Tipo de perfil, selecione Modelos.

Em Nome do modelo, selecione Personalizado.

Selecione Criar.

No separador Informações básicas , atribua um nome ao perfil. Por exemplo,

Onboarding-prod-macOS-Default-MDE. Selecione Avançar.No separador Definições de configuração , introduza um Nome de perfil de configuração personalizada . Por exemplo,

WindowsDefenderATPOnboarding.Selecione um Canal de implementação e selecione Seguinte.

Selecione um ficheiro de perfil de Configuração.

No separador Atribuições , atribua o perfil a um grupo onde estão localizados os dispositivos macOS e/ou utilizadores ou Todos os Utilizadores e Todos os dispositivos.

Reveja o perfil de configuração. Selecione Criar.

Abraperfis de Configuração de Dispositivos> para ver o perfil criado.

Passo 17: Verificar a deteção de antimalware

Veja o seguinte artigo para testar uma revisão da deteção de antimalware: Teste de deteção de antivírus para verificar os serviços de integração e relatórios do dispositivo

Passo 18: Verificar a deteção do EDR

Veja o seguinte artigo para testar uma revisão da deteção EDR: teste de deteção EDR para verificar a inclusão de dispositivos e os serviços de relatórios

Solução de problemas

Problema: não foi encontrada nenhuma licença.

Solução: siga os passos neste artigo para criar um perfil de dispositivo com WindowsDefenderATPOnboarding.xml.

Problemas de instalação do registo

Veja Problemas de instalação do registo para obter informações sobre como localizar o registo gerado automaticamente criado pelo instalador, quando ocorre um erro.

Para obter informações sobre procedimentos de resolução de problemas, consulte:

- Resolver problemas de extensão do sistema no Microsoft Defender para Ponto de Extremidade no macOS

- Resolver problemas de instalação do Microsoft Defender para Ponto de Extremidade no macOS

- Resolver problemas de licença do Microsoft Defender para Ponto de Extremidade no macOS

- Resolver problemas de conectividade da cloud para Microsoft Defender para Ponto de Extremidade no macOS

- Resolver problemas de desempenho do Microsoft Defender para Ponto de Extremidade no macOS

Desinstalação

Veja Desinstalar para obter detalhes sobre como remover Microsoft Defender para Ponto de Extremidade no macOS de dispositivos cliente.