Configurar e habilitar as políticas de risco

Há dois tipos de políticas de risco no acesso condicional do Microsoft Entra que você pode configurar. Você pode usar essas políticas para automatizar a resposta aos riscos, permitindo que os usuários façam a correção automática quando o risco é detectado:

Escolhendo níveis de risco aceitáveis

As organizações devem decidir o nível de risco em que exigirão o controle de acesso sobre o balanceamento da experiência do usuário e da postura de segurança.

Optar pelo controle de acesso sobre um nível de risco Alto reduz o número de vezes que uma política é disparada e minimiza o conflito para os usuários. No entanto, isso exclui os riscos Baixo e Médio da política, o que talvez não impeça que um invasor explore uma identidade comprometida. Selecionar um nível de risco Baixo para exigir o controle de acesso introduz mais interrupções do usuário.

Os locais de rede confiáveis configurados são usados pelo Microsoft Entra ID Protection em algumas detecções de risco para reduzir os falsos positivos.

As configurações de política a seguir incluem o controle de sessão de frequência de entrada exigindo uma reautenticação para entradas e usuários suspeitos.

Recomendação da Microsoft

A Microsoft recomenda as seguintes configurações de política de risco para proteger sua organização:

- Política de risco do usuário

- Exigir uma alteração segura de senha quando o nível de risco do usuário for Alto. A autenticação multifator do Microsoft Entra é necessária antes que o usuário possa criar uma nova senha com o write-back de senha para corrigir seu risco.

- Política de risco de entrada

- Exigir a autenticação multifator do Microsoft Entra quando o nível de risco de entrada for Médio ou Alto, permitindo que os usuários provem que são eles usando um dos seus métodos de autenticação registrados, corrigindo o risco de entrada.

Exigir o controle de acesso quando o nível de risco é baixo introduz mais conflito e interrupções do usuário do que os médios ou altos. Bloquear o acesso em vez de permitir opções de correção automática, como alteração segura de senha e autenticação multifator, terá impacto em seus usuários e administradores. Avalie essas opções ao configurar suas políticas.

Correção de risco

As organizações podem optar por bloquear o acesso quando o risco é detectado. Às vezes, o bloqueio impede que usuários legítimos façam o que precisam. Uma solução melhor é configurar políticas de acesso condicional baseadas em risco de usuário e de entrada que permitam aos usuários fazer a autocorreção.

Aviso

Os usuários devem registrar-se para a autenticação multifator do Microsoft Entra antes de enfrentarem uma situação que exija correção. O write-back de senha precisa ser habilitado para usuários híbridos sincronizados do local. Os usuários não registrados são bloqueados e exigem a intervenção do administrador.

A alteração de senha (Eu sei minha senha e quero alterá-la para outra) fora do fluxo de correção da política de usuário suspeito não atende ao requisito de alteração segura de senha.

Habilitar políticas

As organizações podem optar por implantar políticas baseadas em risco no Acesso Condicional usando as etapas a seguir ou usar Modelos de Acesso Condicional.

Antes que as organizações ativem essas políticas, elas devem tomar medidas para investigar e remediar quaisquer riscos ativos.

Exclusões de políticas

As políticas de Acesso Condicional são ferramentas avançadas, recomendamos excluir as seguintes contas das suas políticas:

- Acesso de emergência ou contas de emergência para evitar bloqueio devido à configuração incorreta da política. No cenário improvável de que todos os administradores sejam bloqueados, sua conta administrativa de acesso de emergência pode ser usada para fazer login e tomar medidas para recuperar o acesso.

- Mais informações podem ser encontradas no artigo Gerenciar contas de acesso de emergência no Microsoft Entra ID.

- Contas de serviço e entidades de serviço, como a conta de sincronização do Microsoft Entra Connect. As contas de serviço são contas não interativas que não estão ligadas a nenhum usuário específico. Normalmente, elas são usadas por serviços de back-end que permitem acesso programático a aplicativos, mas também são usadas para entrar em sistemas para fins administrativos. As chamadas feitas pelas entidades de serviço não serão bloqueadas pelas políticas de Acesso Condicional com um escopo que inclua os usuários. Use o Acesso Condicional a identidades de carga de trabalho para definir políticas direcionadas a entidades de serviço.

- Se a sua organização tiver essas contas em uso em scripts ou código, considere substituí-las por identidades gerenciadas.

Política de risco do usuário no Acesso Condicional

- Entre no centro de administração do Microsoft Entra como pelo menos Administrador de acesso condicional.

- Navegue até Proteção>Acesso Condicional.

- Selecione Nova política.

- Dê um nome à sua política. Recomendamos que as organizações criem um padrão significativo para os nomes de suas políticas.

- Em Atribuições, selecione Usuários ou identidades de carga de trabalho.

- Em Incluir, selecione Todos os usuários.

- Em Excluir, selecione Usuários e grupos e escolha o acesso de emergência ou as contas de interrupção da sua organização.

- Selecione Concluído.

- Em Incluir aplicativos ou ações>de nuvem, selecione Todos os recursos (anteriormente 'Todos os aplicativos de nuvem').

- Em Condições>Risco do usuário, defina Configurar como Sim.

- Em Configurar os níveis de risco do usuário necessários para que a política seja imposta, selecione Alta. Essa orientação é baseada nas recomendações da Microsoft e pode ser diferente para cada organização

- Selecione Concluído.

- Em Controles de acesso>Conceder, selecione Conceder acesso.

- Selecione Exigir força de autenticação e, em seguida, selecione a força de autenticação de autenticação multifator interna na lista.

- Selecione Exigir alteração de senha.

- Escolha Selecionar.

- Em Sessão.

- Selecione Frequência de entrada.

- Verifique se Sempre está selecionado.

- Selecione Selecionar.

- Confirme suas configurações e defina Habilitar política com Somente relatório.

- Selecione Criar para criar e habilitar sua política.

Depois que os administradores confirmarem as configurações com o modo somente relatório, eles poderão alternar a opção Habilitar política de Somente relatório para Ativado.

Cenários sem senha

Para organizações que adotam métodos de autenticação sem senha, faça as seguintes alterações:

Atualizar sua política de risco de usuário sem senha

- Em Usuários:

- Inclua, selecione Usuários e grupos e direcione seus usuários sem senha.

- Em Controles de>acesso Bloquear o acesso de usuários sem senha.

Dica

Talvez seja necessário ter duas políticas por um período de tempo ao implantar métodos sem senha.

- Um que permite a autocorreção para aqueles que não usam métodos sem senha.

- Outro que bloqueia usuários sem senha em alto risco.

Corrija e desbloqueie o risco do usuário sem senha

- Exigir investigação e correção do administrador de qualquer risco.

- Desbloqueie o usuário.

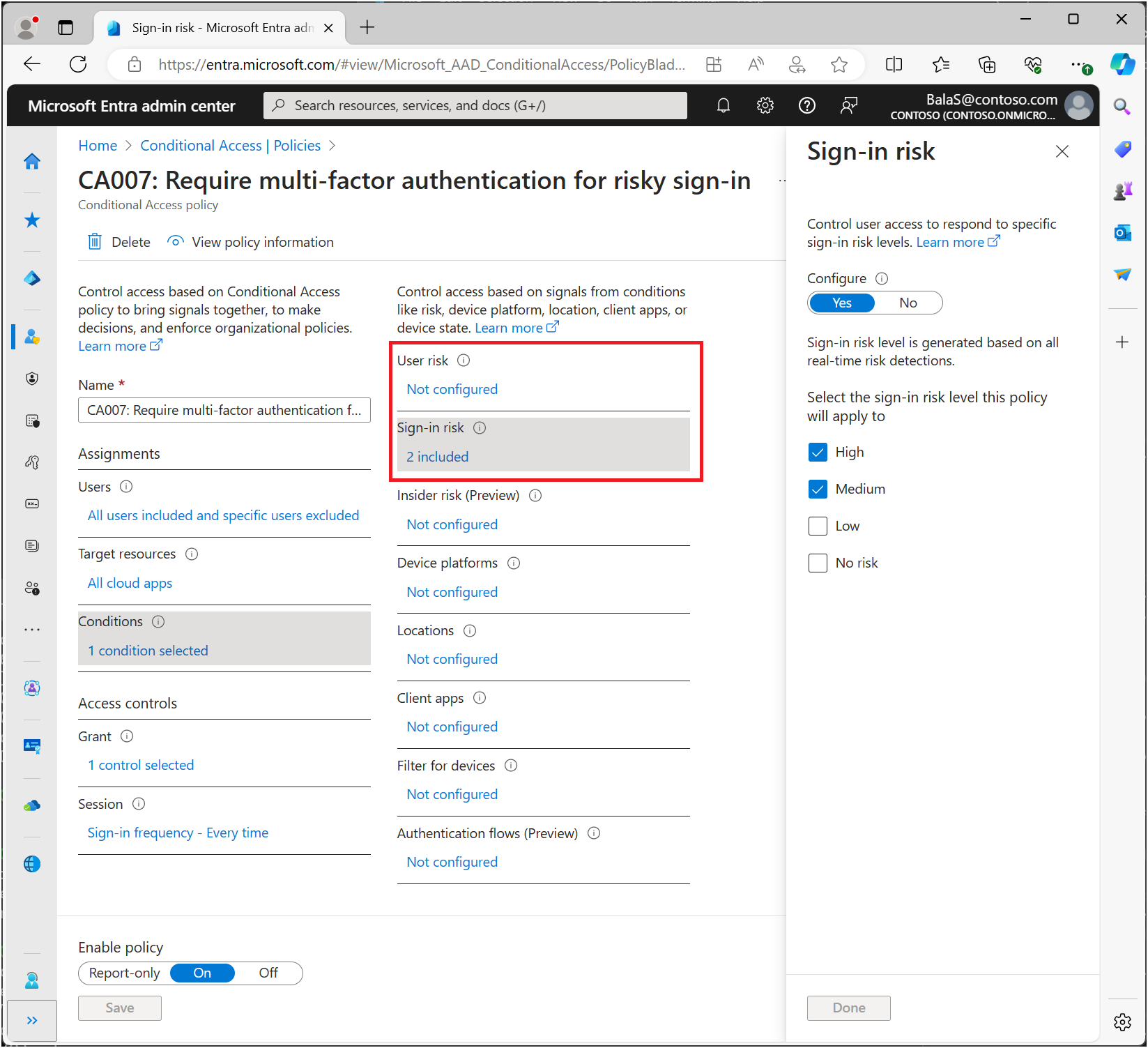

Política de risco de entrada no Acesso Condicional

- Entre no centro de administração do Microsoft Entra como pelo menos Administrador de acesso condicional.

- Navegue até Proteção>Acesso Condicional.

- Selecione Nova política.

- Dê um nome à sua política. Recomendamos que as organizações criem um padrão significativo para os nomes de suas políticas.

- Em Atribuições, selecione Usuários ou identidades de carga de trabalho.

- Em Incluir, selecione Todos os usuários.

- Em Excluir, selecione Usuários e grupos e escolha o acesso de emergência ou as contas de interrupção da sua organização.

- Selecione Concluído.

- Em Incluir aplicativos ou ações>de nuvem, selecione Todos os recursos (anteriormente 'Todos os aplicativos de nuvem').

- Em Condições>Risco de entrada, defina Configurar como Sim.

- Em Selecionar o nível de risco de entrada ao qual essa política será aplicada, selecione Alto e Médio. Essa orientação é baseada nas recomendações da Microsoft e pode ser diferente para cada organização

- Selecione Concluído.

- Em Controles de acesso>Conceder, selecione Conceder acesso.

- Selecione Exigir força de autenticação e, em seguida, selecione a força de autenticação de autenticação multifator interna na lista.

- Escolha Selecionar.

- Em Sessão.

- Selecione Frequência de entrada.

- Verifique se Sempre está selecionado.

- Selecione Selecionar.

- Confirme suas configurações e defina Habilitar política com Somente relatório.

- Selecione Criar para criar e habilitar sua política.

Depois que os administradores confirmarem as configurações com o modo somente relatório, eles poderão alternar a opção Habilitar política de Somente relatório para Ativado.

Cenários sem senha

Para organizações que adotam métodos de autenticação sem senha, faça as seguintes alterações:

Atualizar sua política de risco de entrada sem senha

- Em Usuários:

- Inclua, selecione Usuários e grupos e direcione seus usuários sem senha.

- Em Selecione o nível de risco de entrada ao qual essa política será aplicada, selecione Alto.

- Em Controles de>acesso Bloquear o acesso de usuários sem senha.

Dica

Talvez seja necessário ter duas políticas por um período de tempo ao implantar métodos sem senha.

- Um que permite a autocorreção para aqueles que não usam métodos sem senha.

- Outro que bloqueia usuários sem senha em alto risco.

Corrija e desbloqueie o risco de entrada sem senha

- Exigir investigação e correção do administrador de qualquer risco.

- Desbloqueie o usuário.

Migrar políticas de risco para o Acesso Condicional

Se você tiver políticas de risco herdadas habilitadas no Microsoft Entra ID Protection, planeje migrá-las para o Acesso Condicional:

Aviso

As políticas de risco herdadas e configuradas no Microsoft Entra ID Protection serão desativadas em 1º de outubro de 2026.

Migrar para o acesso condicional

- Crie políticas equivalentesbaseadas em risco do usuário e baseadas em risco de entrada no acesso condicional no modo somente relatório. Você pode criar uma política com as etapas anteriores ou usando modelos do Acesso Condicional conforme as recomendações da Microsoft e os requisitos organizacionais.

- Depois que os administradores confirmarem as configurações com o modo somente relatório, eles poderão alternar a opção Habilitar política de Somente relatório para Ativado.

- Desabilite as políticas de risco antigas no ID Protection.

- Navegue até Proteção>Proteção de Identidade> Selecione a política de Risco de usuário ou Risco de entrada.

- Defina Aplicar política como Desabilitado.

- Crie outras políticas de risco, se necessário, no Acesso Condicional.