Konfigurera punkt-till-plats-VPN-klienter: certifikatautentisering – iOS OpenVPN-klient

Den här artikeln hjälper dig att ansluta till ditt virtuella Azure-nätverk (VNet) med VPN Gateway punkt-till-plats (P2S) och certifikatautentisering i iOS med hjälp av en OpenVPN-klient.

Innan du börjar

Innan du börjar konfigurera klienten kontrollerar du att du har rätt artikel. I följande tabell visas de konfigurationsartiklar som är tillgängliga för Azure VPN Gateway P2S VPN-klienter. Stegen skiljer sig åt beroende på autentiseringstyp, tunneltyp och klientoperativsystem.

| Autentisering | Tunneltyp | Klientens operativsystem | VPN-klient |

|---|---|---|---|

| Certifikat | |||

| IKEv2, SSTP | Windows | Intern VPN-klient | |

| IKEv2 | macOS | Intern VPN-klient | |

| IKEv2 | Linux | strongSwan | |

| OpenVPN | Windows | Azure VPN-klient OpenVPN-klientversion 2.x OpenVPN-klientversion 3.x |

|

| OpenVPN | macOS | OpenVPN-klient | |

| OpenVPN | iOS | OpenVPN-klient | |

| OpenVPN | Linux | Azure VPN-klient OpenVPN-klient |

|

| Microsoft Entra ID | |||

| OpenVPN | Windows | Azure VPN-klient | |

| OpenVPN | macOS | Azure VPN-klient | |

| OpenVPN | Linux | Azure VPN-klient |

Förutsättningar

Den här artikeln förutsätter att du redan har utfört följande krav:

- Du skapade och konfigurerade vpn-gatewayen för punkt-till-plats-certifikatautentisering och OpenVPN-tunneltypen. Se Konfigurera serverinställningar för P2S VPN Gateway-anslutningar – certifikatautentisering för steg.

- Du genererade och laddade ned VPN-klientkonfigurationsfilerna. Se Generera konfigurationsfiler för VPN-klientprofil för steg.

- Du kan antingen generera klientcertifikat eller hämta lämpliga klientcertifikat som krävs för autentisering.

Anslutningskrav

För att ansluta till Azure med hjälp av OpenVPN-klienten med certifikatautentisering kräver varje anslutande klient följande:

- Programvaran Open VPN Client måste vara installerad och konfigurerad på varje klient.

- Klienten måste ha ett klientcertifikat som är installerat lokalt.

Arbetsflöde

Arbetsflödet för den här artikeln är:

- Installera OpenVPN-klienten.

- Visa konfigurationsfilerna för VPN-klientprofilen som finns i konfigurationspaketet för VPN-klientprofilen som du genererade.

- Konfigurera OpenVPN-klienten.

- Anslut till Azure.

Generera klientcertifikat

För certifikatautentisering måste ett klientcertifikat installeras på varje klientdator. Det klientcertifikat som du vill använda måste exporteras med den privata nyckeln och måste innehålla alla certifikat i certifieringssökvägen. För vissa konfigurationer måste du också installera rotcertifikatinformation.

Information om hur du arbetar med certifikat finns i Punkt-till-plats: Generera certifikat – Linux.

Konfigurera OpenVPN-klienten

I följande exempel används OpenVPN Connect från App Store.

Viktigt!

Endast iOS 11.0 och senare stöds med OpenVPN-protokoll.

Kommentar

OpenVPN-klientversion 2.6 stöds ännu inte.

Installera OpenVPN-klienten (version 2.4 eller senare) från App Store. Version 2.6 stöds inte ännu.

Om du inte redan har gjort det laddar du ned VPN-klientprofilpaketet från Azure Portal.

Packa upp profilen. Öppna konfigurationsfilen vpnconfig.ovpn från mappen OpenVPN i en textredigerare.

Fyll i avsnittet för P2S-klientcertifikatet med P2S-klientcertifikatets offentliga nyckel i base64. I ett PEM-formaterat certifikat kan du öppna .cer-filen och kopiera över base64-nyckeln mellan certifikatrubrikerna.

Fyll i avsnittet för den privata nyckeln med P2S-klientcertifikatets privata nyckel i base64. Mer information om hur du extraherar en privat nyckel finns i Exportera din privata nyckel på OpenVPN-webbplatsen.

Ändra inga andra fält.

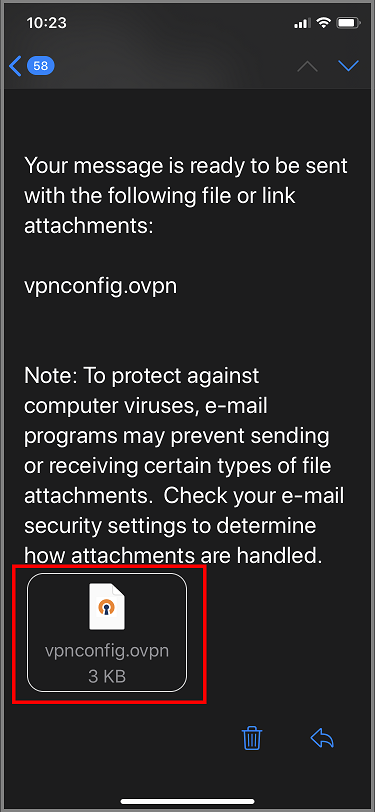

Skicka profilfilen (.ovpn) till ditt e-postkonto som har konfigurerats i e-postappen på din iPhone.

Öppna e-postmeddelandet i e-postappen på iPhone och tryck på den bifogade filen.

Tryck på Mer om du inte ser alternativet Kopiera till OpenVPN.

Tryck på Kopiera till OpenVPN.

Tryck på LÄGG till på sidan Importera profil

Tryck på LÄGG till på sidan Importerad profil

Starta OpenVPN-appen och dra växeln på sidan Profil till höger för att ansluta

Nästa steg

Följ upp med eventuella ytterligare server- eller anslutningsinställningar. Se Konfigurationssteg för punkt-till-plats.