Power BI uygulama planlaması: Kiracı düzeyinde güvenlik planlaması

Not

Bu makale, Power BI uygulama planlama makale serisinin bir bölümünü oluşturur. Bu seri öncelikle Microsoft Fabric içindeki Power BI deneyimine odaklanır. Seriye giriş için bkz . Power BI uygulama planlaması.

Bu kiracı düzeyinde güvenlik planlama makalesi öncelikli olarak şu adresi hedeflemektedir:

- Doku yöneticileri: Kuruluşta Power BI'ı denetlemekle sorumlu olan yöneticiler.

- Mükemmellik Merkezi, BT ve BI ekibi: Power BI'ı denetlemekle de sorumlu olan ekipler. Power BI yöneticileri, bilgi güvenliği ekipleri ve diğer ilgili ekiplerle işbirliği yapmaları gerekebilir.

Bu makale, çalışma alanlarında içerik oluşturan, yayımlayan ve yöneten self servis Power BI oluşturucuları için de uygun olabilir.

Makale serisinin, Power BI güvenlik teknik incelemesindeki içeriği genişletmesi amaçlanmıştır. Power BI güvenlik teknik incelemesi kimlik doğrulaması, veri yerleşimi ve ağ yalıtımı gibi önemli teknik konulara odaklanır. Uygulama planlama serisi, güvenlik ve gizlilik planlamanıza yardımcı olacak önemli noktalar ve kararlar sağlar.

Power BI içeriği farklı şekillerde kullanılabildiğinden ve güvenli hale getirilebildiği için içerik oluşturucular birçok taktiksel karar alır. Ancak kiracı düzeyinde alınması gereken bazı stratejik planlama kararları da vardır. Bu makalenin odak noktası bu stratejik planlama kararlarıdır.

Kiracı düzeyinde güvenlik kararlarını mümkün olan en erken zamanda vermenizi öneririz çünkü bunlar diğer her şeyi etkiler. Ayrıca, genel güvenlik hedefleriniz ve hedefleriniz hakkında netlik elde ettikten sonra başka güvenlik kararları almak daha kolaydır.

Power BI yönetimi

Doku yöneticisi, Power BI üzerinde önemli bir denetime sahip olan yüksek ayrıcalıklı bir roldür. Doku yöneticisi aşağıdakiler de dahil olmak üzere birçok üst düzey işlevi gerçekleştirebildiğinden, bu role kimlerin atandığını dikkatle düşünmenizi öneririz:

- Kiracı ayarları yönetimi: Yöneticiler, yönetici portalında kiracı ayarlarını yönetebilir. Ayarları etkinleştirebilir veya devre dışı bırakabilir ve ayarlardaki belirli kullanıcılara veya gruplara izin verebilir veya izin verebilir. Kiracı ayarlarınızın kullanıcı deneyimi üzerinde önemli bir etkisi olduğunu anlamanız önemlidir.

- Çalışma alanı rol yönetimi: Yöneticiler, yönetici portalında çalışma alanı rollerini güncelleştirebilir. Herhangi bir veriye erişmek için çalışma alanı güvenliğini güncelleştirebilir veya diğer kullanıcılara Power BI hizmeti herhangi bir veriye erişim hakkı verebilirler.

- Kişisel çalışma alanı erişimi: Yöneticiler içeriklere erişebilir ve herhangi bir kullanıcının kişisel çalışma alanını yönetebilir.

- Kiracı meta verilerine erişim: Yöneticiler, Power BI yönetici API'leri tarafından alınan Power BI etkinlik günlükleri ve etkinlik olayları dahil olmak üzere kiracı genelindeki meta verilere erişebilir.

İpucu

En iyi yöntem olarak, doku yöneticisi rolüne iki ila dört kullanıcı atamanız gerekir. Bu şekilde, yeterli kapsama alanı ve çapraz eğitim olduğundan emin olurken riski azaltabilirsiniz.

Power BI yöneticisine şu yerleşik rollerden en az biri atanır:

- Doku Yöneticisi

- Power Platform Yöneticisi

- Genel Yönetici - Bu yüksek ayrıcalıklı bir roldür ve üyelik sınırlı olmalıdır.

Yönetici rollerini atarken en iyi yöntemleri izlemenizi öneririz.

Not

Power Platform yöneticisi Power BI hizmeti yönetese de tersi doğru değildir. Doku yöneticisi rolüne atanan biri Power Platform'daki diğer uygulamaları yönetemez.

Denetim listesi - Doku yöneticisi olacak kişileri planlarken, önemli kararlar ve eylemler şunlardır:

- Şu anda yönetici rolünü kimlerin atadığını belirleme: Power BI'ı yönetebilecek rollerden birine kimlerin atandığını doğrulayın.

- Power BI hizmeti kimin yöneteceğini belirleme: Çok fazla yönetici varsa, toplam sayıyı azaltmak için bir plan oluşturun. Power BI yöneticisi olarak atanmış ve bu kadar yüksek ayrıcalıklı bir role uygun olmayan kullanıcılar varsa, sorunu çözmek için bir plan oluşturun.

- Rolleri ve sorumlulukları netleştirin: Power BI'ın her yöneticisi için sorumluluklarının net olduğundan emin olun. Uygun çapraz eğitimin gerçekleştiğini doğrulayın.

Güvenlik ve gizlilik stratejileri

Güvenlik ve gizlilikle ilgili bazı kiracı düzeyinde kararlar almanız gerekir. Alınan taktikler ve aldığın kararlar:

- Veri kültürünüz. Amaç, verilerin güvenliğinin ve korunmasının herkesin sorumluluğunda olduğunu anlayan bir veri kültürünü teşvik etmektir.

- İçerik sahipliği ve yönetim stratejileriniz. Merkezi ve merkezi olmayan içerik yönetimi düzeyi, güvenliğin nasıl işleneceğini önemli ölçüde etkiler.

- İçerik teslim kapsamı stratejileriniz. İçeriği görüntüleyen kişi sayısı, içerik için güvenliğin nasıl işleneceğini etkiler.

- Küresel, ulusal/bölgesel ve sektör düzenlemelerine uyma gereksinimleriniz.

Aşağıda üst düzey güvenlik stratejilerine birkaç örnek verilmiştir. Kuruluşun tamamını etkileyen kararlar almayı seçebilirsiniz.

- Satır düzeyi güvenlik gereksinimleri: Belirli kullanıcılar için veri erişimini kısıtlamak için satır düzeyi güvenlik (RLS) kullanabilirsiniz. Bu, farklı kullanıcıların aynı rapora erişirken farklı veriler gördüğü anlamına gelir. Power BI anlam modeli veya veri kaynağı (çoklu oturum açma kullanılırken) RLS'i zorunlu kılabilir. Daha fazla bilgi için Rapor tüketici güvenliği planlama makalesinin Tüketici kimliğine göre veri güvenliğini zorunlu kılma bölümüne bakın.

- Veri bulunabilirliği: Power BI'da veri bulunabilirliğinin ne ölçüde teşvik edilmesi gerektiğini belirleyin. Bulunabilirlik, veri hub'ında anlamsal modelleri veya datamart'ları kimlerin bulabileceğini ve içerik yazarlarının Erişim iste iş akışını kullanarak bu öğelere erişim istemesine izin verilip verilmeyeceğini etkiler. Daha fazla bilgi için bkz . Özelleştirilebilir yönetilen self servis BI kullanım senaryosu.

- Power BI'da depolanmasına izin verilen veriler: Power BI'da depolanmaması gereken belirli veri türlerinin olup olmadığını belirleyin. Örneğin, banka hesap numaraları veya sosyal güvenlik numaraları gibi belirli hassas bilgi türlerinin anlamsal modelde depolanabileceğini belirtebilirsiniz. Daha fazla bilgi için Bilgi koruma ve veri kaybı önleme makalesine bakın.

- Gelen özel ağ: Power BI'a erişmek için özel uç noktaları kullanarak ağ yalıtımı gereksinimleri olup olmadığını belirleyin. Azure Özel Bağlantı kullandığınızda, veri trafiği İnternet üzerinden gitmek yerine Microsoft özel ağ omurgası kullanılarak gönderilir.

- Giden özel ağ: Veri kaynaklarına bağlanırken daha fazla güvenlik gerekip gerekmediğini belirleyin. Sanal Ağ (VNet) veri ağ geçidi, Power BI'dan sanal ağ içindeki veri kaynaklarına güvenli giden bağlantı sağlar. İçerik Premium çalışma alanında depolandığında Azure VNet veri ağ geçidi kullanabilirsiniz.

Önemli

Ağ yalıtımını göz önünde bulundurarak, Power BI kiracı ayarlarından herhangi birini değiştirmeden önce BT altyapınızla ve ağ ekiplerinizle birlikte çalışın. Azure Özel Bağlantı, özel uç noktalar aracılığıyla gelişmiş gelen güvenlik sağlarken, Azure sanal ağ geçidi veri kaynaklarına bağlanırken gelişmiş giden güvenlik sağlar. Azure VNet ağ geçidi, müşteri tarafından yönetilen ağ geçitleri yerine Microsoft tarafından yönetilir, bu nedenle şirket içi ağ geçitlerini yükleme ve izleme yükünü ortadan kaldırır.

Kuruluş düzeyindeki bazı kararlarınız, özellikle uyumlulukla ilgili olduğunda sıkı idare ilkeleriyle sonuçlanır. Kuruluş düzeyindeki diğer kararlar, kendi içeriklerini yönetmek ve güvenli hale getirmekle sorumlu içerik oluşturuculara sağlayabileceğiniz rehberlikle sonuçlanabilir. Sonuçta elde edilen ilkeler ve yönergeler merkezi portalınıza, eğitim malzemelerinize ve iletişim planınıza dahil edilmelidir.

İpucu

Rapor tüketicileri ve içerik oluşturucuları için güvenlik planlamasıyla ilgili ek öneriler için bu serideki diğer makalelere bakın.

Denetim listesi - Üst düzey güvenlik stratejilerinizi planlarken önemli kararlar ve eylemler şunlardır:

- Güvenlikle ilgili mevzuat gereksinimlerini belirleyin: Uyumluluğu nasıl sağlayacağınız da dahil olmak üzere her gereksinimi araştırın ve belgeleyin.

- Üst düzey güvenlik stratejilerini belirleme: Hangi güvenlik gereksinimlerinin bir idare ilkesine dahil edilmesi gerektiği kadar önemli olduğunu belirleyin.

- Diğer yöneticilerle işbirliği yapma: Güvenlik gereksinimlerini nasıl karşılayıp hangi teknik önkoşulların mevcut olduğunu tartışmak için ilgili sistem yöneticilerine başvurun. Teknik kavram kanıtı yapmayı planlayın.

- Power BI kiracı ayarlarını güncelleştirme: her ilgili Power BI kiracı ayarını ayarlayın. Düzenli olarak takip incelemeleri zamanlayın.

- Kullanıcı kılavuzu oluşturma ve yayımlama: Üst düzey güvenlik stratejileri için belgeler oluşturun. İşlemle ve kullanıcının standart işlemden nasıl muafiyet isteğinde bulunabileceğiyle ilgili ayrıntıları ekleyin. Bu bilgileri merkezi portalınızda ve eğitim malzemelerinizde kullanılabilir hale getirin.

- Eğitim malzemelerini güncelleştirme: Üst düzey güvenlik stratejileri için, kullanıcı eğitim malzemelerine hangi gereksinimleri veya yönergeleri eklemeniz gerektiğini belirleyin.

Microsoft Entra Id ile tümleştirme

Power BI güvenliği, bir Microsoft Entra kiracısının temeli üzerine kurulmuştur. Aşağıdaki Microsoft Entra kavramları bir Power BI kiracısının güvenliğiyle ilgilidir.

- Kullanıcı erişimi: Power BI hizmeti erişim için bir kullanıcı hesabı gerekir (Power BI lisansına ek olarak: Ücretsiz, Power BI Pro veya Kullanıcı Başına Premium - PPU). Hem iç kullanıcıları hem de konuk kullanıcıları Microsoft Entra Id'ye ekleyebilir veya bir şirket içi Active Directory (AD) ile eşitlenebilirler. Konuk kullanıcılar hakkında daha fazla bilgi için bkz . Dış kullanıcılar için strateji.

- Güvenlik grupları: Bazı özellikleri Power BI kiracı ayarlarında kullanılabilir hale getirirken Microsoft Entra güvenlik grupları gereklidir. Power BI çalışma alanı içeriğini etkili bir şekilde güvenli hale getirmek veya içerik dağıtmak için gruplara da ihtiyacınız olabilir. Daha fazla bilgi için bkz . Grupları kullanma stratejisi.

- Koşullu erişim ilkeleri: Power BI hizmeti ve Power BI mobil uygulamasına koşullu erişim ayarlayabilirsiniz. Microsoft Entra koşullu erişimi , çeşitli durumlarda kimlik doğrulamayı kısıtlayabilir. Örneğin, aşağıdaki ilkeleri zorunlu kılabilirsiniz:

- Kullanıcıların bazıları veya tümü için çok faktörlü kimlik doğrulaması gerektir.

- Yalnızca kuruluş ilkelerine uygun cihazlara izin verin.

- Belirli bir ağdan veya IP aralıklarından bağlantıya izin verin.

- Etki alanına katılmamış bir makineden bağlantıyı engelleyin.

- Riskli bir oturum açma için bağlantıyı engelleyin.

- Yalnızca belirli cihaz türlerinin bağlanmasına izin verin.

- Belirli kullanıcılar için Power BI erişimine koşullu olarak izin verin veya erişimi reddedin.

- Hizmet sorumluları: Hizmet sorumlusu sağlamak için bir Microsoft Entra uygulama kaydı oluşturmanız gerekebilir. Bir Power BI yöneticisi, Power BI yönetici API'lerini kullanarak veri ayıklayan katılımsız, zamanlanmış betikler çalıştırmak istediğinde, hizmet sorumlusu kimlik doğrulaması önerilen bir uygulamadır. Hizmet sorumluları, Power BI içeriğini özel bir uygulamaya eklerken de yararlıdır.

- Gerçek zamanlı ilkeler: Hem Microsoft Entra Kimliğini hem de Bulut için Microsoft Defender Uygulamalarını içeren gerçek zamanlı oturum denetimi veya erişim denetimi ilkeleri ayarlamayı seçebilirsiniz. Örneğin, belirli bir duyarlılık etiketine sahip olduğunda Power BI hizmeti bir raporun indirilmesini yasaklayabilirsiniz. Daha fazla bilgi için bilgi koruma ve veri kaybı önleme makalelerine bakın.

Kısıtlanmamış erişim ile aşırı kısıtlayıcı erişim (kullanıcıları rahatsız eden) arasında doğru dengeyi bulmak zor olabilir. En iyi strateji, şu anda nelerin ayarlandığını anlamak için Microsoft Entra yöneticinizle birlikte çalışmaktır. Gerekli kısıtlamalara dikkat ederken işletmenin gereksinimlerine yanıt vermeye devam etmeye çalışın.

İpucu

Birçok kuruluş, buluttaki Microsoft Entra Kimliği ile eşitlenen bir şirket içi Active Directory (AD) ortamına sahiptir. Bu kurulum, bu makalenin kapsamı dışında olan karma kimlik çözümü olarak bilinir. Anlaşılması gereken önemli kavram, Power BI gibi bulut tabanlı hizmetlerin çalışması için kullanıcıların, grupların ve hizmet sorumlularının Microsoft Entra Id'de bulunması gerektiğidir. Karma kimlik çözümüne sahip olmak Power BI için çalışır. Kuruluşunuz için en iyi çözüm hakkında Microsoft Entra yöneticilerinizle konuşmanızı öneririz.

Denetim listesi - Microsoft Entra tümleştirmesi gereksinimlerini tanımlarken önemli kararlar ve eylemler şunlardır:

- Microsoft Entra yöneticileriyle çalışma: Mevcut Microsoft Entra ilkelerinin ne olduğunu öğrenmek için Microsoft Entra yöneticilerinizle işbirliği yapın. Power BI hizmeti ve/veya Power BI mobil uygulamalarında kullanıcı deneyimini etkileyecek ilkeler (geçerli veya planlı) olup olmadığını belirleyin.

- Kullanıcı erişiminin ve hizmet sorumlusunun ne zaman kullanılacağına karar verin: Otomatik işlemler için kullanıcı erişimi yerine hizmet sorumlusunun ne zaman kullanılacağına karar verin.

- Kullanıcı kılavuzu oluşturma veya güncelleştirme: Power BI kullanıcı topluluğu için belgelemeniz gereken güvenlik konuları olup olmadığını belirleyin. Bu şekilde, grupları ve koşullu erişim ilkelerini kullanmak için neler bekleyebileceklerini bilirler.

Dış kullanıcılar için strateji

Power BI, Microsoft Entra İş-İş'i (B2B) destekler. Örneğin bir müşteri veya iş ortağı şirketin dış kullanıcıları, işbirliği amacıyla Microsoft Entra Id'de konuk kullanıcı olarak davet edilebilir. Dış kullanıcılar Power BI ve diğer birçok Azure ve Microsoft 365 hizmetiyle çalışabilir.

Önemli

Microsoft Entra B2B teknik incelemesi, dış kullanıcıları işleme stratejileri hakkında bilgi edinmek için en iyi kaynaktır. Bu makale, planlamayla ilgili en önemli konuları açıklamayla sınırlıdır.

Dış kullanıcı, Microsoft Entra Id'nin de ayarlandığı başka bir kuruluştan geldiğinde avantajlar vardır.

- Ev kiracısı kimlik bilgilerini yönetir: Kullanıcının ev kiracısı kimlik bilgileri ve kimlik bilgilerinin yönetiminin denetiminde kalır. Kimlikleri eşitlemeniz gerekmez.

- Kullanıcının durumunu ev kiracısı yönetir: Bir kullanıcı kuruluşundan ayrıldığında ve hesap kaldırıldığında veya devre dışı bırakıldığında, kullanıcı artık Power BI içeriğinize erişemeyecektir. Birinin kuruluşundan ne zaman ayrıldığını bilmediğiniz için bu önemli bir avantajdır.

- Kullanıcı lisanslama esnekliği: Uygun maliyetli lisanslama seçenekleri vardır. Dış kullanıcının zaten bir Power BI Pro veya PPU lisansı olabilir. Bu durumda bu kullanıcılara bir lisans atamanız gerekmez. Ayrıca, premium kapasite veya Doku F64 veya daha büyük kapasite çalışma alanındaki içeriğe erişim izni vermek için onlara bir Doku (ücretsiz) lisansı atayabilirsiniz.

Önemli

Bazen bu makale Power BI Premium'a veya kapasite aboneliklerine (P SKU'ları) başvurur. Microsoft'un şu anda satın alma seçeneklerini birleştirdiğini ve kapasite başına Power BI Premium SKU'larını kullanımdan kaldırdığını unutmayın. Yeni ve mevcut müşteriler bunun yerine Doku kapasitesi abonelikleri (F SKU'ları) satın almayı düşünmelidir.

Daha fazla bilgi için bkz . Power BI Premium lisansına gelen önemli güncelleştirmeler ve Power BI Premium hakkında SSS.

Anahtar ayarları

Dış kullanıcı erişiminin nasıl çalışacağını etkinleştirmenin ve yönetmenin iki yönü vardır:

- Bir Microsoft Entra yöneticisi tarafından yönetilen Microsoft Entra ayarları . Bu Microsoft Entra ayarları bir önkoşuldur.

- Yönetici portalında bir Power BI yöneticisi tarafından yönetilen Power BI kiracı ayarları . Bu ayarlar Power BI hizmeti kullanıcı deneyimini denetler.

Konuk daveti işlemi

Kiracınıza konuk kullanıcıları davet etmenin iki yolu vardır.

- Planlanan davetler: Microsoft Entra Id'de dış kullanıcıları önceden ayarlayabilirsiniz. Bu şekilde, bir Power BI kullanıcısının izinleri (örneğin, uygulama izinleri) atamak için kullanması gerektiğinde konuk hesabı hazır olur. Bazı ön planlamalar gerektirse de, tüm Power BI güvenlik özellikleri desteklendiği için en tutarlı işlemdir. Yönetici, çok sayıda dış kullanıcıyı verimli bir şekilde eklemek için PowerShell'i kullanabilir.

- Geçici davetler: Bir Konuk hesabı, Power BI kullanıcısının içeriği paylaştığı veya dış kullanıcıya dağıtacağı (daha önce ayarlanmamış olan) Microsoft Entra Id'de otomatik olarak oluşturulabilir. Bu yaklaşım, dış kullanıcıların kim olacağını önceden bilmediğiniz durumlarda kullanışlıdır. Ancak bu özelliğin önce Microsoft Entra Id'de etkinleştirilmesi gerekir. Geçici davet yaklaşımı, geçici öğe başına izinler ve uygulama izinleri için çalışır.

İpucu

Power BI hizmeti'daki her güvenlik seçeneği geçici davet tetikleme işlemini desteklemez. Bu nedenle, izinler atanırken tutarsız bir kullanıcı deneyimi vardır (örneğin çalışma alanı güvenliği ile öğe başına izinler ve uygulama izinleri). Mümkün olduğunda, tutarlı bir kullanıcı deneyimine neden olduğundan planlanan davet yaklaşımını kullanmanızı öneririz.

Müşteri kiracısı kimliği

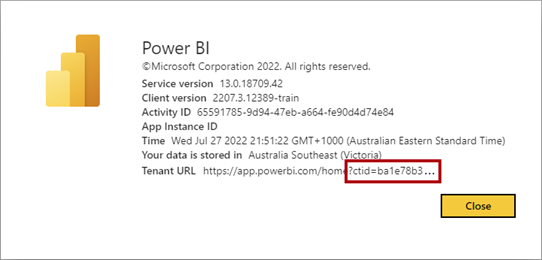

Her Microsoft Entra kiracısının kiracı kimliği olarak bilinen genel benzersiz bir tanımlayıcısı (GUID) vardır. Power BI'da müşteri kiracı kimliği (CTID) olarak bilinir. CTID, Power BI hizmeti içeriği farklı bir kuruluş kiracısının perspektifinden bulmasını sağlar. Dış kullanıcıyla içerik paylaşırken URL'lere CTID eklemeniz gerekir.

AŞAĞıDA, URL'ye CTID ekleme örneği verilmişti: https://app.powerbi.com/Redirect?action=OpenApp&appId=abc123&ctid=def456

Kuruluşunuz için CTID'yi bir dış kullanıcıya sağlamanız gerektiğinde, Power BI Hakkında iletişim penceresini açarak Power BI hizmeti bulabilirsiniz. Power BI hizmeti sağ üst kısmında yer alan Yardım ve Destek (?) menüsünden kullanılabilir. CTID, kiracı URL'sinin sonuna eklenir.

Kurumsal markalama

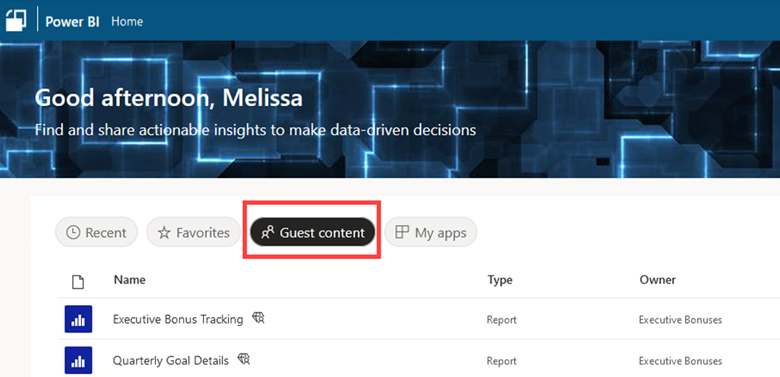

Kuruluşunuzda dış konuk erişimi sık sık gerçekleştiğinde, özel markalama kullanmak iyi bir fikirdir. Kullanıcıların eriştiği kuruluş kiracılarını belirlemelerine yardımcı olur. Özel markalama öğeleri arasında logo, kapak resmi ve tema rengi bulunur.

Aşağıdaki ekran görüntüsünde, konuk hesabı tarafından erişildiğinde Power BI hizmeti nasıl göründüğü gösterilmektedir. URL'ye CTID eklendiğinde kullanılabilen bir Konuk içeriği seçeneği içerir.

Dış veri paylaşımı

Bazı kuruluşların raporları dış kullanıcılarla paylaşmaktan daha fazlasını yapma gereksinimi vardır. Anlamsal modelleri iş ortakları, müşteriler veya satıcılar gibi dış kullanıcılarla paylaşmayı amaçlıyorlar.

Yerinde semantik model paylaşımının (kiracılar arası anlam modeli paylaşımı olarak da bilinir) amacı, dış kullanıcıların oluşturduğunuz, yönettiğiniz ve sağladığınız verileri kullanarak kendi özelleştirilmiş raporlarını ve bileşik modellerini oluşturmasına izin vermektir. Özgün paylaşılan anlam modeli (sizin oluşturduğunuz) Power BI kiracınızda kalır. Bağımlı raporlar ve modeller dış kullanıcının Power BI kiracısında depolanır.

Yerinde anlamsal model paylaşımının çalışmasının çeşitli güvenlik yönleri vardır.

- Kiracı ayarı: Konuk kullanıcıların kendi kiracılarında paylaşılan anlam modelleriyle çalışmasına izin ver: Bu ayar dış veri paylaşımı özelliğinin kullanılıp kullanılamayacağını belirtir. Diğer iki ayarın (sonraki bölümde gösterilen) etkili olması için etkinleştirilmesi gerekir. Power BI yöneticisi tarafından kuruluşun tamamı için etkinleştirilir veya devre dışı bırakılır.

- Kiracı ayarı: Belirli kullanıcıların dış veri paylaşımını açmasına izin ver: Bu ayar, hangi kullanıcı gruplarının verileri harici olarak paylaşabileceğini belirtir. Burada izin verilen kullanıcı gruplarının üçüncü ayarı kullanmasına izin verilir (bundan sonra açıklanacaktır). Bu ayar Power BI yöneticisi tarafından yönetilir.

- Anlam modeli ayarı: Dış paylaşım: Bu ayar, belirli bir anlam modelinin dış kullanıcılar tarafından kullanılıp kullanılamayacağını belirtir. Bu ayar, her belirli anlam modeli için içerik oluşturucular ve sahipler tarafından yönetilir.

- Anlam modeli izni: Okuma ve Derleme: İçerik oluşturucuları desteklemek için standart anlam modeli izinleri hala geçerlidir.

Önemli

Genellikle tüketici terimi, kuruluştaki diğer kişiler tarafından üretilen içeriği kullanan yalnızca görüntüleme kullanıcılarına başvurmak için kullanılır. Ancak yerinde semantik model paylaşımı ile semantik modelin üreticisi ve semantik modelin tüketicisi vardır. Bu durumda, anlamsal modelin tüketicisi genellikle diğer kuruluşta içerik oluşturucudur.

Semantik modeliniz için satır düzeyi güvenlik belirtilirse, dış kullanıcılar için kabul edilir. Daha fazla bilgi için Rapor tüketici güvenliği planlama makalesinin Tüketici kimliğine göre veri güvenliğini zorunlu kılma bölümüne bakın.

Dış kullanıcı abonelikleri

Daha önce açıklandığı gibi dış kullanıcıların Microsoft Entra Id'de konuk kullanıcı olarak yönetilmesi en yaygın olanıdır. Power BI, bu yaygın yaklaşıma ek olarak rapor aboneliklerini kuruluş dışındaki kullanıcılara dağıtmak için başka özellikler de sağlar.

Power BI Dış kullanıcılara e-posta aboneliklerinin gönderilmesine izin ver kiracı ayarı, kullanıcıların henüz Microsoft Entra konuk kullanıcıları olmayan dış kullanıcılara e-posta abonelikleri göndermesine izin verilip verilmeyeceğini belirtir. Bu kiracı ayarını, kuruluşunuzun dış kullanıcı hesaplarını yönetmeyi ne kadar katı veya esnek bir şekilde tercih ettiğini belirleyecek şekilde ayarlamanızı öneririz.

İpucu

Yöneticiler, Rapor Aboneliklerini Yönetici API'si olarak alma seçeneğini kullanarak hangi dış kullanıcılara abonelik gönderildiğini doğrulayabilir. Dış kullanıcının e-posta adresi gösterilir. Dış kullanıcı Microsoft Entra Kimliği'nde ayarlanmamış olduğundan asıl tür çözümlenmedi .

Denetim listesi - Dış konuk kullanıcıların nasıl işleneceğini planlarken, önemli kararlar ve eylemler şunlardır:

- Power BI'da dış kullanıcıların gereksinimlerini belirleme: Dış işbirliği için hangi kullanım örneklerinin olduğunu belirleyin. Power BI'ı Microsoft Entra B2B ile kullanma senaryolarını netleştirin. Dış kullanıcılarla işbirliğinin yaygın mı yoksa nadir mi olduğunu belirleyin.

- Geçerli Microsoft Entra ayarlarını belirleme: Dış işbirliğinin şu anda nasıl ayarlandığını öğrenmek için Microsoft Entra yöneticinizle işbirliği yapın. B2B'yi Power BI ile kullanmanın üzerindeki etkisini belirleyin.

- Dış kullanıcıları nasıl davet edeceğinize karar verin: Konuk hesaplarının Microsoft Entra Kimliği'nde nasıl oluşturulacağını belirlemek için Microsoft Entra yöneticilerinizle işbirliği yapın. Geçici davetlere izin verilip verilmeyeceğine karar verin. Planlanan davet yaklaşımının ne ölçüde kullanılacağına karar verin. İşlemin tamamının anlaşıldığından ve belgelendiğinden emin olun.

- Dış kullanıcılar hakkında kullanıcı kılavuzu oluşturma ve yayımlama: İçerik oluşturucularınız için dış kullanıcılarla içerik paylaşma konusunda yol gösterecek belgeler oluşturun (özellikle planlanan davet işlemi gerektiğinde). Dış kullanıcıların içeriği düzenlemesini ve yönetmesini amaçlayan dış kullanıcıların karşılaşacağı sınırlamalar hakkında bilgi ekleyin. Bu bilgileri merkezi portalınızda ve eğitim malzemelerinizde yayımlayın.

- Dış veri paylaşımının nasıl işleneceğini belirleme: Dış veri paylaşımına izin verilip verilmeyeceğini ve belirli bir onaylanan içerik oluşturucu kümesiyle sınırlı olup olmadığına karar verin. Konuk kullanıcıların kendi kiracılarında paylaşılan anlam modelleriyle çalışmasına izin ver kiracı ayarını ve Kararınızla uyumlu olması için Belirli kullanıcıların dış veri paylaşımı kiracısını açmasına izin ver ayarını ayarlayın. Anlam modeli oluşturucularınız için dış veri paylaşımı hakkında bilgi sağlayın. Bu bilgileri merkezi portalınızda ve eğitim malzemelerinizde yayımlayın.

- Dış kullanıcılar için Power BI lisanslarının nasıl işleneceğini belirleme: Konuk kullanıcının mevcut bir Power BI lisansı yoksa, bu kullanıcıya lisans atama işlemine karar verin. İşlemin belgelendiğinden emin olun.

- CTID'nizi ilgili kullanıcı belgelerine ekleyin: Kullanıcı belgelerinde kiracı kimliğini (CTID) ekleyen URL'yi kaydedin. CTID'yi ekleyen URL'lerin nasıl kullanılacağına ilişkin oluşturuculara ve tüketicilere örnekler ekleyin.

- Power BI'da özel marka ayarlama: Yönetici portalında, dış kullanıcıların eriştikleri kuruluş kiracısını belirlemelerine yardımcı olmak için özel markalama ayarlayın.

- Kiracı ayarlarını doğrulama veya güncelleştirme: Kiracı ayarlarının şu anda Power BI hizmeti nasıl ayarlandığını denetleyin. Bunları, dış kullanıcı erişimini yönetmek için alınan kararlara göre gerektiği şekilde güncelleştirin.

Dosya konumları için strateji

Uygun şekilde depolanması gereken farklı dosya türleri vardır. Bu nedenle, kullanıcıların dosyaların ve verilerin nerede bulunması gerektiğine ilişkin beklentileri anlamasına yardımcı olmak önemlidir.

İçeri aktarılan verileri içerebileceğinden Power BI Desktop dosyaları ve Excel çalışma kitaplarıyla ilişkili riskler olabilir. Bu veriler müşteri bilgilerini, kişisel bilgileri (PII), özel bilgileri veya mevzuat veya uyumluluk gereksinimlerine tabi verileri içerebilir.

İpucu

Power BI hizmeti dışında depolanan dosyaları göz ardı etmek kolaydır. Güvenlik planlaması yaparken bunları göz önünde bulundurmanızı öneririz.

Power BI uygulamasına dahil olabilecek dosya türlerinden bazıları aşağıdadır.

- Kaynak dosyalar

- Power BI Desktop dosyaları: Power BI hizmeti yayımlanan içeriğin özgün dosyaları (.pbix). Dosya bir veri modeli içerdiğinde içeri aktarılan veriler içerebilir.

- Excel çalışma kitapları: Excel çalışma kitapları (.xlsx) Power BI hizmeti anlamsal modellere bağlantılar içerebilir. Dışarı aktarılan verileri de içerebilirler. Hatta Power BI hizmeti (çalışma alanında çalışma kitabı öğesi olarak) yayımlanan içerik için özgün çalışma kitapları bile olabilir.

- Sayfalandırılmış rapor dosyaları: Power BI hizmeti yayımlanan içerik için özgün rapor dosyaları (.rdl) dosyaları.

- Kaynak veri dosyaları: Düz dosyalar (örneğin, .csv veya .txt) veya Power BI modeline aktarılmış kaynak verileri içeren Excel çalışma kitapları.

- Dışarı aktarılan ve diğer dosyalar

- Power BI Desktop dosyaları: Power BI hizmeti indirilen .pbix dosyaları.

- PowerPoint ve PDF dosyaları: Power BI hizmeti indirilen PowerPoint sunuları (.pptx) ve PDF belgeleri.

- Excel ve CSV dosyaları: Power BI hizmeti raporlardan dışarı aktarılan veriler.

- Sayfalandırılmış rapor dosyaları: Power BI hizmeti sayfalandırılmış raporlardan dışarı aktarılan dosyalar. Excel, PDF ve PowerPoint desteklenir. Sayfalandırılmış raporlar için word, XML veya web arşivi gibi başka dışarı aktarma dosya biçimleri de vardır. Dosyaları raporlara aktarma API'sini kullanırken görüntü biçimleri de desteklenir.

- E-posta dosyaları: Aboneliklerden gelen e-posta görüntüleri ve ekleri.

Kullanıcıların dosyaları nerede depoladığı veya depolayabileceği konusunda bazı kararlar vermeniz gerekir. Bu işlem genellikle kullanıcıların başvurabileceği bir idare ilkesi oluşturmayı içerir. Yetkili kullanıcılar tarafından uygun erişimin sağlanması için kaynak dosyaların ve dışarı aktarılan dosyaların konumlarının güvenliği sağlanmalıdır.

Dosyalarla çalışmaya yönelik bazı öneriler aşağıdadır.

- Dosyaları paylaşılan bir kitaplıkta depolama: Teams sitesini, SharePoint kitaplığını veya iş veya okul için OneDrive paylaşılan kitaplığını kullanın. Kişisel kitaplıkları ve sürücüleri kullanmaktan kaçının. Depolama konumunun yedeklendiğinden emin olun. Ayrıca, önceki bir sürüme geri dönebilmek için depolama konumunun sürüm oluşturma özelliğinin etkinleştirildiğinden emin olun.

- mümkün olduğunca Power BI hizmeti kullanın: Mümkün olduğunda, içeriği paylaşmak ve dağıtmak için Power BI hizmeti kullanın. Bu şekilde erişim her zaman tam denetime sahip olur. Dosyaları bir dosya sisteminde depolama ve paylaşma, içerik üzerinde işbirliği yapan az sayıda kullanıcı için ayrılmalıdır.

- E-posta kullanmayın: Dosya paylaşımı için e-posta kullanımını önerilmez. Birisi bir Excel çalışma kitabını veya Power BI Desktop dosyasını 10 kullanıcıya e-postayla gönderirse dosyanın 10 kopyası elde eder. Her zaman yanlış (iç veya dış) bir e-posta adresi ekleme riski vardır. Ayrıca, dosyanın başka birine iletilmesi daha büyük bir risktir. (Bu riski en aza indirmek için Exchange Online yöneticinizle birlikte çalışarak dosya uzantısının boyutuna veya türüne göre ekleri engelleyecek kurallar uygulayın. Power BI için diğer veri kaybı önleme stratejileri, bilgi koruma ve veri kaybı önleme makalelerinde açıklanmıştır.)

- Şablon dosyalarını kullanma: Bazen Bir Power BI Desktop dosyasını başka biriyle paylaşmanız gerekir. Bu durumda, bir Power BI Desktop şablonu (.pbit) dosyası oluşturmayı ve paylaşmayı göz önünde bulundurun. Şablon dosyası yalnızca meta veriler içerdiğinden, boyutu kaynak dosyadan daha küçüktür. Bu teknik, alıcının model verilerini yenilemek için veri kaynağı kimlik bilgilerini girişini gerektirir.

Yönetici portalında, kullanıcıların Power BI hizmeti dışarı aktarırken hangi dışarı aktarma biçimlerini kullanmasına izin verildiğini denetleyen kiracı ayarları vardır. Bu ayarları gözden geçirmek ve ayarlamak önemlidir. Dışarı aktarılan dosyalar için kullanılması gereken dosya konumlarını planlamak tamamlayıcı bir etkinliktir.

İpucu

Belirli dışarı aktarma biçimleri şifreleme kullanarak uçtan uca bilgi korumasını destekler. Mevzuat gereksinimleri nedeniyle, bazı kuruluşların kullanıcıların hangi dışarı aktarma biçimlerini kullanabileceğini kısıtlaması için geçerli bir ihtiyacı vardır. Power BI için Bilgi koruması makalesi, kiracı ayarlarında hangi dışarı aktarma biçimlerinin etkinleştirileceğine veya devre dışı bırakıldığına karar verirken dikkate alınması gereken faktörleri açıklar. Çoğu durumda, dışarı aktarma özelliklerini yalnızca belirli mevzuat gereksinimlerini karşılamanız gerektiğinde kısıtlamanızı öneririz. Power BI etkinlik günlüğünü kullanarak hangi kullanıcıların birçok dışarı aktarma gerçekleştireceklerini belirleyebilirsiniz. Daha sonra bu kullanıcılara daha verimli ve güvenli alternatifler öğretebilirsiniz.

Denetim listesi - Dosya konumlarını planlarken önemli kararlar ve eylemler şunlardır:

- Dosyaların nerede bulunması gerektiğini belirleme: Dosyaların nerede depolanması gerektiğine karar verin. Kullanılmaması gereken belirli konumlar olup olmadığını belirleyin.

- Dosya konumları hakkında belge oluşturma ve yayımlama: Dosyaları yönetme ve güvenli hale getirme sorumluluklarını net bir şekilde belirten kullanıcı belgeleri oluşturun. Ayrıca dosyaların depolanması gereken (veya depolanmaması gereken) tüm konumları da açıklamalıdır. Bu bilgileri merkezi portalınızda ve eğitim malzemelerinizde yayımlayın.

- Dışarı aktarmalar için kiracı ayarlarını belirleme: Desteklemek istediğiniz dışarı aktarma biçimleriyle ilgili her kiracı ayarını gözden geçirin ve ayarlayın.

Grupları kullanma stratejisi

Aşağıdaki nedenlerle Power BI içeriğinin güvenliğini sağlamak için Microsoft Entra güvenlik gruplarını kullanmanızı öneririz.

- Azaltılmış bakım: Güvenlik grubu üyeliği, Power BI içeriğinin izinlerini değiştirmeniz gerekmeden değiştirilebilir. Gruba yeni kullanıcılar eklenebilir ve gereksiz kullanıcılar gruptan kaldırılabilir.

- Geliştirilmiş doğruluk: Grup üyeliği değişiklikleri bir kez yapıldığından, daha doğru izin atamalarına neden olur. Hata algılanırsa daha kolay düzeltilebilir.

- Temsilci seçme: Grup üyeliğini yönetme sorumluluğunu grup sahibine devredebilirsiniz.

Üst düzey grup kararları

Grupların nasıl kullanılacağına ilişkin bazı stratejik kararlar alınmalıdır.

Grup oluşturma ve yönetme izni

Grup oluşturma ve yönetme konusunda alınması gereken iki önemli karar vardır.

- Kimlerin grup oluşturmasına izin verilir? Genellikle yalnızca BT güvenlik grupları oluşturabilir. Ancak, yerleşik Gruplar yöneticisi Microsoft Entra rolüne kullanıcı eklemek mümkündür. Bu şekilde, Power BI şampiyonları veya COE'nizin uydu üyeleri gibi bazı güvenilir kullanıcılar iş birimleri için gruplar oluşturabilir.

- Bir grubun üyelerini kimlerin yönetmesine izin verilir? BT'nin grup üyeliğini yönetmesi yaygın bir durum. Ancak, grup üyeleri eklemesine ve kaldırmasına izin verilen bir veya daha fazla grup sahibi belirtmek mümkündür. CoE'nin merkezi olmayan bir ekibin veya uydu üyelerinin Power BI'a özgü grupların üyeliğini yönetmesine izin verilen self servis grup yönetimi yararlı olur.

İpucu

Self servis grup yönetimine izin vermek ve merkezi olmayan grup sahiplerini belirtmek, verimliliği ve hızı idareyle dengelemek için harika yollardır.

Power BI gruplarını planlama

Power BI içeriğinin ve diğer birçok kullanımın güvenliğini sağlamak için grupların nasıl kullanılacağına yönelik üst düzey bir strateji oluşturmanız önemlidir.

Gruplar için çeşitli kullanım örnekleri

Gruplar için aşağıdaki kullanım örneklerini göz önünde bulundurun.

| Kullanım örneği | Açıklama | Örnek grup adı |

|---|---|---|

| Power BI Mükemmellik Merkezi (COE) ile iletişim kurma | COE'nin tüm çekirdek ve uydu üyeleri dahil olmak üzere COE ile ilişkili tüm kullanıcıları içerir. Gereksinimlerinize bağlı olarak, yalnızca çekirdek üyeler için ayrı bir grup da oluşturabilirsiniz. Bir Teams sitesiyle bağıntılı bir Microsoft 365 grubu olabilir. | • Power BI Mükemmellik Merkezi |

| Power BI liderlik ekibiyle iletişim kurma | Yönetici sponsorunu ve kuruluştaki Power BI girişimini yönlendirmek için işbirliği yapan iş birimlerinden temsilcileri içerir. | • Power BI direksiyon komitesi |

| Power BI kullanıcı topluluğuyla iletişim kurma | Her tür Power BI kullanıcı lisansı atanmış olan tüm kullanıcıları içerir. Kuruluşunuzdaki tüm Power BI kullanıcılarına duyurular yapmak için kullanışlıdır. Bir Teams sitesiyle bağıntılı bir Microsoft 365 grubu olabilir. | • Power BI topluluğu |

| Power BI kullanıcı topluluğunun desteklenmesi | Power BI destek sorunlarını çözmek için kullanıcı topluluğuyla doğrudan etkileşim kuran yardım masası kullanıcılarını içerir. Bu e-posta adresi (ve varsa Teams sitesi) kullanılabilir ve kullanıcı popülasyonu tarafından görülebilir. | • Power BI kullanıcı desteği |

| Yükseltilmiş destek sağlama | Genellikle Power BI COE'den gelen ve yükseltilmiş destek sağlayan belirli kullanıcıları içerir. Bu e-posta adresi (ve varsa Teams sitesi) genellikle yalnızca kullanıcı destek ekibi tarafından kullanılmak üzere özeldir. | • Power BI yükseltilmiş kullanıcı desteği |

| Power BI hizmeti yönetme | Power BI hizmeti yönetmesine izin verilen belirli kullanıcıları içerir. İsteğe bağlı olarak, yönetimi basitleştirmek için bu grubun üyeleri Microsoft 365'teki rolle ilişkilendirilebilir. | • Power BI yöneticileri |

| İzin verilen özellikleri bildirme ve özellikleri aşamalı olarak kullanıma sunma | Yönetici portalında belirli bir kiracı ayarı için izin verilen kullanıcıları içerir (özellik sınırlı olacaksa) veya özellik kullanıcı gruplarına aşamalı olarak dağıtılacaksa. Kiracı ayarlarının çoğu, Power BI'a özgü yeni bir grup oluşturmanızı gerektirir. | • Power BI çalışma alanı oluşturucuları • Power BI dış veri paylaşımı |

| Veri ağ geçitlerini yönetme | Ağ geçidi kümesini yönetmesine izin verilen bir veya daha fazla kullanıcı grubu içerir. Birden çok ağ geçidi olduğunda veya merkezi olmayan ekipler ağ geçitlerini yönettiğinde bu tür birkaç grup olabilir. | • Power BI ağ geçidi yöneticileri • Power BI ağ geçidi veri kaynağı oluşturucuları • Power BI ağ geçidi veri kaynağı sahipleri • Power BI ağ geçidi veri kaynağı kullanıcıları |

| Premium kapasiteleri yönetme | Premium kapasiteyi yönetmesine izin verilen kullanıcıları içerir. Birden fazla kapasite olduğunda veya merkezi olmayan ekipler kapasiteleri yönettiğinde bu tür birkaç grup olabilir. | • Power BI kapasitesine katkıda bulunanlar |

| Çalışma alanlarının, uygulamaların ve öğelerin güvenliğini sağlama | Konu alanlarını temel alan ve Power BI çalışma alanı rollerinin, uygulama izinlerinin ve öğe başına izinlerinin güvenliğini yönetmek için erişime izin verilen birçok grup. | • Power BI çalışma alanı yöneticileri • Power BI çalışma alanı üyeleri • Power BI çalışma alanına katkıda bulunanlar • Power BI çalışma alanı görüntüleyicileri • Power BI uygulama görüntüleyicileri |

| İçerik dağıtma | Power BI dağıtım işlem hattı kullanarak içerik dağıtabilen kullanıcıları içerir. Bu grup çalışma alanı izinleri ile birlikte kullanılır. | • Power BI dağıtım işlem hattı yöneticileri |

| Yönetim işlemlerini otomatikleştirme | Ekleme veya yönetim amacıyla Power BI API'lerini kullanmasına izin verilen hizmet sorumlularını içerir. | • Power BI hizmeti sorumluları |

Power BI kiracı ayarları için gruplar

İç süreçlerinize bağlı olarak, gerekli olan başka gruplarınız da olur. Bu gruplar kiracı ayarlarını yönetirken yararlıdır. İşte bazı örnekler.

- Power BI çalışma alanı oluşturucuları: Çalışma alanı oluşturabilecek kişileri sınırlamanız gerektiğinde kullanışlıdır. Çalışma alanları oluştur kiracı ayarını ayarlamak için kullanılır.

- Power BI sertifikasyonu konusunda uzman olan kişiler: İçerik için sertifikalı onayını kimlerin kullanabileceğini belirtmek için yararlıdır. Sertifika kiracısı ayarını ayarlamak için kullanılır.

- Power BI onaylı içerik oluşturucuları: Power BI Desktop'ın yüklenmesi ya da Power BI Pro veya PPU lisansı almak için onay veya eğitim ya da ilke onayına ihtiyaç duyduğunuzda yararlıdır. Power BI anlam modellerine DirectQuery bağlantılarına izin ver, Uygulamaları son kullanıcılara gönderme, XMLA uç noktalarına izin ver ve diğerleri gibi içerik oluşturma özelliklerini teşvik eden kiracı ayarları tarafından kullanılır.

- Power BI dış araç kullanıcıları: Seçmeli bir kullanıcı grubu için dış araçların kullanılmasına izin verildiğinde kullanışlıdır. Grup ilkesi tarafından veya yazılım yüklemelerinin veya isteklerinin dikkatli bir şekilde denetlenebilmesi gerektiğinde kullanılır.

- Power BI özel geliştiricileri: Power BI dışındaki diğer uygulamalara içerik ekleme izni olan kişileri denetlemeniz gerektiğinde kullanışlıdır. Uygulamalara içerik ekle kiracı ayarını ayarlamak için kullanılır.

- Power BI genel yayımlama: Verileri genel olarak yayımlayacak kişileri sınırlamanız gerektiğinde kullanışlıdır. Web'de yayımla kiracı ayarını ayarlamak için kullanılır.

- Power BI tüm kuruluşla paylaşma: Kuruluştaki herkesle kimlerin bağlantı paylaşabileceğini kısıtlamanız gerektiğinde kullanışlıdır. Kuruluşunuzdaki herkese erişim izni vermek için Paylaşılabilir bağlantılara izin ver ayarını ayarlamak için kullanılır.

- Power BI dış veri paylaşımı: Belirli kullanıcıların anlamsal modelleri dış kullanıcılarla paylaşmasına izin vermeniz gerektiğinde kullanışlıdır. Belirli kullanıcıların dış veri paylaşımı kiracısını açmasına izin ver ayarını ayarlamak için kullanılır.

- Power BI konuk kullanıcı erişimi lisanslı: Kuruluşunuz tarafından lisans verilen onaylı dış kullanıcıları gruplandırmanız gerektiğinde kullanışlıdır. Microsoft Entra konuk kullanıcılarının Power BI kiracısına erişmesine izin ver ayarını ayarlamak için kullanılır.

- Power BI konuk kullanıcı erişimi KLG: Kendi lisanslarını (KLG) ev kuruluşundan getiren onaylı dış kullanıcıları gruplandırmanız gerektiğinde kullanışlıdır. Microsoft Entra konuk kullanıcılarının Power BI kiracısına erişmesine izin ver ayarını ayarlamak için kullanılır.

İpucu

Çalışma alanı erişimini planlarken grupları kullanma hakkında dikkat edilmesi gerekenler için Çalışma Alanı düzeyinde planlama makalesine bakın. Çalışma alanlarının, uygulamaların ve öğelerin güvenliğini sağlamayı planlama hakkında bilgi için Bkz . Rapor tüketici güvenliği planlaması makalesi.

Grup türü

Farklı grup türleri oluşturabilirsiniz.

- Güvenlik grubu: Birincil hedefiniz bir kaynağa erişim vermek olduğunda en iyi seçenek güvenlik grubudur.

- Posta özellikli güvenlik grubu: Bir kaynağa erişim vermeniz ve iletileri e-postayla grubun tamamına dağıtmanız gerektiğinde, posta etkin bir güvenlik grubu iyi bir seçimdir.

- Microsoft 365 grubu: Bu grup türü bir Teams sitesine ve e-posta adresine sahiptir. Birincil hedef bir Teams sitesinde iletişim veya işbirliği olduğunda en iyi seçimdir. Bir Microsoft 365 grubunun yalnızca üyeleri ve sahipleri vardır; bir izleyici rolü yoktur. Bu nedenle birincil amacı işbirliğidir. Bu grup türü daha önce Office 365 grubu, modern grup veya birleşik grup olarak biliniyordu.

- Dağıtım grubu: Dağıtım grubunu kullanarak bir kullanıcı listesine yayın bildirimi gönderebilirsiniz. Günümüzde geriye dönük uyumluluk sağlayan eski bir kavram olarak kabul edilmektedir. Yeni kullanım örnekleri için bunun yerine posta özellikli bir güvenlik grubu oluşturmanızı öneririz.

Yeni bir grup istediğinizde veya var olan bir grubu kullanmayı planlıyorsanız, türüne dikkat etmeniz önemlidir. Grubun türü, nasıl kullanıldığını ve yönetildiğini belirleyebilir.

- Power BI izinleri: Her tür güvenlik işlemi için her grup türü desteklenmez. Güvenlik grupları (posta özellikli güvenlik grupları dahil) Power BI güvenlik seçeneklerini ayarlama konusunda en yüksek kapsamı sunar. Microsoft belgeleri genellikle Microsoft 365 gruplarını önerir. Ancak Power BI söz konusu olduğunda güvenlik grupları kadar yetenekli değildir. Power BI izinleri hakkında daha fazla bilgi için bu serinin güvenlik planlamasıyla ilgili sonraki makalelerine bakın.

- Power BI kiracı ayarları: Kullanıcı gruplarının Power BI kiracı ayarlarıyla çalışmasına izin verir veya izin vermezken yalnızca güvenlik gruplarını (posta etkin güvenlik grupları dahil) kullanabilirsiniz.

- Gelişmiş Microsoft Entra özellikleri: Bazı gelişmiş özellik türleri tüm grup türleri için desteklenmez. Örneğin, Microsoft 365 grupları bir grup içinde grupların iç içe yerleştirmesini desteklemez. Bazı grup türleri, Microsoft Entra ID'deki kullanıcı özniteliklerine göre dinamik grup üyeliğini desteklese de, dinamik üyelik kullanan gruplar Power BI için desteklenmez.

- Farklı yönetiliyor: Grup oluşturma veya yönetme isteğiniz, grup türüne göre farklı bir yöneticiye yönlendirilebilir (posta etkin güvenlik grupları ve dağıtım grupları Exchange'de yönetilir). Bu nedenle, iç işleminiz grubun türüne bağlı olarak farklılık gösterir.

Grup adlandırma kuralı

Power BI uygulamanızı desteklemek için Microsoft Entra Id'de birçok grupla sonuçlanma olasılığınız yüksektir. Bu nedenle, grupların nasıl adlandırıldığında üzerinde anlaşmaya varılmış bir desene sahip olmak önemlidir. İyi bir adlandırma kuralı, grubun amacını belirlemeye ve yönetmeyi kolaylaştırmaya yardımcı olur.

Aşağıdaki standart adlandırma kuralını kullanmayı göz önünde bulundurun: <Ön Ek><Amacı> - <Konu/Kapsam/Departman><[Ortam]>

Aşağıdaki listede adlandırma kuralının her bölümü açıklanmaktadır.

- Ön ek: Tüm Power BI gruplarını birlikte gruplandırmak için kullanılır. Grup birden fazla analiz aracı için kullanıldığında önekiniz Power BI yerine yalnızca BI olabilir. Bu durumda, amacı açıklayan metin birden fazla analiz aracıyla ilişkilendirilecek şekilde daha genel olacaktır.

- Amaç: Amaç farklılık gösterir. Çalışma alanı rolü, uygulama izinleri, öğe düzeyi izinleri, satır düzeyi güvenlik veya başka bir amaç için olabilir. Bazen birden çok amaç tek bir gruptan karşılanabilir.

- Konu/Kapsam/Departman: Grubun kimlere uygulandığını netleştirmek için kullanılır. Genellikle grup üyeliğini açıklar. Ayrıca grubu kimin yönettiğine de başvurabilir. Bazen tek bir grup birden çok amaç için kullanılabilir. Örneğin, bir finans çalışma alanı koleksiyonu tek bir grupla yönetilebilir.

- Ortam: İsteğe bağlı. Geliştirme, test ve üretim arasında ayrım yapmak için kullanışlıdır.

Standart adlandırma kuralını uygulayan bazı örnek grup adları aşağıda verilmiştır.

- Power BI çalışma alanı yöneticileri - Finans [Geliştirme]

- Power BI çalışma alanı üyeleri - Finans [Geliştirme]

- Power BI çalışma alanına katkıda bulunanlar - Finans [Geliştirme]

- Power BI çalışma alanı görüntüleyicileri - Finans [Geliştirme]

- Power BI uygulama görüntüleyicileri - Finans

- Power BI ağ geçidi yöneticileri - Enterprise BI

- Power BI ağ geçidi yöneticileri - Finans

Grup başına kararlar

Hangi gruplara ihtiyacınız olacağını planlarken birkaç karar vermeniz gerekir.

İçerik oluşturucusu veya sahibi yeni bir grup istediğinde, ideal olarak aşağıdaki bilgileri sağlamak için bir form kullanır.

- Ad ve amaç: Önerilen grup adı ve amaçlanan amacı. Grubun kapsamını açıkça belirtmek için grup adına Power BI (veya birden çok BI aracınız olduğunda yalnızca BI) eklemeyi göz önünde bulundurun.

- E-posta adresi: Grup üyeleri için de iletişim gerektiğinde bir e-posta adresi. Tüm grup türlerinin posta etkin olması gerekmez.

- Grup türü: Seçenekler arasında güvenlik grubu, posta özellikli güvenlik grubu, Microsoft 365 grubu ve dağıtım grubu bulunur.

- Grup sahibi: Grubun üyelerine sahip olup bu üyeleri yönetme izni olan kişiler.

- Grup üyeliği: Grubun üyesi olacak hedeflenen kullanıcılar. Dış kullanıcıların ve iç kullanıcıların eklenip eklenemeyeceğini veya dış kullanıcıları farklı bir gruba yerleştirmenin bir gerekçesi olup olmadığını göz önünde bulundurun.

- Tam zamanında grup üyesi atamasının kullanımı: Bir gruba zaman kutulu, tam zamanında erişim sağlamak için Privileged Identity Management'ı (PIM) kullanabilirsiniz. Kullanıcılar geçici erişim gerektirdiğinde bu hizmet yararlı olabilir. PIM, ara sıra erişmesi gereken Power BI yöneticileri için de yararlıdır.

İpucu

Kuruluş şemasını temel alan mevcut gruplar, Power BI amaçları için her zaman iyi çalışmaz. Gereksinimlerinizi karşılarken mevcut grupları kullanın. Ancak, ihtiyaç duyulduğunda Power BI'a özgü gruplar oluşturmaya hazır olun.

Denetim listesi - Grupları kullanma stratejinizi oluştururken önemli kararlar ve eylemler şunlardır:

- Grupların kullanımına yönelik stratejiye karar verin: Grupları kullanmak için ihtiyacınız olacak kullanım örneklerini ve amaçları belirleyin. Kullanıcı hesapları kullanılarak güvenliğin ne zaman uygulanacağı ve bir grubun ne zaman gerekli olduğu veya tercih edilmesi gerektiği konusunda özel olun.

- Power BI'a özgü gruplar için adlandırma kuralı oluşturma: Power BI iletişim, özellikler, yönetim veya güvenliği destekleyecek gruplar için tutarlı bir adlandırma kuralının kullanıldığından emin olun.

- Kimlerin grup oluşturmasına izin verilip verilmeyeceğine karar verin: BT üzerinden geçmek için tüm grup oluşturmanın gerekli olup olmadığını netleştirin. Veya belirli kişilere (COE'nin uydu üyeleri gibi) iş birimleri için grup oluşturma izni verilip verilmeyeceği.

- Yeni grup isteme işlemi oluşturma: Kullanıcıların yeni grup oluşturma isteğinde bulunacağı bir form oluşturun. Yeni isteklere hızlı bir şekilde yanıt vermek için bir işlem olduğundan emin olun. İstekler gecikirse, kullanıcıların kişi hesaplarına izin atamaya başlayabileceğini unutmayın.

- Merkezi olmayan grup yönetimine ne zaman izin verileceğini belirleyin: Belirli bir ekip için geçerli olan gruplar için, grup sahibinin (BT dışında) gruptaki üyeleri yönetmesinin ne zaman kabul edilebilir olduğuna karar verin.

- Tam zamanında grup üyeliğinin kullanılıp kullanılmayacağı konusunda karar verin: Privileged Identity Management'ın yararlı olup olmayacağını belirleyin. Bu durumda, hangi gruplar için kullanılabileceğini belirleyin (Power BI yönetici grubu gibi).

- Şu anda hangi grupların mevcut olduğunu gözden geçirin: Hangi grupların kullanılabileceğini ve hangi grupların oluşturulması gerektiğini belirleyin.

- Her kiracı ayarını gözden geçirin: Her kiracı ayarı için belirli bir kullanıcı kümesi için izin verilip verilmeyeceğini belirleyin. Kiracı ayarını ayarlamak için yeni bir grup oluşturulması gerekip gerekmediğini belirleyin.

- Kullanıcılar için gruplar hakkında kılavuz oluşturma ve yayımlama: İçerik oluşturucuları için grupları kullanmaya yönelik gereksinimler veya tercihler içeren belgeler ekleyin. Yeni bir grup istediklerinde ne isteyeceklerini bildiklerine emin olun. Bu bilgileri merkezi portalınızda ve eğitim malzemelerinizde yayımlayın.

İlgili içerik

Bu serinin sonraki makalesinde, içeriği salt okunur rapor tüketicilerine güvenli bir şekilde teslim etmenin yolları hakkında bilgi edinin.