Configurar recursos do Defender para servidores

Os planos do Microsoft Defender para servidores do Microsoft Defender para Nuvem contêm componentes que monitoram seus ambientes para fornecer cobertura estendida nos servidores. Cada um desses componentes pode ser habilitado, desabilitado ou configurado para atender aos seus requisitos específicos.

| Componente | Disponibilidade | Descrição | Saiba mais |

|---|---|---|---|

| Agente do Log Analytics | Plano 1 e Plano 2 | Coleta configurações relacionadas à segurança e logs de eventos do computador e armazena os dados no workspace padrão ou personalizado do Log Analytics para análise. | Saiba mais sobre o agente do Log Analytics. |

| Avaliação de vulnerabilidade para computadores | Plano 1 e Plano 2 | Habilita a avaliação de vulnerabilidade em seus computadores híbridos e do Azure. | Saiba mais sobre como o Defender para Nuvem coleta dados. |

| Proteção do ponto de extremidade | Plano 1 e Plano 2 | Habilita a proteção do Microsoft Defender para Ponto de Extremidade, incluindo a implantação automática de agente em seus servidores e a integração de dados de segurança com o Defender para Nuvem | Saiba mais sobre a proteção de ponto de extremidade. |

| Verificação sem agente para computadores | Plano 2 | Examina seus computadores em busca de software instalado e vulnerabilidades sem depender de agentes ou afetar o desempenho do computador. | Saiba mais sobre a verificação sem agente para computadores. |

| Configuração de convidado do Azure Policy | Plano 2 | Fornece um conjunto de políticas internas que o ajudam a avaliar e aplicar configurações de segurança para seus computadores do Azure, AWS, GCP e locais. | Para saber mais sobre a Configuração de convidado do Azure Policy. |

Quando você habilita o Plano 2 do Defender para servidores, todos esses componentes ficam Ativados por padrão.

Observação

O agente do Log Analytics (também conhecido como MMA) está definido para se desativar em agosto de 2024. Todos os recursos do Defender para servidores que dependem do AMA, inclusive os descritos na página Habilitar o Defender para Ponto de Extremidade (Log Analytics), estarão disponíveis por meio da integração do Microsoft Defender para Ponto de Extremidade ou da verificação sem agente, antes da data de desativação. Para obter mais informações sobre o roteiro de cada recurso que atualmente depende do Agente do Log Analytics, consulte este comunicado.

Configurar o agente do Log Analytics

Depois de habilitar o agente do Log Analytics, você receberá a opção de selecionar qual workspace deve ser utilizado.

Para configurar o agente do Log Analytics:

Entre no portal do Azure.

Pesquise pelo Microsoft Defender para Nuvem e selecione-o.

No menu do Defender para Nuvem, selecione Configurações de ambiente.

Selecione a assinatura relevante.

Localize o plano Defenders para Servidores e selecione Configurações.

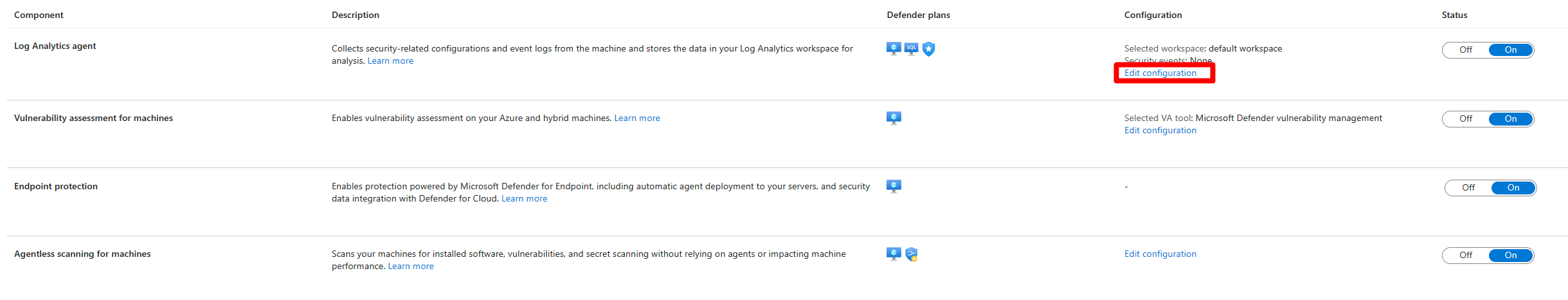

Na linha do agente do Log Analytics, selecione Editar configuração.

Selecione um Workspace padrão ou um Workspace personalizado, dependendo de sua necessidade.

Escolha Aplicar.

Selecione Continuar.

Configurar a avaliação de vulnerabilidade para computadores

A avaliação de vulnerabilidade para computadores permite que você selecione entre duas soluções de avaliação de vulnerabilidade:

- Gerenciamento de Vulnerabilidades do Microsoft Defender

- Scanner de Qualys integrado ao Microsoft Defender para Nuvem

Para selecionar uma das soluções de avaliação de vulnerabilidade:

Entre no portal do Azure.

Pesquise pelo Microsoft Defender para Nuvem e selecione-o.

No menu do Defender para Nuvem, selecione Configurações de ambiente.

Selecione a assinatura relevante.

Localize o plano Defenders para Servidores e selecione Configurações.

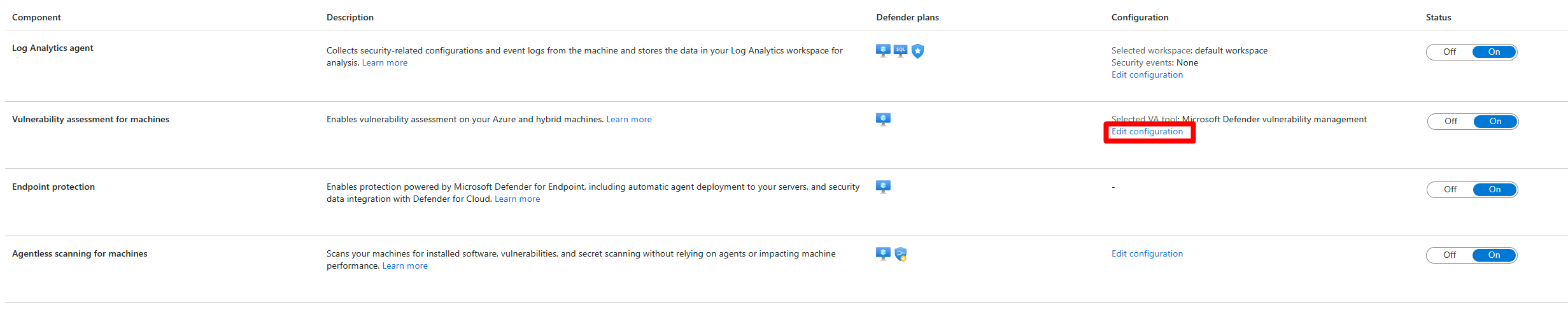

Na avaliação de vulnerabilidade para a linha de computadores, selecione Editar configuração.

Na janela de configuração de implantação de extensão, selecione uma das soluções, dependendo de sua necessidade.

Escolha Aplicar.

Selecione Continuar.

Configurar a proteção de ponto de extremidade

Com o Microsoft Defender para Servidores, você habilita as proteções fornecidas pelo Microsoft Defender para Ponto de Extremidade aos recursos do servidor. O Defender para Ponto de Extremidade inclui a implantação automática de agente para seus servidores e a integração de dados de segurança com o Defender para Nuvem.

Para configurar a proteção de ponto de extremidade:

Entre no portal do Azure.

Pesquise pelo Microsoft Defender para Nuvem e selecione-o.

No menu do Defender para Nuvem, selecione Configurações de ambiente.

Selecione a assinatura relevante.

Localize o plano Defenders para Servidores e selecione Configurações.

Na linha de proteção do ponto de extremidade, alterne a opção para Ativar.

Selecione Continuar.

O efeito na implantação do Microsoft Defender para Ponto de Extremidade

A integração do Microsoft Defender para Ponto de Extremidade está incluída no plano Defender para servidores do Defender para Nuvem. Quando você habilita o Defender para Ponto de Extremidade dentro do plano, ele dispara uma implantação automática para VMs (máquinas virtuais) afiliadas na assinatura. Se uma VM já tiver o Defender para Ponto de Extremidade implantado, ela não será reimplantada.

Para evitar implantações de agente não intencionais, exclua VMs existentes individuais antes ou ao mesmo tempo em que você habilita o plano no nível da assinatura. As VMs na lista de exclusão não terão o Defender para Ponto de Extremidade implantado quando o plano estiver habilitado.

É recomendável excluir VMs durante ou logo após a criação para evitar implantações não intencionais em uma assinatura com o plano 1 ou o plano 2 já habilitado.

Observação

O Defender para servidores não desinstala implantações do Defender para Ponto de Extremidade quando você desabilitar o plano 1 ou o plano 2 no nível da assinatura ou do recurso. Para remover manualmente o Defender para Ponto de Extremidade em seu computador, siga as etapas de remoção de dispositivos.

Configuração da verificação sem agente para computadores

O Defender para Nuvem tem a capacidade de verificar seus computadores do Azure em busca de software instalado e vulnerabilidades sem exigir que você instale agentes, tenha conectividade de rede ou afete o desempenho do computador.

Para configurar a verificação sem agente para computadores:

Entre no portal do Azure.

Pesquise pelo Microsoft Defender para Nuvem e selecione-o.

No menu do Defender para Nuvem, selecione Configurações de ambiente.

Selecione a assinatura relevante.

Localize o plano Defenders para Servidores e selecione Configurações.

Localize a verificação sem agente da linha de computadores.

Selecione Editar a configuração.

Insira um nome e um valor de marca para todos os computadores a serem excluídos das verificações.

Escolha Aplicar.

Selecione Continuar.

Saiba mais sobre a verificação sem agente e como habilitar a verificação sem agente em outros ambientes de nuvem.

Habilitar a configuração de convidado do Azure Policy

O Defender para Nuvem fornece um conjunto de políticas internas que ajudam você a avaliar e impor configurações de segurança em seus sistemas operacionais para seus computadores locais, do Azure, do AWS, do GCP e do Azure. Essas políticas são baseadas nas melhores práticas do setor e podem ser personalizadas para atender aos requisitos específicos da sua organização.

Pré-requisitos

Habilitar o Defender para servidores plano 2 em sua assinatura.

Examine a Página de preços do Defender para Nuvem para saber mais sobre as informações de preços do Plano 2 do Defender para servidores.

Examine a matriz de suporte da configuração de convidado do Azure Policy.

Importante

Lembre-se de que os recursos adicionais fornecidos pela configuração de convidado do Azure Policy que existem fora do portal do Defender para Nuvem não estão incluídos no Defender para Nuvem e estão sujeitos às políticas de preços de configurações de convidado do Azure Policy. Por exemplo, correção e políticas personalizadas. Para obter mais informações, confira a Página de preços de configuração de convidados do Azure Policy.

Instale a configuração de convidado do Azure Policy em seus computadores

Computadores do Azure: no portal do Defender para Nuvem, na página de recomendações, pesquise e selecione A extensão configuração de convidado deve ser instalada nos computadores e corrija a recomendação.

Somente VMs do Azure: você deve atribuir uma identidade gerenciada no portal do Defender para Nuvem. Navegue até a página de recomendações. Pesquise e selecione a extensão de Configuração de Convidado dos computadores virtuais que deve ser implantada com a identidade gerenciada atribuída ao sistema. Em seguida, corrija a recomendação.

(Opcional) Somente VMs do Azure: habilite a Configuração de Convidado do Azure Policy em toda a sua assinatura.

Habilite a extensão de Configuração de Convidado do Azure Policy em seus computadores do Azure em toda a sua assinatura:

Entre no portal do Azure.

Pesquise pelo Microsoft Defender para Nuvem e selecione-o.

Navegue até as Configurações de ambiente>Sua assinatura>Configurações e monitoramento.

Alterne o agente de Configuração de convidado (versão prévia) para Ativado.

Selecione Continuar.

GCP e AWS: a configuração de convidado do Azure Policy é instalada automaticamente quando você Conecta o seu projeto do GCP ou Conecta suas contas do AWS com o provisionamento automático do Azure Arc habilitado, para o Defender para Nuvem.

Computadores locais: a configuração de convidado do Azure Policy é habilitada por padrão quando você integra computadores locais como computadores habilitados para Azure Arc ou VMs.

Depois de habilitado, o Defender para Nuvem avaliará automaticamente a configuração de suas VMs em relação às linhas de base de segurança predefinidas e identificará quaisquer desvios ou configurações incorretas que possam representar um risco para seu ambiente. O Defender para Nuvem cria recomendações para cada problema identificado e fornece diretrizes sobre como corrigir as recomendações.

Status do recurso do Defender para servidores

O Defender para Nuvem fornece a capacidade de verificar se seus recursos têm o Defender para Nuvem habilitado neles.

Para verificar o status de cobertura dos recursos:

Entre no portal do Azure.

Pesquise pelo Microsoft Defender para Nuvem e selecione-o.

Selecione Estoque.

Localize a coluna do Defender para Nuvem:

Observação

As configurações do Defender para servidores de cada recurso são herdadas pelas configurações no nível da assinatura por padrão. Depois de alterar as configurações no nível do recurso, o recurso não herdará mais as configurações de sua assinatura pai, a menos que você exclua as configurações definidas.

Você também pode verificar a cobertura de todas as suas assinaturas e recursos usando a pasta de trabalho Cobertura.

Desabilitar o plano ou os recursos do Defender para servidores

Para desabilitar o plano do Defender para servidores ou qualquer um dos recursos do plano, navegue até a página de configurações de ambiente da assinatura ou workspace relevante e alterne a opção para Desativar.

Observação

Quando você desabilitar o plano do Defender para Servidores em uma assinatura, ele não o desabilita em um workspace. Para desabilitar o plano em um workspace, navegue até a página de planos do workspace e alterne a opção para Desativar.

Desabilitar o Defender para servidores no nível do recurso

Para desabilitar o plano do Defender para servidores ou qualquer um dos recursos do plano, navegue até a assinatura ou o workspace relevante e alterne o plano para Desativar.

No nível do recurso, você pode habilitar ou desabilitar o plano 1 do Defender para Servidores. O plano 2 só pode ser desabilitado no nível do recurso

Por exemplo, é possível habilitar o plano 2 do Defender para Servidores no nível da assinatura e desabilitar recursos específicos dentro da assinatura. Você não pode habilitar o plano 2 apenas em recursos específicos.